Подключение РОСА Виртуализация к службе каталогов LDAP сервера IPA

Процедура подключения РОСА Виртуализация к службе каталогов LDAP сервера IPA состоит из создания служебной учетной записи пользователя для выполнения запросов поиска в каталоге LDAP и входа на сервер IPA, а также из создания профиля подключения для идентификации и аутентификации доменных пользователей.

Создание системной учетной записи пользователя осуществляется в интерфейсе управления сервером IPA (п. Создание системной учетной записи пользователя с использованием веб-интерфейса).

Создание профиля подключения осуществляется в веб-интерфейсе (п. Создание профиля подключения к службе каталогов LDAP с помощью веб-интерфейса) или консоли СУСВ (п. Создание профиля подключения к службе каталогов LDAP сервера IPA с помощью командной строки).

Создание системной учетной записи пользователя с использованием веб-интерфейса

Модуль "Системный пользователь" является частью интерфейса РОСА Виртуализация и устанавливается из отдельного дистрибутива.

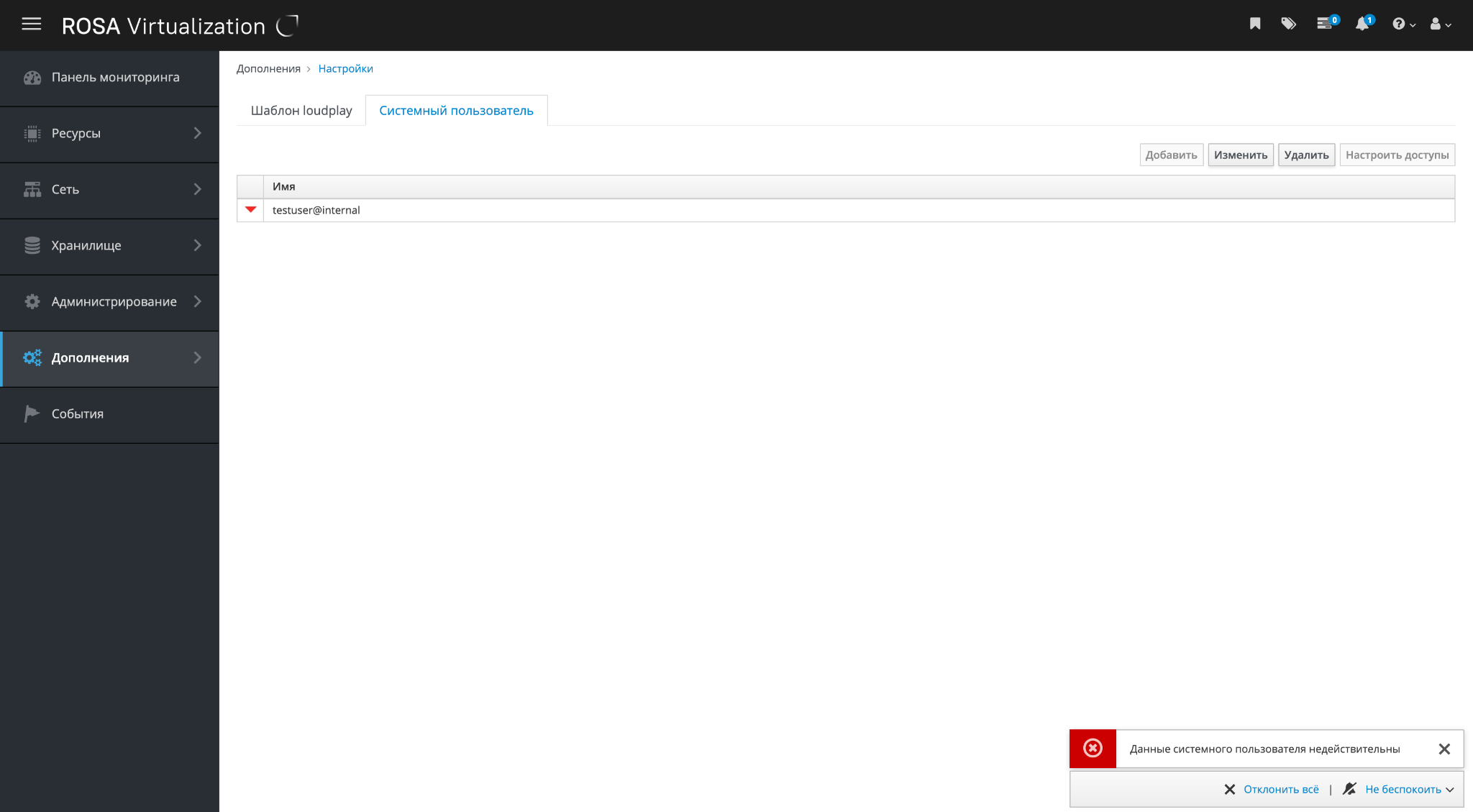

Для перехода в раздел "Системный пользователь" необходимо в навигационном меню выбрать пункт "Дополнения → Настройки", после чего откроется окно, в котором открыть вкладку "Системный пользователь". В результате отобразится интерфейс модуля "Системный пользователь" (рисунок 88).

Рисунок 88 – Вкладка "Системный пользователь"

Основные функции модуля:

- Отображение активного системного пользователя со статусом валидности его данных.

- Добавление пользователя.

- Изменение данных пользователя.

- Удаление пользователя.

- Выдача прав доступа сервисам.

Отображение активного системного пользователя

В окне модуля "Системный пользователь" отображается единственный активный системный пользователь (рисунок 89). Слева от имени пользователя отображается индикатор статуса валидности данных:

- Зелёный треугольник — пользователь валиден, данные корректны;

- Красный треугольник — пользователь невалиден (например, изменились логин или пароль в системе аутентификации).

Рисунок 89 – Отображение системного пользователя

Статус пользователя может изменяться автоматически в зависимости от актуальности сохранённых данных.

Если данные становятся невалидными, в правом нижнем углу интерфейса отображается уведомление о необходимости обновить информацию системного пользователя.

В случае появления красного треугольника и уведомления рекомендуется нажать кнопку Изменить, чтобы обновить данные пользователя (логин или пароль) либо удалить текущего пользователя и добавить нового с актуальными данными.

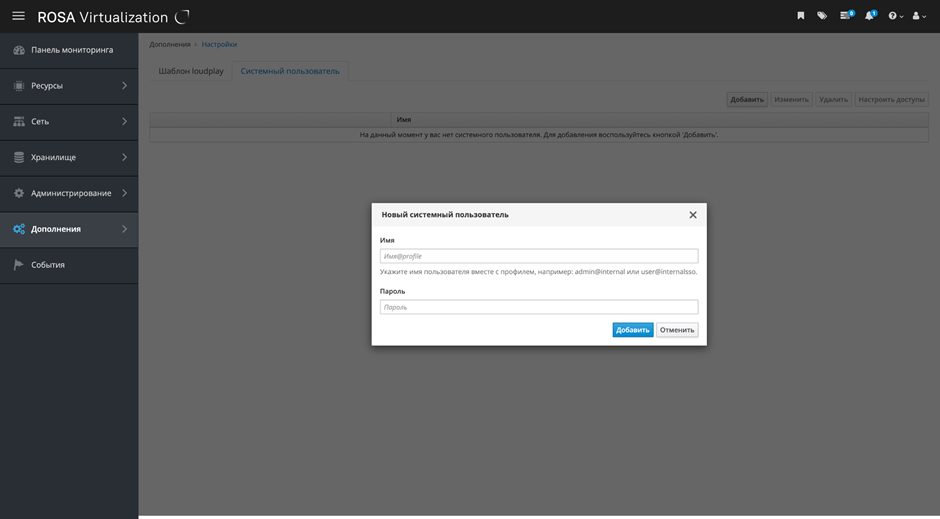

Добавление системного пользователя

Для добавления нового системного пользователя нужно нажать кнопку Добавить и в открывшемся окне (рисунок 90) в полях:

- Имя — ввести полное имя вместе с профилем, например

admin@internalилиuser@internalsso; - Пароль — указать действительный пароль для выбранного пользователя.

После ввода данных следует нажать кнопку

Добавить.

Рисунок 90 – Добавление системного пользователя

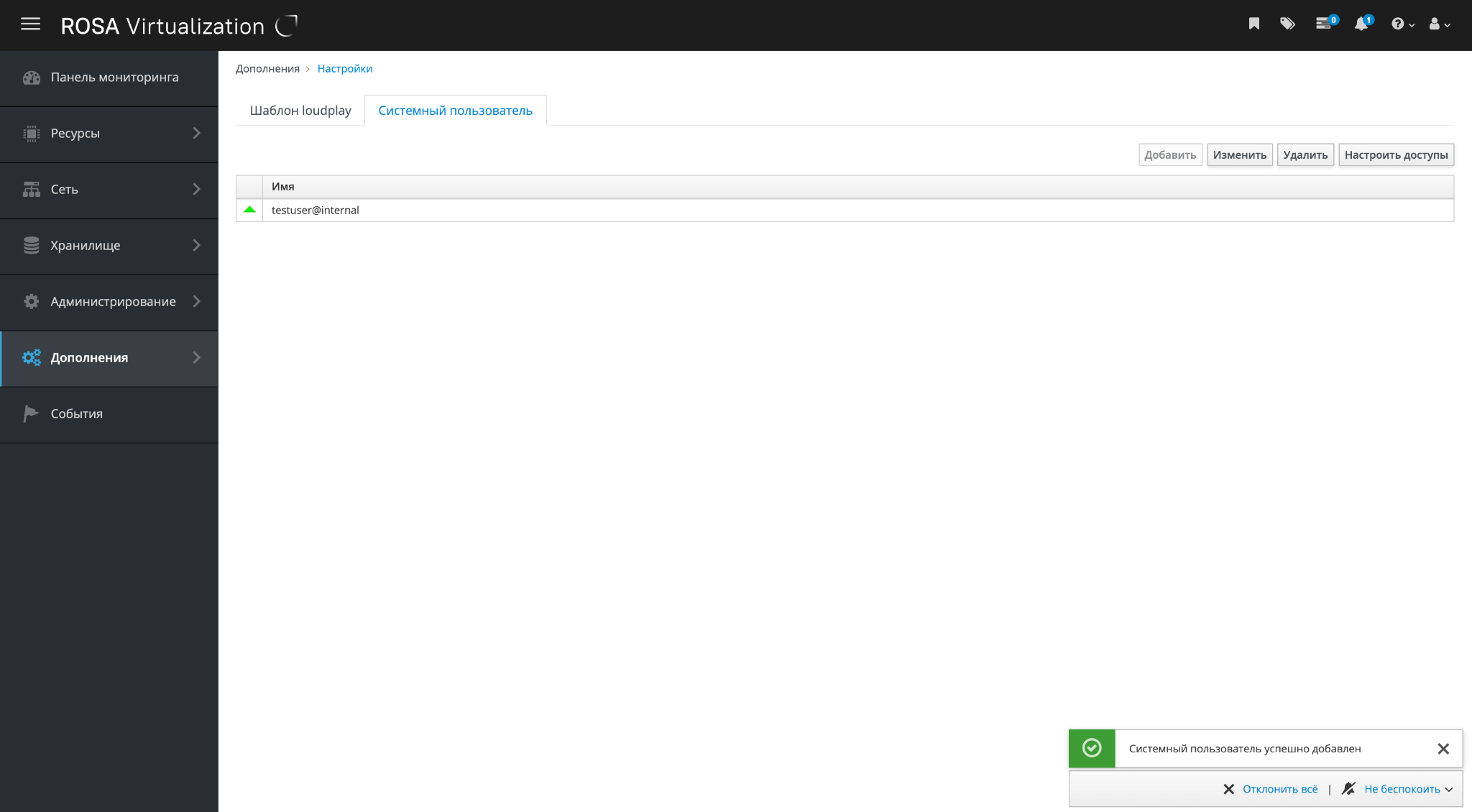

Если данные введены корректно, пользователь успешно добавляется в Систему, отображается уведомление о добавлении, а новый пользователь появляется в таблице (рисунок 91).

Рисунок 91 – Добавленный системный пользователь

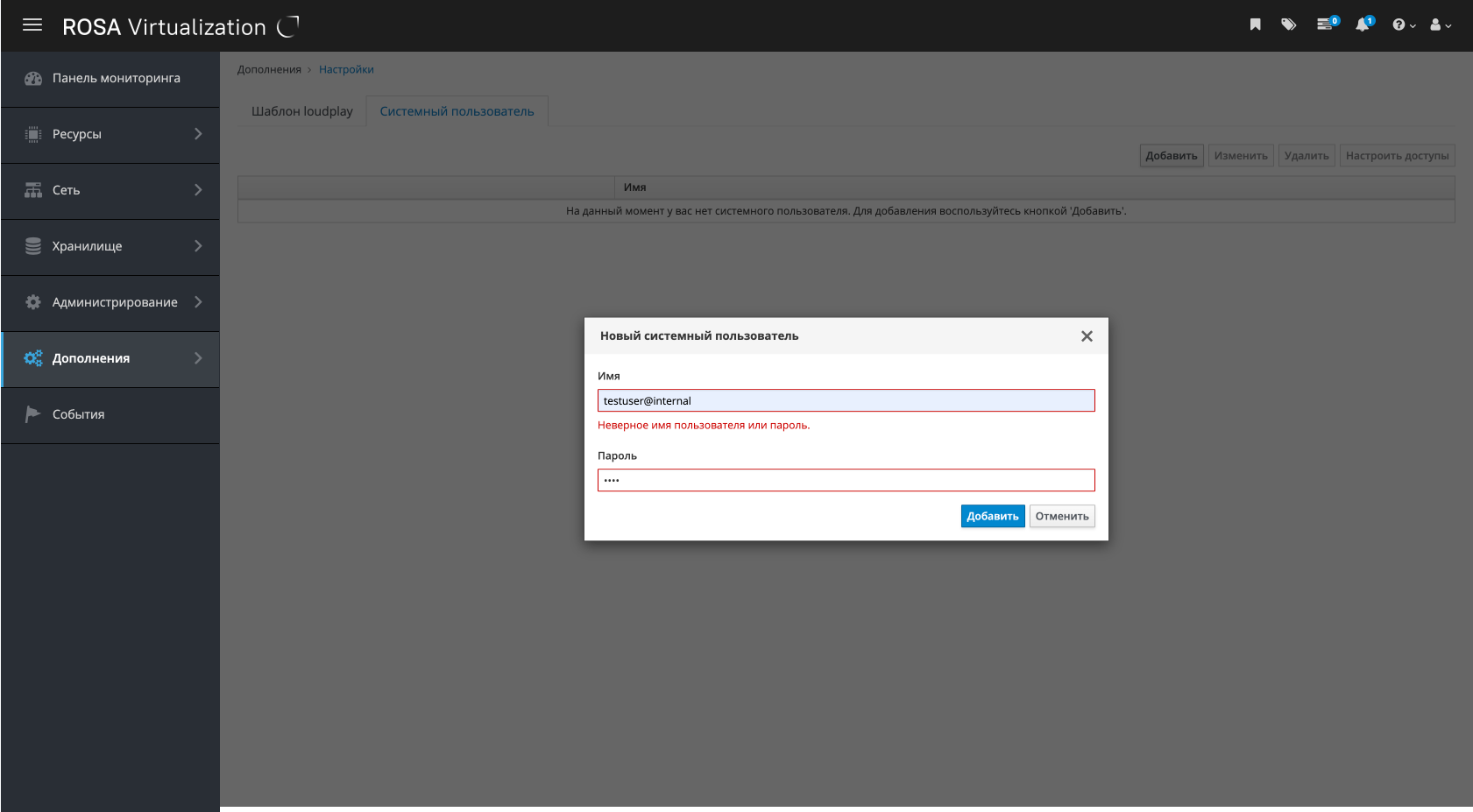

Если введены некорректные данные (например, неверное имя пользователя или пароль), в форме появится сообщение об ошибке "Неверное имя пользователя или пароль" (рисунок 92).

Рисунок 92 – Сообщение об ошибке

Изменение данных системного пользователя

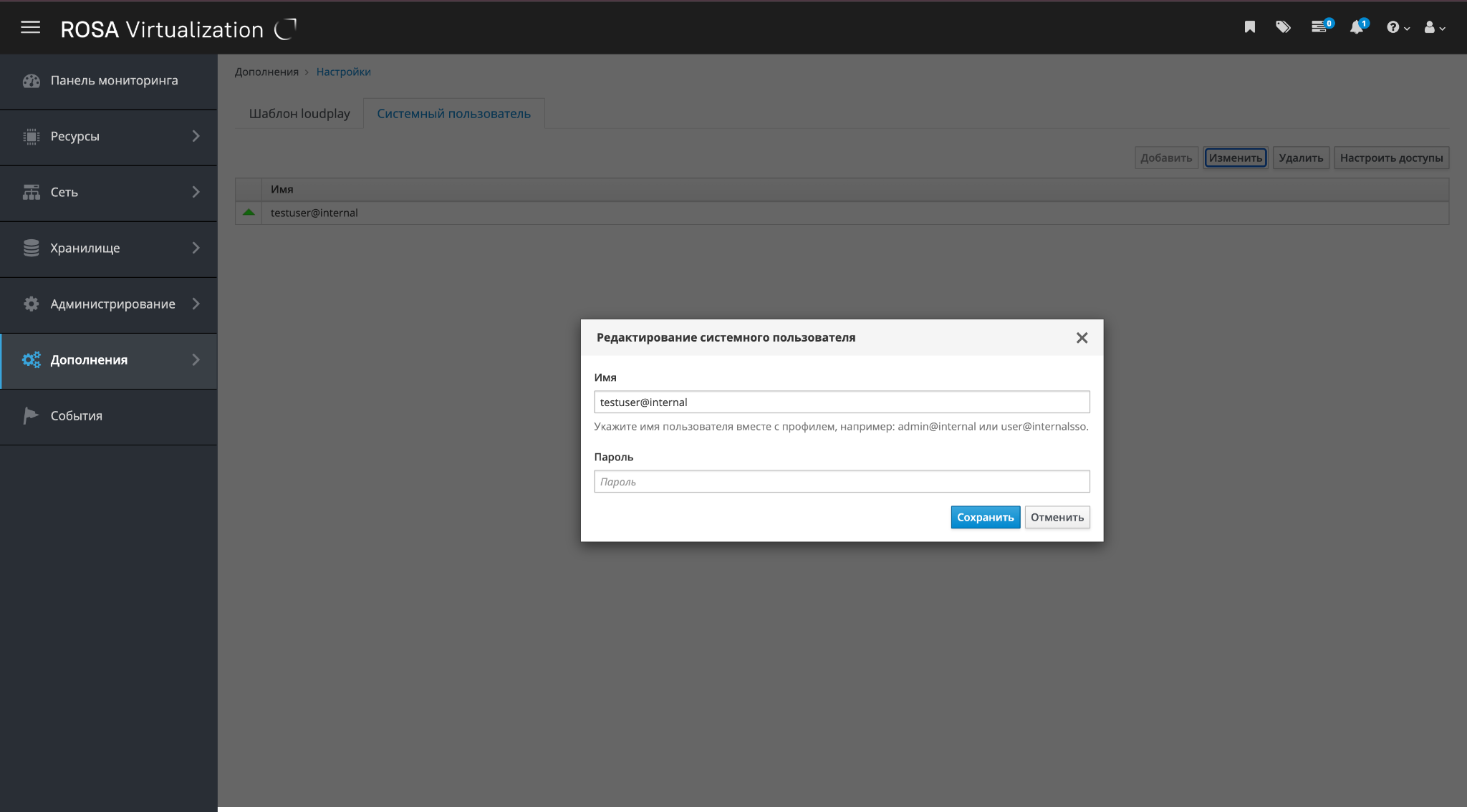

Для изменения данных системного пользователя нужно нажать кнопку Изменить, откроется форма, аналогичная форме добавления пользователя (рисунок 93).

Рисунок 93 – Изменение данных пользователя

Поле "Имя" заполняется автоматически и содержит текущее имя пользователя.

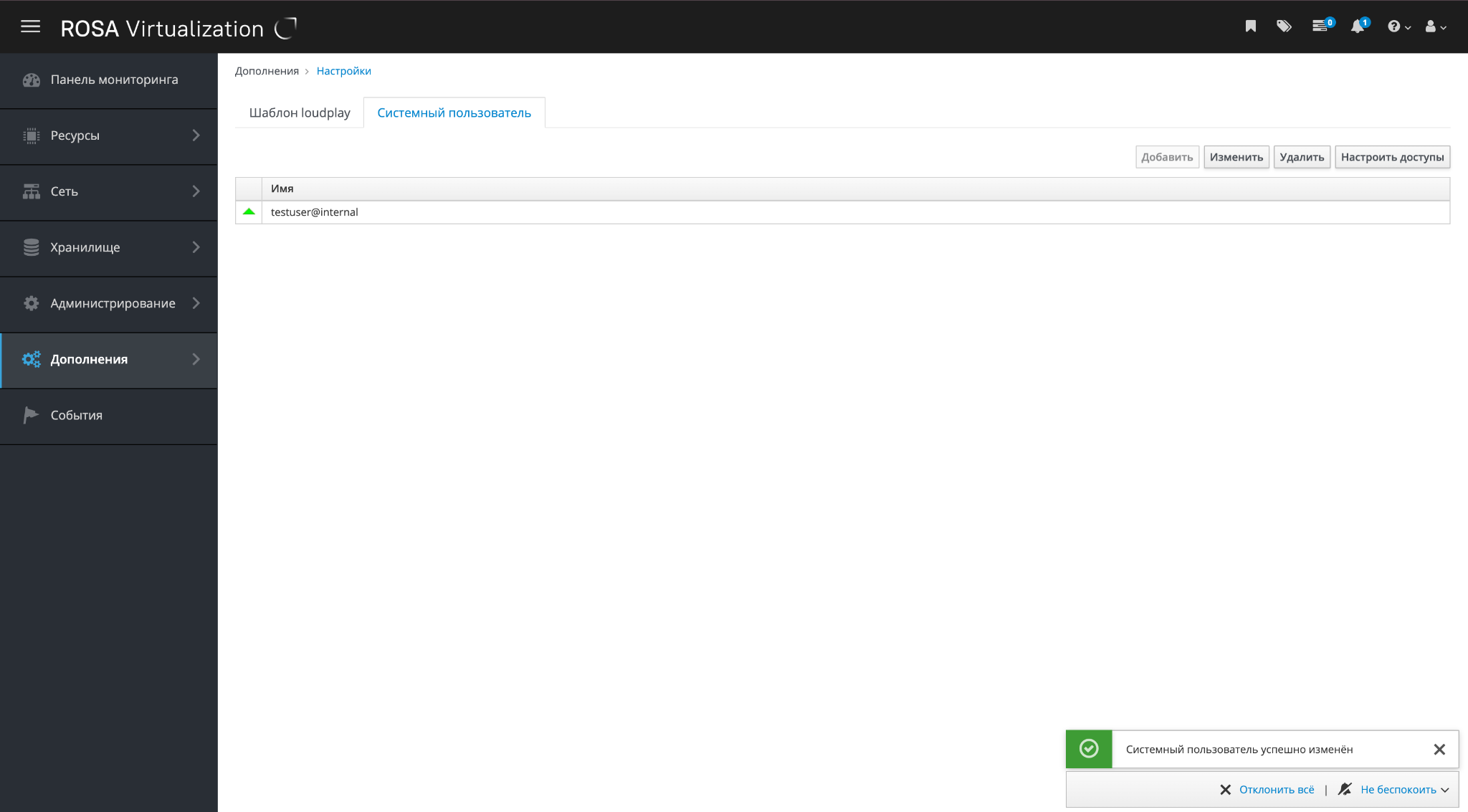

При необходимости можно обновить только пароль или оба поля. После внесения изменений следует нажать кнопку Сохранить. Если введённые данные корректны, появится уведомление об успешном изменении, а статус пользователя обновится в таблице (рисунок 94).

Рисунок 94 – Обновленные данные пользователя

Если данные невалидны (например, указан неверный логин или пароль), в форме появится сообщение об ошибке "Неверное имя пользователя или пароль".

Удаление пользователя

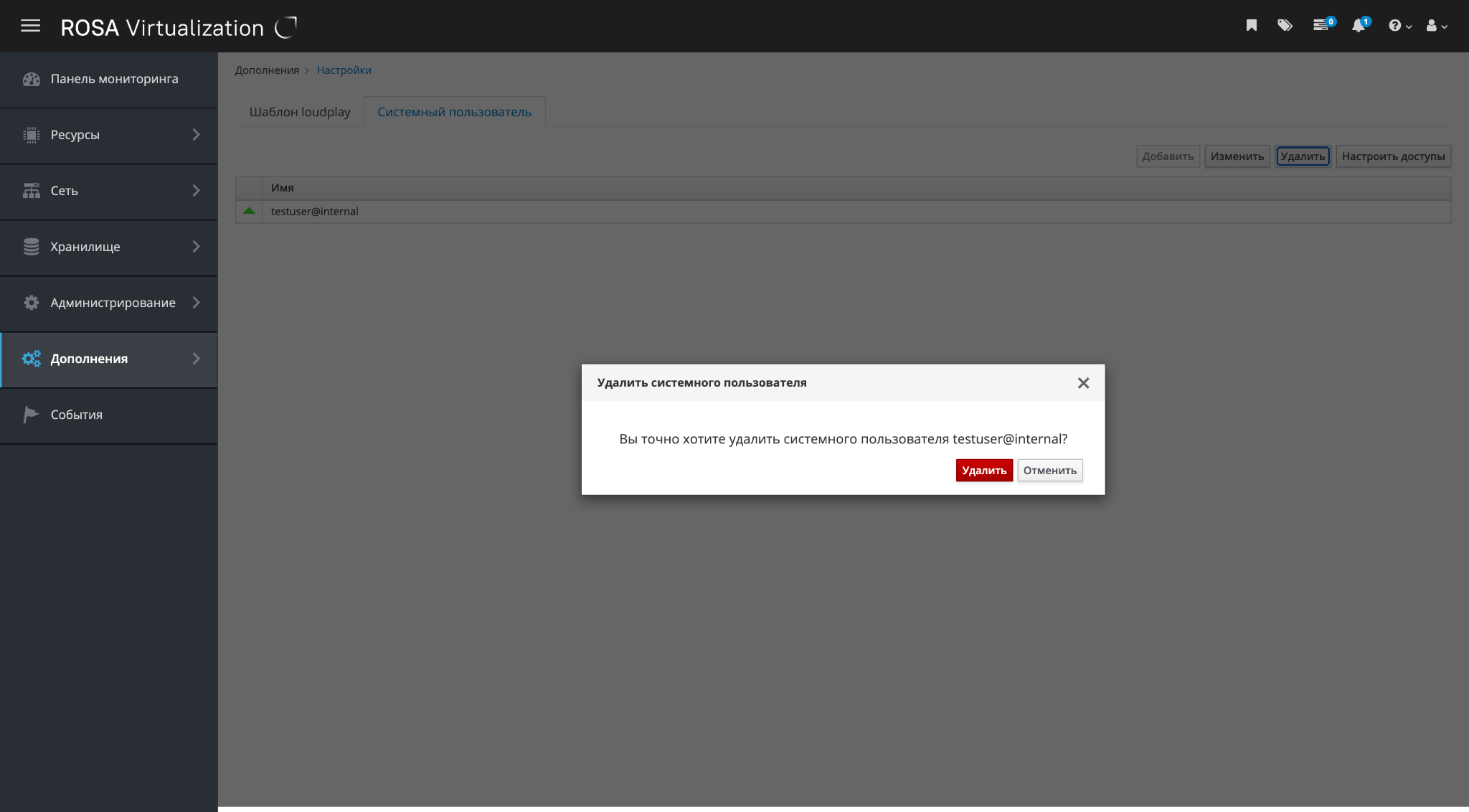

Для удаления системного пользователя нужно нажать кнопку Удалить. В результате откроется диалоговое окно с подтверждением действия (рисунок 95).

Рисунок 95 – Подтверждение удаления пользователя

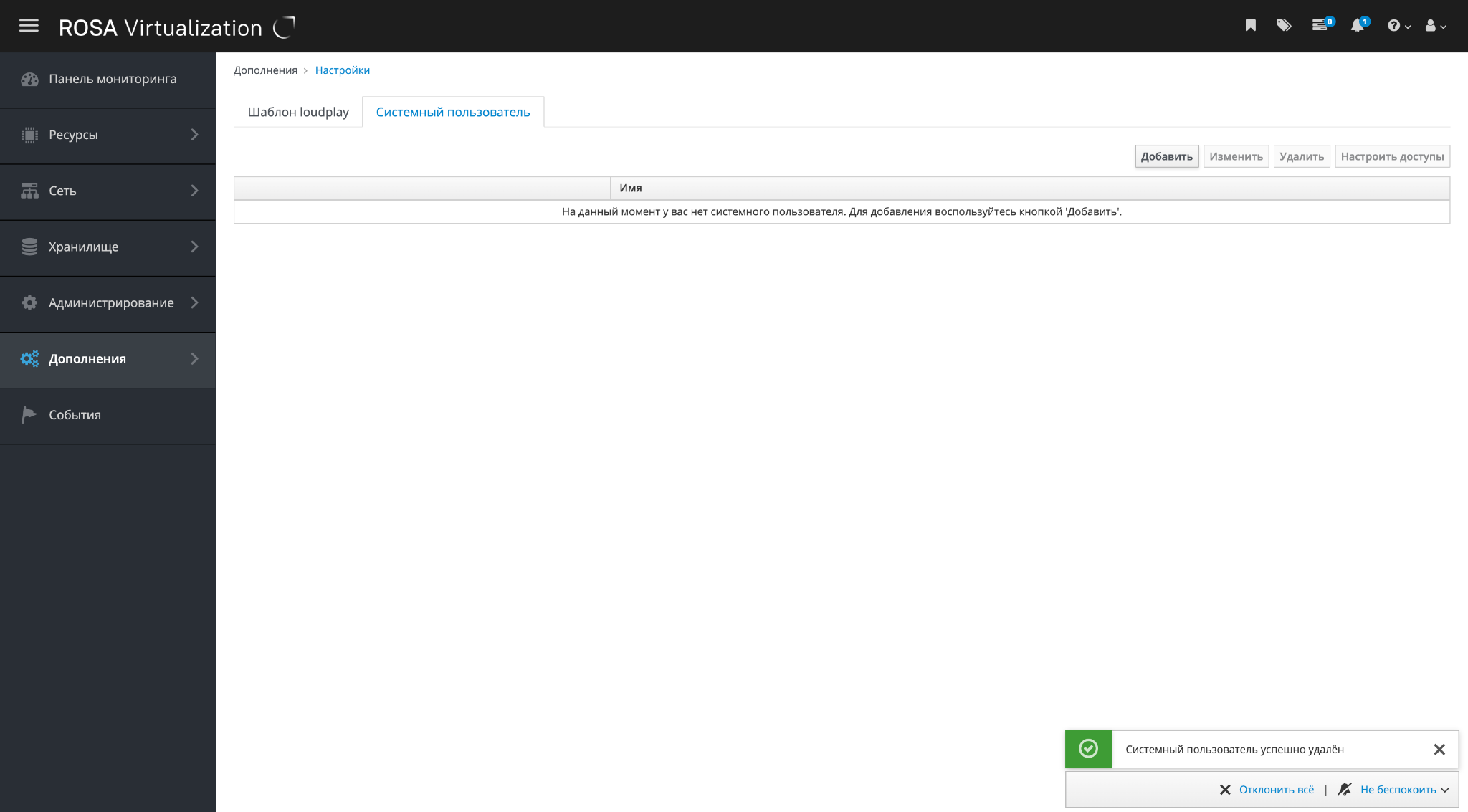

При подтверждении действия по кнопке Удалить пользователь будет удален из Системы и из таблицы отображения. После успешного удаления появится уведомление о том, что пользователь удалён (рисунок 96).

Рисунок 96 – Сообщение об успешном удалении

Выдача прав доступа сервисам

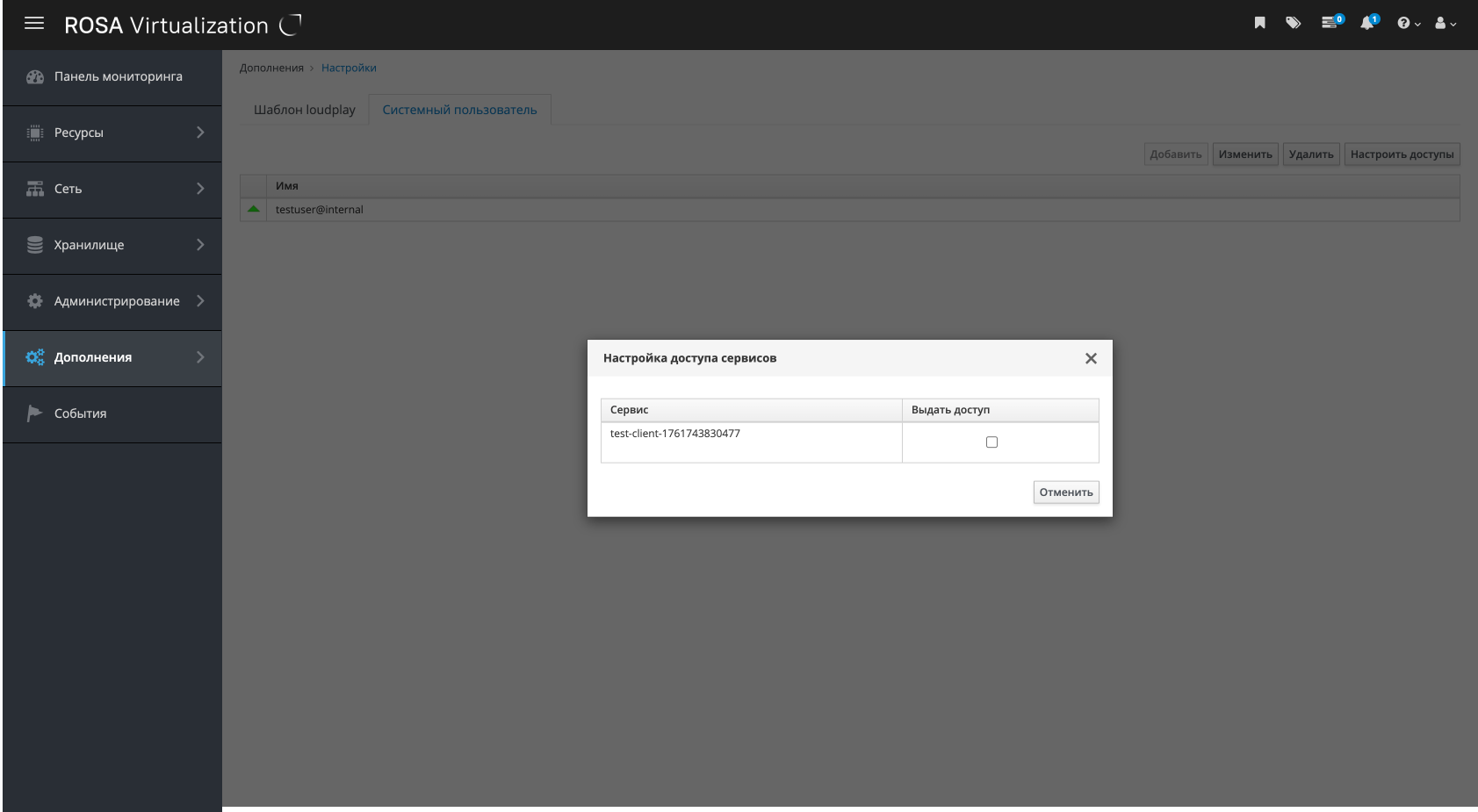

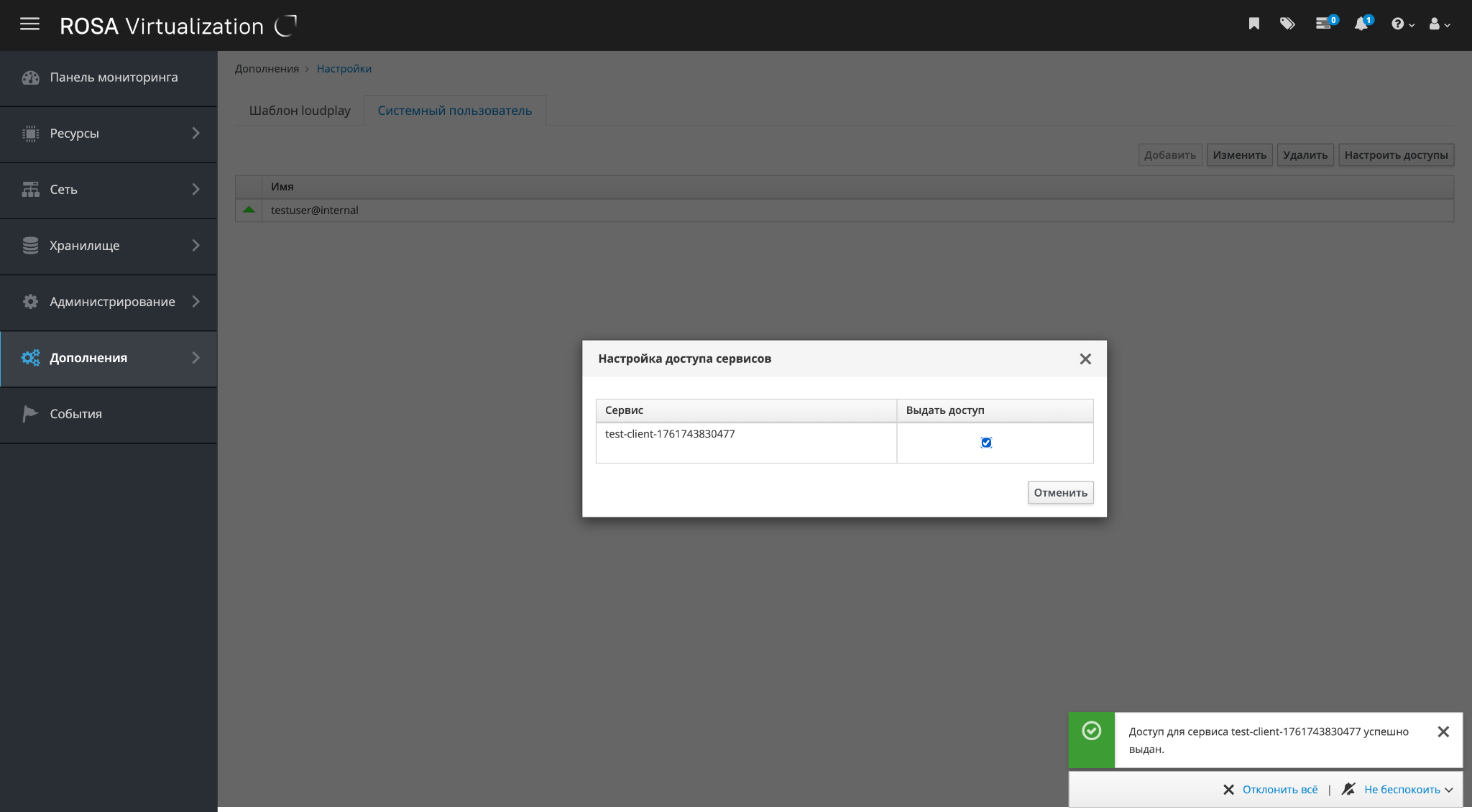

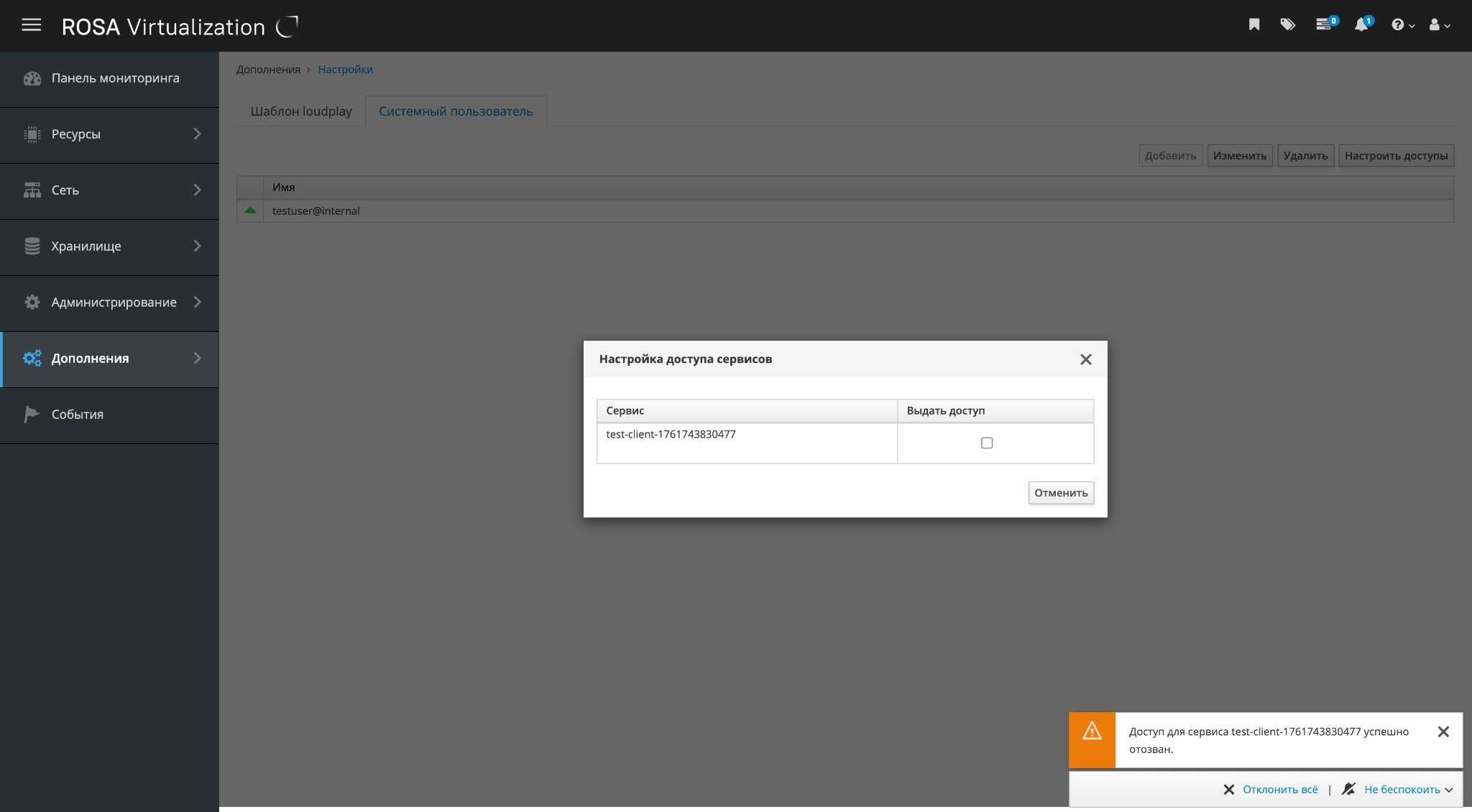

Для настройки прав доступа нужно нажать кнопку Настроить доступы.

В открывшемся окне "Настройка доступа сервисов" отображается таблица со списком всех доступных сервисов, которым можно выдать или отозвать доступ (рисунок 97).

Рисунок 97 – Окно "Настройка доступа сервисов"

В таблице для каждого сервиса предусмотрен флажок в столбце "Выдать доступ":

- если установить флажок, выбранному сервису выдаётся доступ;

- если снять флажок, доступ для данного сервиса отзывается.

После выполнения действия отображается уведомление о результате операции:

- при выдаче доступа — уведомление "Права доступа успешно выданы" (рисунок 98);

- при отзыве доступа — уведомление "Права доступа отозваны" (рисунок 99).

Рисунок 98 – Доступ выдан

Рисунок 99 – Доступ отозван

Создание профиля подключения к службе каталогов LDAP с помощью веб-интерфейса

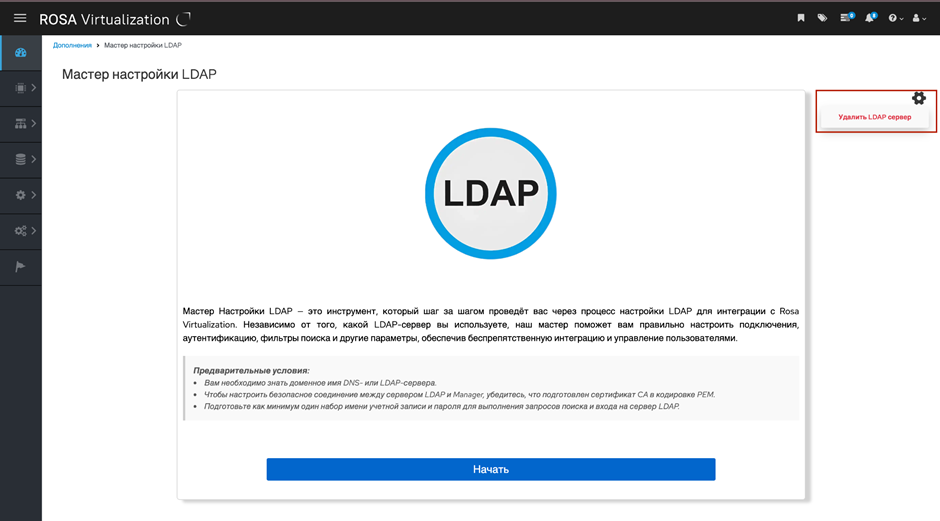

Плагин "Мастер настройки LDAP" являются частью интерфейса РОСА Виртуализация и устанавливается из отдельного дистрибутива.

Для настройки профиля подключения СУСВ к службе каталогов LDAP с помощью веб-интерфейса нужно перейти в раздел "Дополнения → Мастер настройки LDAP" (рисунок 100).

Рисунок 100 – Мастер настройки LDAP в административной панели СУСВ

Для начала работы с "Мастером настройки LDAP" нужно нажать на кнопку Начать и выполнить следующие действия:

- выбрать реализацию LDAP, которая планируется к использованию, например OpenLDAP, Microsoft Active Directory или другой LDAP-сервер, и настроить параметры подключения, включая DNS и протоколы, используемые для связи с сервером (рисунок 101);

Рисунок 101 – Выбор типа LDAP сервера, использования DNS и политик использования

- нажать кнопку

Далеедля перехода на следующий экран "Мастера настройки LDAP"; - ввести учетные данные для доступа к серверу, включающие имя пользователя и пароль, которые будут использоваться для аутентификации , а также базовый DN (Distinguished Name) — это точка, от которой будут начинаться поисковые запросы в иерархии каталога LDAP (рисунок 102);

Рисунок 102 – Форма "Ввод учетных данных и базового DN" Мастера настройки LDAP

- нажать на кнопку

Далеедля перехода в форму "Тестирование конфигурации"; - протестировать введенные параметры, чтобы убедиться, что Система может успешно подключиться к LDAP-серверу и выполнить необходимые запросы (рисунок 103). Тестирование включает проверку корректности подключения, аутентификации пользователя, а также доступности и правильности структуры данных, связанных с введенным базовым DN. Если тестирование выявило ошибки, необходимо прервать процесс и начать настройку сначала.

Рисунок 103 – Тестирование конфигурации LDAP

- на последнем экране "Мастера настройки LDAP" отображается настроенная конфигурация, которую проанализировать и убедиться, что все настройки введены корректно и соответствуют требованиям; нажать на кнопку

Завершитьдля завершения настройки конфигурации LDAP (рисунок 104).

Рисунок 104 – Обзор конфигурации настройки интеграции с LDAP сервером

По завершении настройки будет автоматически перезапущена служба ovirt-engine.

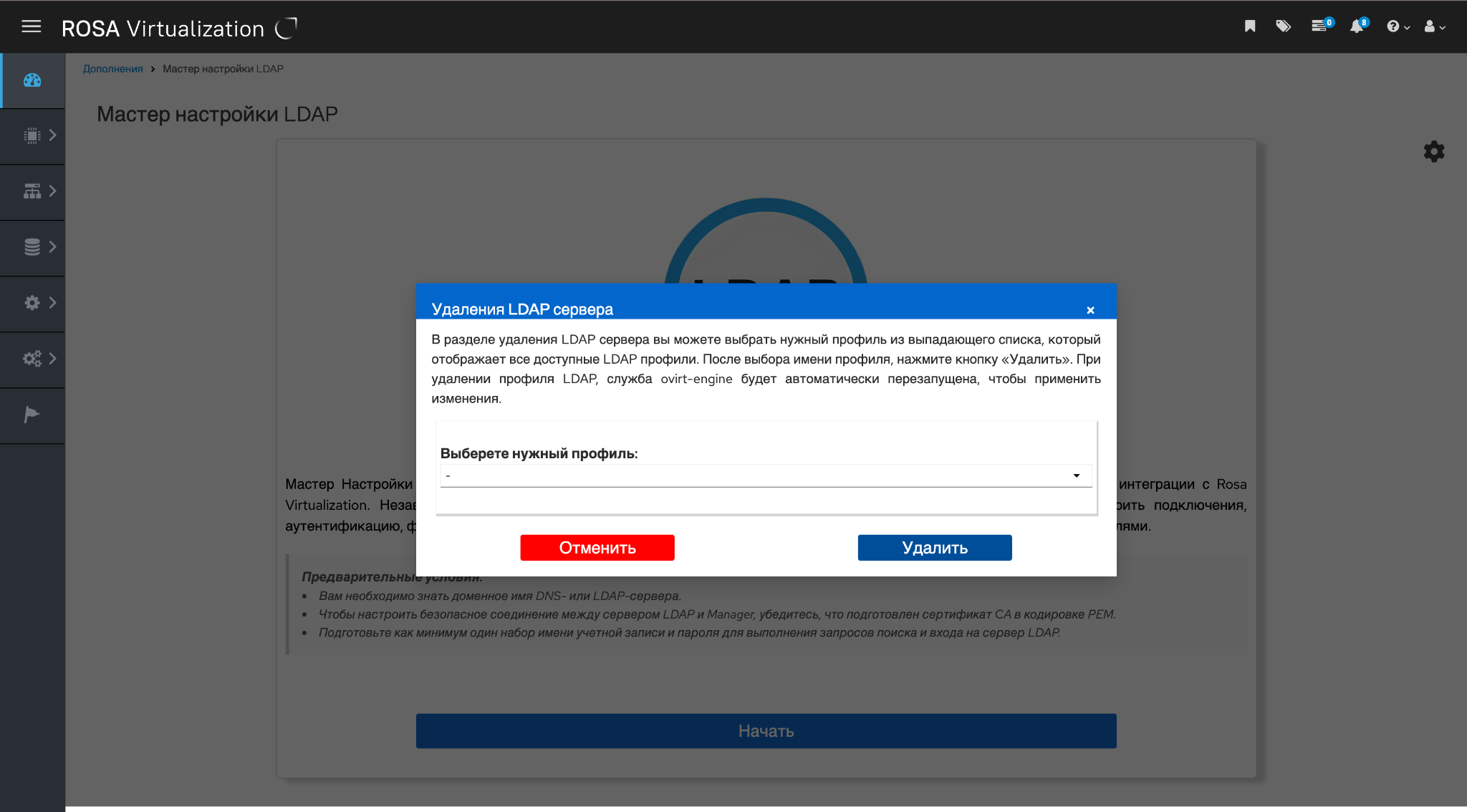

Удаление LDAP-сервера

Для удаления LDAP-сервера нужно нажать на кнопку Удалить LDAP-сервер в правой верхней части окна (рисунок 105).

Рисунок 105 – Удаление LDAP-сервера

В появившемся диалоговом окне нужно выбрать нужный профиль из выпадающего списка, который отображает все доступные LDAP-профили и подтвердить удаление нажатием кнопки Удалить (рисунок 106). Будет отображен статус, подтверждающий успешное удаление профиля или указывающий на возможные ошибки, которые требуют внимания.

Важно ‒ Следует убедиться, что выбран верный профиль, так как это действие нельзя будет отменить

Рисунок 106 – Подтверждение удаления

По завершении удаления профиля LDAP служба ovirt-engine будет автоматически перезапущена, чтобы применить изменения в Cистеме. Этот шаг гарантирует, что все изменения, связанные с удалением профиля LDAP, будут правильно интегрированы в Cистему.

После перезапуска службы рекомендуется проверить Cистему, чтобы убедиться, что удаление прошло успешно и что все связанные процессы работают корректно.

При необходимости всегда можно повторно настроить новый LDAP-профиль или внести изменения в текущую конфигурацию.

Создание профиля подключения к службе каталогов LDAP сервера IPA с помощью командной строки

Настройка подключения РОСА Виртуализация к службе каталогов LDAP сервера IPA с помощью командной строки осуществляется утилитой ovirt-engine-extension-aaa-ldap-setup в консоли СУСВ.

Примечание – Если ранее уже была настроена интеграция с LDAP-сервером с помощью веб-интерфейса и "Мастера настройки LDAP", то данный пункт можно пропустить.

Для подключения к консоли СУСВ по SSH нужно выполнить следующую команду с указанием доменного имени (например, "ipa.rosa.lan") или IP-адреса ВМ СУСВ, а также пароля учетной записи суперпользователя root ВМ СУСВ при выводе на экран соответствующего запроса:

$ ssh root@ipa.rosa.lan

(root@ipa.rosa.lan) Password:

Запуск интерактивного сценария настройки подключения РОСА Виртуализация к службе каталогов LDAP

Для запуска интерактивного сценария настройки и создания профиля подключения с целью идентификации и аутентификации доменных пользователей нужно выполнить в консоли СУСВ следующую команду:

ovirt-engine-extension-aaa-ldap-setup

Сценарий настройки предложит выбрать тип реализации сервера LDAP из пронумерованного списка. Для выбора сервера IPA следует ввести цифру "6":

Available LDAP implementations:

1 - 389ds

2 - 389ds RFC-2307 Schema

3 - Active Directory

4 - IBM Security Directory Server

5 - IBM Security Directory Server RFC-2307 Schema

6 - IPA

7 - Novell eDirectory RFC-2307 Schema

8 - OpenLDAP RFC-2307 Schema

9 - OpenLDAP Standard Schema

10 - Oracle Unified Directory RFC-2307 Schema

11 - RFC-2307 Schema (Generic)

12 - RHDS

13 - RHDS RFC-2307 Schema

14 - iPlanet

Please select: 6

Далее сценарий настройки предложит использовать разрешение имени DNS для сервера IPA:

- Если в сети используется сервер DNS, нажать клавишу

Enterили ввести"Yes". - При отсутствии в сети сервера DNS ввести

"No":

Use DNS (Yes, No) [Yes]: No

Примечание – При отсутствии в сети сервера DNS доменные имена и IP-адреса хостов, СУСВ и сервера IPA должны быть указаны в файле /etc/hosts сервера IPA, а также на хостах РОСА Виртуализация и СУСВ. Следует отредактировать файл /etc/hosts на каждом из перечисленных выше хостов и серверов, указав актуальные доменные имена и IP-адреса.

Из пронумерованного списка нужно выбрать метод реализации политики службы DNS. При выборе варианта 1 (Single server) ввести IP-адрес сервера IPA:

Available policy method:

1 - Single server

2 - DNS domain LDAP SRV record

3 - Round-robin between multiple hosts

4 - Failover between multiple hosts

Please select: 1

Please enter host address: 10.10.20.8

Примечание – Указанный в выводе консоли выше IP-адрес 10.10.20.8 является примером. Необходимо указать IP-адрес, соответствующий серверу IPA, установленному в актуальном ЦОД.

Далее сценарий настройки предложит выбрать протокол подключения к каталогу LDAP, а также указать отличительное имя и пароль пользователя для выполнения запросов поиска в каталоге LDAP. В ответ на запросы сценария необходимо ввести значение "plain" для выбора протокола и следующие атрибуты ранее созданной служебной записи пользователя:

Please select protocol to use (startTLS, ldaps, plain) [startTLS]:

plain

Enter search user DN (for example uid=username,dc=example,dc=com or leave empty for anonymous):

uid=susvengine,cn=users,cn=compat,dc=rosa,dc=lan

Enter search user password:

Примечание – Пример выше предполагает, что на сервере IPA, управляющим доменом rosa.lan, была создана служебная учетная запись susvengine с отличительным именем (dn)

"uid=susvengine,cn=users,cn=compat,dc=rosa,dc=lan".

Отличительное имя (уникальное имя) dn – это имя, уникальным образом идентифицирующее каждую запись каталога LDAP. При вводе параметров в сценарий установки следует использовать отличительное имя служебной учетной записи, созданной ранее на сервере IPA для выполнения синхронизации с РОСА Виртуализация.

Для проверки корректности указанного отличительного имени dn используют на сервере IPA следующую команду:

ipa user-show engine --all --raw | grep dn:

dn: uid=susvengine,cn=users,cn=accounts,dc=rosa,dc=lan

Далее сценарий настройки предложит определенные значения по умолчанию для следующих параметров:

Please enter base DN (dc=rosa,dc=lan) [dc=rosa,dc=lan]:

Are you going to use Single Sign-On for Virtual Machines (Yes, No) [Yes]:

Чтобы принять предложенные значения по умолчанию, нужно нажать клавишу Enter.

Сценарий настройки предложит указать имя для профиля подключения. В ответ на запрос сценария следует ввести наименование профиля (например, "RV"):

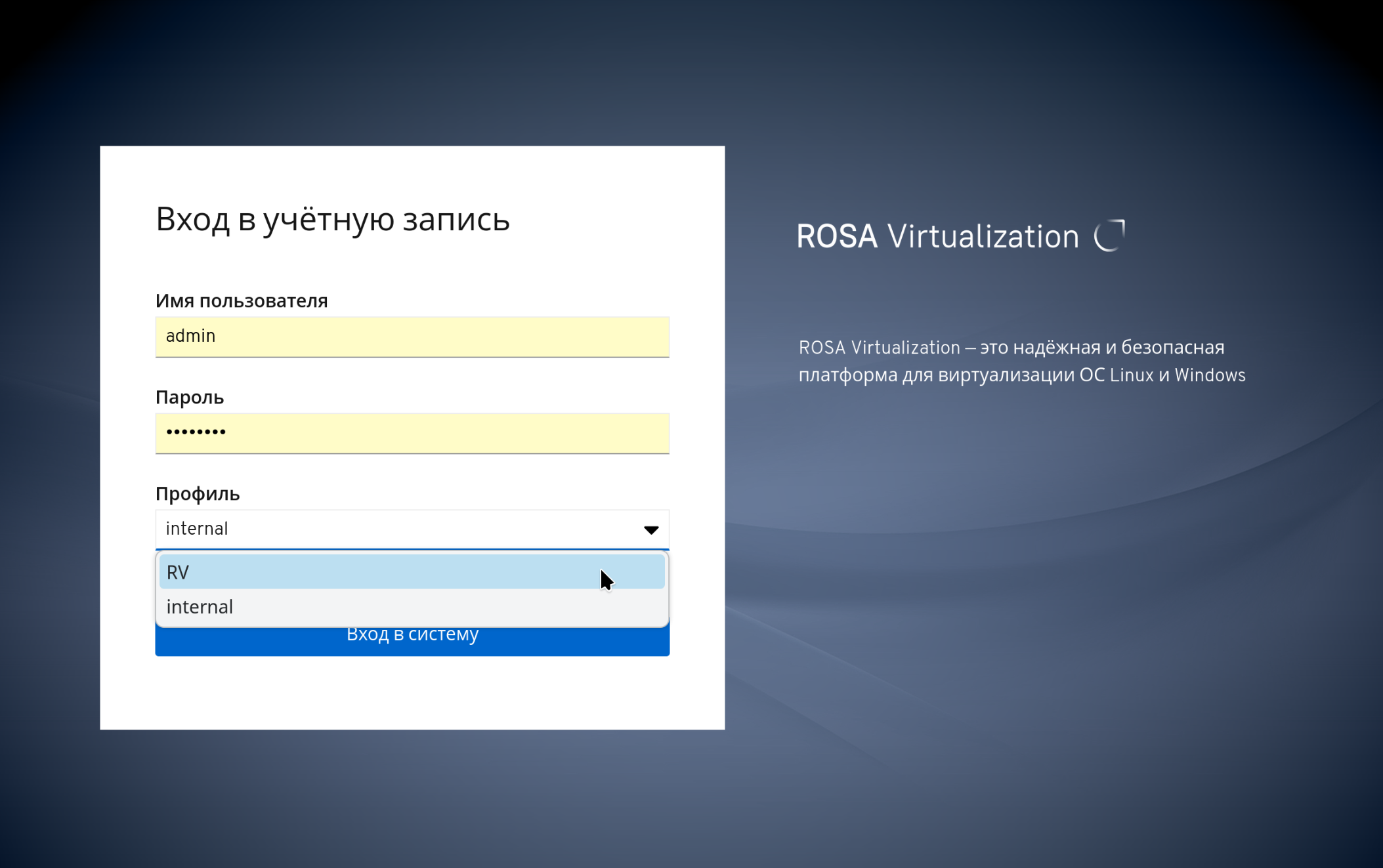

Please specify profile name that will be visible to users: RV

Примечание – Данный профиль будет использоваться для входа в Портал администрирования и Портал ВМ РОСА Виртуализация (рисунок 107).

Рисунок 107 – Выбор профиля подключения в окне авторизации при входе на Портал администрирования СУСВ

Для тестовой проверки подключения следует указать имя и пароль ранее созданной служебной записи пользователя (в примере ниже учетная запись имеет имя susvengine):

Please provide credentials to test login flow

Enter user name: susvengine

Enter user password:

Сценарий настройки приступит к созданию профиля подключения в соответствии с заданной конфигурацией.

Перезагрузка службы ovirt-engine

После завершения процедуры создания профиля необходимо выполнить перезагрузку службы ovirt-engine:

systemctl restart ovirt-engine

В результате созданный профиль подключения RV станет доступен для выбора в окне авторизации при входе на Портал администрирования СУСВ (рисунок 107) или на Портал ВМ.

Вход в Портал администрирования и Портал ВМ с использованием логина и пароля корпоративного LDAP-сервера

Для входа необходимо открыть в новом окне браузера форму входа на Портал администрирования или Портал виртуальных машин и выбрать Портал администрирования (для учетной записи администратора) или Портал виртуальных машин (для учетной записи пользователя).

Затем в выпадающем меню "Профиль" следует выбрать домен авторизации, настроенный при конфигурировании доступа к серверу LDAP. В полях "Имя пользователя" и "Пароль" нужно указать логин и пароль учетной записи пользователя, настроенной в корпоративном LDAP-сервере (контроллере домена). Далее нужно нажать на кнопку Вход в систему (рисунок 107). При наличии у пользователя соответствующих прав будет осуществлен вход в Портал.

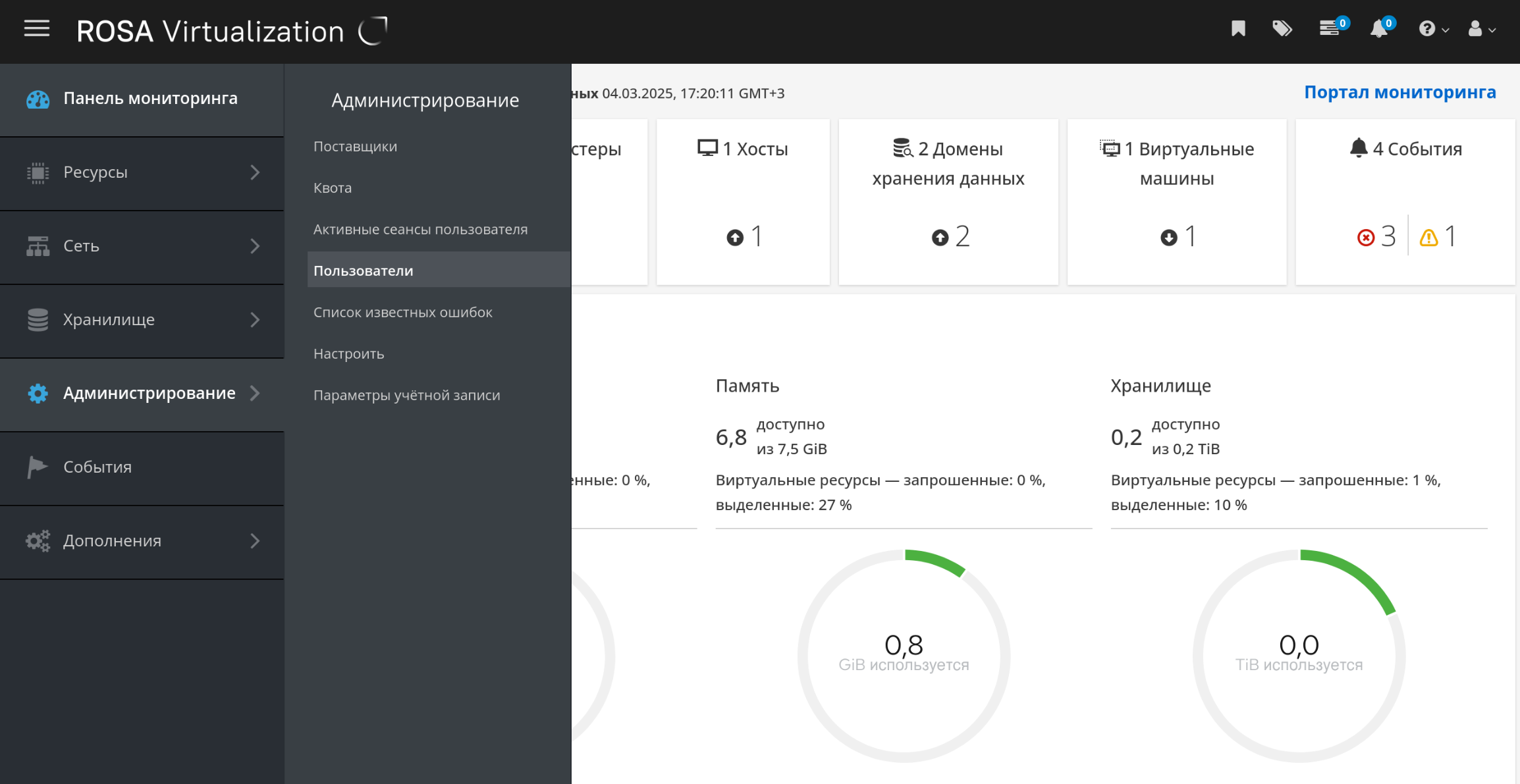

Предоставление прав доступа к ресурсам РОСА Виртуализация для пользователей сервера IPA

Назначение необходимых прав доступа к ресурсам РОСА Виртуализация для новых созданных пользователей сервера IPA осуществляется на Портале администрирования СУСВ выполнением следующих действий:

- для доступа к списку пользователей выбрать пункт "Администрирование → Пользователи" в главном меню СУСВ (рисунок 108).

Рисунок 108 – Раздел в главном меню панели администрирования СУСВ

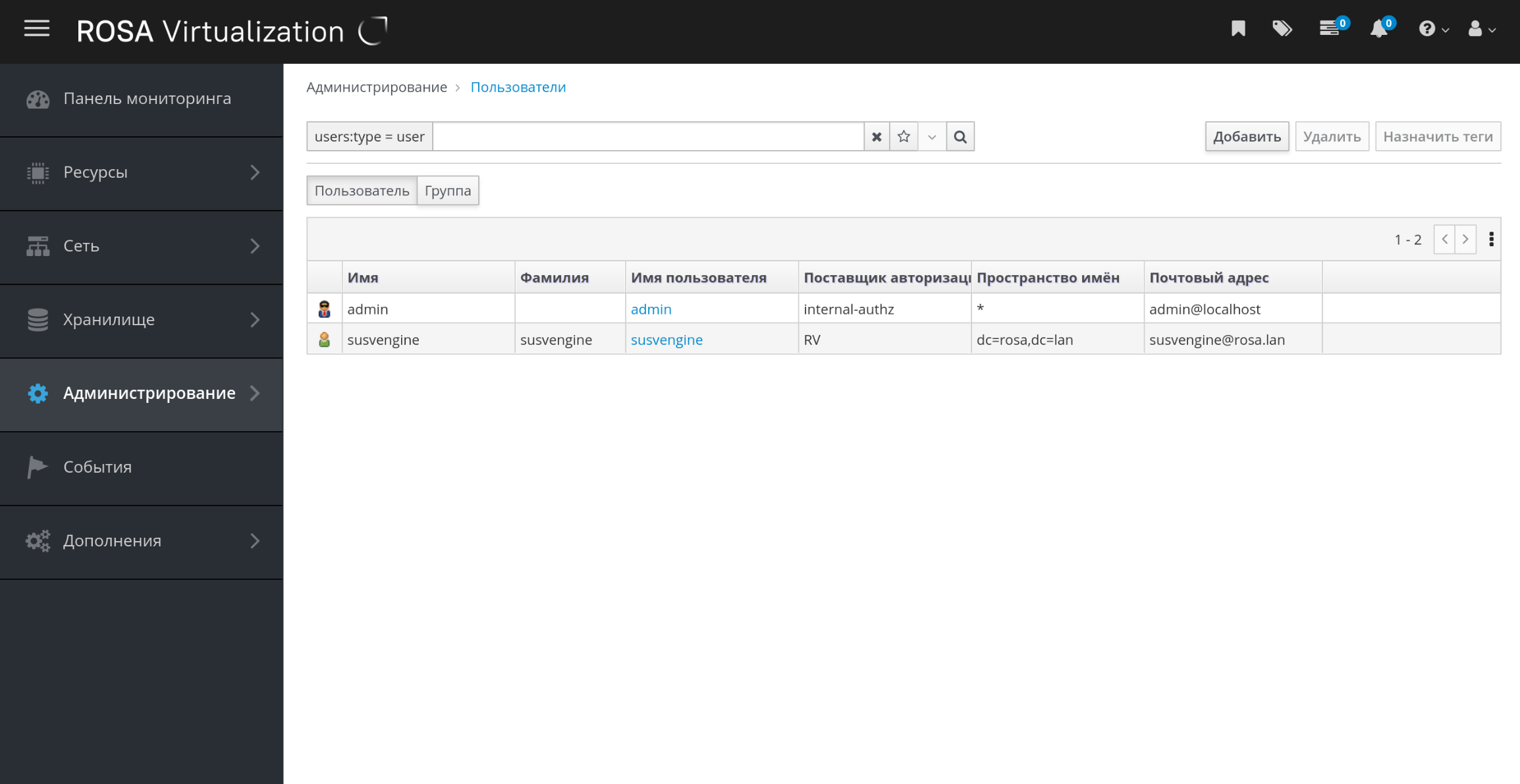

На странице "Администрирование → Пользователи" отображается список пользователей, авторизованных для работы с РОСА Виртуализация (рисунок 109).

Рисунок 109 – Список пользователей, авторизованных для работы с РОСА Виртуализация

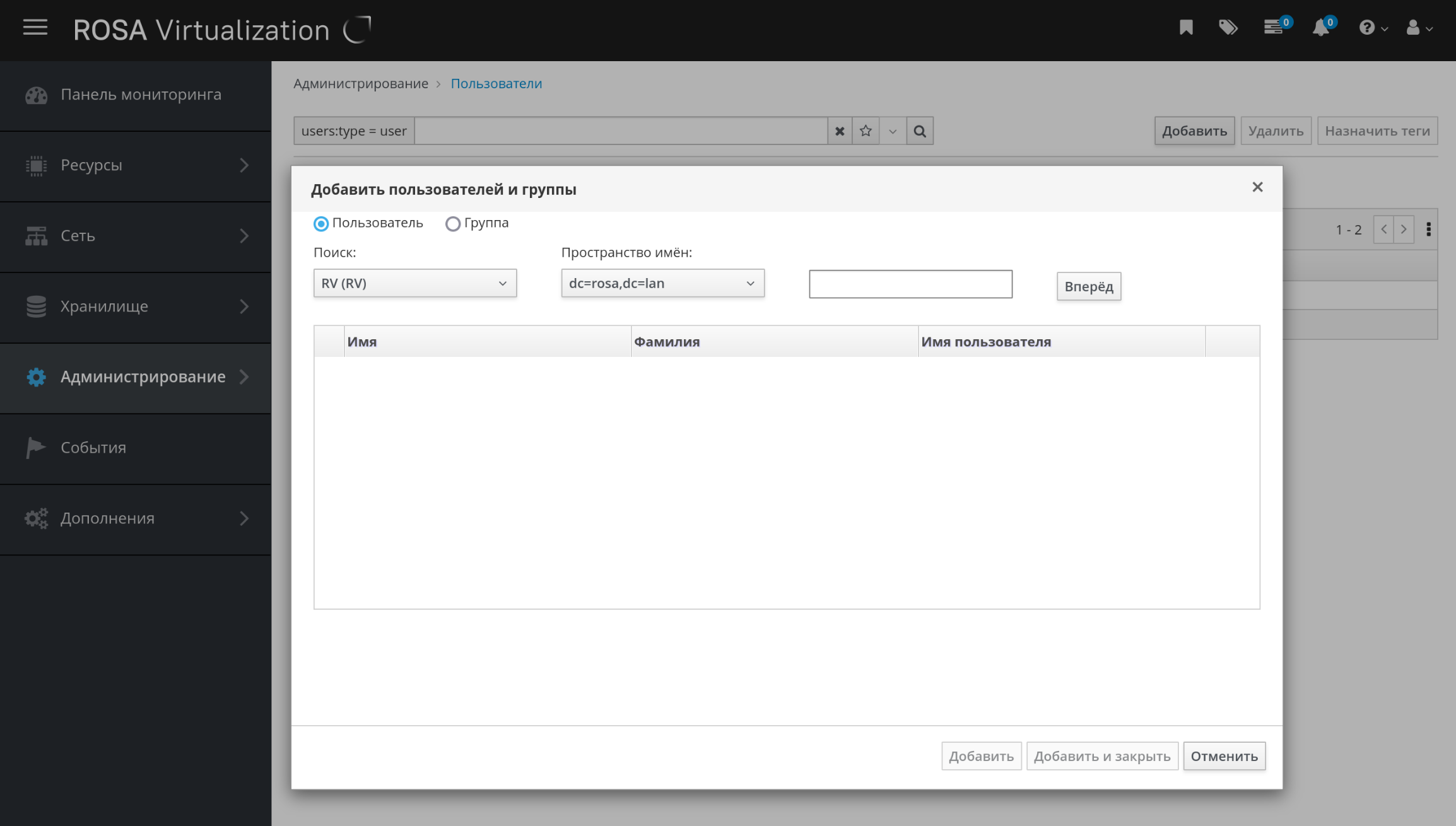

- для добавления пользователя нажать на кнопку

Добавить; - ввести в форму логин пользователя, принадлежащего пространству имён присоединенного домена, и нажать на кнопку

Вперед(рисунок 110);

Рисунок 110 – Добавление пользователя из корпоративного каталога LDAP

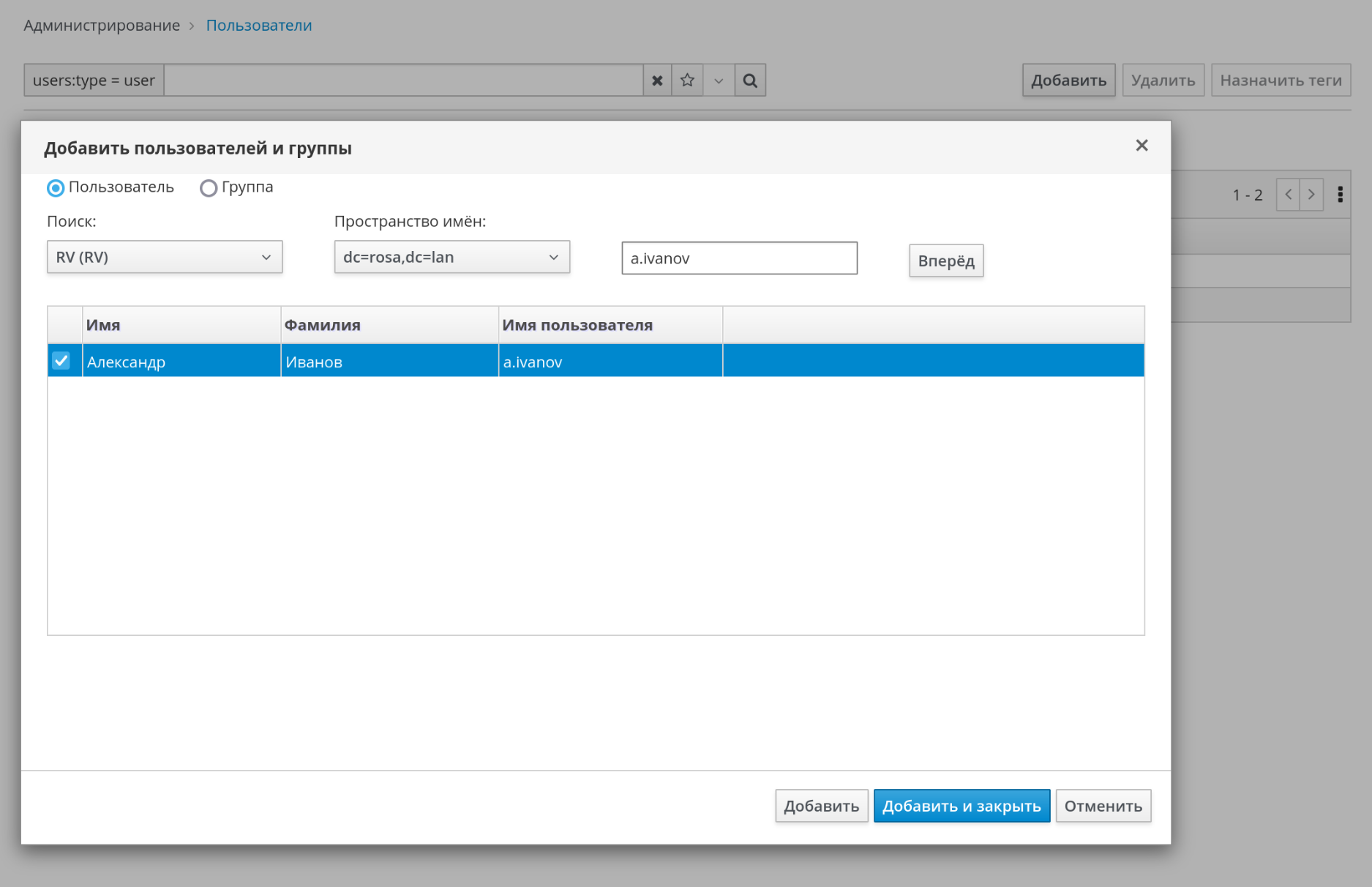

- выбрать необходимого пользователя и нажать на кнопку

Добавитьи закрыть (рисунок 111).

Рисунок 111 – Поиск пользователя домена по логину

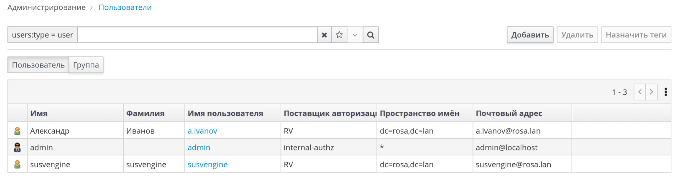

Пользователь будет добавлен к списку пользователей, авторизованных для работы с РОСА Виртуализация (рисунок 112).

Рисунок 112 ‒ Обновленный список пользователей средства виртуализации

Далее необходимо предоставить пользователю права на доступ к конкретным ресурсам с помощью следующих шагов:

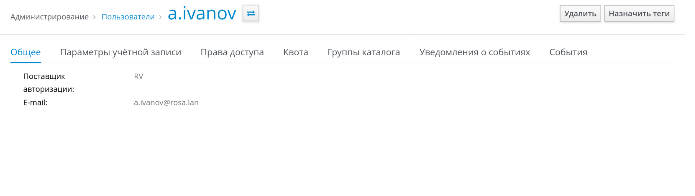

- нажать на логин пользователя в списке (рисунок 112). Откроется форма с информацией о данном пользователе (рисунок 113);

Рисунок 113 ‒ Информация о пользователе a.ivanov

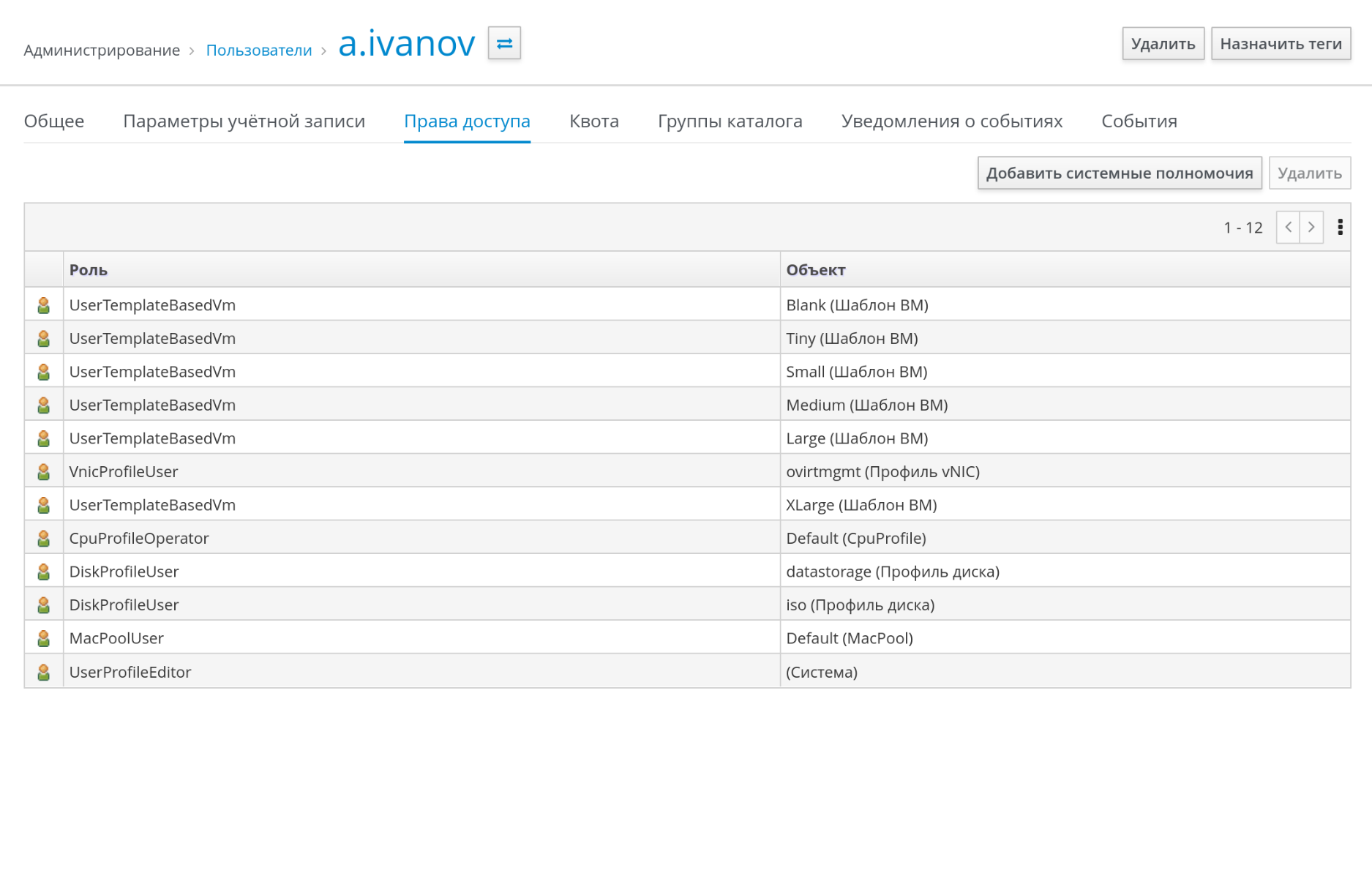

- перейти на вкладку "Права доступа";

- нажать на кнопку

Добавить системные полномочия(рисунок 114);

Рисунок 114 – Права доступа пользователя

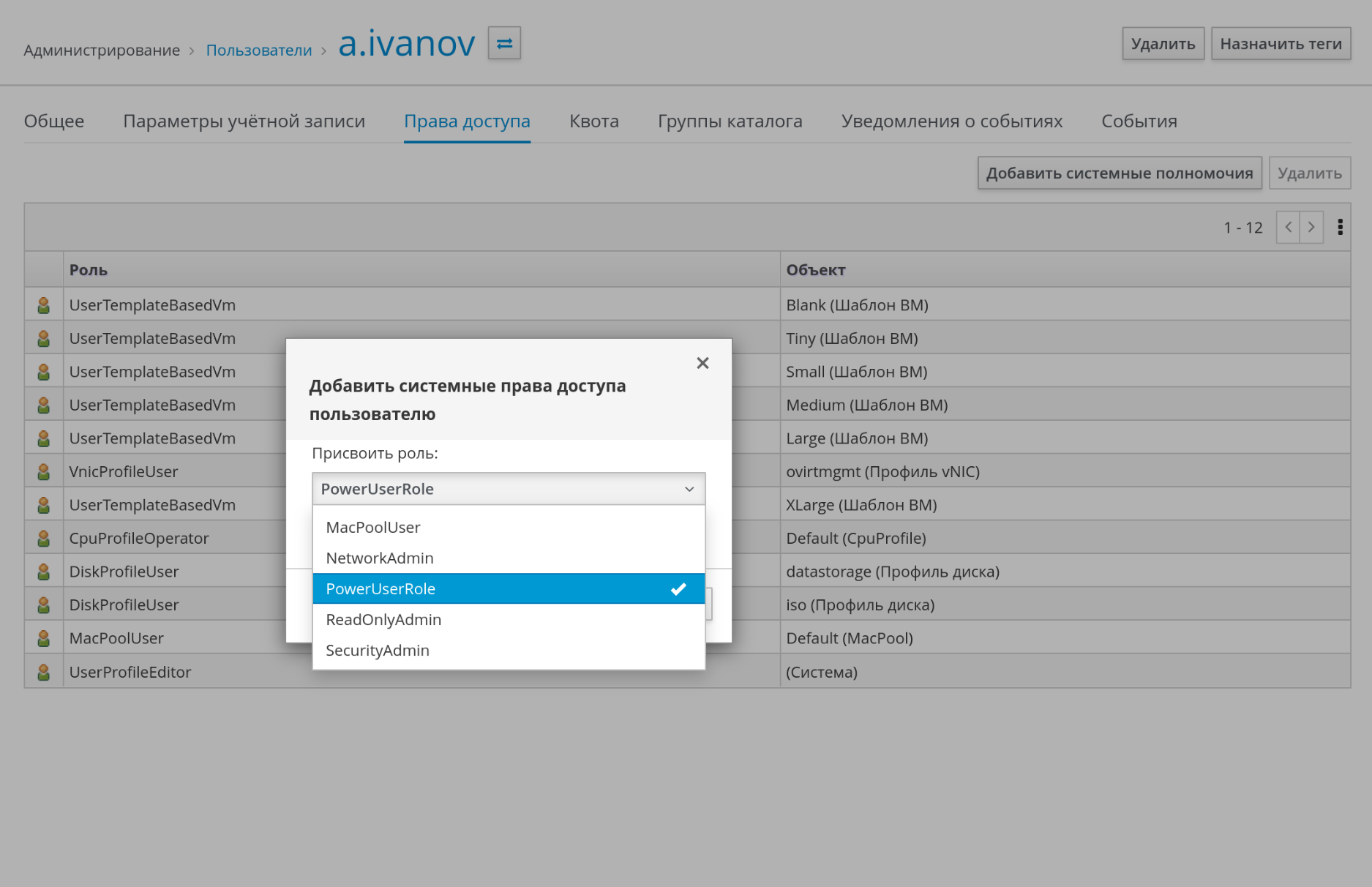

- выбрать требуемые полномочия во вкладке "Права доступа" по кнопке

Добавить системные полномочия. Например, для опытного пользователя можно выбрать PowerUserRole (пользователь с расширенными полномочиями) (рисунок 115).

Рисунок 115 – Добавление системных полномочий

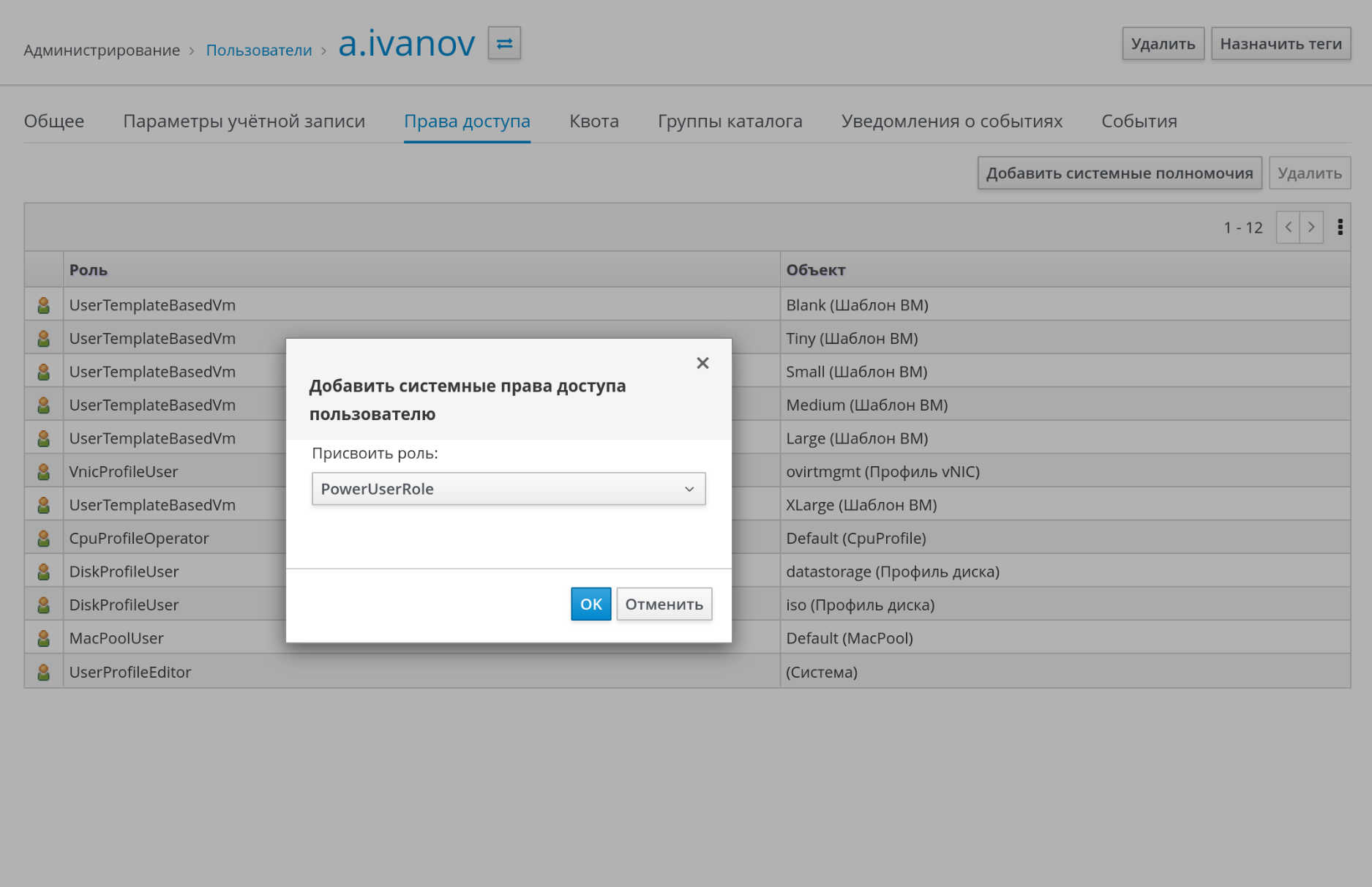

- после выбора необходимых прав нажать на кнопку

ОКдля добавления указанных прав и полномочий (рисунок 116).

Рисунок 116 – Добавление выбранных прав пользователю

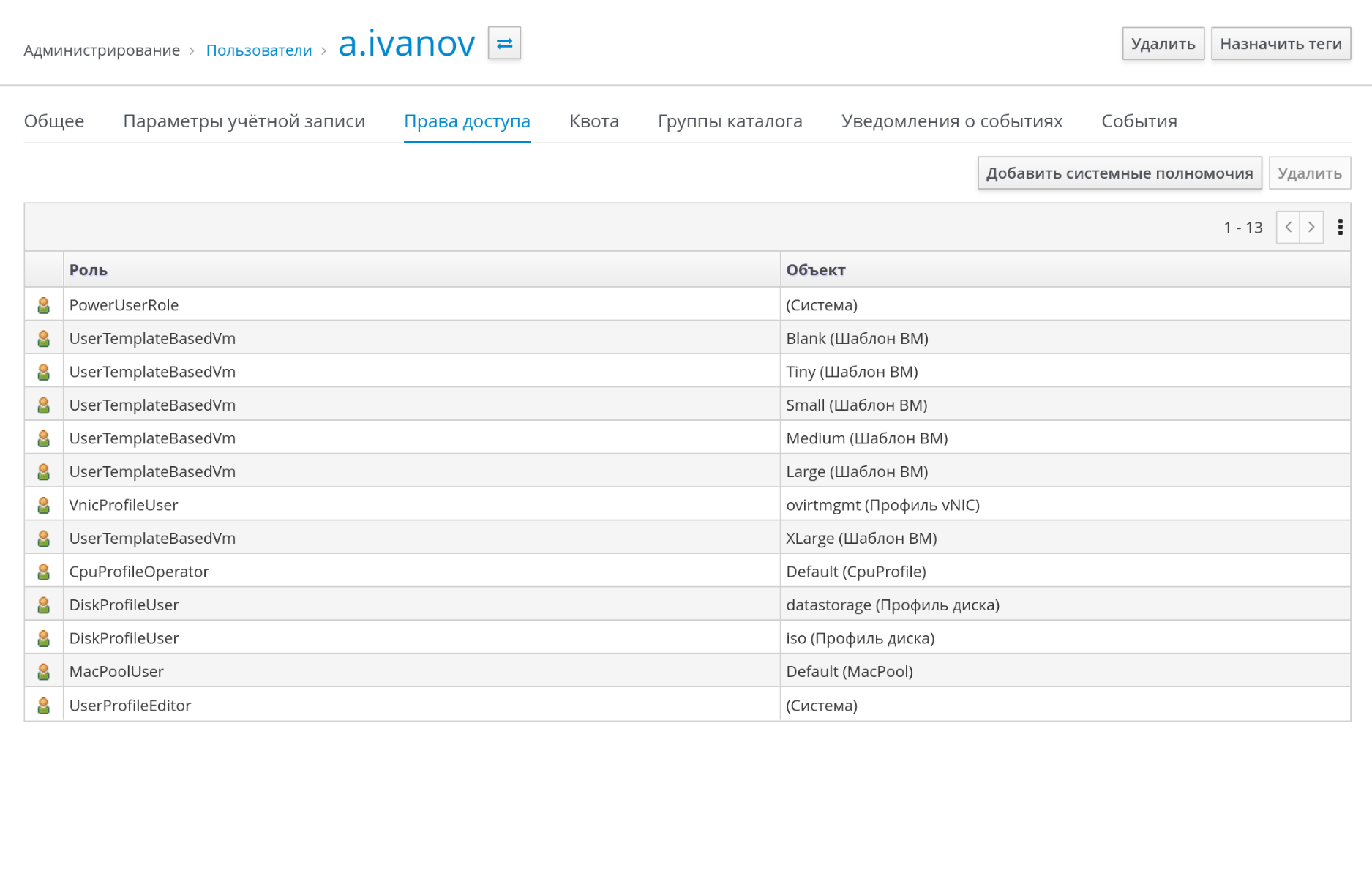

Выбранные права появятся в списке прав пользователя (рисунок 117).

Рисунок 117 – Обновленный список прав пользователя

Для проверки выбранных прав нужно войти с помощью аккаунта пользователя, которому были выше добавлены права, в Портал ВМ.

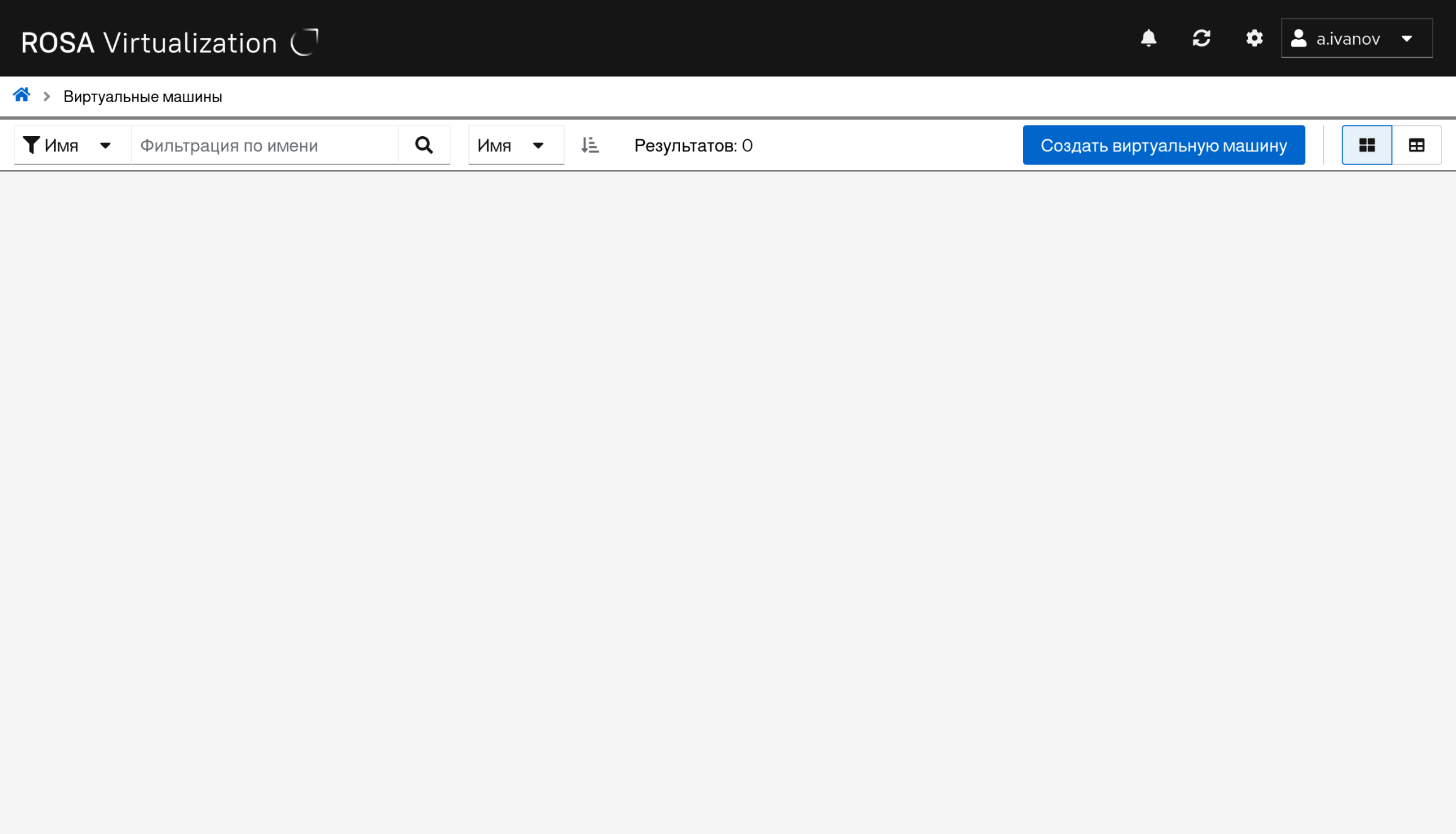

Вход будет успешно осуществлен, и пользователь увидит интерфейс Портала ВМ для запуска и создания ВМ (рисунок 118).

Рисунок 118 – Интерфейс Портала ВМ, доступный пользователю с правами PowerUserRole

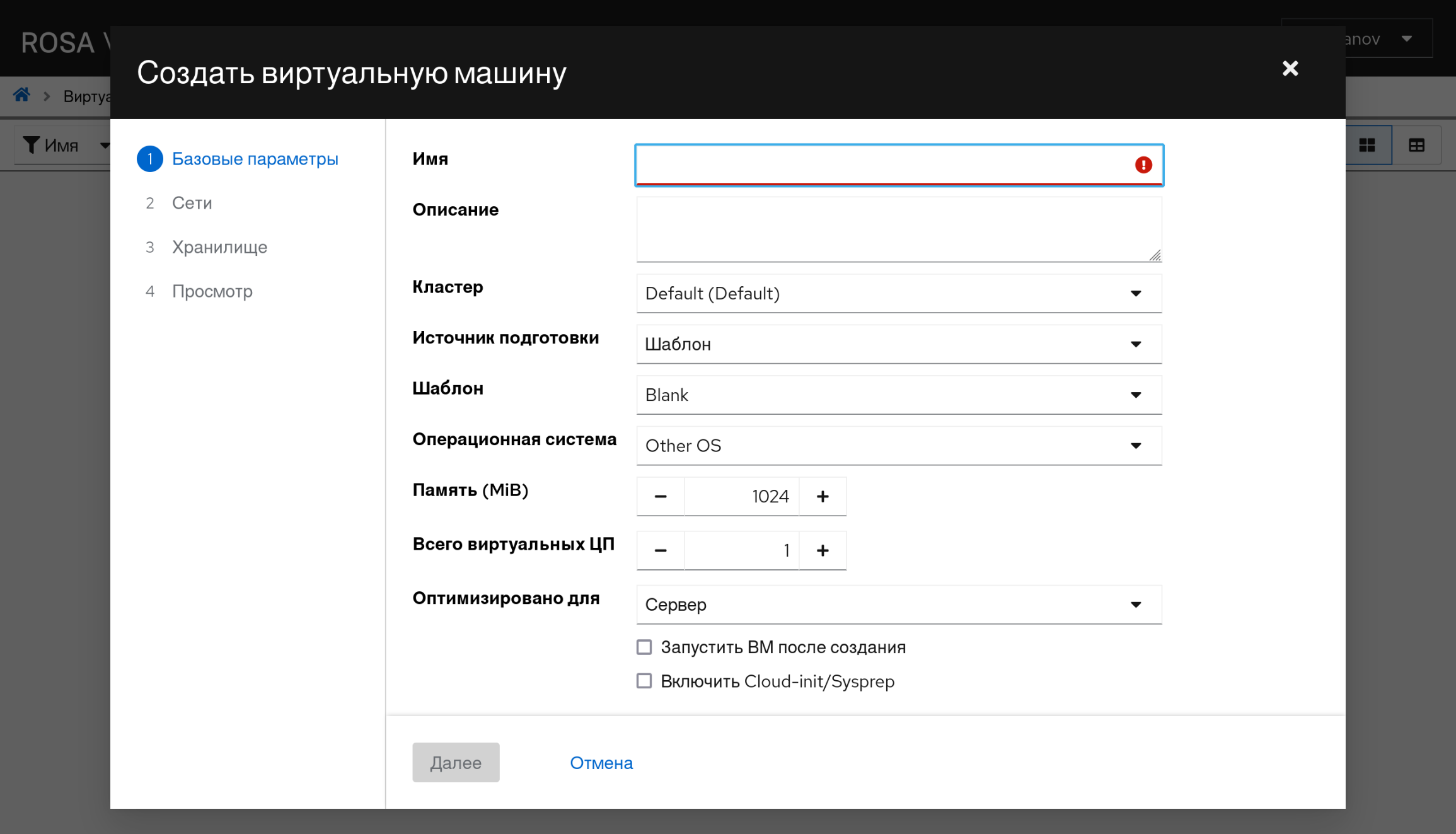

Для создания ВМ можно нажать на кнопку Создать виртуальную машину (рисунок 118).

В результате откроется интерфейс для создания ВМ (доступно пользователю с ролью PowerUserRole) (рисунок 119).

Рисунок 119 – Интерфейс создания ВМ для пользователя с ролью PowerUserRole

При необходимости можно повторить операцию по добавлению пользователей и наделению их правами для других пользователей, зарегистрированных на корпоративном LDAP-сервере.