Логические сети

Задачи при работе с логическими сетями

Выполнение сетевых задач

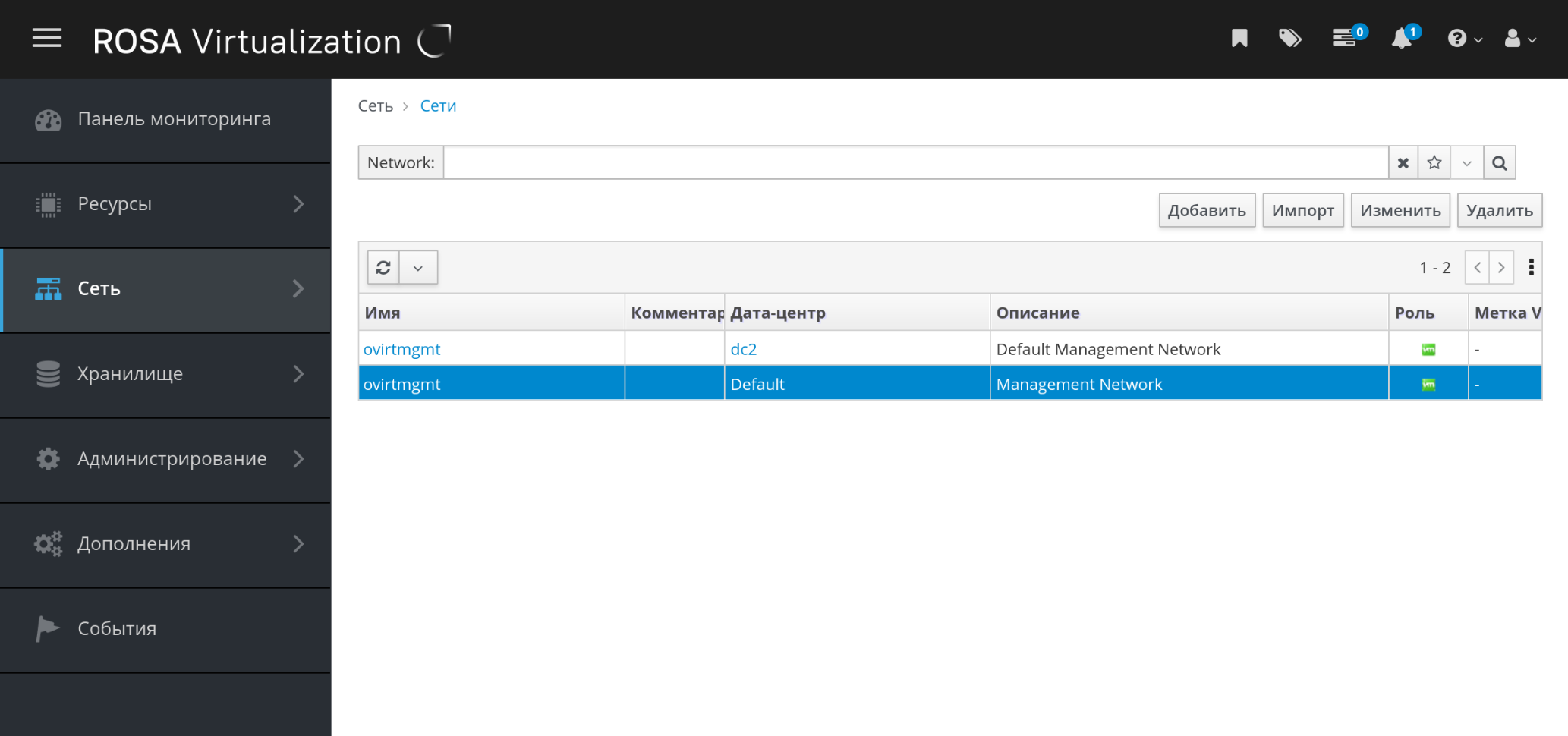

Меню "Сеть → Сети" предоставляет пользователю централизованную локацию для выполнения действий, связанных с логическими сетями, а также для поиска логических сетей на основе свойств сетей или связи с другими ресурсами. С помощью кнопок Добавить, Изменить и Удалить можно соответственно создавать, изменять свойства и удалять логические сети в рамках дата-центра.

При нажатии на имя каждой из сети и при переходе по вкладкам в подробном просмотре можно выполнять следующие действия:

- присоединение или отсоединение сетей от кластеров или хостов;

- удаление сетевых интерфейсов ВМ и шаблонов;

- добавление и удаление полномочий пользователей на доступ и управление сетями.

Доступ к этому функционалу также возможен для каждого индивидуального ресурса.

Примечание — Не рекомендуется изменять сетевые параметры в дата-центре или в кластере при работающих хостах, так как существует риск того, что хосты станут недоступными.

Если узлы РОСА Виртуализация планируется использовать для предоставления каких-либо служб, следует учитывать, что службы остановятся, если окружение виртуализации прекратит работать. Это касается всех служб, но особенно четко нужно понимать риски выполнения следующих служб в окружении виртуализации:

- Службы каталогов;

- DNS;

- Хранилище.

Создание новой логической сети в дата-центре или кластере

Для создания логической сети и настройки ее использования в дата-центре или в кластерах дата-центра нужно выполнить следующие действия:

- перейти в "Ресурсы → Дата-центры" или "Ресурсы → Кластеры";

- нажать на название дата-центра или кластера, чтобы открыть подробный просмотр;

- перейти на вкладку "Логические сети";

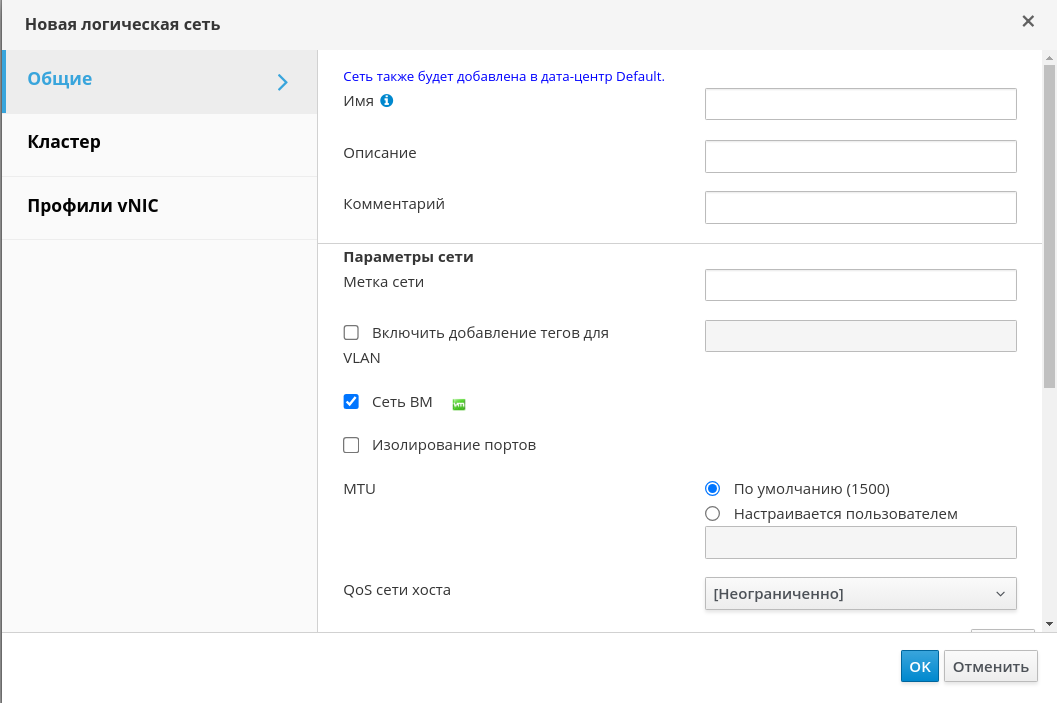

- открыть окно "Новая логическая сеть" (рисунок 114):

- в подробном просмотре дата-центра нажать кнопку

Добавить; - в подробном просмотре кластера нажать кнопку

Добавить сеть;

- указать "Имя", "Описание" и "Комментарий" для логической сети;

- опционально включить параметр "Включить добавление тегов для VLAN";

- опционально отключить параметр "Сеть ВМ";

- опционально включить параметр "Изолирование портов", чтобы ВМ не могли обмениваться данными в логической сети;

- опционально включить параметр "Создать на внешнем поставщике". Таким образом будут отключены параметры "Метка сети", "Сеть ВМ" и "MTU";

- выбрать "Внешнего поставщика" (в список "Внешний поставщик" не включены внешние поставщики с режимом read-only);

Рисунок 114 ‒ Новая логическая сеть

- чтобы создать внутреннюю изолированную сеть, выбрать в списке "Внешний поставщик" опцию "ovirt-provider-ovn" и не отмечать параметр "Подключиться к физической сети";

- в поле "Метка сети" ввести новую метку логической сети или выбрать уже существующую;

- указать значение "MTU" ‒ "По умолчанию (1500)" или "Пользовательское";

- при выборе в списке "Внешний поставщик" опции "ovirt-provider-ovn" указать необходимость применения в сети "Группы безопасности";

- во вкладке "Класте****р" выбрать кластеры, которым будет присвоена сеть. Также можно указать, будет ли эта логическая сеть необходимой;

- при выборе пункта "Создать внешнего поставщика" станет видимой вкладка "Подсеть"; указать в этой вкладке "Имя", "CIDR" и "Шлюз". При необходимости можно добавить серверы DNS;

- во вкладке "Профили vNIC" добавить профили требуемых виртуальных NIC к логической сети;

- нажать кнопку

OK.

Если для логической сети была указана метка, то сеть будет автоматически добавлена ко всем сетевым интерфейсам с этой меткой.

Примечание — При создании новых логических сетей или внесении изменений в существующие логические сети, используемые в качестве сетей визуализации, для того, чтобы новые сети стали доступны, или для применения внесенных изменений, необходимо перезапустить любые выполняющиеся ВМ, использующие эти сети.

Изменение параметров логических сетей

Для изменения параметров логической сети нужно:

- перейти в "Ресурсы → Дата-центры";

- нажать на название дата-центра, чтобы открыть подробный просмотр;

- перейти на вкладку "Логические сети" и выбрать логическую сеть;

- нажать кнопку

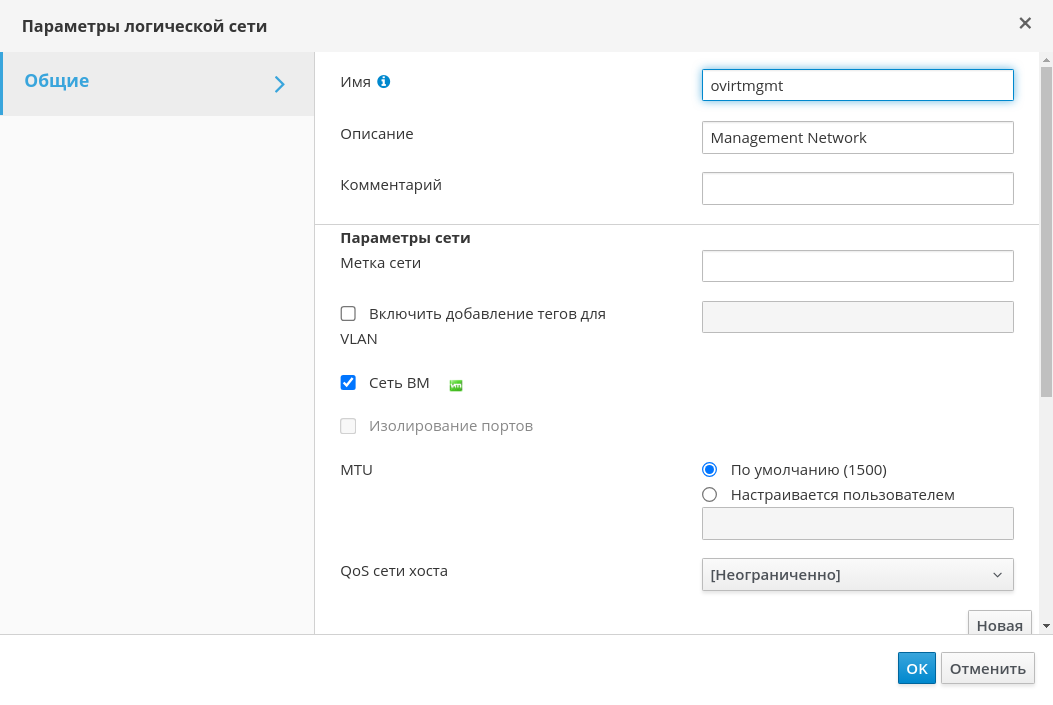

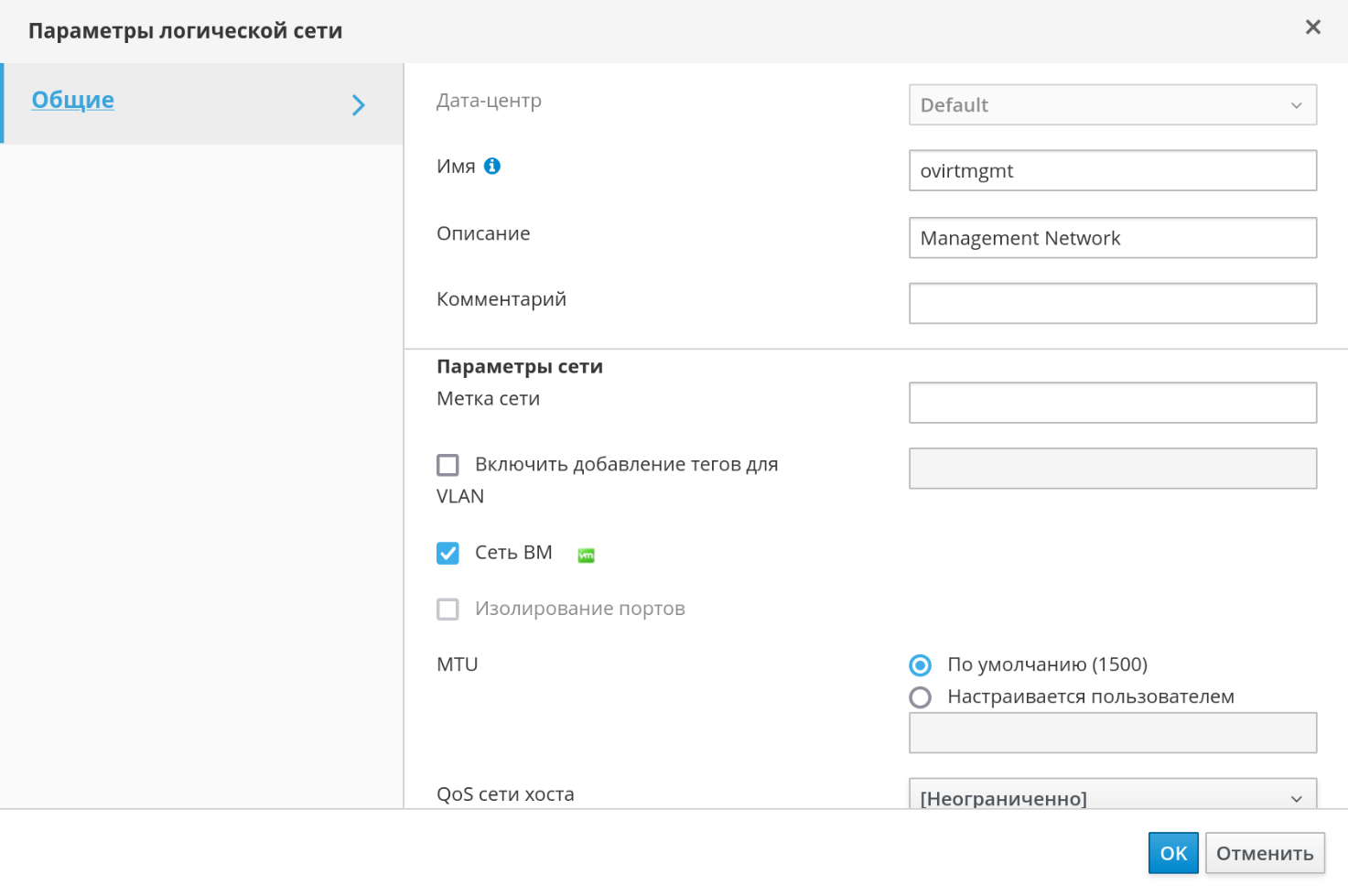

Параметры; - внести необходимые изменения параметров (рисунок 115);

Примечания:

- Логическую сеть нельзя редактировать или переместить на другой интерфейс, если она не синхронизирована с сетевой конфигурацией на хосте. Информацию о том, как синхронизировать сети, см. в п. Синхронизация сетей хостов.

- Можно изменить название новой или существующей сети без остановки работы ВМ для всех сетей, кроме сети по умолчанию.

- нажать кнопку

OK.

Рисунок 115 ‒ Изменение параметров логической сети

Примечание — В сетевой конфигурации с поддержкой нескольких хостов обновленные сетевые параметры применяются автоматически ко всем хостам в дата-центре, которому присвоена эта сеть. Изменения могут применяться, только если ВМ, использующие эту сеть, не запущены. Нельзя переименовать логическую сеть, уже настроенную на хосте. Нельзя отключить параметр "Сеть ВМ", пока выполняются виртуальные машины или шаблоны, использующие эту сеть.

Удаление логической сети

Удаление логической сети выполняется из меню "Сеть → Сети" или "Ресурсы → Дата-центры". В следующей пошаговой последовательности показывается, как удалить логические сети, связанные с дата-центром.

Примечание — Для окружения виртуализации РОСА Виртуализация необходима как минимум одна логическая сеть, используемая в качестве сети управления ovirtmgmt.

Для удаления логической сети нужно:

- перейти в "Ресурсы → Дата-центры";

- нажать на название дата-центра, чтобы открыть подробный просмотр;

- перейти на вкладку "Логические сети", чтобы просмотреть список логических сетей в дата-центре;

- выбрать логическую сеть и нажать кнопку

Удалить; - опционально установить флажок "Также удалить внешние сети из поставщика", чтобы удалить логическую сеть как из виртуализированного ЦУ, так и с внешнего поставщика. Если внешний поставщик имеет режим только для чтения, то отметка для этого параметра будет неактивной;

- нажать кнопку

OK.

Логическая сеть будет удалена из виртуализированного ЦУ и больше не будет доступна.

Настройка логической сети, не являющейся сетью управления, в качестве маршрута по умолчанию

Маршрут по умолчанию, используемый хостами в кластере, проложен через сеть управления ovirtmgmt. В следующей пошаговой инструкции показано, как настроить логическую сеть, не являющуюся сетью управления, в качестве маршрута по умолчанию.

Примечание — Если используется частный параметр default_route, то перед выполнением данной инструкции необходимо будет сначала удалить пользовательское значение на всех прикрепленных хостах.

Для настройки логической сети в качестве маршрута по умолчанию нужно:

- перейти в "Сеть → Сети";

- нажать на название логической сети без функции управления (рисунок 116), которая будет настраиваться в качестве маршрута по умолчанию, чтобы перейти к подробному просмотру;

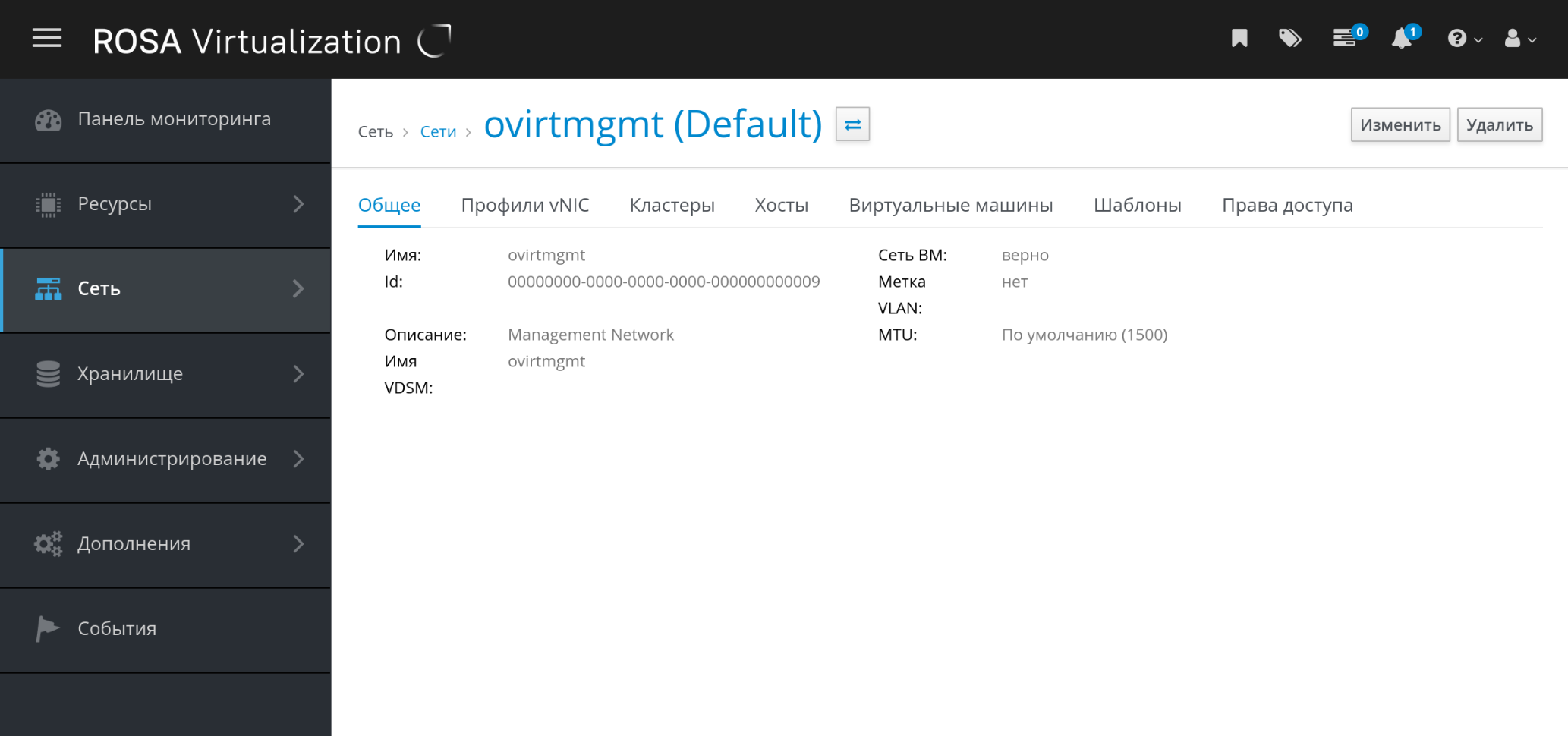

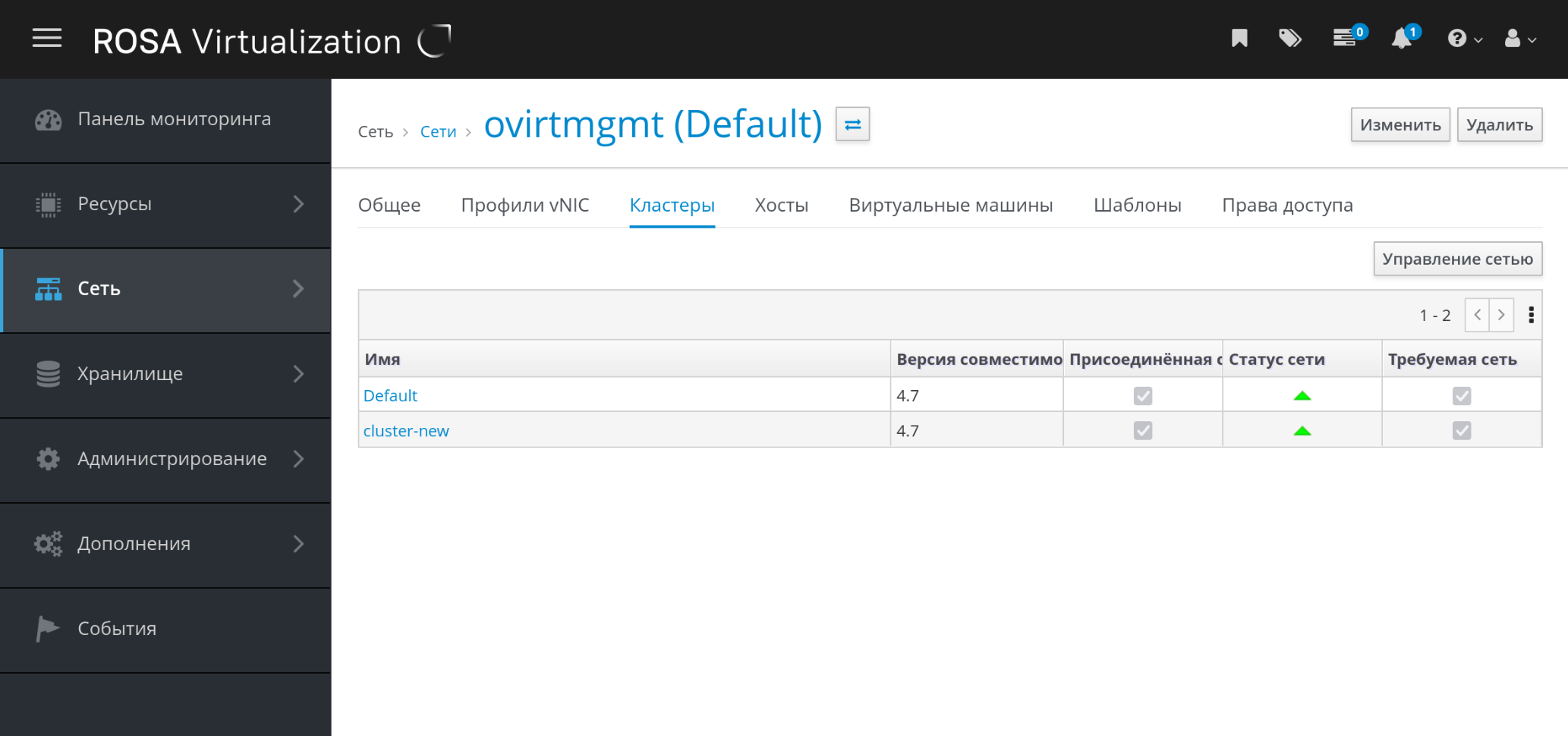

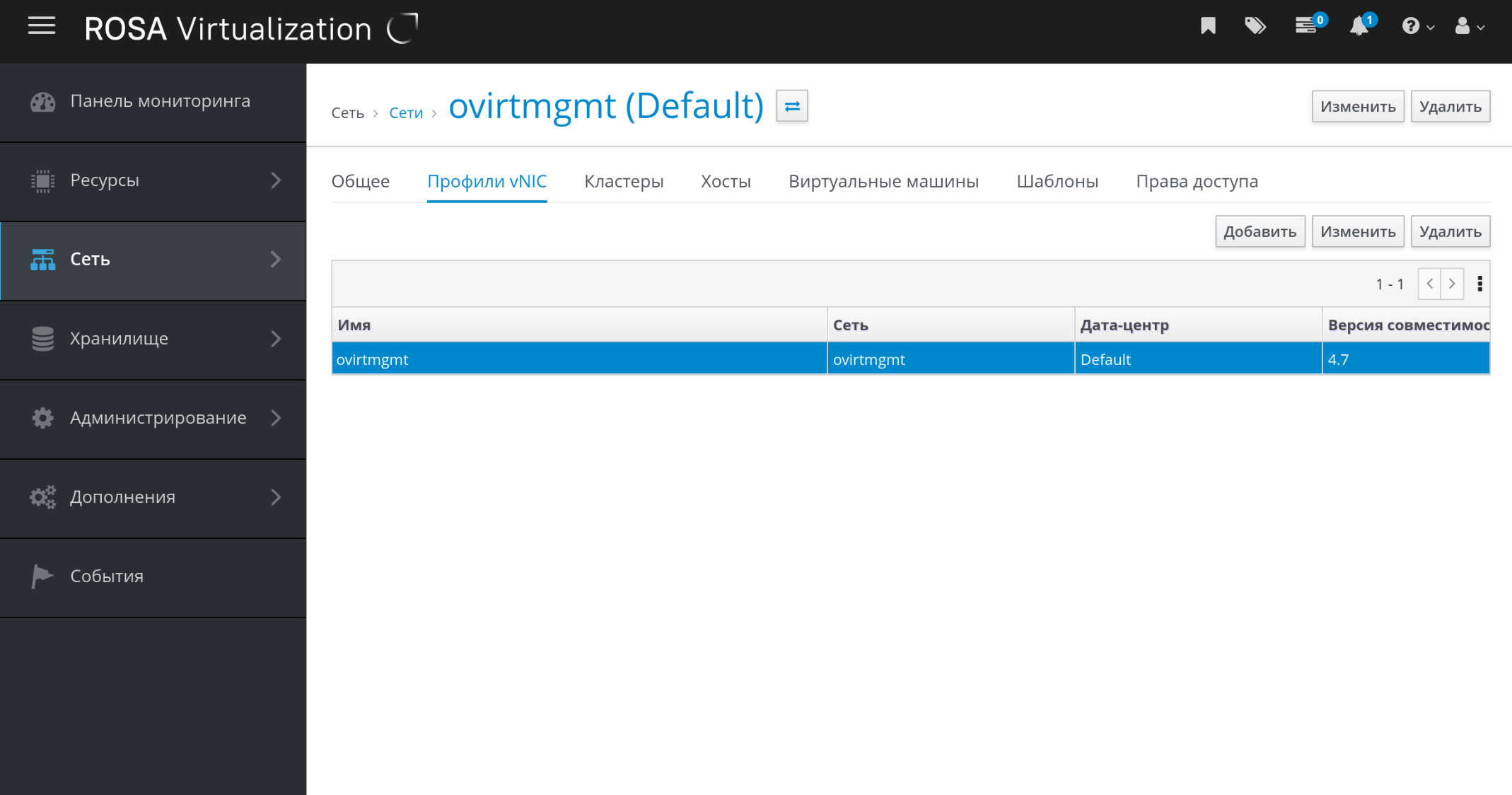

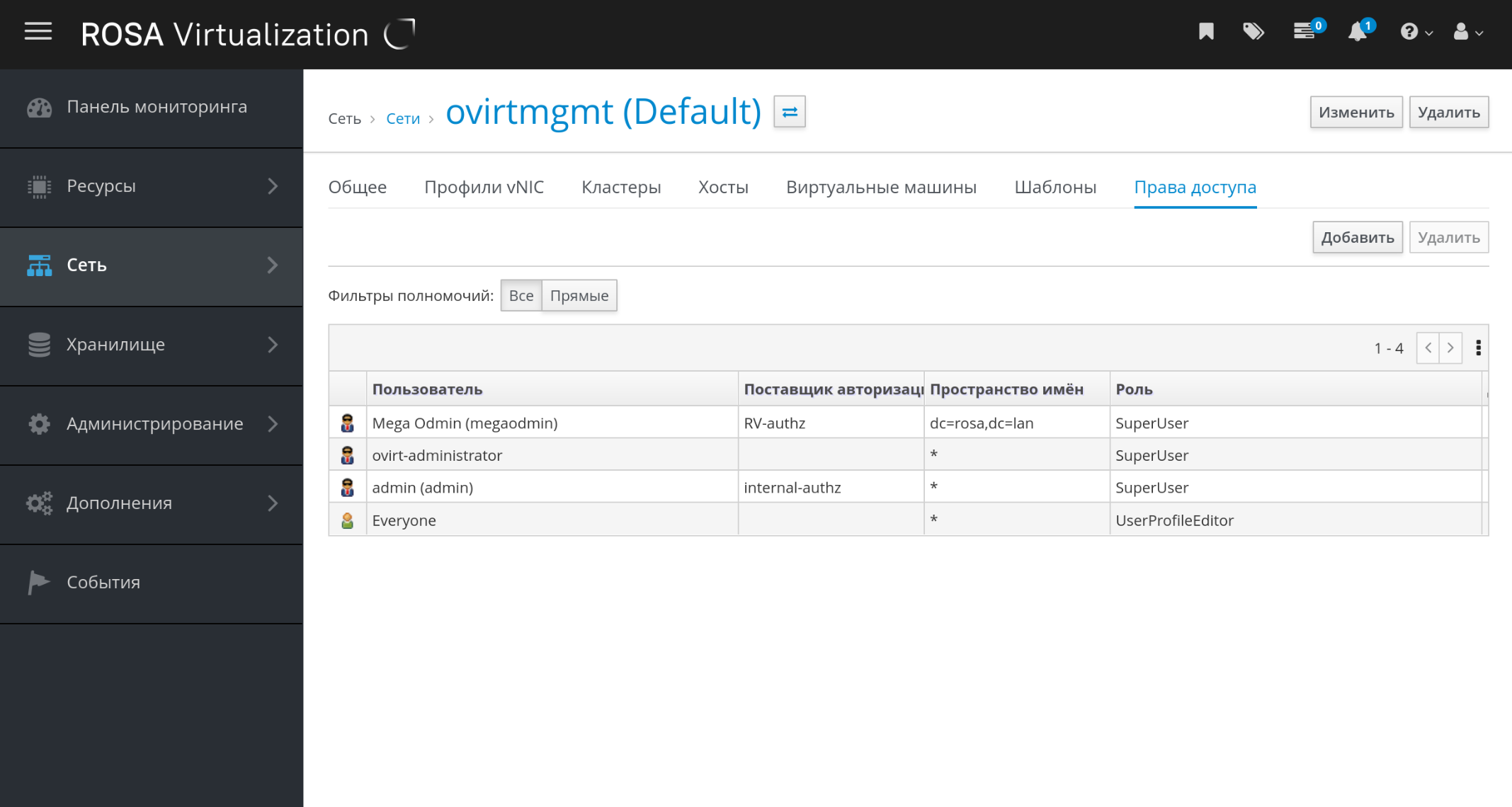

Обзор параметров сети ovirtmgmt приведен на рисунке 117.

Рисунок 116 ‒ Форма "Сеть → Сети"

Рисунок 117 ‒ Сеть ovirtmgmt (Default)

- перейти на вкладку** "Кластеры" (рисунок 118);

Рисунок 118 ‒ "Сети" — вкладка "Кластеры"

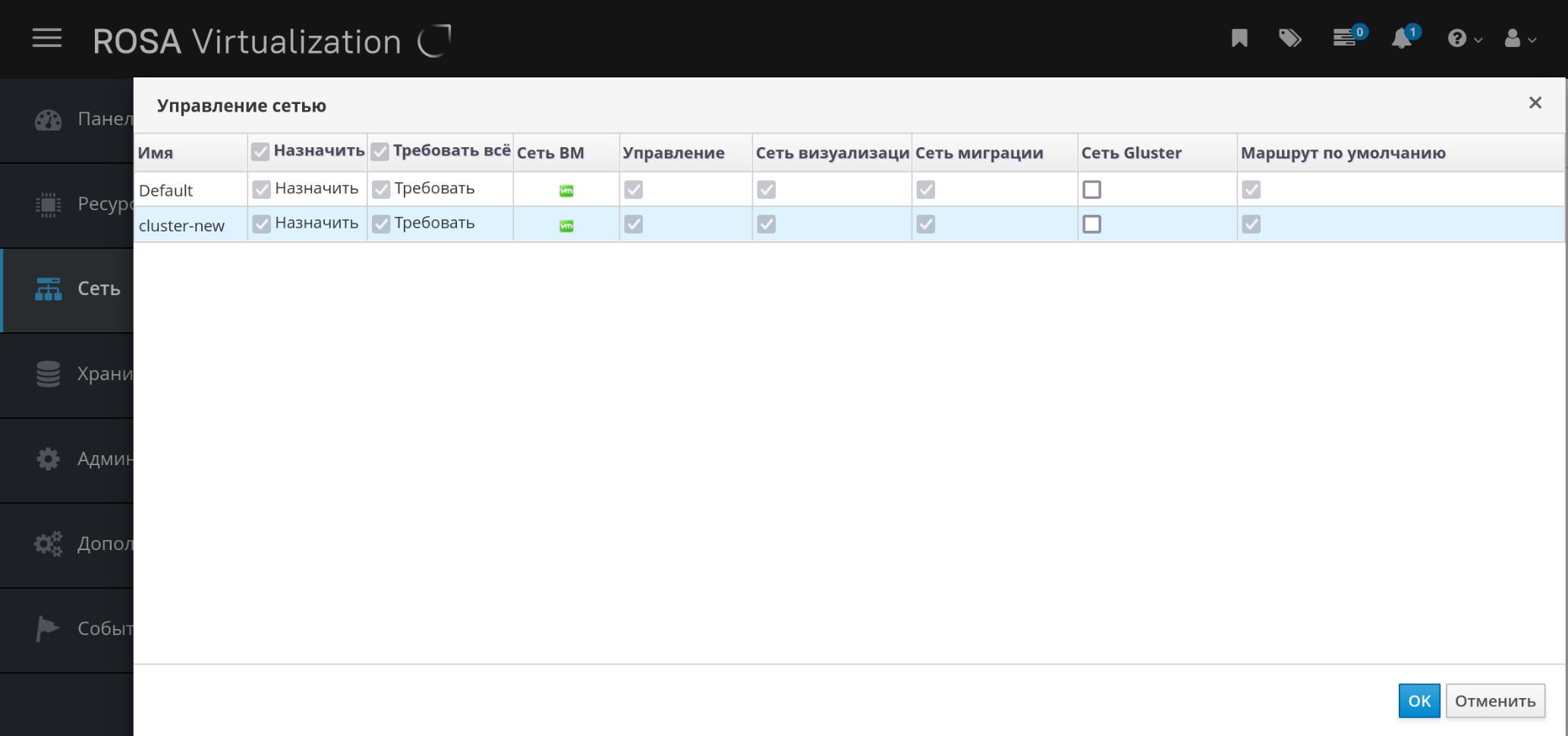

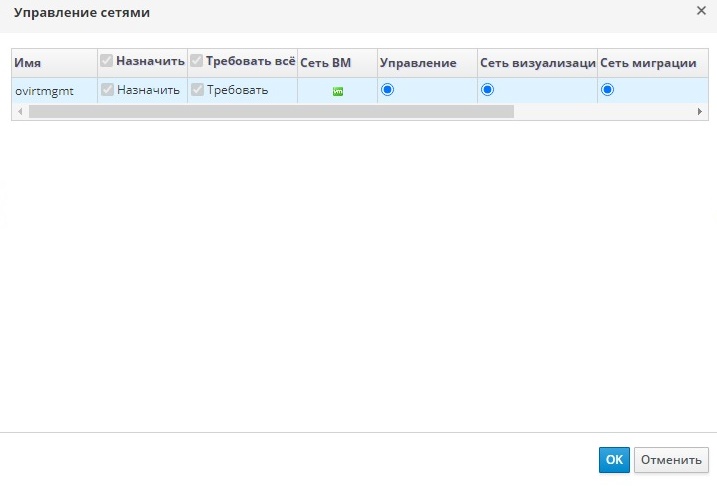

- нажать "Управление сетью", чтобы открыть окно "Управление сетью" (рисунок 119);

Рисунок 119 ‒ Окно "Управление сетью"

- установить флажок "Маршрут по умолчанию" для соответствующего кластера;

- нажать кнопку

OK.

Когда сети будут присоединяться к хостам, маршрут хоста по умолчанию будет настроен на выбранную сеть. Рекомендуется настраивать роль маршрута по умолчанию перед тем, как хосты будут добавляться в кластер. Если в кластере уже есть хосты, то они могут не поддерживать синхронизацию до тех пор, пока администратор не синхронизирует с ними все изменения.

Примечания, связанные с IPv6:

- Для IPv6 поддерживается только статическая адресация.

- Если обе сети разделяют один и тот же шлюз (принадлежат одной и той же подсети), то роль маршрута по умолчанию можно перенести из сети управления

ovirtmgmtв другую логическую сеть.- Если хост и виртуализированный ЦУ располагаются в разных подсетях, то из-за удаления шлюза IPv6 виртуализированный ЦУ потеряет связь с хостом.

- При перемещении роли маршрута по умолчанию в сеть, не являющуюся сетью управления, шлюз IPv6 удаляется с сетевого интерфейса, а также выводится предупреждение:

В кластере имя_кластера роль "маршрут по умолчанию" более не принадлежит сети ovirtmgmt. Шлюз IPv6 удаляется из этой сети.

Просмотр или редактирование параметров шлюза логической сети

Для логической сети можно настроить шлюз, IP-адрес и маску подсети. Это необходимо, если на хосте существует несколько сетей и трафик должен направляться по маршруту в конкретной сети, а не по маршруту по умолчанию.

Если на хосте существует несколько сетей, а шлюзы не настроены, обратный трафик будет направляться по маршруту по умолчанию, который может и не доходить до необходимой точки назначения. Это может повлечь за собой невозможность для пользователей получить ответ от хоста при использовании команды ping.

Система виртуализации РОСА Виртуализация автоматически обрабатывает несколько шлюзов всякий раз, когда интерфейс начинает или завершает работу.

Для просмотра или редактирования параметров шлюза логической сети нужно:

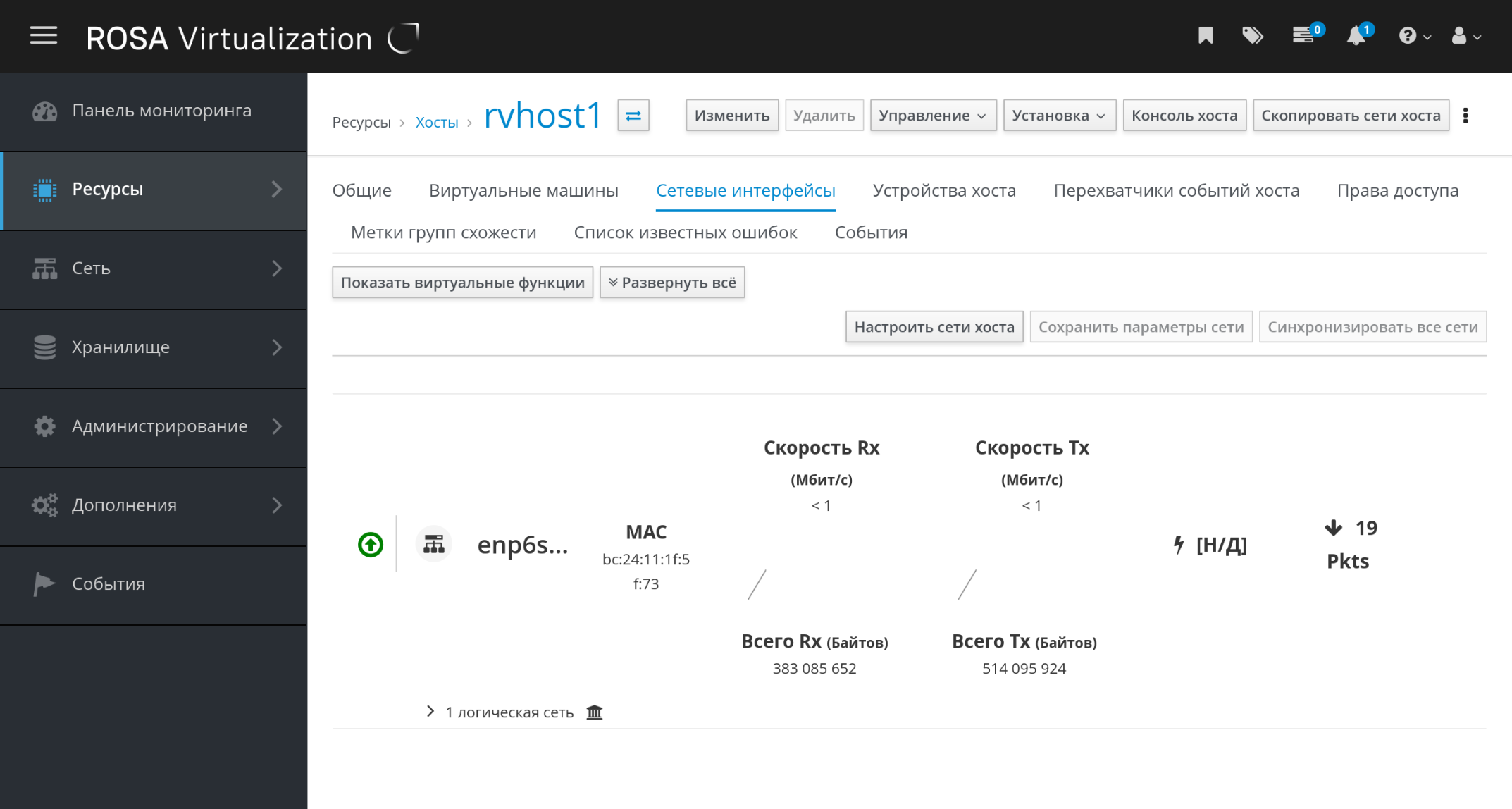

- перейти в "Ресурсы → Хосты";

- нажать на имя хоста, чтобы перейти к подробному просмотру;

- перейти на вкладку "Сетевые интерфейсы", чтобы увидеть список и параметры сетевых интерфейсов, подключенных к хосту (рисунок 120);

Рисунок 120 ‒ Вкладка "Сетевые интерфейсы" с параметрами сетевых интерфейсов, подключенных к хосту

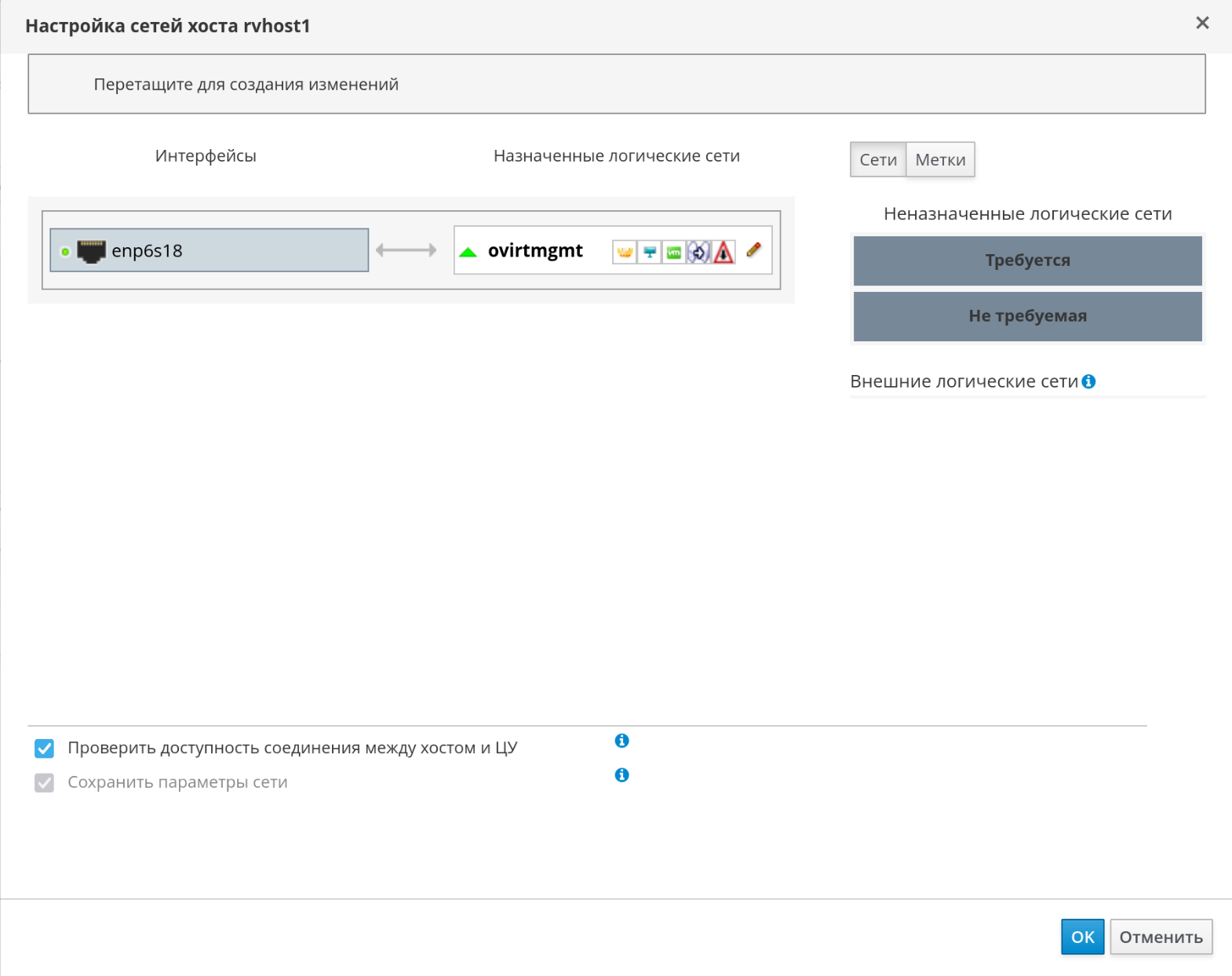

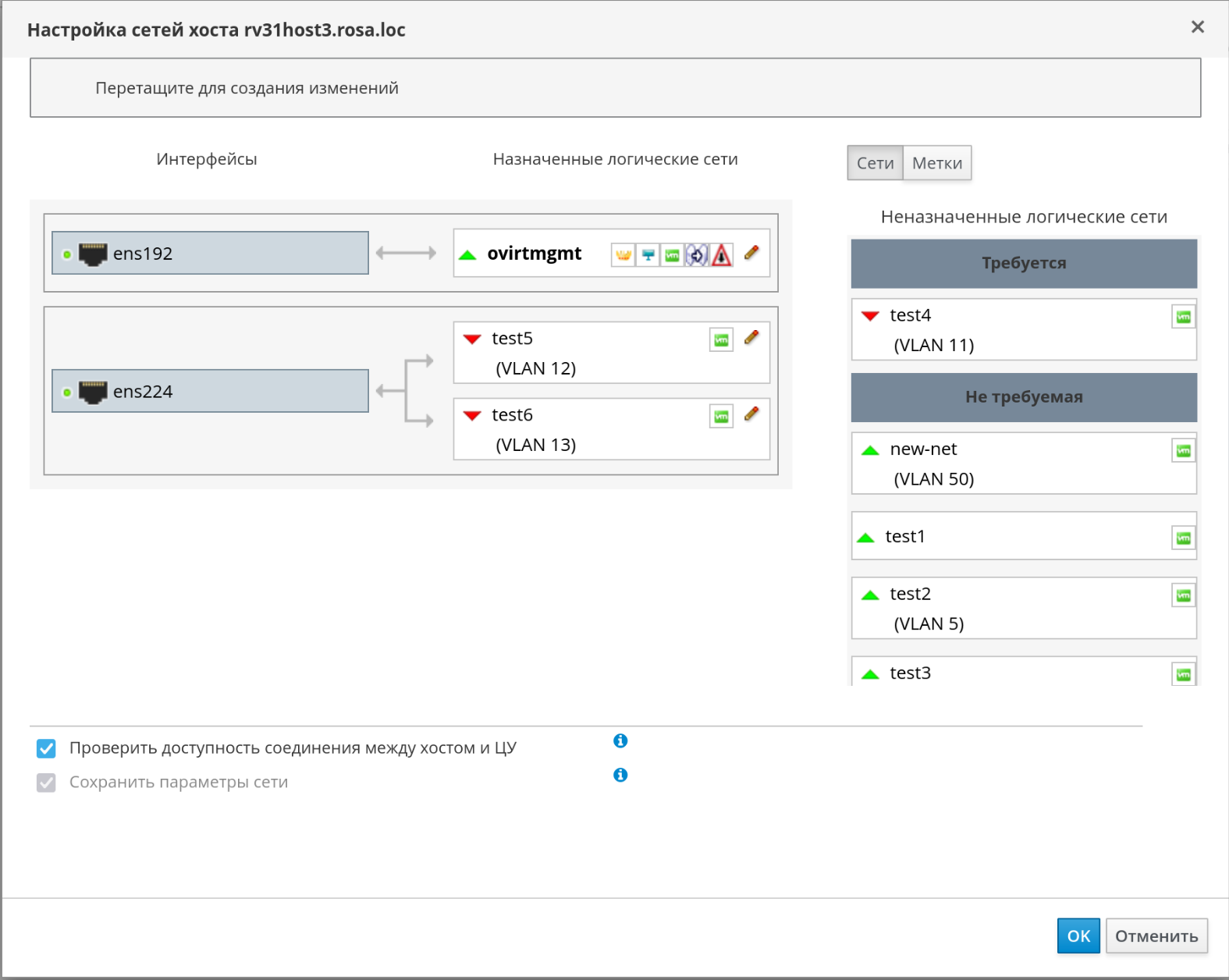

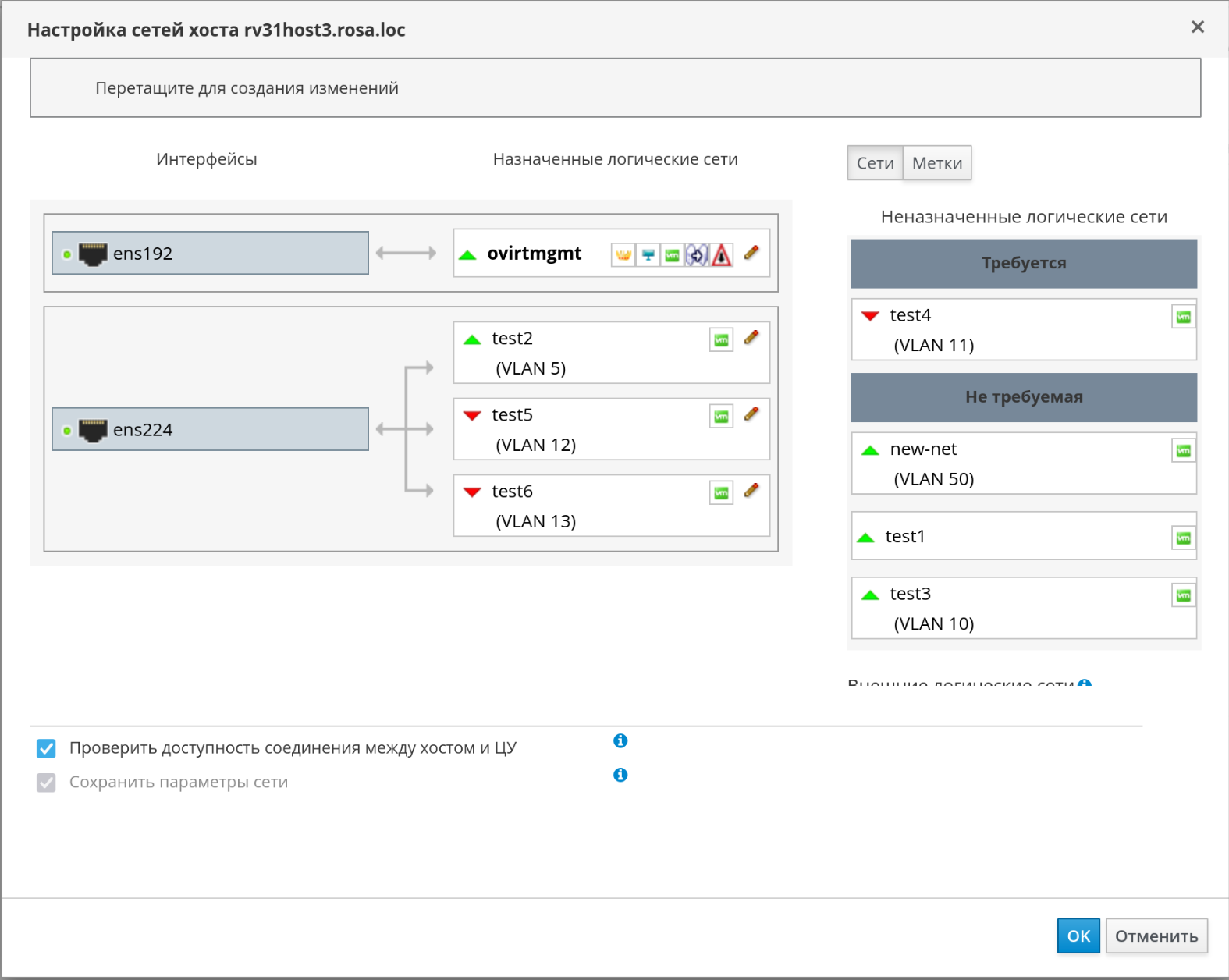

- нажать кнопку "Настроить сети хоста", и откроется форма для настройки сетей выбранного хоста (рисунок 121);

Рисунок 121 ‒ Форма "Настройка сетей хоста"

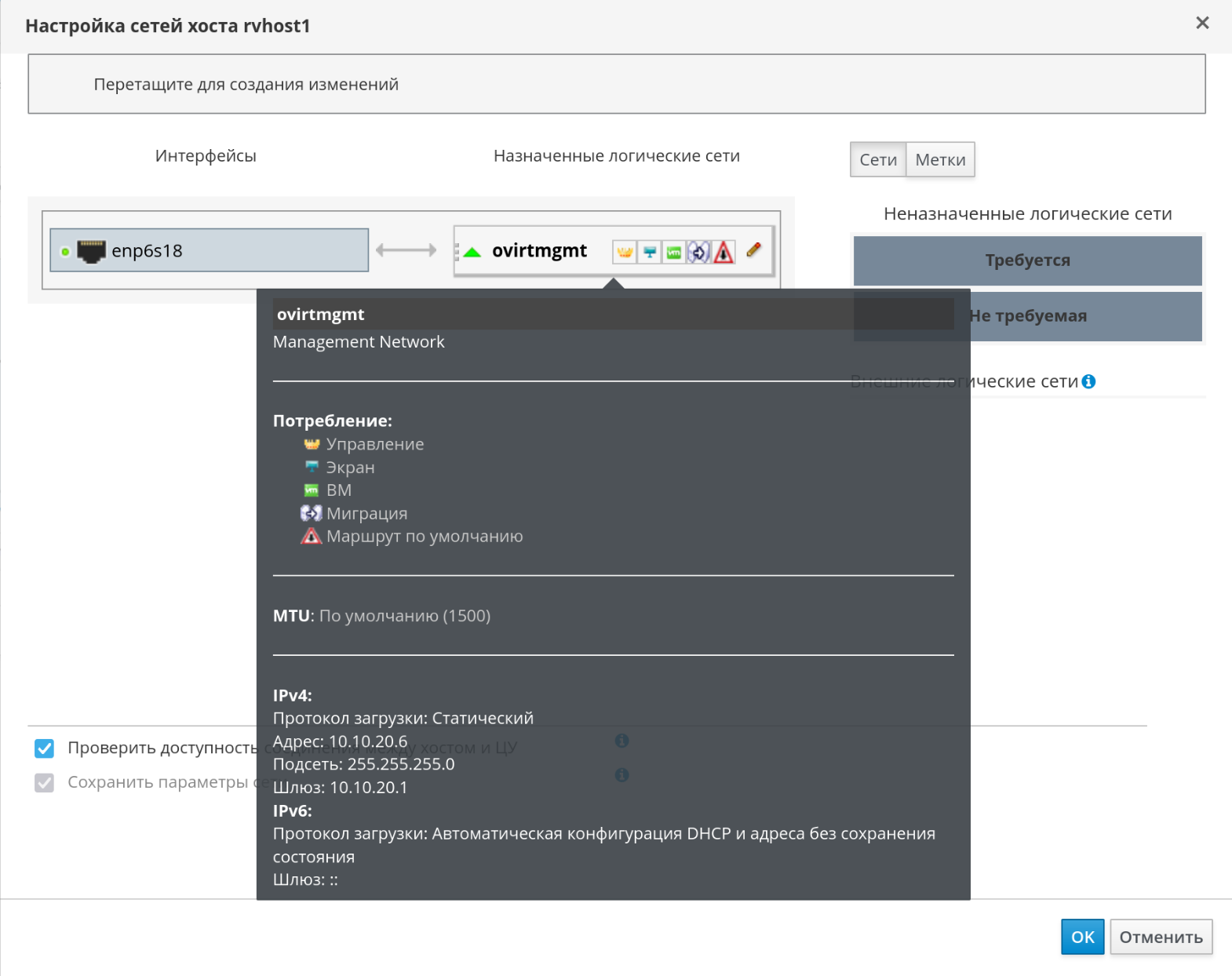

- навести курсор на присвоенную логическую сеть и нажать на пиктограмму (карандаш) (рисунок 122), чтобы открыть окно "Изменить сеть управления";

Рисунок 122 ‒ Информация о настроенной сети ovirtmgmt

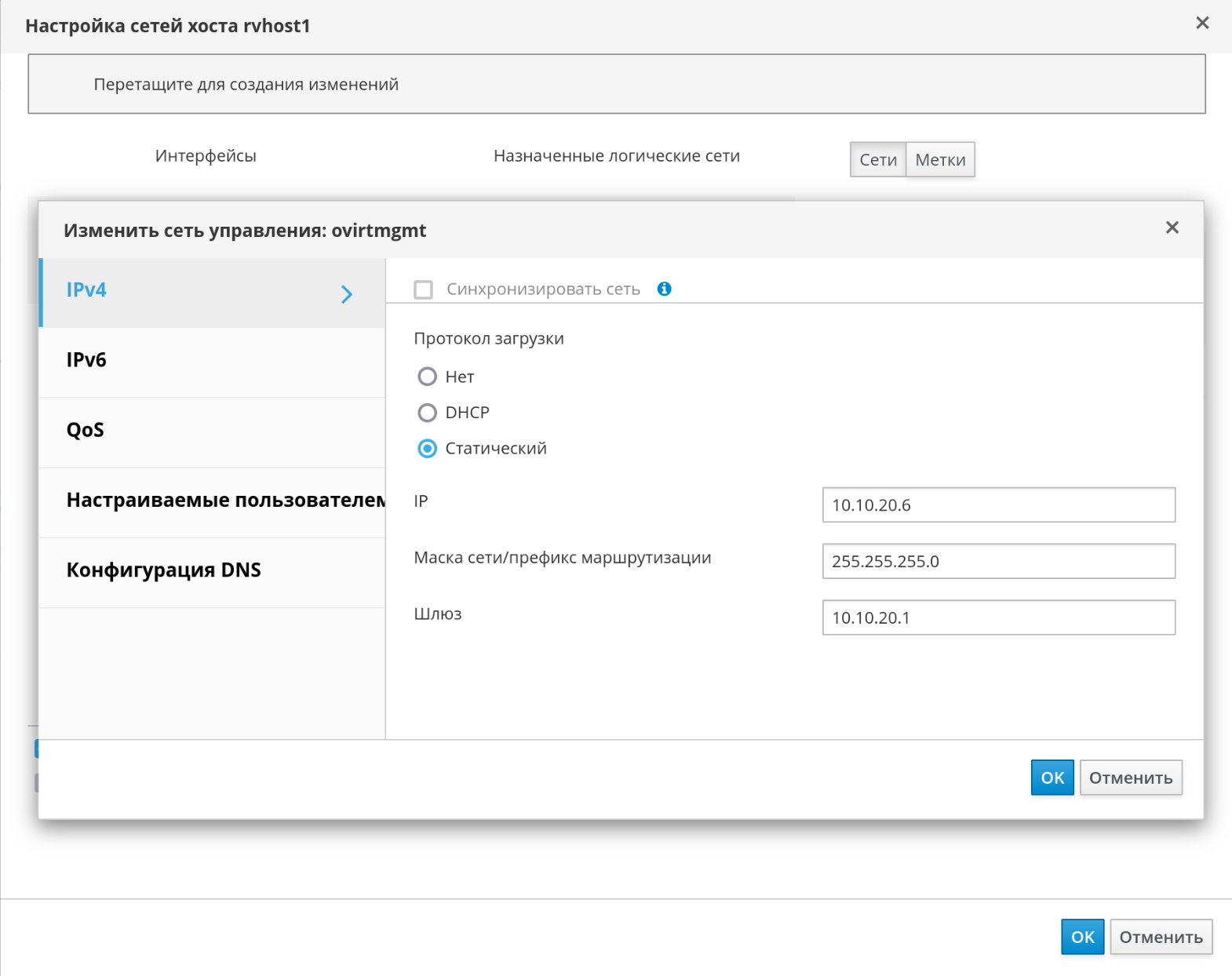

- в окне "Изменить сеть управления" (рисунок 123) показывается имя сети, протокол загрузки, а также IP-адреса, маски подсети и шлюза. Для изменения сведений об адресах вручную выбрать "Статический" протокол загрузки;

Рисунок 123 ‒ Форма "Изменить сеть управления" ovirtmgmt

Общие параметры логической сети

В таблице 44 описываются параметры вкладки "Общие" в окнах "Новая логическая сеть" и "Параметры логической сети".

Параметры кластеров при настройке логических сетей

В таблице 45 описываются параметры вкладки "Кластер" окна "Новая логическая сеть".

Параметры профилей vNIC при настройке логических сетей

В таблице 46 описываются параметры вкладки "Профили vNIC" окна "Новая логическая сеть".

Настройка конкретного типа трафика для логической сети в окне "Управление сетями"

Тип трафика в логической сети указывается для оптимизации потока сетевого трафика.

Для настройки типов трафика для логических сетей нужно:

- перейти в "Ресурсы → Кластеры";

- нажать на имя кластера, чтобы перейти к подробному просмотру;

- перейти на вкладку "Логические сети";

- нажать кнопку

Управление сетями; - установить необходимые флажки и настроить переключатели (рисунок 124);

- нажать кнопку

OK.

Примечание — Логические сети, предоставленные внешними поставщиками, должны использоваться только как сети виртуальных машин, поэтому им нельзя присвоить специальные кластерные роли, такие как сеть визуализации или сеть миграции.

Рисунок 124 ‒ Управление сетями

Параметры в окне "Управление сетями"

В таблице 47 описываются параметры в окне "Управление сетями".

Изменение конфигурации виртуальной функции сетевой платы

В данном пункте описывается, как установить и настроить технологию виртуализации ввода-вывода с единым корнем (SR-IOV) в РОСА Виртуализация. Дополнительные сведения приведены в п. Хосты и организация сетей.

Технология виртуализации ввода-вывода с единым корнем (SR-IOV) дает возможность использования одного устройства PCIe в качестве нескольких отдельных устройств. Это достигается добавлением двух функций PCIe — физических функций (PF) и виртуальных функций (VF). Одна карта PCIe может иметь от одной до восьми физических функций, но каждая из этих физических функций может поддерживать еще бòльшее число виртуальных функций (в зависимости от устройства).

В виртуализированном ЦУ можно изменить конфигурацию сетевых плат с поддержкой SR-IOV, включая количество виртуальных функций на каждой плате, а также указать виртуальные сети, которым разрешен доступ к этим виртуальным функциям.

После того как виртуальные функции были созданы, каждая из них может функционировать как отдельная сетевая плата, включая присвоение им одной или более логических сетей, создание сетевых связок с их участием, а также прямое присвоение им виртуальных NIC для сквозного доступа.

Для возможности прямого подключения vNIC к виртуальной функции в профиле vNIC необходимо активировать возможность сквозного доступа (см. п. Включение сквозного доступа в профиле vNIC).

Для редактирования конфигурации виртуальной функции сетевой платы нужно выполнить следующие действия:

- перейти в "Ресурсы → Хосты";

- нажать на название хоста с поддержкой SR-IOV, чтобы перейти к подробному просмотру;

- перейти на вкладку "Сетевые интерфейсы";

- нажать кнопку

Настроить сети хоста; - выбрать сетевую карту с поддержкой SR-IOV (отмечается значком "SR-IOV") и нажать на пиктограмму (карандаш);

- чтобы изменить число виртуальных функций, нажать кнопку

Параметр числа виртуальных функцийи изменить значение в поле "Число виртуальных функций";

Примечание — Изменение числа VF удалит все предыдущие виртуальные функции на этом сетевом интерфейсе перед созданием новых, включая любые VF, к которым напрямую присоединены виртуальные машины.

- флажок для параметра "Все сети" проставлен по умолчанию, что разрешает возможность доступа к виртуальным функциям для всех сетей. Чтобы указать отдельные виртуальные сети, которым разрешен доступ к виртуальным функциям, выбрать переключатель "Конкретные сети", чтобы увидеть список всех сетей. Затем можно либо отметить нужные сети, либо с помощью текстового поля "Метки" автоматически выбрать все сети с нужными сетевыми метками;

- нажать кнопку

OK; - в окне "Настроить сети хоста" нажать кнопку

OK.

Виртуальные сетевые платы (vNIC)

Обзор профиля vNIC

Профиль виртуальной сетевой платы (vNIC) представляет собой набор параметров, который можно применить к отдельным картам сетевых интерфейсов в виртуализированном ЦУ. Профиль vNIC дает возможность применить профили QoS сетей к vNIC, включить или отключить зеркалирование портов, а также добавлять или удалять отдельные частные свойства. Профиль vNIC также добавляет дополнительный слой для гибкого администрирования, где полномочия на использование этих профилей можно выдавать конкретным пользователям. Таким образом можно контролировать качество обслуживания, получаемое различными пользователями, использующими данную сеть.

Создание или изменение профиля vNIC

Профиль виртуальной сетевой платы создается или изменяется для регулирования пропускной способности сети на уровне пользователей и групп.

Примечание — При включении или отключении зеркалирования портов все ВМ, использующие связанный профиль, должны быть отключены до внесения изменений.

Для создания или редактирования профиля vNIC нужно выполнить следующие действия:

- перейти в "Сеть → Сети";

- нажать на имя логической сети, чтобы перейти к подробному просмотру;

- нажать на кнопку

Изменить, чтобы открыть для просмотра форму "Параметры логической сети" (рисунок 125);

Рисунок 125 ‒ Форма "Параметры логической сети"

- перейти на вкладку "Профили vNIC" (рисунок 126);

Рисунок 126 ‒ Вкладка "Профили vNIC"

- нажать кнопку Добавить или Изменить;

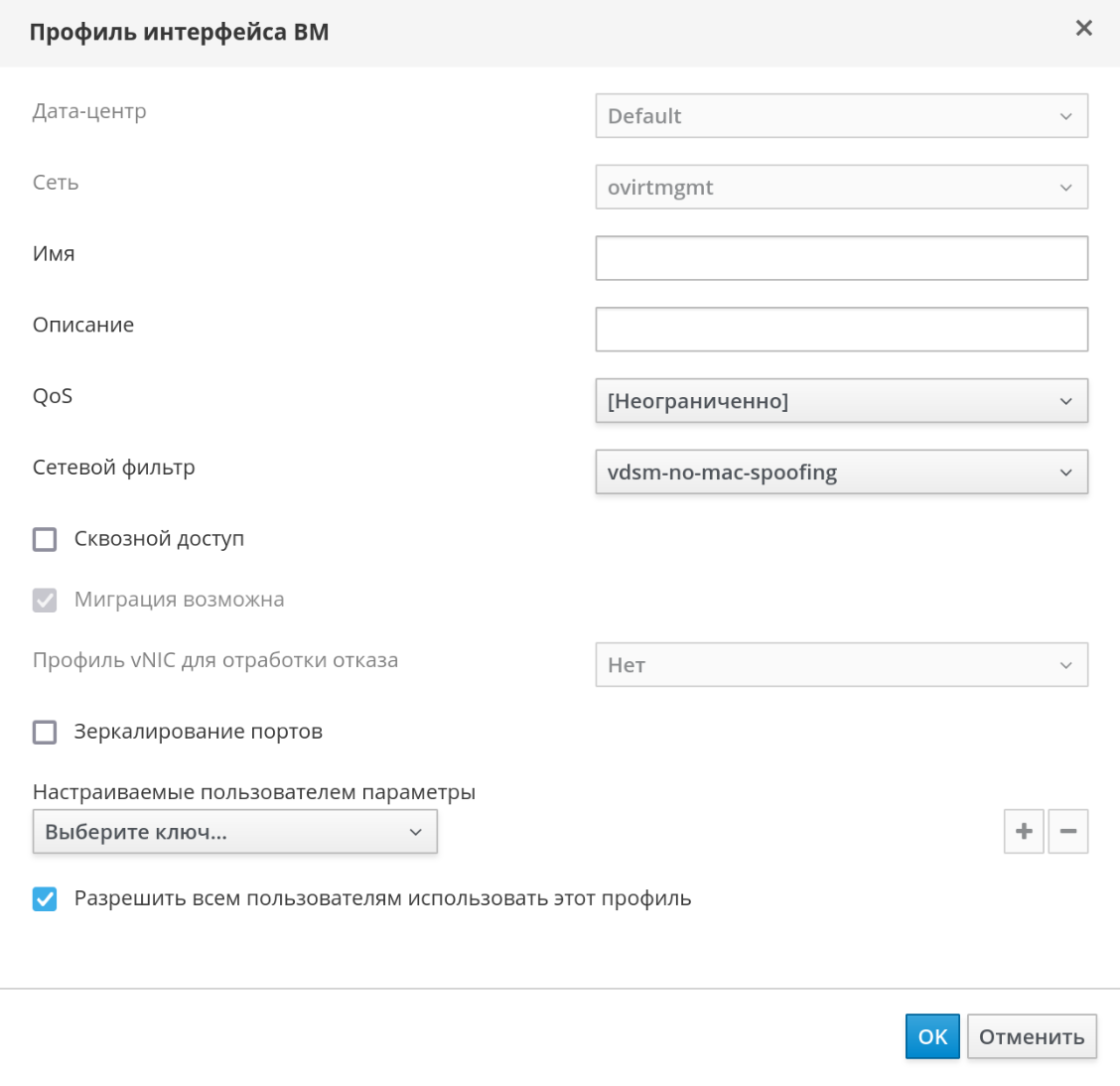

- ввести "Имя" и "Описание" профиля (рисунок 127);

Рисунок 127 ‒ Добавление профиля интерфейса ВМ

- в списке "QoS" выбрать соответствующую политику качества обслуживания;

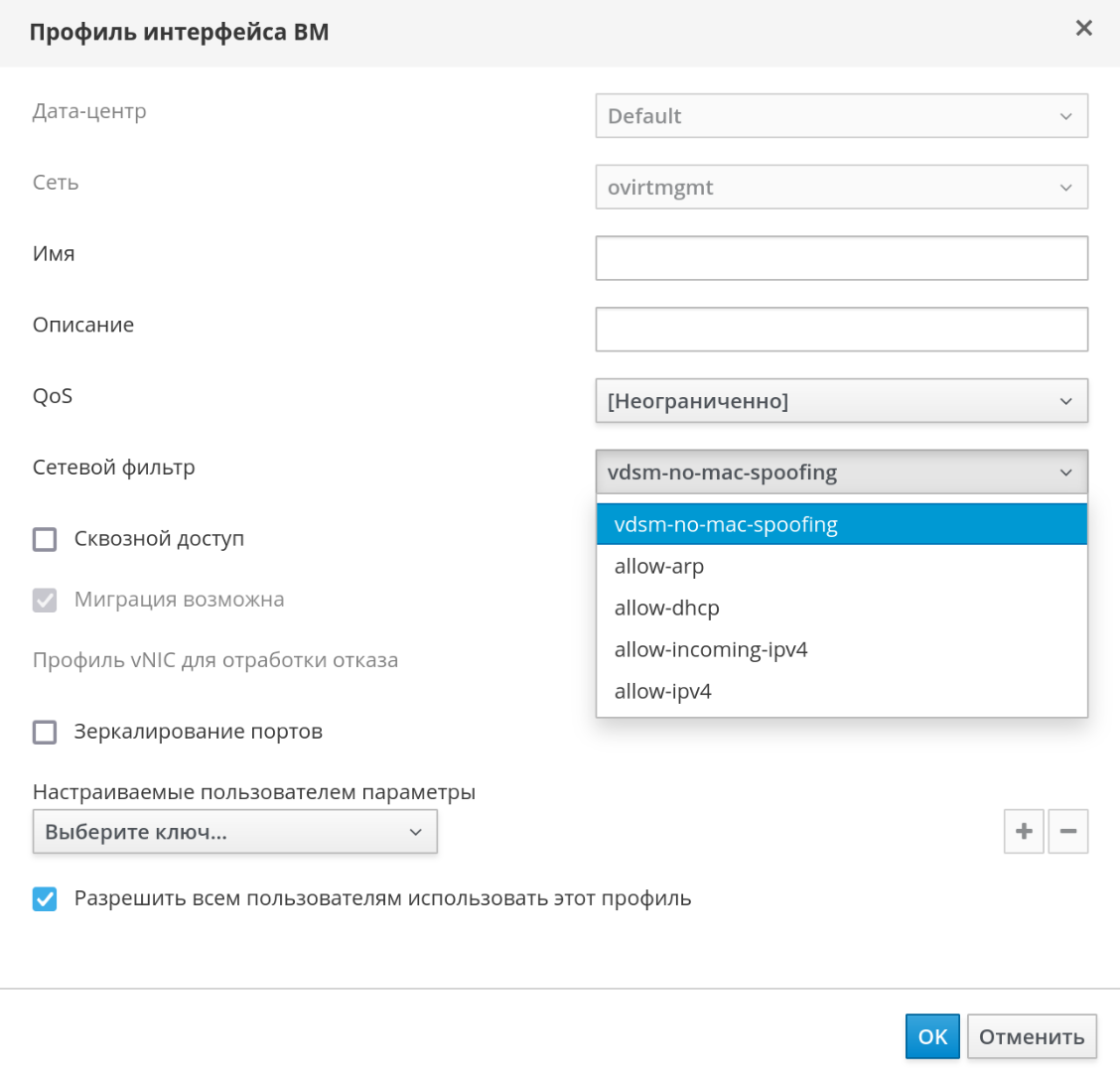

- из выпадающего списка выбрать "Сетевой фильтр" для управления исходящим и входящим трафиком сетевых пакетов виртуальных машин (рисунок 128);

Рисунок 128 ‒ Выбор параметра "Сетевой фильтр" для управления исходящим и входящим трафиком сетевых пакетов

- установить флажок для параметра "Сквозной доступ", чтобы включить возможность сквозного доступа для vNIC и разрешить прямое присвоение виртуальной функции устройствам. Включение сквозного доступа отключит QoS, сетевую фильтрацию и зеркалирование портов, так как эти возможности несовместимы со сквозным доступом (см. п. Включение сквозного доступа в профиле vNIC);

- при выбранном параметре "Сквозной доступ" снять флажок (при необходимости) с параметра "Может мигрировать", чтобы отключить возможность миграции для vNIC, использующих этот профиль;

- установить переключатели "Зеркалирование портов" и "Разрешить всем пользователям использовать этот профиль" в необходимое положение;

- выбрать частное свойство из списка свойств; по умолчанию отображается пункт "Выберите ключ…"; добавить или удалить частные свойства с помощью кнопок

+или–соответственно; - нажать кнопку

OK.

Теперь можно применять этот профиль к пользователям и группам для регулирования пропускной способности их сетей. После редактирования профиля vNIC необходимо либо перезапустить ВМ, либо выполнить горячее отключение и затем подключение vNIC.

Параметры в окне "Профиль сетевого адаптера ВМ"

В таблице 48 описываются параметры в окне "Профиль сетевого адаптера ВМ".

Примечание — РОСА Виртуализация не поддерживает отключение сетевых фильтров с помощью указания значения "false" для параметра EnableMACAntiSpoofingFilterRule" с использованием утилиты engine-config. Рекомендуется использовать для этого параметр

<No Network Filter>.

Включение сквозного доступа в профиле vNIC

В данном пункте описывается, как установить и настроить технологию виртуализации ввода-вывода с единым корнем (SR-IOV) в РОСА Виртуализация. Дополнительные сведения приведены в п. Хосты и организация сетей.

Технология сквозного доступа в профиле vNIC дает возможность прямого подключения vNIC к виртуальным функциям (VF) на сетевых платах с поддержкой SR-IOV. После этого vNIC будет обходить программную виртуализацию сети и подключаться напрямую к VF для прямого присвоения устройства.

Сквозной доступ нельзя включить, если профиль vNIC уже присоединен к vNIC, поэтому в процессе следующей пошаговой инструкции создается новый профиль.

Примечание — Если в профиле vNIC включается сквозной доступ, то в этом же профиле нельзя будет включить QoS, сетевые фильтры и зеркалирование портов.

Для включения сквозного доступа нужно:

- перейти в "Сеть → Сети";

- нажать на имя логической сети, чтобы перейти к подробному просмотру;

- перейти на вкладку "Профили vNIC", чтобы увидеть список всех профилей vNIC для этой логической сети;

- нажать кнопку

Добавить; - указать "Имя" и "Описание" профиля;

- установить флажок для параметра "Сквозной доступ";

- опционально отключить параметр "С возможностью миграции" для отключения миграции vNIC, использующих этот профиль;

- выбрать частное свойство из списка свойств; по умолчанию отображается пункт "Выберите ключ…"; добавить или удалить частные свойства с помощью кнопок

+или–соответственно; - нажать кнопку

OK.

Профиль vNIC теперь поддерживает технологию сквозного доступа. Чтобы напрямую присоединить ВМ к сетевой плате или виртуальной функции PCI, нужно подключить логическую сеть к сетевой плате и создать на нужной ВМ, использующей профиль vNIC с поддержкой сквозного доступа, новую vNIC со сквозным доступом к PCI.

Удаление профиля vNIC

Для удаления профиля vNIC нужно:

- перейти в "Сеть → Сети";

- нажать на имя логической сети, чтобы перейти к подробному просмотру;

- перейти на вкладку "Профили vNIC", чтобы увидеть список всех профилей vNIC;

- выбрать один или несколько необходимых профилей и нажать кнопку

Удалить; - нажать кнопку

OK.

Присвоение групп безопасности профилям vNIC

Группы безопасности можно присваивать профилям vNIC тех сетей, которые были импортированы из экземпляра OpenStack Networking и в которых используется модуль Open vSwitch. Группа безопасности — это набор принудительно применяемых правил, позволяющих фильтровать входящий и исходящий трафик на сетевом интерфейсе. В следующей пошаговой инструкции описывается, как группа безопасности присваивается профилю vNIC.

Примечание — Возможность присвоения групп безопасности профилям vNIC доступна только при конфигурации внешнего поставщика OpenStack Networking (neutron). Группы безопасности нельзя создать средствами виртуализированного ЦУ, их необходимо создавать при помощи OpenStack. Группа безопасности опознается с помощью идентификатора этой группы, зарегистрированном в экземпляре OpenStack Networking. Найти идентификаторы групп безопасности указанного участника можно, выполнив следующую команду в Системе с установленным комплексом OpenStack Networking:

neutron security-group-list

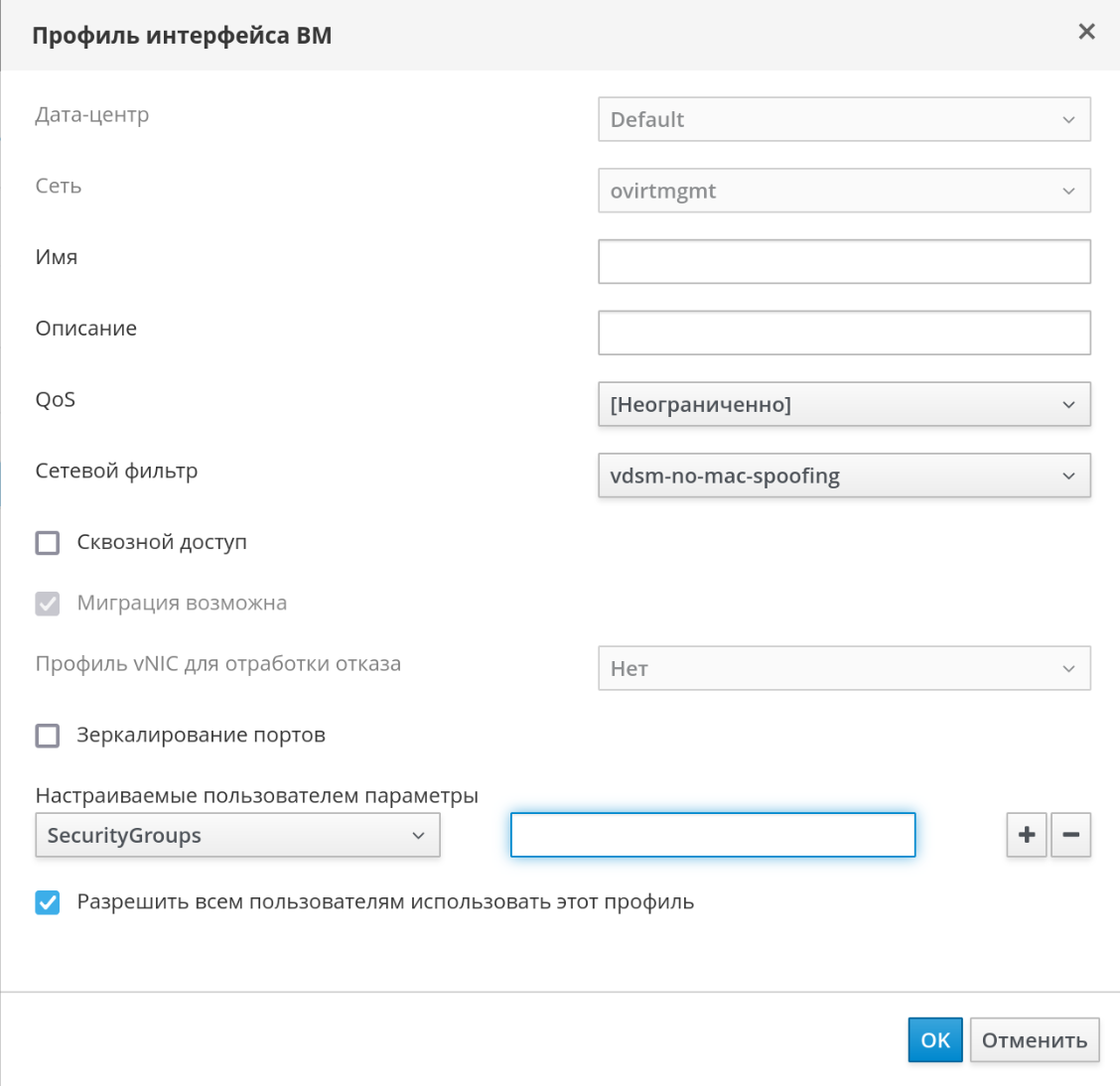

Для присвоения групп безопасности профилям vNIC нужно:

- перейти в "Сеть → Сети";

- нажать на имя логической сети, чтобы перейти к подробному просмотру;

- перейти на вкладку "Профили vNIC";

- нажать кнопку

Добавитьили выбрать уже существующий профиль vNIC и нажать кнопкуИзменить; - из выпадающего списка частных свойств выбрать

SecurityGroups. Пустое поле частного свойства означает применение параметров безопасности по умолчанию, которые разрешают исходящий трафик и обмен информацией, но запрещают весь входящий трафик извне первоначальной группы безопасности. Следует обратить внимание, если свойствоSecurityGroupsв дальнейшем будет удалено, это не повлияет на выбранную группу безопасности (рисунок 129);

Рисунок 129 ‒ Настройка параметра SecurityGroups

- ввести ID группы безопасности в текстовое поле, чтобы присвоить ее профилю vNIC;

- нажать кнопку

OK.

В результате группа безопасности будет присоединена к профилю vNIC. Весь трафик, проходящий через логическую сеть, к которой присоединен данный профиль, будет фильтроваться согласно правилам, определенным для этой группы безопасности.

Полномочия пользователей на профили vNIC

Полномочия пользователей настраивают, чтобы привязать пользователей к определенным профилям vNIC. При присвоении роли VnicProfileUser пользователь получает возможность использовать этот профиль. Чтобы запретить пользователям доступ к определенным профилям, требуется удалить их полномочия на этот профиль.

Для настройки пользовательских полномочий на профиль vNIC нужно выполнить следующие действия:

- перейти в "Сеть → Профиль vNIC";

- нажать на профиль vNIC, чтобы перейти к подробному просмотру;

- перейти на вкладку "Права доступа", чтобы просмотреть текущие полномочия пользователя для этого профиля (рисунок 130);

Рисунок 130 ‒ Вкладка "Права доступа"

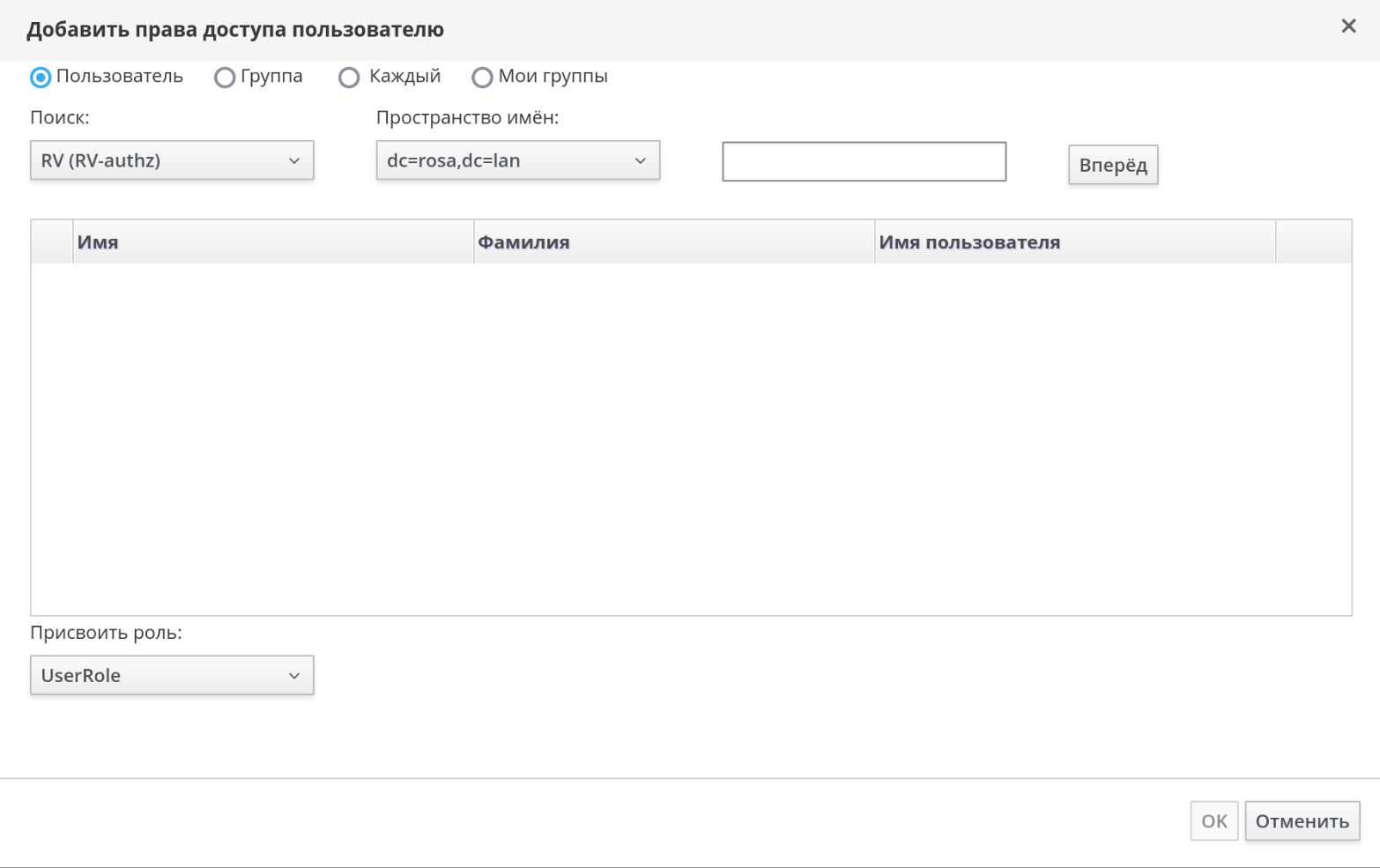

- чтобы изменить полномочия пользователя на профиль vNIC, нажать кнопку

ДобавитьилиУдалить(рисунок 131);

Рисунок 131 ‒ Форма "Добавить права доступа пользователю"

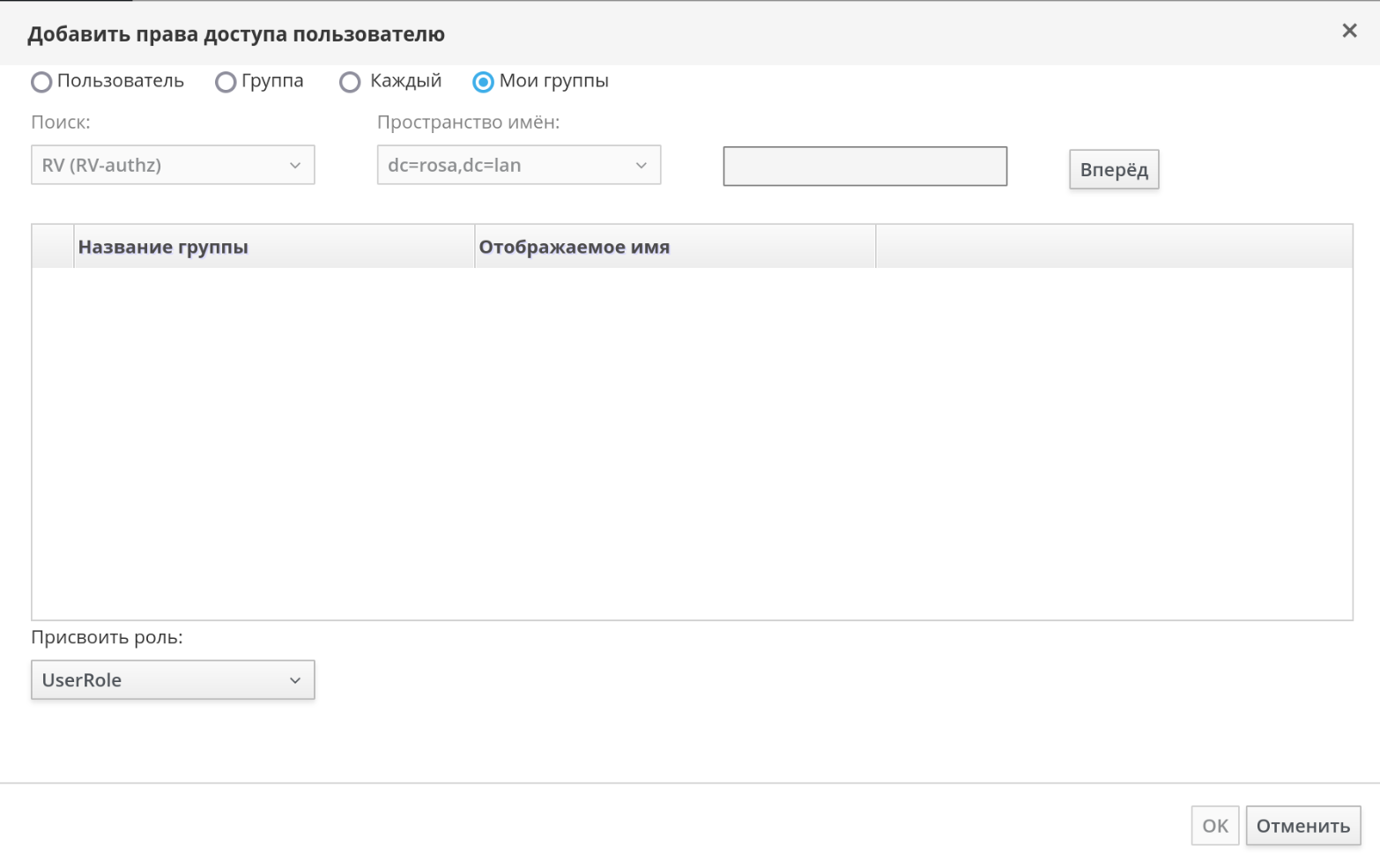

- в окне "Добавить полномочия пользователю" выбрать "Мои группы", чтобы отобразить группы пользователя. Этот параметр можно использовать для добавления полномочий другим пользователям в этих группах (рисунок 132);

Рисунок 132 ‒ Форма "Мои группы"

- нажать кнопку

ОК.

Настройка профилей

Системы Cisco Unified Computing System (UCS) используются для управления такими аспектами работы дата-центра, как вычислительные и сетевые ресурсы, а также ресурсы хранилищ.

С помощью профилей vNIC ловушка vdsm-hook-vmfex-dev дает возможность ВМ подключаться к профилям портов, настроенным системой UCS. Профили портов, настроенные системой UCS, содержат свойства и параметры, используемые в UCS для настройки виртуальных интерфейсов. Ловушка vdsm-hook-vmfex-dev устанавливается по умолчанию в составе VDSM.

При создании ВМ, использующей профиль vNIC, эта машина будет использовать Cisco vNIC.

В последовательность действий по подготовке профиля vNIC к интеграции в UCS в качестве первого шага входит настройка частного свойства устройства. Во время настройки этого частного свойства любое существующее значение будет переопределено. При сочетании новых и уже существующих частных свойств следует указывать все частные свойства в команде, с помощью которой настраивается значение ключей. Указываемые свойства разделяются точкой с запятой.

Важно — Профиль порта UCS должен быть настроен в системе Cisco UCS до настройки профиля vNIC.

Для настройки частного свойства устройства нужно:

- настроить частное свойство vmfex в виртуализированном ЦУ и с помощью опции --cver указать уровень совместимости кластера:

engine-config -s CustomDeviceProperties='{type=interface;prop= {vmfex=^[a-zA-Z0-9_.-]{2,32}$}}' --cver=4.5

- убедиться в том, что частное свойство vmfex добавлено:

engine-config -g CustomDeviceProperties

- перезапустить службу ovirt-engine:

systemctl restart ovirt-engine.service

Настраиваемый профиль vNIC может принадлежать к новой или уже существующей логической сети (подробную инструкцию по настройке новой логической сети см. в п. Создание новой логической сети в дата-центре или кластере).

Для настройки профиля vNIC для интеграции в UCS необходимо:

- перейти в "Сеть → Сети";

- нажать на имя логической сети, чтобы перейти к подробному просмотру;

- перейти на вкладку "Профили vNIC";

- нажать кнопку

Добавитьили выбрать уже существующий профиль vNIC и нажать кнопкуИзменить; - указать "Имя" и "Описание" профиля;

- В списке частных свойств выбрать свойство vmfex и ввести название профиля порта UCS;

- нажать кнопку

OK.

Сети внешних поставщиков

Импорт сетей из внешних поставщиков

Чтобы иметь возможность использовать сети от внешнего поставщика (OpenStack Networking или любой другой сторонний поставщик с реализацией OpenStack Neutron REST API), необходимо зарегистрировать поставщика в виртуализированном ЦУ.

Затем требуется выполнить следующую последовательность действий, чтобы импортировать сети этого поставщика в виртуализированный ЦУ для возможности их использования виртуальными машинами:

- перейти** в "Сеть → Сети"**;

- нажать кнопку

Импорт; - из выпадающего списка "Поставщик сетей" выбрать внешнего поставщика. Сети, предоставляемые этим поставщиком, обнаруживаются автоматически и указываются в списке "Сети поставщика";

- в списке "Сети поставщика" установить флажки для сетей, которые нужно импортировать, и нажать значок

↓(стрелка вниз), чтобы переместить эти сети в список "Сети для импорта"; - имя импортируемой сети можно настроить, нажав на имя сети в столбце "Имя" и изменив текст;

- из выпадающего списка "Дата-центр" выбрать дата-центр, в который будут импортированы сети;

- опционально снять флажок с параметра "Разрешить всем", чтобы сеть не была доступна всем пользователям;

- нажать кнопку

Импортировать.

Выбранные сети будут импортированы в целевой дата-центр и их можно будет присоединять к ВМ.

Ограничения при использовании сетей внешних поставщиков

Существуют следующие ограничения при использовании логических сетей, импортированных с внешнего поставщика, в РОСА Виртуализация:

- Логические сети, предлагаемые внешними поставщиками, должны использоваться как сети ВМ и не могут быть использованы в качестве сетей визуализации.

- Одну и ту же логическую сеть можно импортировать несколько раз, но только в разные дата-центры.

- В виртуализированном ЦУ невозможно редактировать параметры логических сетей, предоставляемых внешними поставщиками. Чтобы изменить параметры такой логической сети, их нужно редактировать напрямую во внешнем поставщике, предоставляющем эту логическую сеть.

- Для виртуальных сетевых карт, подключенных к логическим сетям внешних поставщиков, недоступно зеркалирование портов.

- Если ВМ использует логическую сеть внешнего поставщика, то этого поставщика невозможно удалить из виртуализированного ЦУ, пока логическая сеть используется виртуальными машинами.

- Сети, предоставляемые внешними поставщиками, не являются требуемыми сетями. В связи с этим планирование для кластеров, в которые были импортированы подобные сети, не будет учитывать их во время выбора хостов. Кроме того, обеспечение доступности логических сетей на тех хостах в кластере, на которые эти сети были импортированы, входит в обязанности пользователей.

Настройка подсетей в логических сетях внешних поставщиков

Логическая сеть внешнего поставщика может присваивать IP-адреса виртуальным машинам только в том случае, если в этой логической сети была настроена одна или несколько подсетей. Если подсети не были настроены, виртуальным машинам не будут присвоены IP-адреса. При наличии одной подсети виртуальным машинам будут присвоены адреса из этой подсети, а при наличии нескольких подсетей ВМ будут присвоены адреса из одной из доступных подсетей. За присвоение IP-адресов отвечает служба DHCP, предоставляемая внешним поставщиком сети, в которой располагается логическая сеть.

Хотя виртуализированный ЦУ выполняет автоматическое обнаружение предварительно настроенных подсетей в импортированных логических сетях, добавить или удалить подсети логических сетей также можно вручную с помощью интерфейса виртуализированного ЦУ.

Если в качестве внешнего поставщика был добавлен OVN (ovirt-provider-ovn), то несколько подсетей можно соединить между собой с помощью роутеров. Для управления этими роутерами можно использовать OpenStack Networking API v2.0. Тем не менее следует обратить внимание, что у ovirt-provider-ovn есть свои ограничения, в частности отсутствует реализация Source NAT (enable_snat) в OpenStack API.

Добавление подсетей в логических сетях внешних поставщиков

Для добавления подсетей в логических сетях внешних поставщиков нужно:

- перейти** в "Сеть → Сети";

- нажать на имя логической сети, чтобы перейти к подробному просмотру;

- перейти на вкладку "Подсети";

- нажать кнопку

Добавить; - указать "Имя" и "CIDR" новой подсети;

- из выпадающего списка "Версия IP" выбрать IPv4 или IPv6;

- нажать кнопку

OK.

Примечание — Для IPv6 поддерживается только статическая адресация.

Удаление подсетей из логических сетей внешних поставщиков

Для удаления подсетей из логических сетей внешних поставщиков нужно:

- перейти в "Сеть → Сети";

- нажать на имя логической сети, чтобы перейти к подробному просмотру;

- перейти на вкладку "Подсети";

- выбрать подсеть и нажать кнопку

Удалить; - нажать кнопку

OK.

Присвоение групп безопасности логическим сетям и портам

Группа безопасности — это набор принудительно применяемых правил, позволяющих фильтровать входящий и исходящий трафик в сети. Группы безопасности можно также применять для фильтрации трафика на уровне портов.

В РОСА Виртуализация группы безопасности по умолчанию отключены.

Примечание — Возможность присвоения групп безопасности логическим сетям и портам доступна, только если в качестве внешнего поставщика сетей выбран OVN (ovirt-provider-ovn).

Следует обратить внимание, что в виртуализированном ЦУ нельзя создавать группы безопасности. Группы безопасности необходимо создавать с помощью OpenStack Networking API v2.0 или Ansible.

Для добавления групп безопасности в логические сети нужно:

- перейти в "Ресурсы → Кластеры";

- нажать на имя кластера, чтобы перейти к подробному просмотру;

- перейти на вкладку "Логические сети";

- нажать кнопку

Добавить сетьи настроить свойства сети (см. п. 3Создание новой логической сети в дата-центре или кластере), в частности выбрать из выпадающего списка "Внешний поставщик" пункт ovirt-provider-ovn; - из выпадающего списка "Защита сетевых портов" выбрать "Включено" (см. п. Общие параметры логической сети);

- нажать кнопку

OK. - создать группы безопасности и правила групп безопасности с помощью OpenStack Networking API v2.0 или Ansible;

- обновить информацию о настроенных группах безопасности на портах;

- опционально указать, будет ли этот функционал безопасности включен на уровне портов (на данный момент это возможно только с помощью OpenStack Networking API). Если атрибут port_security_enabled не был указан, то его значение по умолчанию будет совпадать со значением в той сети, которой он принадлежит.

Хосты и организация сетей

Конфигурация Network Manager с сохранением состояния (nmstate)

В версиях РОСА Виртуализация 2.1 и выше для настройки сетей хостов используются конфигурации Network Manager с сохранением состояния (nmstate). В версиях РОСА Виртуализация 2.0 и более ранних для этих задач использовались сетевые сценарии настройки интерфейсов (ifcfg).

Чтобы начать использовать nmstate, нужно обновить версии СУСВ и хостов согласно руководству по обновлению РОСА Виртуализация.

Администраторам нет необходимости отдельно устанавливать и настраивать nmstate. Использование программы включено по умолчанию, и она выполняется в фоновом режиме.

Важно ‒ Для изменения сетевой конфигурации хостов на кластерах всегда следует использовать СУСВ, в противном случае будет получена неподдерживаемая конфигурация.

Переход на использование nmstate проходит практически незаметно. Изменяется только процесс настройки сетевой конфигурации хоста:

- после добавления хоста в кластер вносить изменения в его сетевую конфигурацию только при помощи СУСВ;

- изменение сетевой конфигурации хоста без использования СУСВ может создать неподдерживаемую конфигурацию;

- для исправления неподдерживаемой конфигурации её нужно заменить на поддерживаемую: при помощи СУСВ синхронизировать сеть хоста. Подробности см. в п. Синхронизация сетей хостов;

- сетевые конфигурации хостов должны изменяться без использования инструментария СУСВ только в одном случае: настройка статического маршрута на хосте. Подробности см. в п. Добавление сетевых меток сетевым интерфейсам хоста.

Переход на nmstate повысил эффективность применения СУСВ изменений, вносимых из Cockpit и Anaconda до того, как хосты были добавлены. В результате этого перехода также были исправлены некоторые ошибки кода, например, когда ранее настроенные параметры статических адресов IPv6 изменялись при добавлении и развёртывании хостов в случаях, если Network Manager управлял интерфейсами.

Обновление сведений о характеристиках хоста

При добавлении хосту карты сетевого интерфейса сведения о характеристиках хоста должны быть обновлены, чтобы карта отобразилась в виртуализированном ЦУ.

Для обновления сведений о характеристиках хоста нужно:

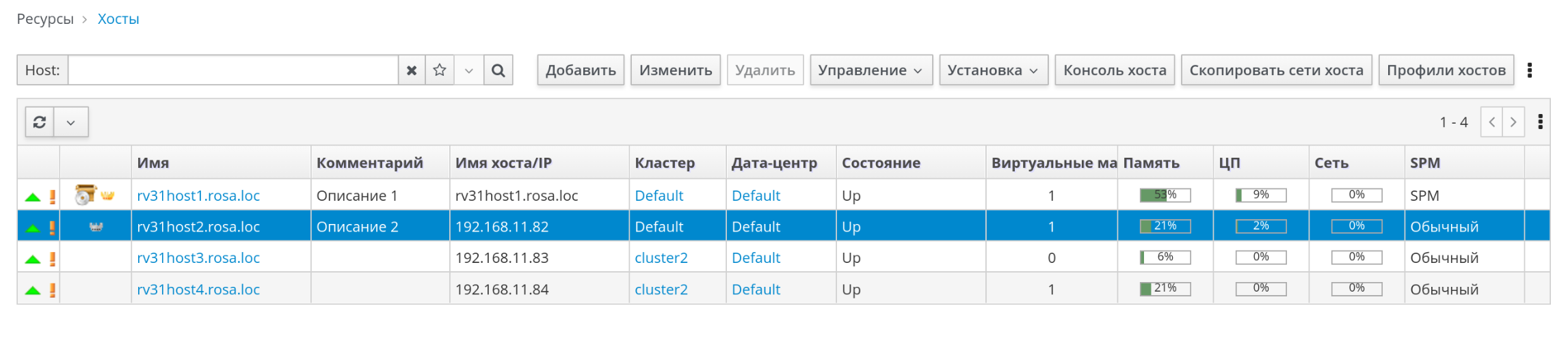

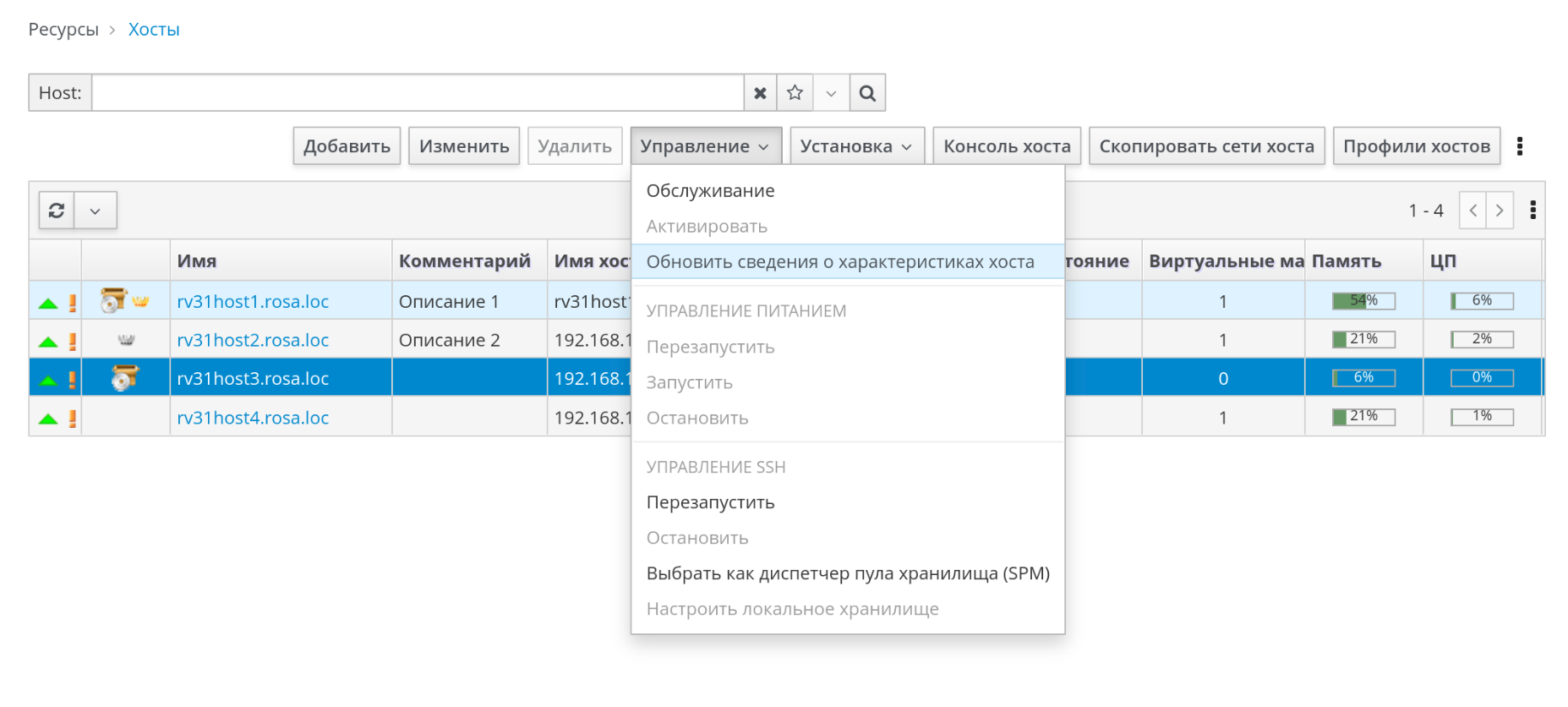

- перейти в "Ресурсы → Хосты" и выбрать хост (рисунок 133);

Рисунок 133 ‒ Выбор хоста для обновления параметров хоста

- выбрать в меню "Управление → Обновить сведения о характеристиках хоста" (рисунок 134);

Рисунок 134 ‒ Обновление сведений о характеристиках хоста

Список сетевых карт выбранного хоста во вкладке "Сетевые интерфейсы" будет обновлен. Теперь в виртуализированном ЦУ можно использовать любые добавленные сетевые карты.

Изменение параметров сетевых интерфейсов и присвоение хостам логических сетей

Администратор может изменять параметры физических сетевых интерфейсов, переносить сеть управления с одного физического интерфейса хоста на другой, а также присваивать логические сети физическим сетевым интерфейсам хоста. Также поддерживаются частные свойства "мост" и "ethtool".

Примечания:

- Единственным способом изменения IP-адреса хоста в Системе виртуализации является удаление хоста и повторное его добавление.

- Сведения о том, как изменить параметры VLAN хоста, приведены в п. Изменение параметров VLAN хоста.

- Логические сети внешних поставщиков невозможно присвоить физическим сетевым интерфейсам хоста. Такие сети присваиваются хостам динамически по мере требований со стороны ВМ.

- Если коммутатор был настроен на предоставление сведений о протоколе LLDP, для просмотра текущей конфигурации порта коммутатора нужно навести курсор на физический сетевой интерфейс. Это может помочь в предотвращении создания неправильных конфигураций. Перед присвоением логических сетей рекомендуется проверить следующую информацию:

- Описание порта (TLV тип 4) и Системное имя (TLV тип 5) ‒ параметры помогают определить, на какие порты и на какой коммутатор накладываются интерфейсы хоста.

- Идентификатор VLAN порта ‒ параметр показывает встроенный идентификатор VLAN, настроенный на порте коммутатора для кадров Ethernet без меток. Все виртуальные LAN, настроенные на порте коммутатора, показываются в виде сочетаний VLAN-имя и VLAN-идентификатор.

Для изменения параметров сетевых интерфейсов и присвоение хостам логических сетей нужно:

- перейти в "Ресурсы → Хосты" (рисунок 133);

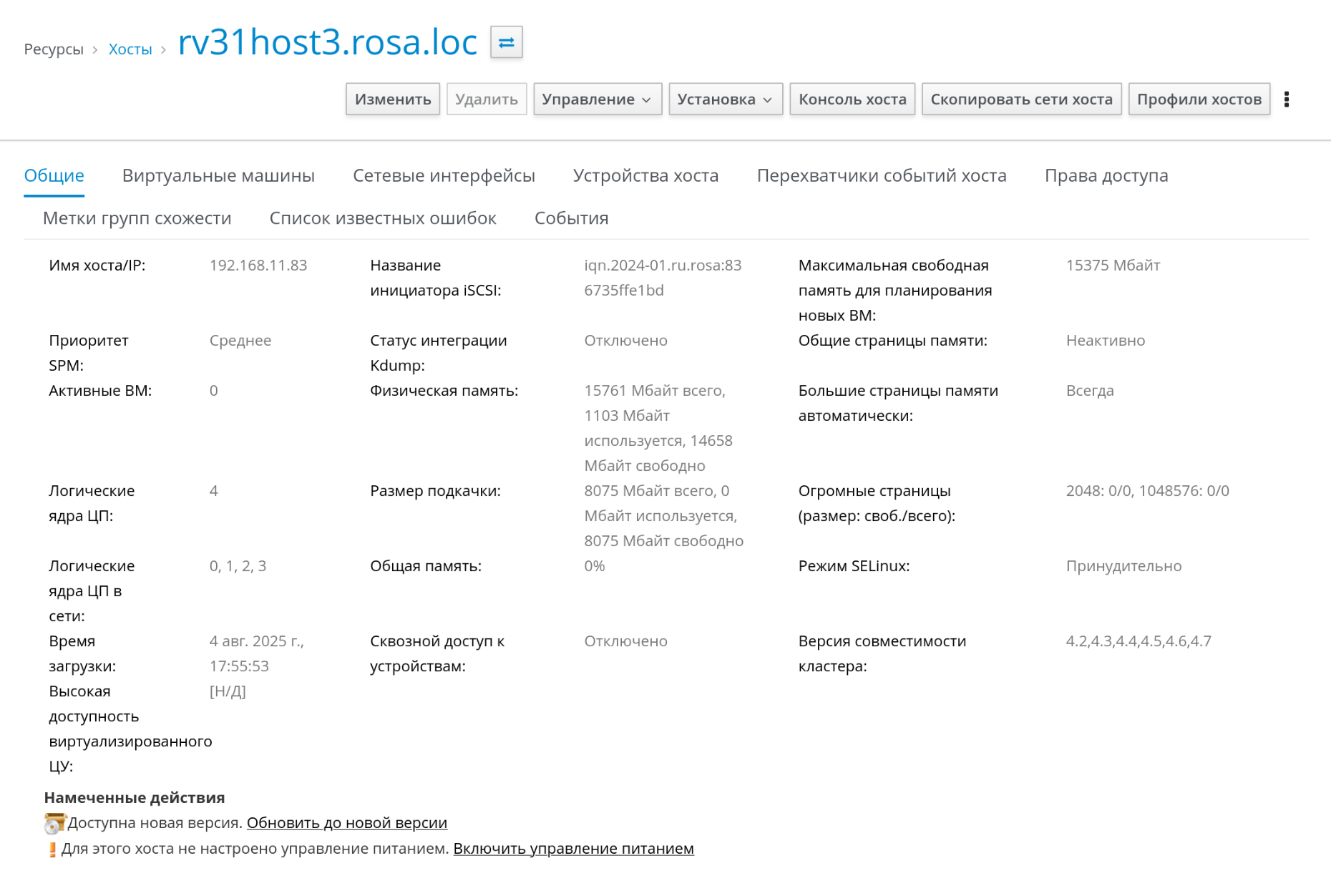

- нажать на имя хоста, чтобы перейти к подробному просмотру (рисунок 135);

Рисунок 135 ‒ Общая информация о параметрах хоста

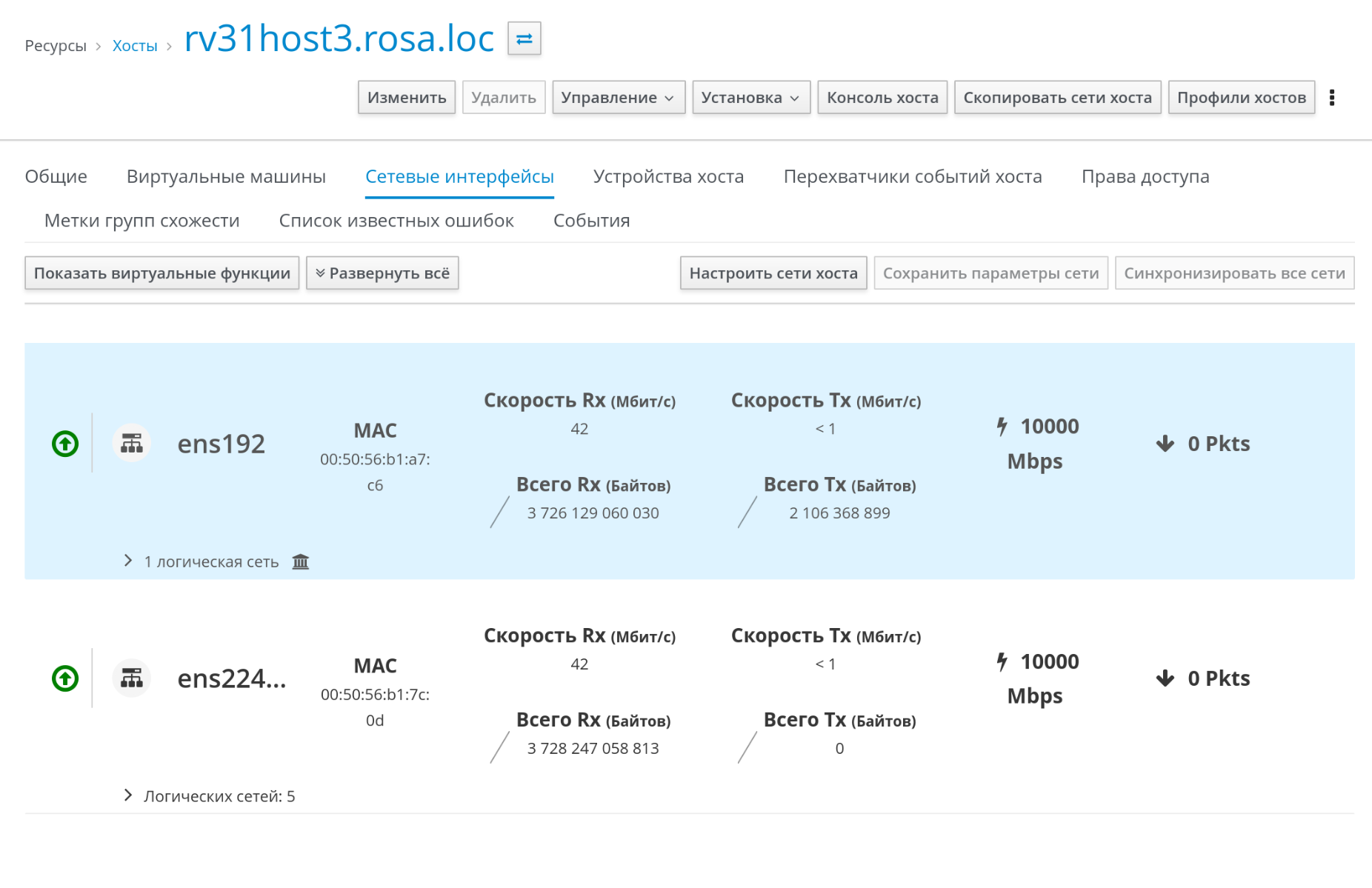

- перейти на вкладку "Сетевые интерфейсы" (рисунок 136);

Рисунок 136 ‒ Информация о сетевых интерфейсах хоста

- нажать кнопку

Настроить сети хоста(рисунок 137);

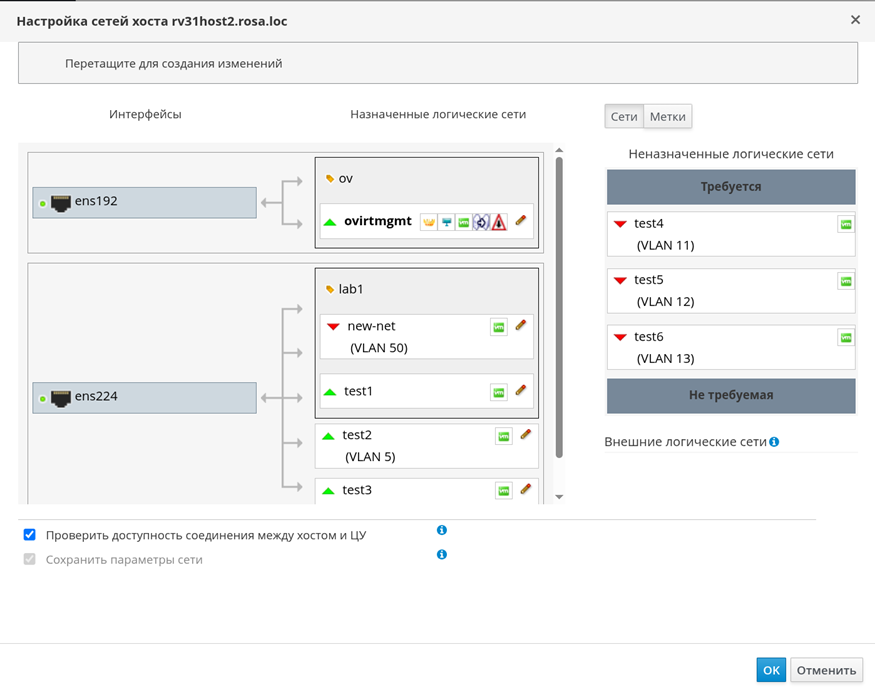

Рисунок 137 ‒ Настройка сетей хоста

- при необходимости навести курсор на сетевой интерфейс хоста, чтобы просмотреть сведения о конфигурации, предоставляемой коммутатором;

- подключить логическую сеть к физическому сетевому интерфейсу хоста, выбрав и переместив логическую сеть в область "Назначенные логические сети" рядом с физическим сетевым интерфейсом хоста (рисунок 138);

Рисунок 138 ‒ Добавление логической сети

Примечание — Если сетевая плата подключена более чем к одной логической сети, то только одна сеть может являться не VLAN. Все остальные логические сети должны быть уникальными VLAN.

- настроить локальную сеть:

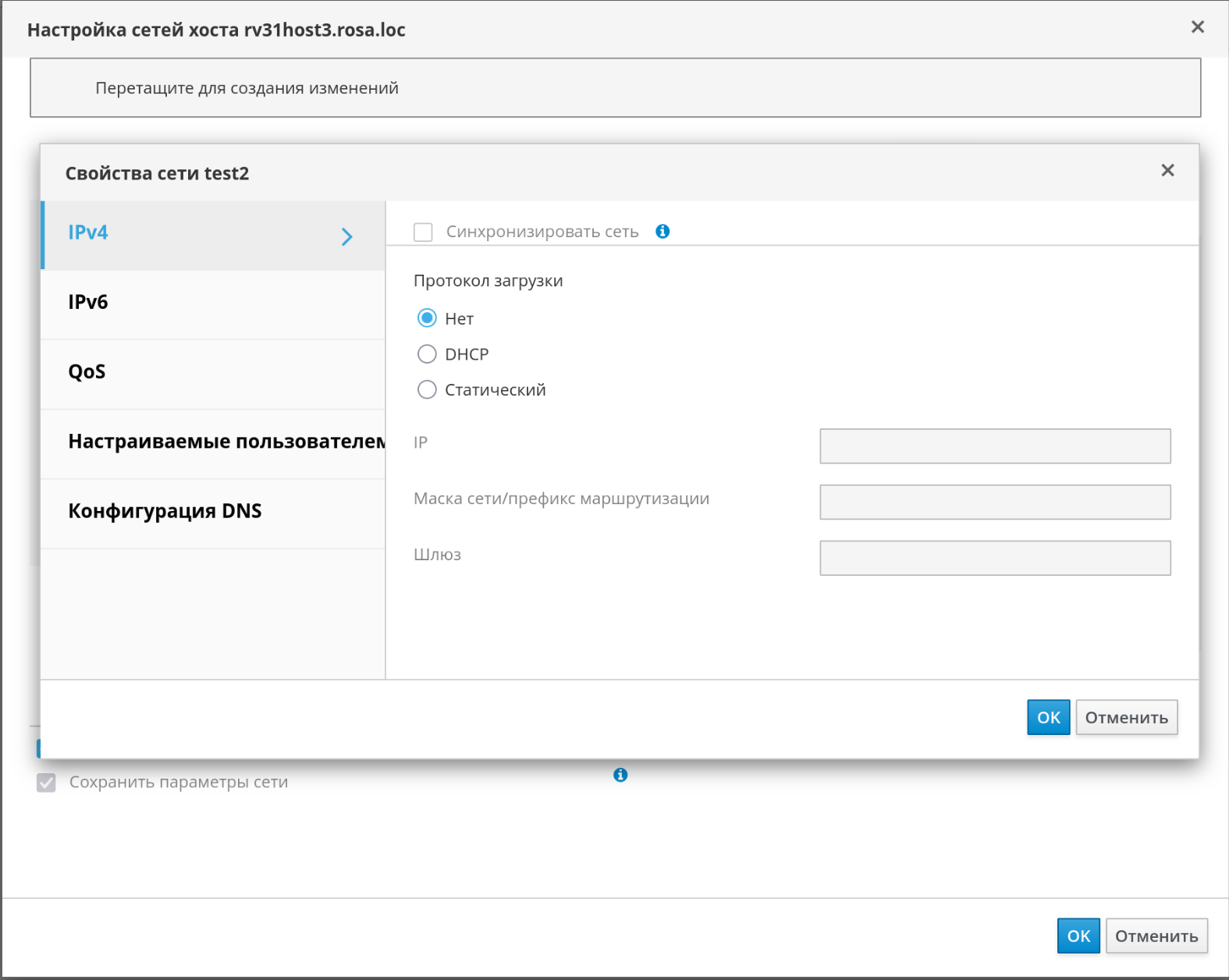

- навести курсор на присвоенную логическую сеть и нажать на пиктограмму (карандаш), чтобы открыть окно "Изменить сеть управления" (рисунок 139);

Рисунок 139 ‒ Изменение свойств сети

- во вкладке "IPv4" выбрать протокол загрузки: "Нет", "DHCP" или "Статический";

- при выборе протокола "Статический" указать "IP", "Префикс сетевой маски/маршрутизации" и "Шлюз";

Важно — Для протокола IPv6 поддерживаются только статическая адресация. Для настройки логической сети перейти на вкладку "IPv6" и создать следующие записи:

- указать "Статический" протокол загрузки";

- указать длину "Префикса маршрутизации" с помощью прямой косой черты и десятичного числа (например,

/48); - указать "IP" — полный адрес IPv6 сетевого интерфейса хоста (например,

"2001:db8:1:0:0:6"); - указать "Шлюз" — адрес IPv6 маршрутизатора источника (например,

"2001:db8:1:0:0:1").

При смене IP-адреса сети управления хоста хост необходимо переустановить, чтобы настроить IP-адрес.

Каждая логическая сеть может иметь отдельный шлюз на базе шлюза сети управления. Это обеспечивает перенаправление трафика, приходящего в логическую сеть, через шлюз логической сети, а не через шлюз по умолчанию, используемый сетью управления.

Важно ‒ Следует:

- настроить все хосты в кластере на использование одного и того же стека IP в сети управления этих хостов — либо только IPv4, либо только IPv6. Двойной стек не поддерживается.

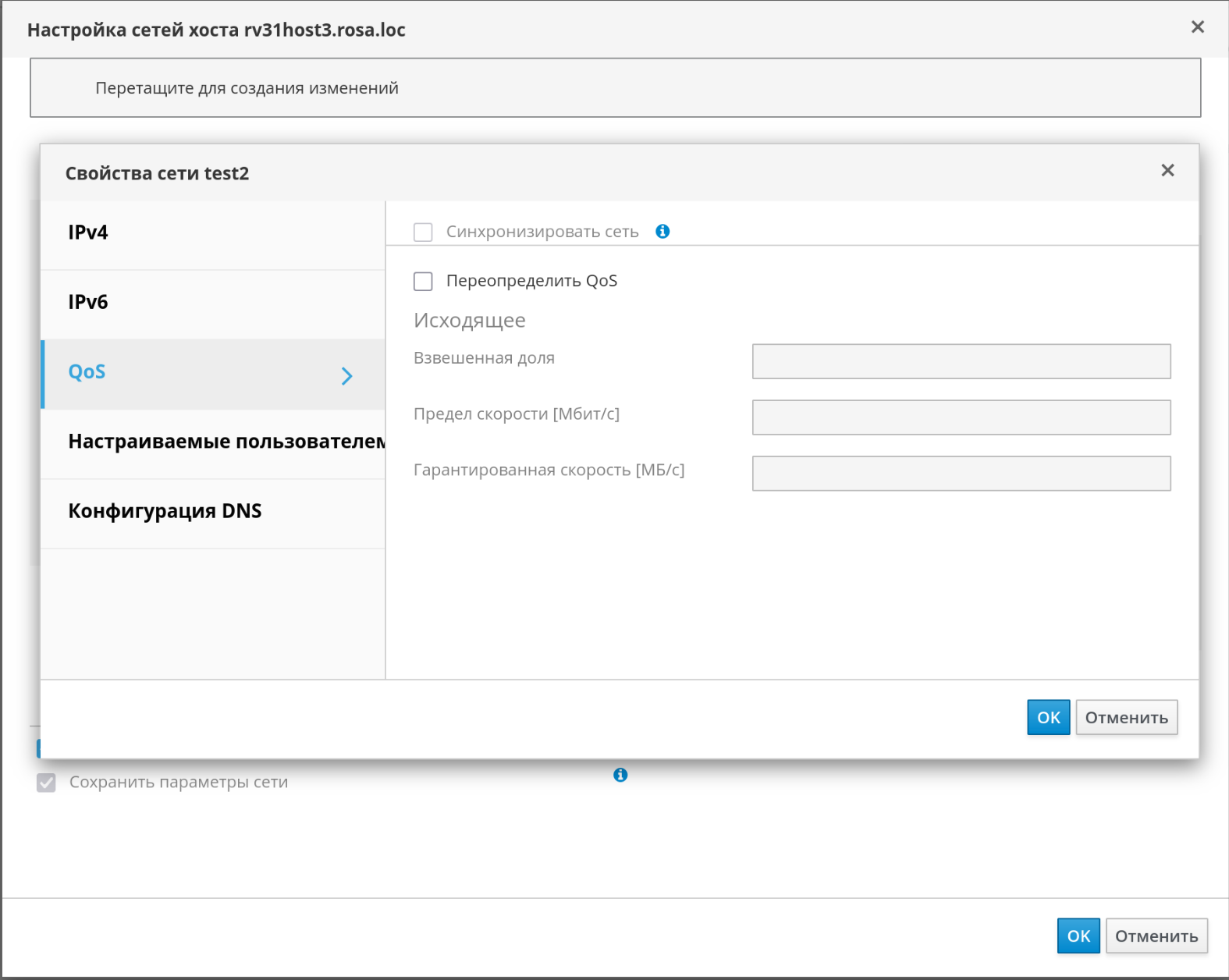

- использовать параметры во вкладке "QoS" для переопределения качества обслуживания сети по умолчанию (рисунок 140):

- выбрать "Переопределить QoS" и указать нужные значения в следующих полях:

Рисунок 140 ‒ Настройка QoS

- Взвешенная доля ‒ означает, какую долю пропускной способности логического канала нужно выделить конкретной сети относительно других сетей, прикрепленных к этому же логическому каналу. Точная доля зависит от суммы долей всех сетей на этом канале. По умолчанию это число в диапазоне от 1 до 100;

- Предел скорости (Мбит/с) ‒ максимальная пропускная способность сети;

- Гарантированная скорость (Мбит/с) ‒ минимальная пропускная способность, требуемая для сети. Гарантированная скорость на самом деле не гарантируется и будет изменяться в зависимости от сетевой инфраструктуры и гарантированной скорости, запрашиваемой другими сетями на этом же логическом канале;

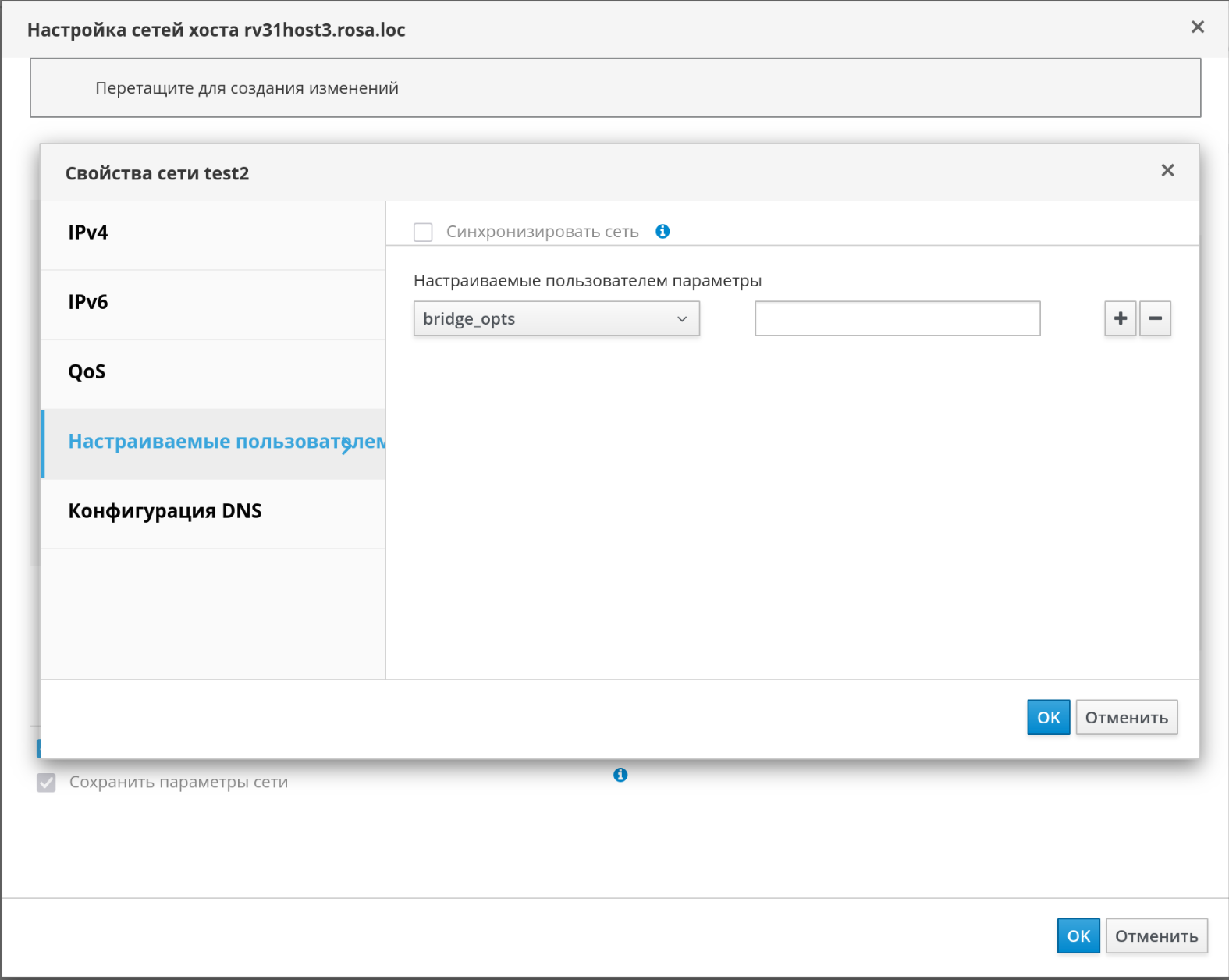

- для настройки сетевого моста перейти на вкладку "Настраиваемые пользователем параметры" и в выпадающем списке выбрать

bridge_opts(рисунок 141);

Рисунок 141 ‒ Настраиваемые пользователем параметры свойств сети

- ввести действительный ключ и значение, придерживаясь следующего синтаксиса: "ключ=значение". Несколько записей разделяются символом пробела. Действительными являются следующие ключи со значениями, приведенными в качестве примера (см. раздел СВОЙСТВА СЕТЕЙ, НАСТРАИВАЕМЫЕ ПОЛЬЗОВАТЕЛЕМ):

forward_delay=1500 gc_timer=3765 group_addr=1:80:c2:0:0:0 group_fwd_mask=0x0 hash_elasticity=4 hash_max=512 hello_time=200 hello_timer=70 max_age=2000 multicast_last_member_count=2 multicast_last_member_interval=100 multicast_membership_interval=26000 multicast_querier=0 multicast_querier_interval=25500 multicast_query_interval=13000 multicast_query_response_interval=1000 multicast_query_use_ifaddr=0 multicast_router=1 multicast_snooping=1 multicast_startup_query_count=2 multicast_startup_query_interval=3125 - чтобы настроить свойства Ethernet, перейти на вкладку "Настраиваемые пользователем параметры", в выпадающем списке выбрать параметр "ethtool_opts", указать действительное значение, используя формат командных аргументов "ethtool", например:

--coalesce em1 rx-usecs 14 sample-interval 3 --offload em2 rx on lro on tso off --change em1 speed 1000 duplex half

В этом поле допускаются символы подстановки. Например, чтобы применить один и тот же параметр ко всем интерфейсам этой сети, использовать следующие значения:

--coalesce * rx-usecs 14 sample-interval 3

```

**Важно** — Параметр ethtool_opts по умолчанию недоступен, и его необходимо добавить с помощью утилиты настройки виртуализированного ЦУ (см. п.[Утилита Engine Configuration](/rosa-virt-4.0/ekspluatatsiya/admin-okruzh/sluzh-progr#утилита-engine-configuration){target="_blank"}).

- для настройки протокола FCoE перейти на вкладку "Настраиваемые пользователем параметры", в выпадающем списке выбрать параметр "fcoe" и ввести действительный ключ и значение, придерживаясь следующего синтаксиса:

"ключ=значение". Минимальное требуемое значение:"enable=yes". Также можно добавить"dcb= and auto_vlan=[yes|no]"(записи отделяются символом пробела);

Важно — Параметр "fcoe" по умолчанию недоступен и его необходимо добавить с помощью утилиты настройки виртуализированного ЦУ (см. п. Утилита Engine Configuration).

Примечание — Для использования FCoE рекомендуется отдельная выделенная логическая сеть.

- чтобы сменить сеть хоста по умолчанию с сети управления (ovirtmgmt) на сеть, не являющуюся сетью управления, настроить маршрут этой сети по умолчанию (см. п. Настройка логической сети, не являющейся сетью управления, в качестве маршрута по умолчанию);

- если определение логической сети не синхронизировано с сетевой конфигурацией на хосте, установить флажок для параметра "Синхронизировать сеть" (см. п. Синхронизация сетей хостов);

- отметить параметр "Проверить доступность соединения между хостом и ЦУ", чтобы проверить сетевое соединение. Это действие эффективно только для хостов, находящихся в режиме обслуживания;

- нажать кнопку

OK.

Примечание — Если не все карты сетевых интерфейсов хоста отображаются в ЦУ, следует выбрать меню "Управление → Обновить сведения о характеристиках хоста", чтобы обновить список карт сетевых интерфейсов, доступных для этого хоста.

Синхронизация сетей хостов

Виртуализированный ЦУ помечает сетевой интерфейс статусом "вне синхронизации", если определение интерфейса на хосте отличается от определений, хранящихся в ЦУ. Во вкладке "Сетевые интерфейсы" сети "вне синхронизации" помечаются значком (красные провода), а в окне "Настроить сети хоста" — значком (перечеркные стрелки).

Если сеть хоста находится "вне синхронизации", то единственные действия, которые возможно выполнить с такой сетью в окне "Настроить сети хоста" — это отсоединение логической сети от сетевого интерфейса или синхронизация сети.

Хост может получить статус "вне синхронизации" в следующих случаях:

- Изменения конфигурации были сделаны на хосте, а не в окне "Настроить логические сети" (например, изменение идентификатора VLAN на физическом хосте или изменение "Пользовательского MTU" на физическом хосте).

- Хост был перемещен в другой дата-центр с тем же сетевым именем, но с другими значениями/параметрами.

- Свойство сети "Сеть ВМ" было изменено при помощи удаления моста вручную с хоста. Использование следующих практических решений может предотвратить рассинхронизацию хостов:

- Внесение изменений на Портале администрирования, а не локально на хосте.

- Изменение параметров VLAN только согласно инструкциям, приведенным в п. Изменение параметров VLAN хоста.

Синхронизация хостов

Синхронизация определений сетевых интерфейсов хоста включает в себя применение используемых определений виртуализированного ЦУ на хосте. Если эти определения не являются требуемыми определениями, то после синхронизации хостов можно обновить определения хостов с помощью интерфейса на Портале администрирования.

Сети хостов можно синхронизировать на трех уровнях:

- На уровне каждой логической сети.

- На уровне каждого хоста.

- На уровне каждого кластера.

Для синхронизации сетей хоста на уровне логической сети необходимо:

- перейти в "Ресурсы → Хосты";

- нажать на имя хоста, чтобы перейти к подробному просмотру;

- перейти на вкладку "Сетевые интерфейсы";

- нажать "Настроить сети хоста";

- навести курсор на сеть "вне синхронизации" и нажать на пиктограмму (карандаш), чтобы открыть окно "Свойства сети";

- установить флажок для параметра "Синхронизировать сеть";

- нажать кнопку

OKдля применения изменений; - нажать кнопку

OK, чтобы закрыть окно "Настроить сети хоста".

Для синхронизации сетей хоста на уровне хоста нужно нажать на кнопку Синхронизировать все сети во вкладке "Сетевые интерфейсы" хоста, чтобы синхронизировать все интерфейсы хоста, находящиеся "вне синхронизации".

Для синхронизации сетей хоста на уровне кластера требуется нажать на кнопку Синхронизировать все сети во вкладке "Логические сети" кластера, чтобы синхронизировать все определения логических сетей кластера, находящиеся "вне синхронизации".

Примечание — Синхронизировать сети хоста можно также с помощью REST API.

Изменение параметров VLAN хоста

Для смены параметров VLAN хоста необходимо удалить хост из виртуализированного ЦУ, после чего изменить** "Параметры хоста" **и затем повторно добавить хост в ЦУ.

Для изменения параметров VLAN хоста с сохранением синхронизации сетей нужно:

- переместить хост в режим обслуживания;

- вручную удалить сеть управления с хоста, после чего хост станет доступен для подключений из новой VLAN;

- добавить хост в кластер, при этом ВМ, не подключенные напрямую к сети управления, смогут безопасно выполнять миграцию между хостами.

При смене VLAN ID сети управления появляется следующее предупреждение:

Изменение некоторых параметров сети управления (напр., VLAN, MTU) может привести к потере связи с хостами дата-центра, если базовая сетевая инфраструктура не настроена на адаптацию к таким изменениям. Продолжить?

При продолжении все хосты в дата-центре потеряют связь с виртуализированным ЦУ, и процесс миграции хостов в новую сеть управления завершится неудачей. Сеть управления получит статус "вне синхронизации".

Примечание — При смене VLAN ID сети управления для последующего применения нового значения VLAN ID необходимо переустановить хост.

Добавление нескольких VLAN на один сетевой интерфейс с использованием логических сетей

Для разделения трафика в рамках одного хоста можно добавить несколько VLAN на один сетевой интерфейс.

Важно — Предварительно должно быть создано более одной логической сети, при этом для всех логических сетей в окнах "Новая логическая сеть" и "Параметры логической сети" должен быть отмечен параметр "Включить метки VLAN".

Для добавления нескольких VLAN на один сетевой интерфейс с использованием логических сетей нужно выполнить следующие действия:

- перейти в "Ресурсы → Хосты";

- нажать на имя хоста, чтобы перейти к подробному просмотру;

- перейти на вкладку "Сетевые интерфейсы";

- нажать кнопку

Настроить сети хоста; - переместить логические сети с метками VLAN в область "Присвоенные логические сети" рядом с физическим сетевым интерфейсом. Благодаря меткам VLAN физическому сетевому интерфейсу можно присвоить несколько логических сетей;

- изменить параметры логических сетей:

- навести курсор на присвоенную логическую сеть и нажать на пиктограмму (карандаш);

- если определение логической сети не синхронизировано с сетевой конфигурацией на хосте, установить флажок для параметра "Синхронизировать сеть";

- выбрать "Протокол" загрузки: "Нет", "DHCP" или "Статический";

- указать "IP" и "Маску подсети";

- нажать кнопку

OK;

- установить флажок для параметра "Проверить доступность соединения между хостом и ЦУ", чтобы выполнить проверку сети. Следует обратить внимание, что это может быть сделано только для хостов, находящихся в режиме обслуживания;

- нажать кнопку

OK.

После выполнения приведенной процедуры следует добавить логическую сеть к каждому хосту в кластере, отредактировав параметры сетевой платы на каждом хосте в кластере. Таким образом сеть будет готова к эксплуатации.

Данную процедуру можно повторять неоднократно, каждый раз выбирая и изменяя один и тот же сетевой интерфейс на хостах, чтобы добавить логические сети с разными тегами VLAN на один сетевой интерфейс.

Присвоение дополнительных адресов IPv4 сетям хостов

Сети хоста, такие как сеть управления ovirtmgmt, изначально создаются только с одним IP-адресом. Это означает, что если в файле конфигурации сетевой платы (например, /etc/sysconfig/network-scripts/ifcfg-eth01) настроено несколько IP-адресов, то сети хоста будет присвоен только первый указанный IP-адрес. Остальные адреса могут потребоваться при подключении к хранилищу или к серверу в отдельной частной подсети, использующей ту же самую сетевую плату.

Ловушка vdsm-hook-extra-ipv4-addrs дает возможность настроить дополнительные адреса IPv4 для сетей хоста.

В следующей пошаговой инструкции задачи, относящиеся к хосту, должны быть выполнены на каждом хосте, для которого необходимо настроить дополнительные IP-адреса.

Для присвоения дополнительных адресов IPv4 сетям хоста нужно:

- на хосте, для которого необходимо настроить дополнительно адреса IPv4, установить пакет ловушки VDSM. Этот пакет по умолчанию доступен на хостах виртуализации, но на простых хостах его необходимо устанавливать дополнительно. Выполнить следующую команду:

yum install vdsm-hook-extra-ipv4-addrs

- в виртуализированном ЦУ выполнить следующую команду для добавления ключа:

engine-config -s 'UserDefinedNetworkCustomProperties=ipv4_addrs=.*'

- перезапустить службу ovirt-engine:

systemctl restart ovirt-engine.service

- в главном меню Портала администрирования перейти в "Ресурсы → Хосты";

- нажать на имя хоста, чтобы перейти к подробному просмотру;

- перейти на вкладку "Сетевые интерфейсы" и выбрать "Настроить сети хоста";

- навести курсор на присвоенную логическую сеть и нажать на значок карандаша;

- из выпадающего списка "Настраиваемые пользователем параметры" выбрать пункт "ipv4_addr" и добавить дополнительный IP-адрес и префикс сети (например,

"5.5.5.5/24"). Следует обратить внимание, что несколько IP-адресов должны разделяться запятой; - нажать кнопку

OK, чтобы закрыть окно "Параметры сети"; - нажать кнопку

OK, чтобы закрыть окно "Настроить сети хоста".

Дополнительные IP-адреса не будут показаны в виртуализированном ЦУ, но для проверки того, что адреса были добавлены, можно выполнить команду ip addr showна хосте.

Добавление сетевых меток сетевым интерфейсам хоста

Использование сетевых меток очень упрощает выполнение административных задач, связанных с присвоением логических сетей сетевым интерфейсам хоста. Присвоение метки ролевой сети (например, сети миграции или сети визуализации) позволяет осуществлять массовое развертывание этой сети на всех хостах с помощью протокола DHCP. Этот способ массового развертывания был выбран вместо способа указания статических адресов, так как задачу многократного вписывания статических IP-адресов невозможно масштабировать.

Существуют следующие способы добавления меток сетевому интерфейсу хоста:

- Вручную на Портале администрирования.

- Автоматически с помощью службы меток LLDP.

Добавление сетевых меток хосту вручную на Портале администрирования

Для добавления сетевых меток хосту вручную на Портале администрирования нужно выполнить следующие действия:

- перейти в "Ресурсы → Хосты";

- нажать на имя хоста, чтобы перейти к подробному просмотру;

- перейти на вкладку "Сетевые интерфейсы";

- выбрать "Настроить сети хоста";

- нажать кнопку

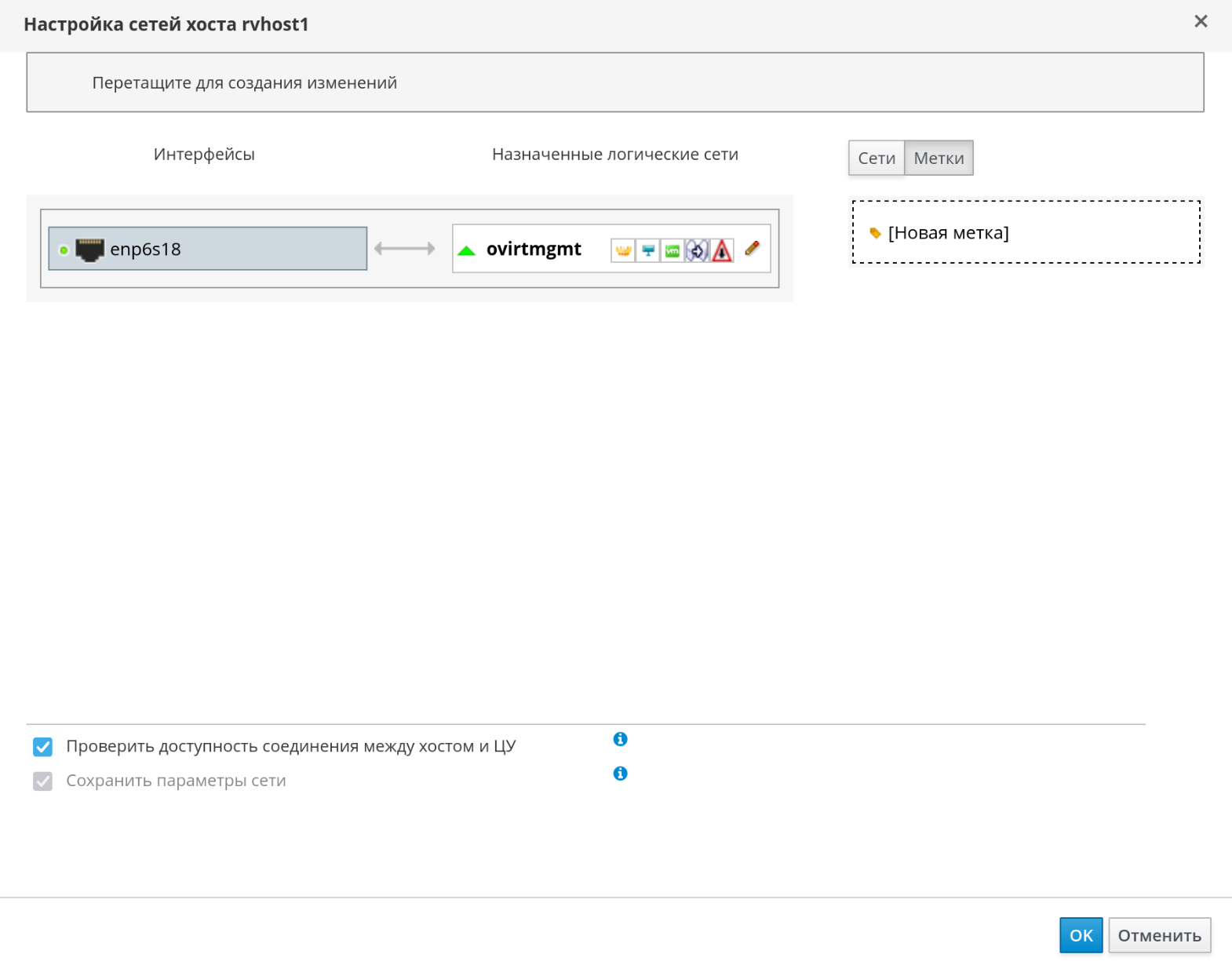

Метки(рисунок 142);

Рисунок 142 ‒ "Настройка сетей хоста" ‒ добавление меток

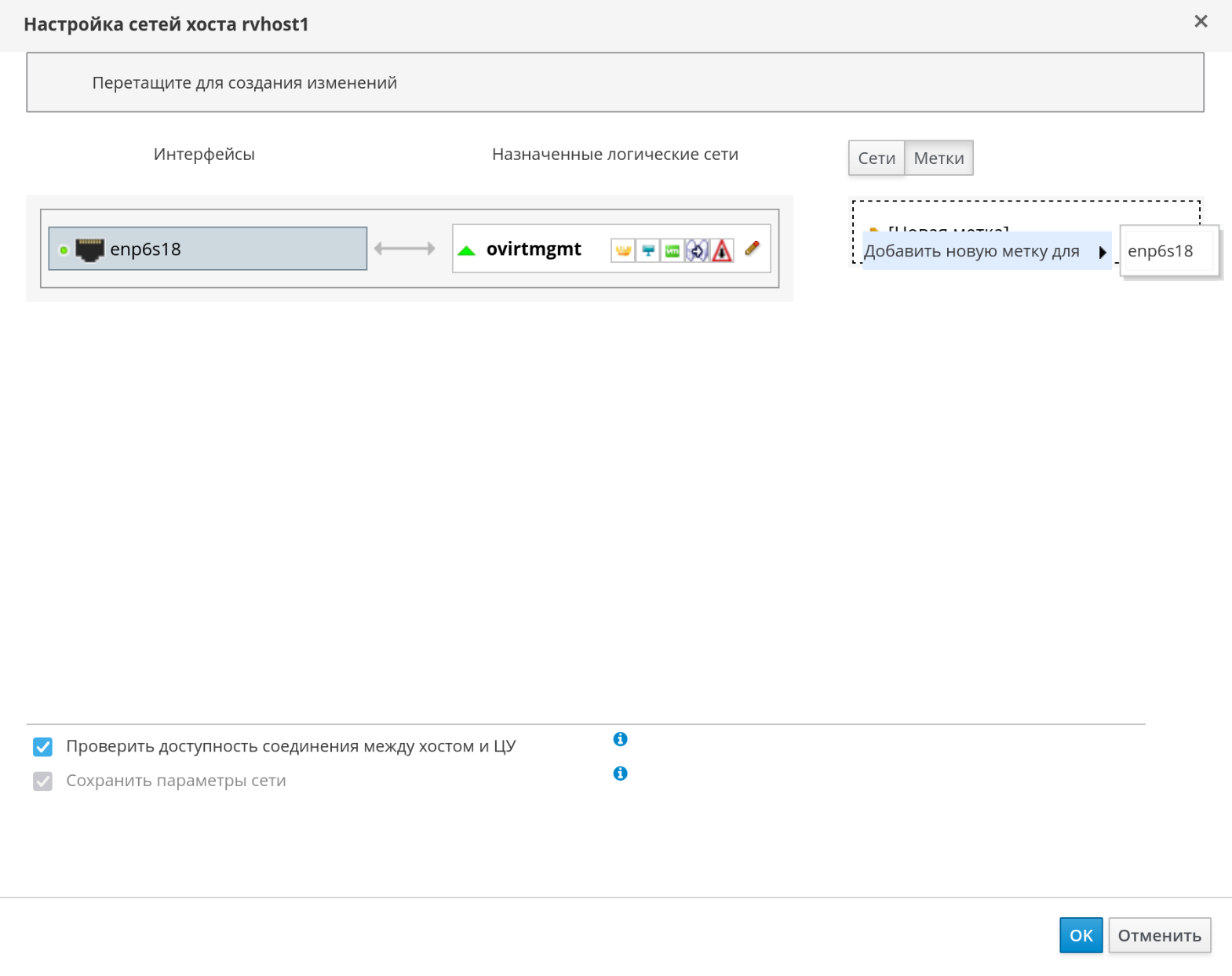

- нажать кнопку

Новая меткаи выбрать физический сетевой интерфейс, которому нужно назначить метку (рисунок 143);

Рисунок 143 ‒ Выбор интерфейса для добавления новой метки

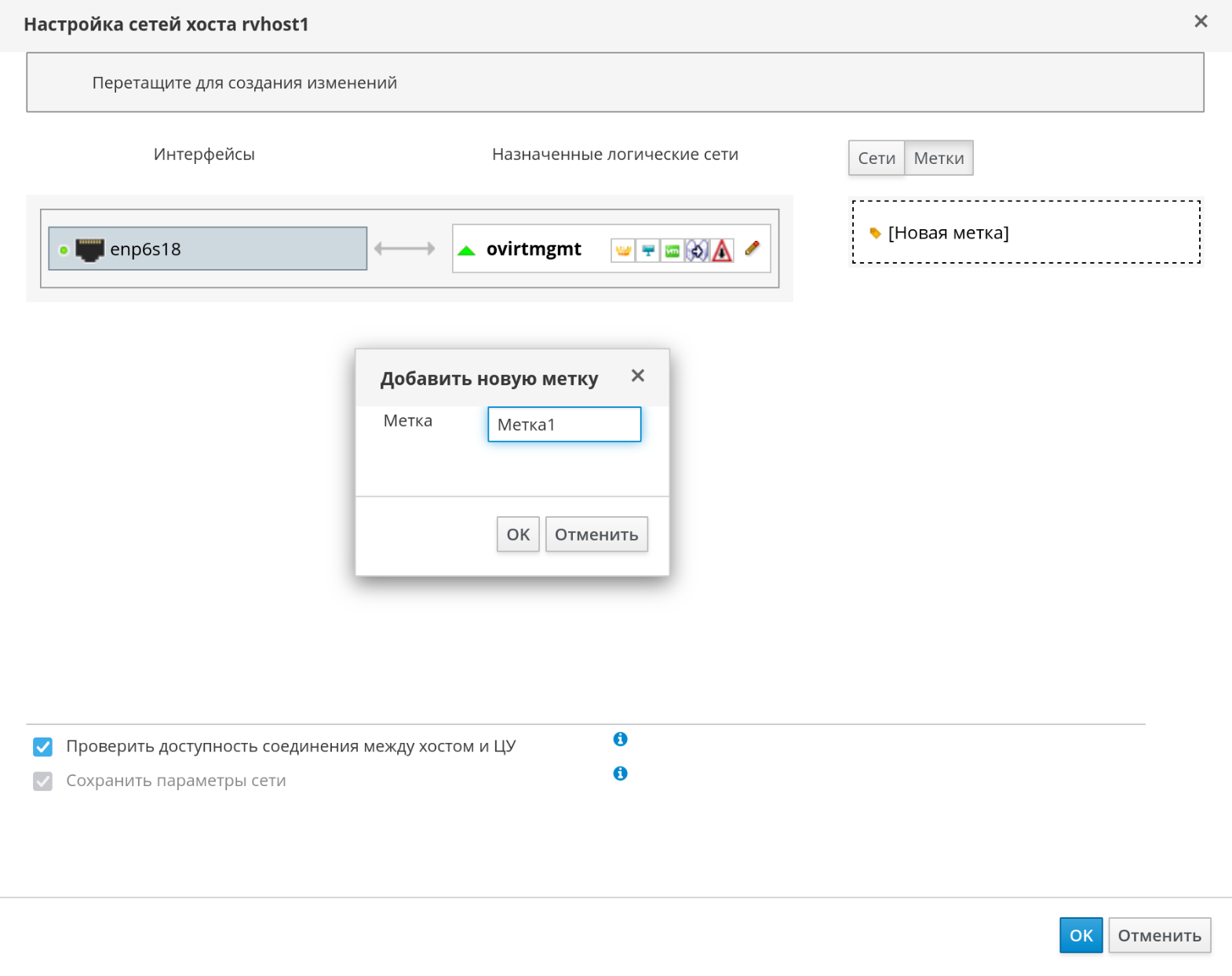

- в поле "Метка" ввести имя сетевой метки (рисунок 144);

Рисунок 144 ‒ Форма "Добавить новую метку"

- нажать кнопку

OK.

Добавление сетевых меток хосту автоматически с помощью службы меток LLDP

С помощью службы меток LLDP можно автоматизировать процесс присвоения меток сетевым интерфейсам хоста в настроенном списке кластеров.

По умолчанию служба меток LLDP запускается один раз в час. Это удобно при замене аппаратных составляющих (сетевых карт, коммутаторов или кабелей) или изменении конфигураций коммутаторов.

Предварительные условия:

- интерфейс должен быть подключен к коммутатору Juniper;

- коммутатор Juniper должен предоставлять Port VLAN с помощью LLDP.

Последовательность действий:

- настроить параметры

usernameиpasswordв файле /etc/ovirt-lldp-labeler/conf.d/ovirt-lldp-credentials.conf:

username‒ имя пользователя-администратора виртуализированного ЦУ. Значение по умолчанию ‒"admin@internal";password‒ пароль администратора виртуализированного ЦУ. Значение по умолчанию ‒"123456";

- настроить службу меток LLDP, для чего обновить следующие значения в файле /etc/ovirt-lldp-labeler/conf.d/ovirt-lldp-credentials.conf:

clusters‒ список кластеров (через запятую), на которых должна выполняться служба. Например, Cluster* означает, что служба меток будет выполняться в кластерах, название которых начинается со слова Cluster. Чтобы служба меток выполнялась во всех кластерах в дата-центре, ввести символ"*"(звездочка). Значение по умолчанию ‒"Def*";api_url‒ полный URL-адрес API виртуализированного ЦУ. Значение по умолчанию ‒"https://полное_доменное_имя_ЦУ/ovirt-engine/api";ca_file‒ путь до частного файла сертификата центра сертификации. Если сертификат не используется, оставить пустое поле. Значение по умолчанию ‒"пустое поле";auto_bonding– параметр включает возможности службы меток LLDP по созданию сетевых агрегаций. Значение по умолчанию ‒"true";auto_labeling‒ параметр включает возможности службы меток LLDP по созданию меток. Значение по умолчанию ‒"true";

- при необходимости можно настроить выполнение службы с другими интервалами, изменив значение параметра

OnUnitActiveSecв файле /etc/ovirt-lldp-labeler/conf.d/ovirt-lldp-labeler.timer. Значение по умолчанию ‒"1h"(1 час);

- выполнить следующую команду для текущего и автоматического (при загрузке) запуска службы:

systemctl enable --now ovirt-lldp-labeler

Примечание — Для запуска службы ovirt-lldp-labeler вручную следует выполнить следующую команду:

/usr/bin/python \

/usr/share/ovirt-lldp-labeler/ovirt_lldp_labeler_cli.py

В результате сетевая метка будет присвоена сетевому интерфейсу хоста. Новые логические сети с такой же меткой будут автоматически присваиваться всем сетевым интерфейсам хоста, имеющим ту же метку. Удаление метки логической сети автоматически удалит эту сеть со всех сетевых интерфейсов хоста с такой же меткой.

Изменение полного доменного имени хоста

Для изменения полного доменного имени (FQDN) хоста нужно выполнить следующие действия:

- перевести хост в режим обслуживания, при котором выполняется динамическая миграция ВМ на другой хост (см. п. Перевод хоста в режим обслуживания);

- нажать кнопку

Удалить, а затем нажать кнопкуOK, чтобы удалить хост с Портала администрирования; - указать новое имя хоста с помощью утилиты

hostnamectl:

hostnamectl set-hostname новое_полное_доменное_имя

- перезагрузить хост;

- повторно зарегистрировать хост в виртуализированном ЦУ.

Настройка профилей хостов с использованием сетевых меток

Настройку профилей хостов с использованием сетевых меток можно выполнить с помощью веб-интерфейса Портала администрирования.

Под профилем хоста понимается совокупность сетевых настроек, основанная на использовании сетевых меток (Network Labels).

Сетевая метка (Network Label) — это текстовая метка (например: "prod", "backup", "vlan100", "management"), которая может быть привязана к:

- логической сети;

- физическим сетевым интерфейсам (NIC) на хостах.

Когда виртуальная машина подключается к сети с определенной меткой, СУСВ автоматически выбирает подходящий физический интерфейс на хосте, где эта метка активна, и подключает виртуальный адаптер к соответствующему VLAN или мосту (рисунок 145).

Рисунок 145 ‒ Настройка сетей хоста

Настройка профилей хостов предоставляет возможность:

- централизованно управлять сетевыми конфигурациями;

- обеспечивать единообразие настройки хостов;

- упрощать развертывание и обслуживание инфраструктуры.

Создание профиля хоста

Для создания профиля хоста необходимо:

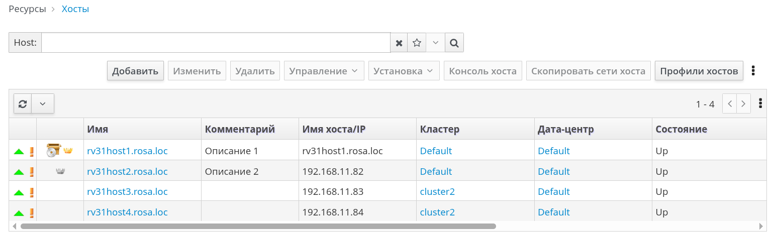

- выбрать нужный хост в разделе "Ресурсы → Хосты" (рисунок 146);

Рисунок 146 ‒ Выбор хоста в разделе "Ресурсы → Хосты"

- нажать кнопку

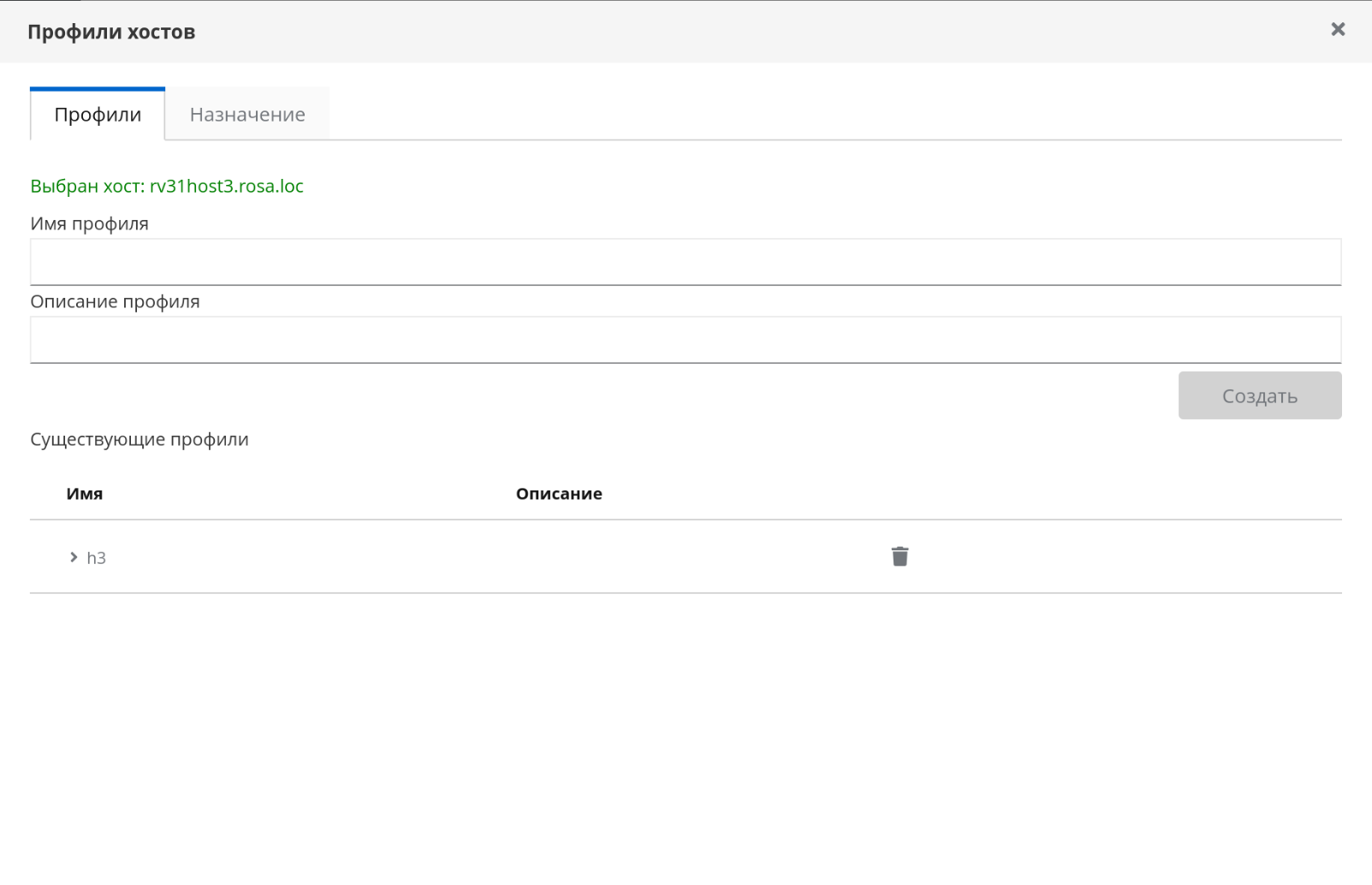

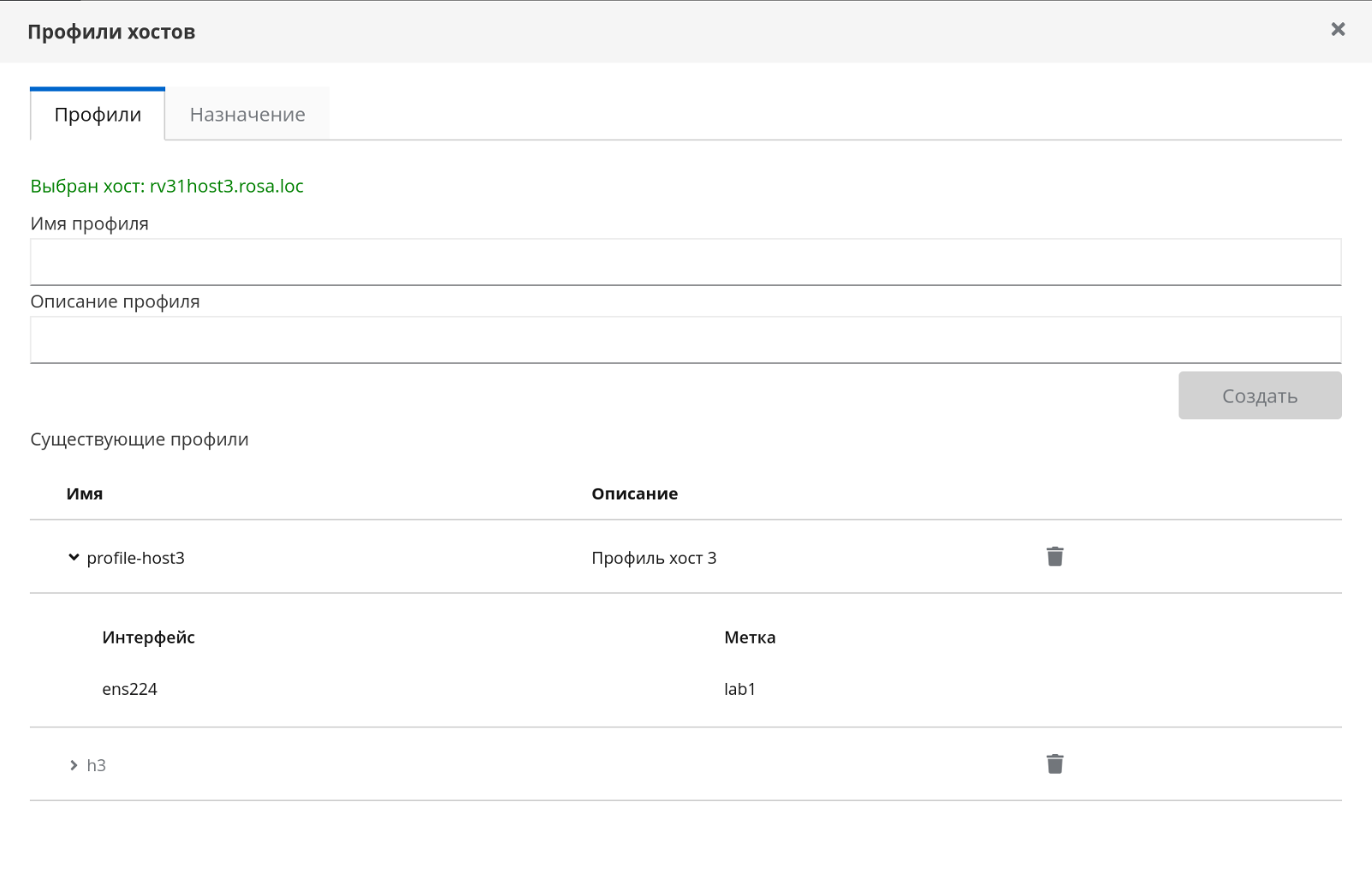

Профили хостовв разделе "Хосты", чтобы открыть форму создания профиля "Профили хостов" (рисунок 147);

Рисунок 147 ‒ Форма "Профили хостов"

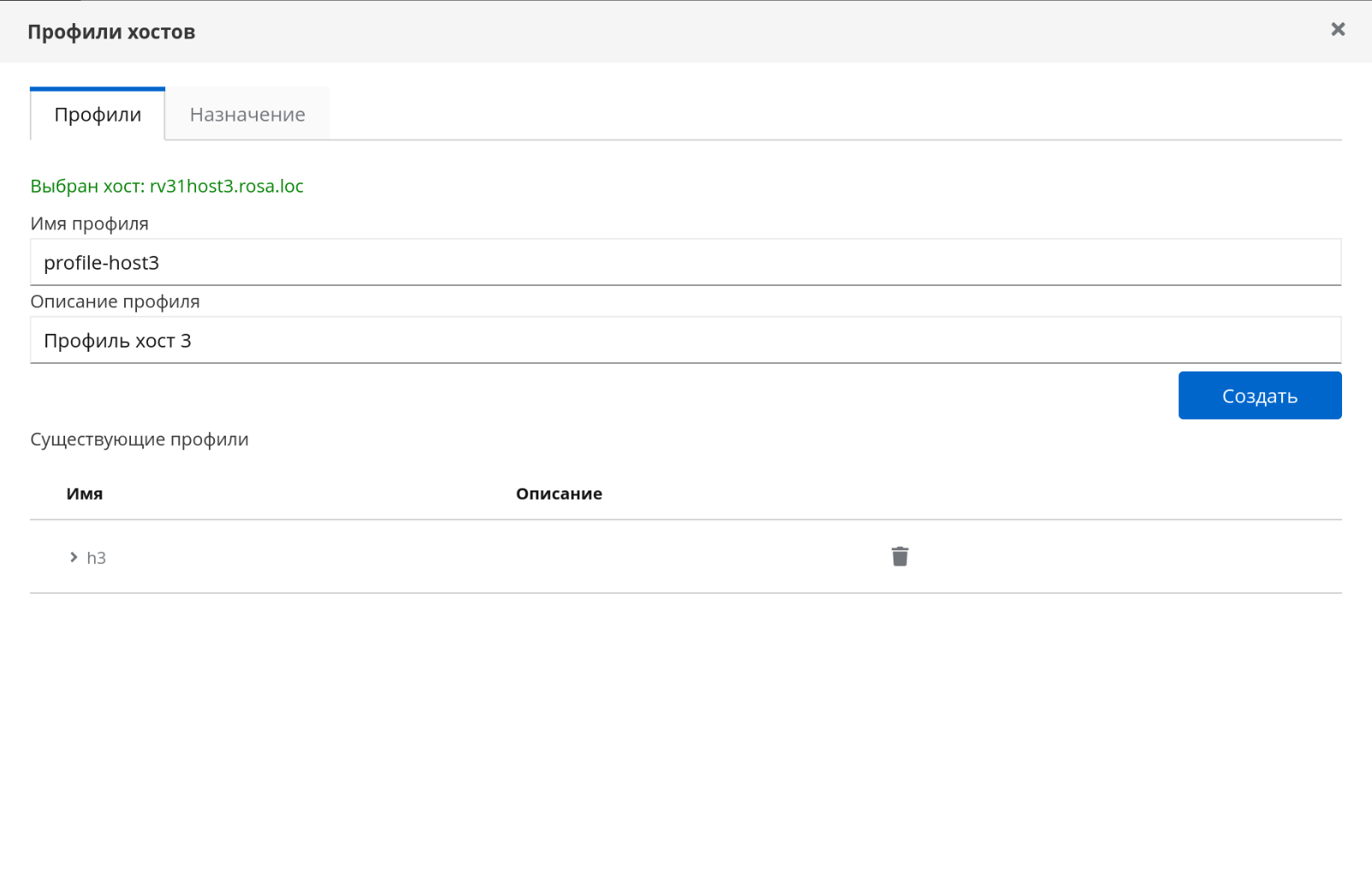

- указать:

- "Имя профиля" — обязательно;

- "Описание" — опционально (рисунок 148);

- нажать кнопку

Создать.

Рисунок 148 ‒ Задание имени и описания профиля

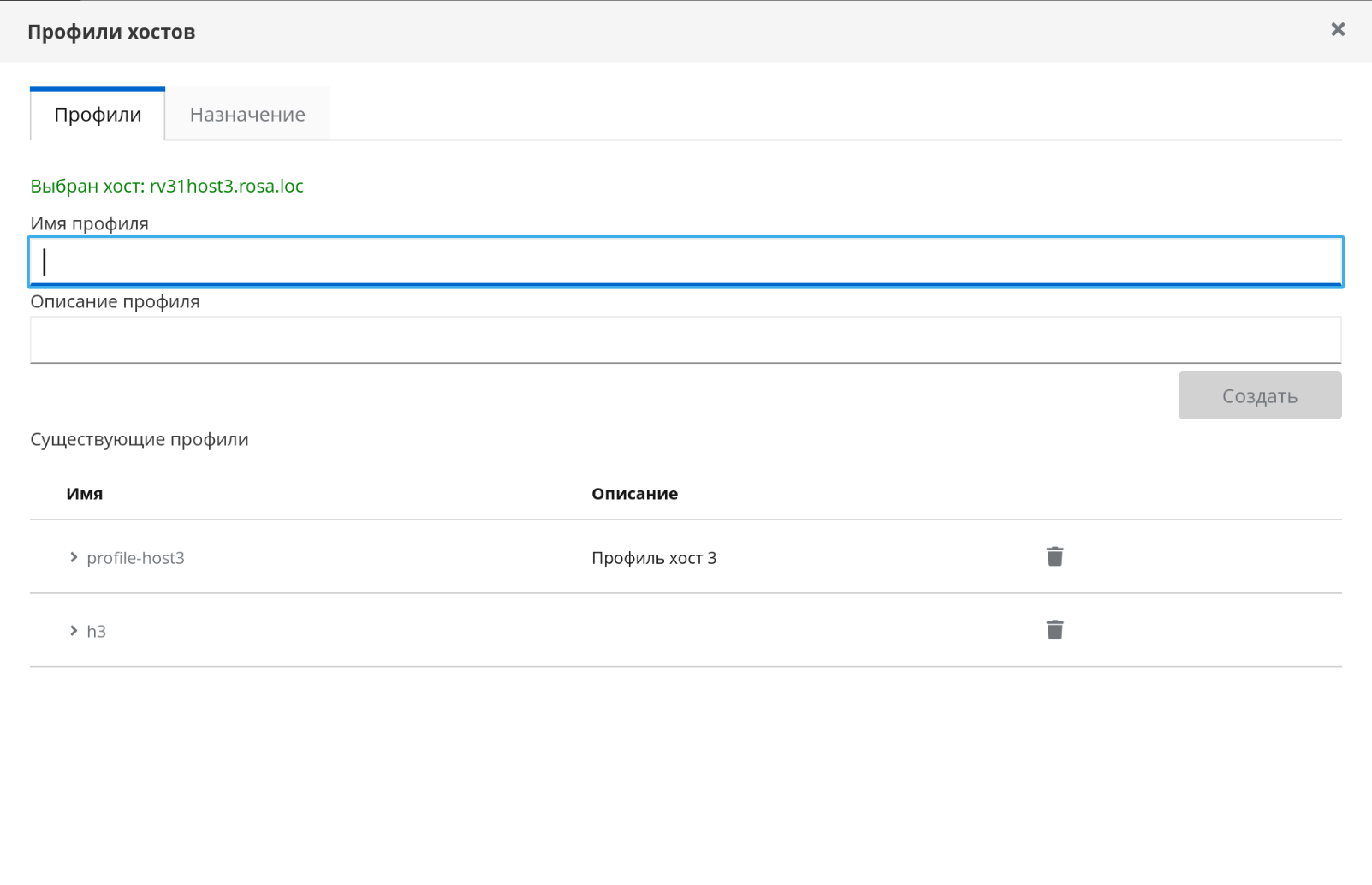

В результате профиль хоста будет добавлен (рисунок 149).

Рисунок 149 ‒ Список доступных профилей хостов

После создания профиль появится в списке. Список отображается в виде древовидной структуры (рисунок 150), где:

Рисунок 150 ‒ Древовидная структура с параметрами профилей хостов

- узлы — это профили;

- при раскрытии узла отображаются интерфейсы и соответствующие сетевые метки (рисунок 150).

Назначение профиля хоста

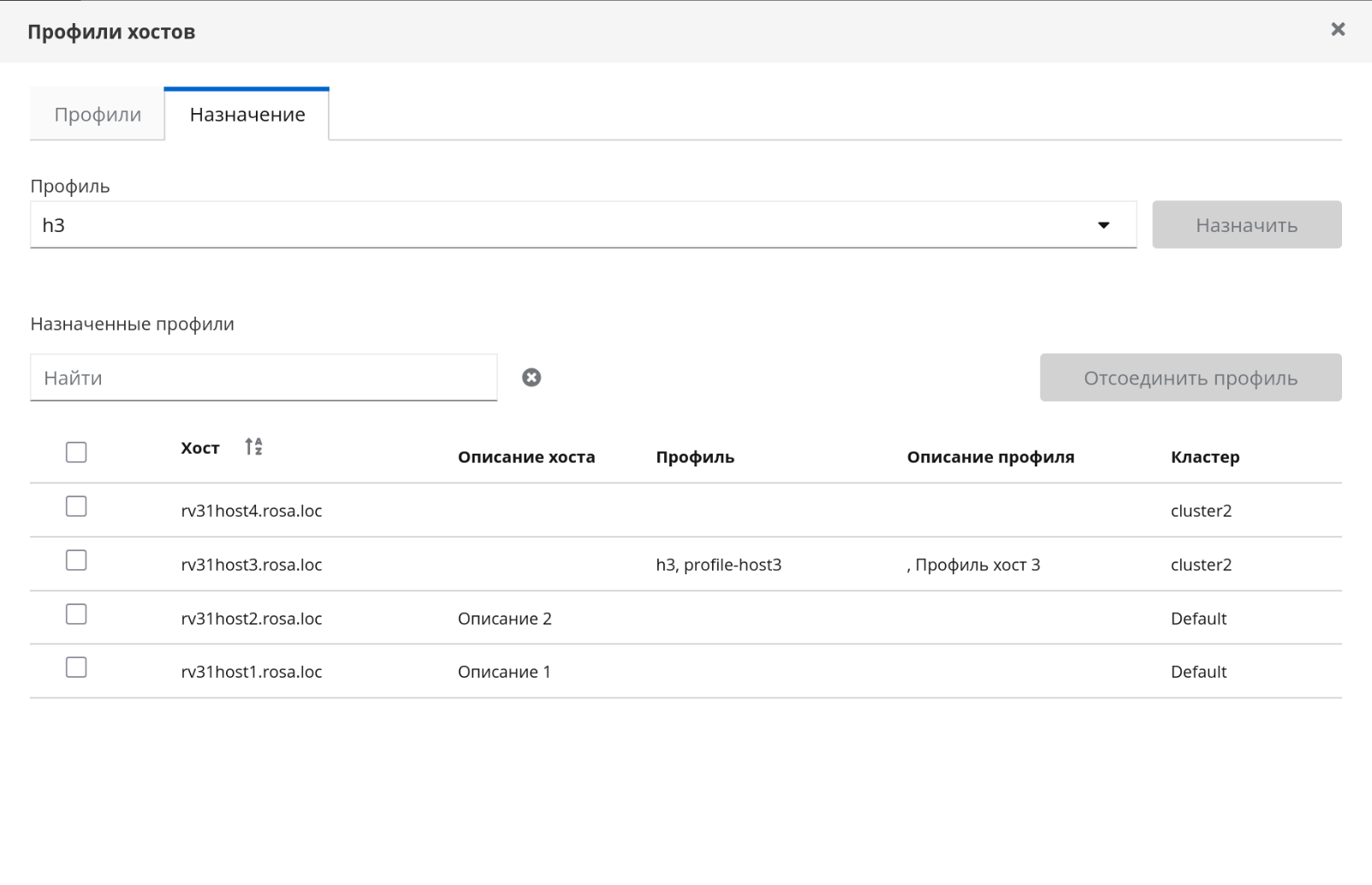

Для назначения профиля одному или нескольким хостам требуется:

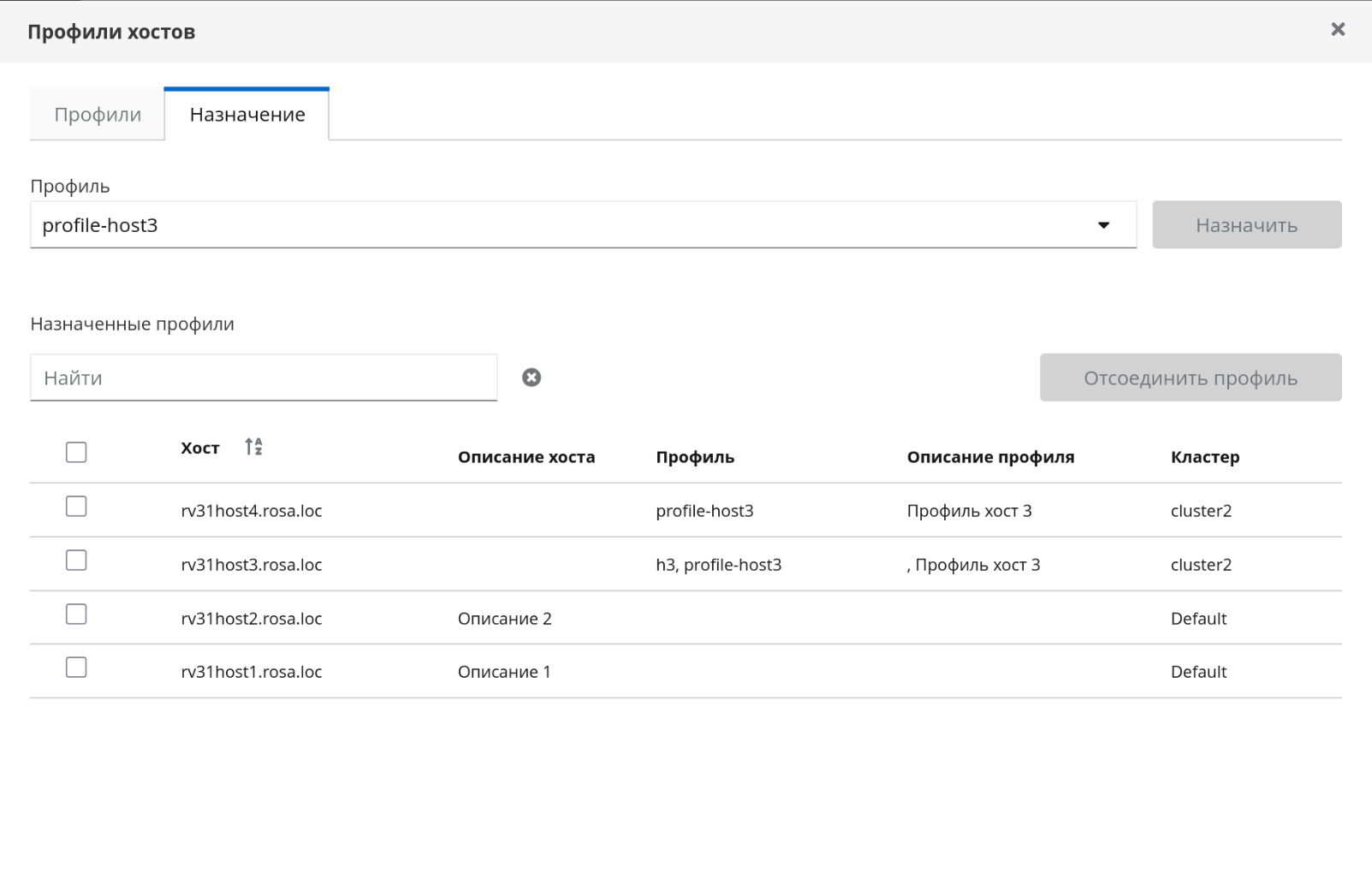

- перейти на вкладку "Профили хостов → Назначение" (рисунок 151);

Рисунок 151 ‒ Вкладка "Профили хостов → Назначение"

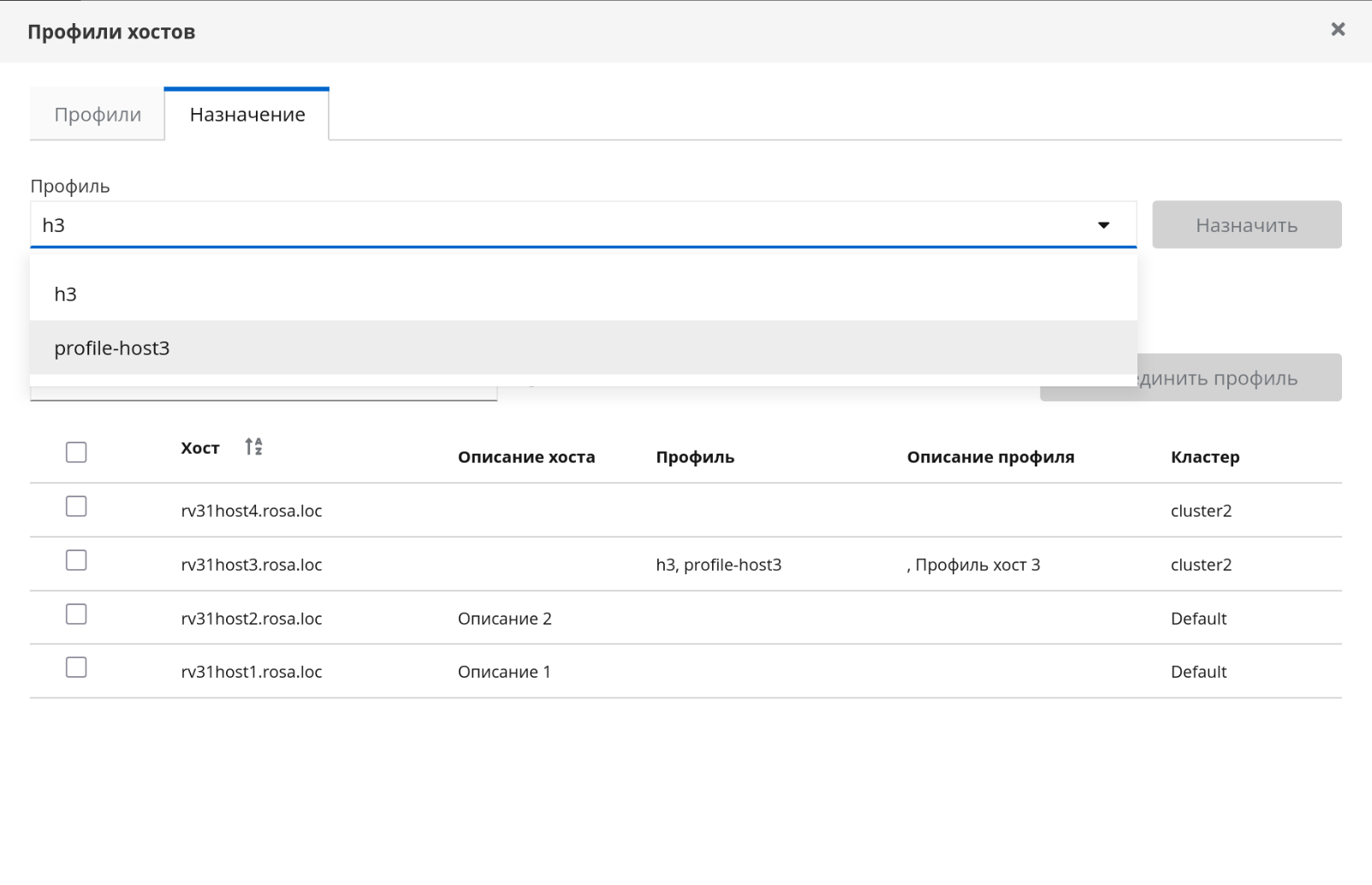

- в выпадающем списке "Профиль" выбрать необходимый профиль (рисунок 152);

Рисунок 152 ‒ Список доступных профилей хостов

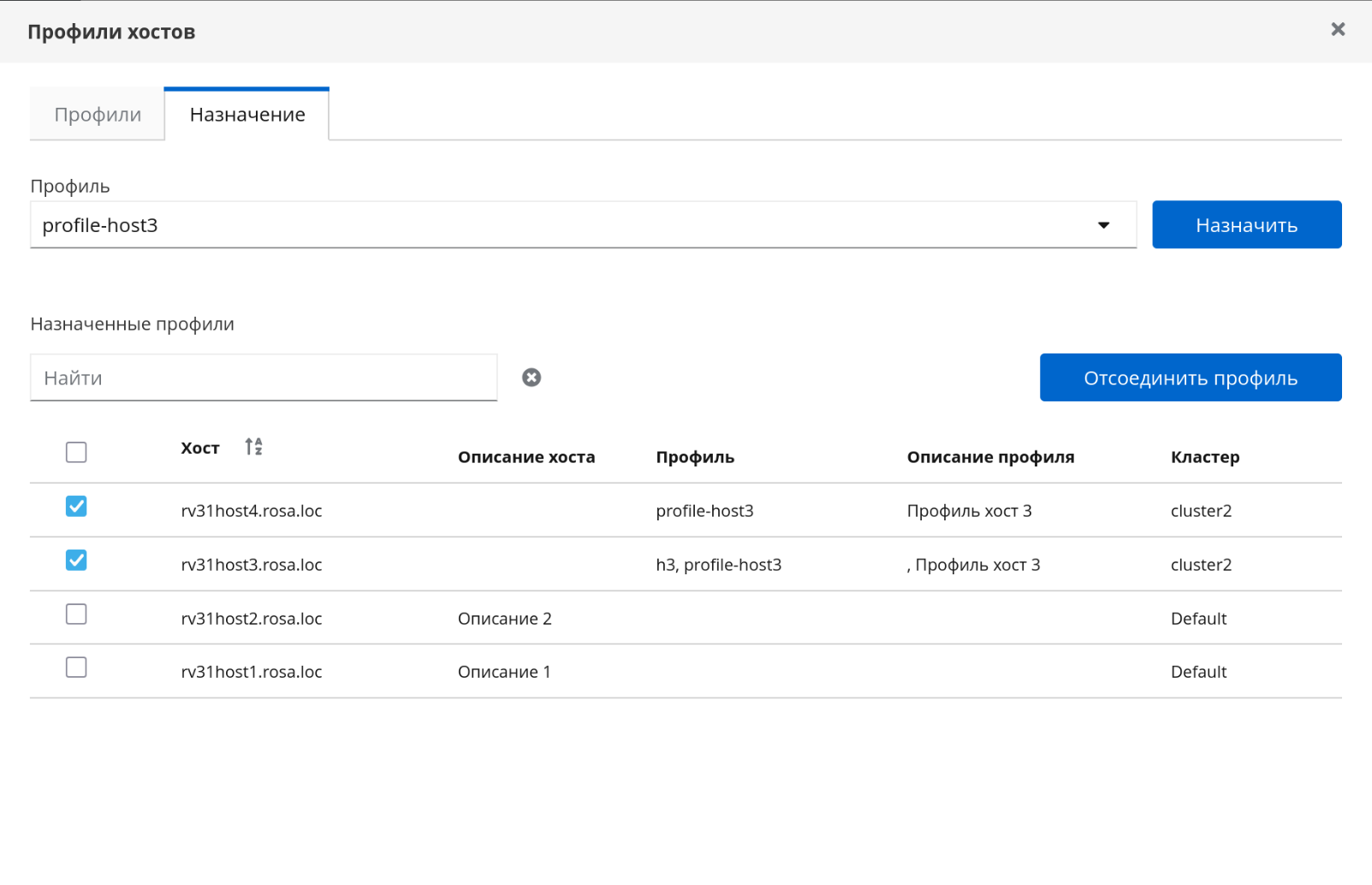

- в таблице "Назначенные профили" установить флажки напротив нужных хостов (рисунок 153);

Рисунок 153 ‒ Выбор хостов для назначения профилей

- нажать кнопку

Назначить.

После завершения операции имя профиля появится в столбце "Профиль" у выбранных хостов (рисунок 154).

Рисунок 154 ‒ Список хостов, включая хосты с добавленным профилем

Отсоединение профиля хоста

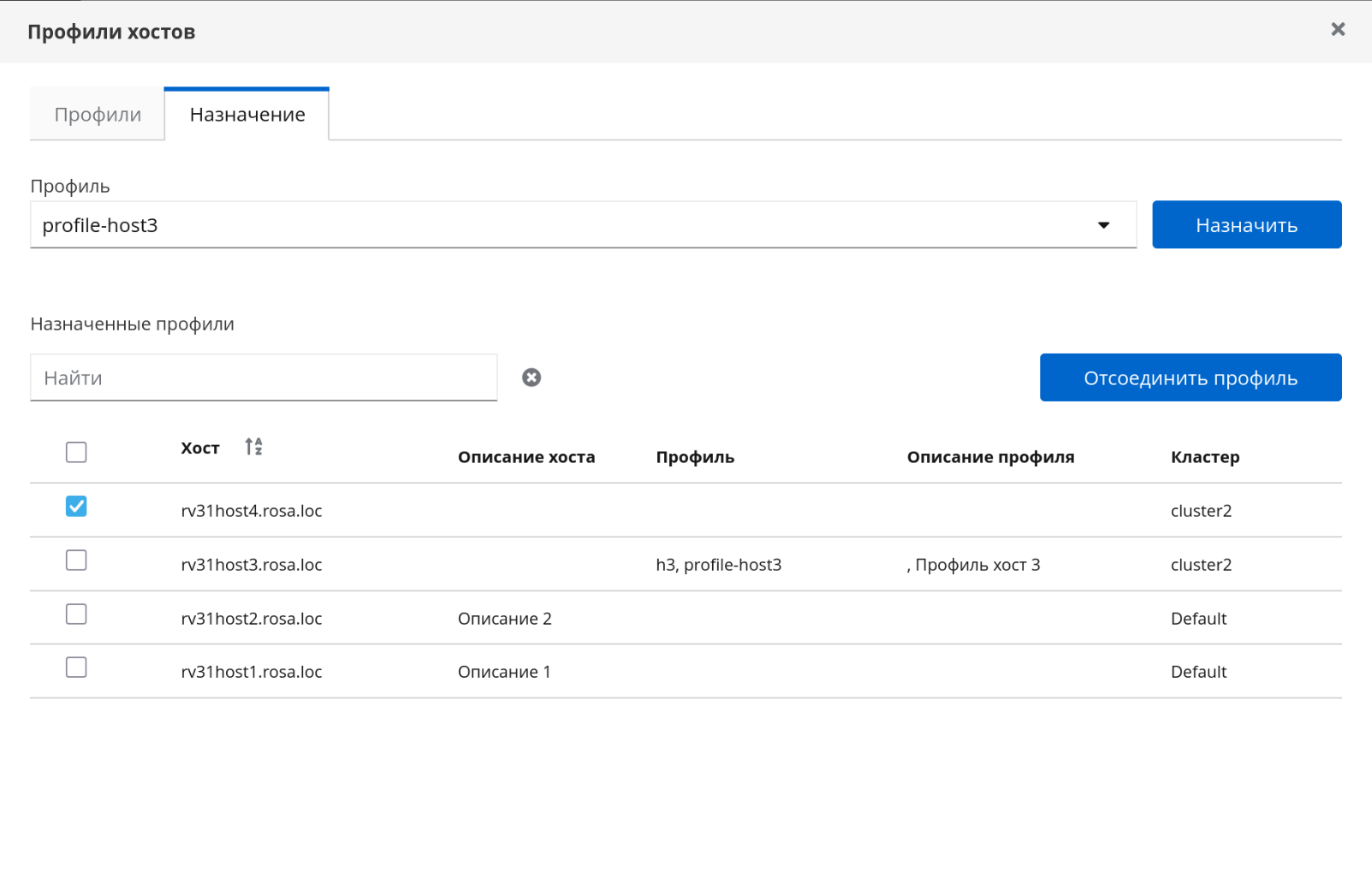

Для отсоединения профиля от хоста нужно:

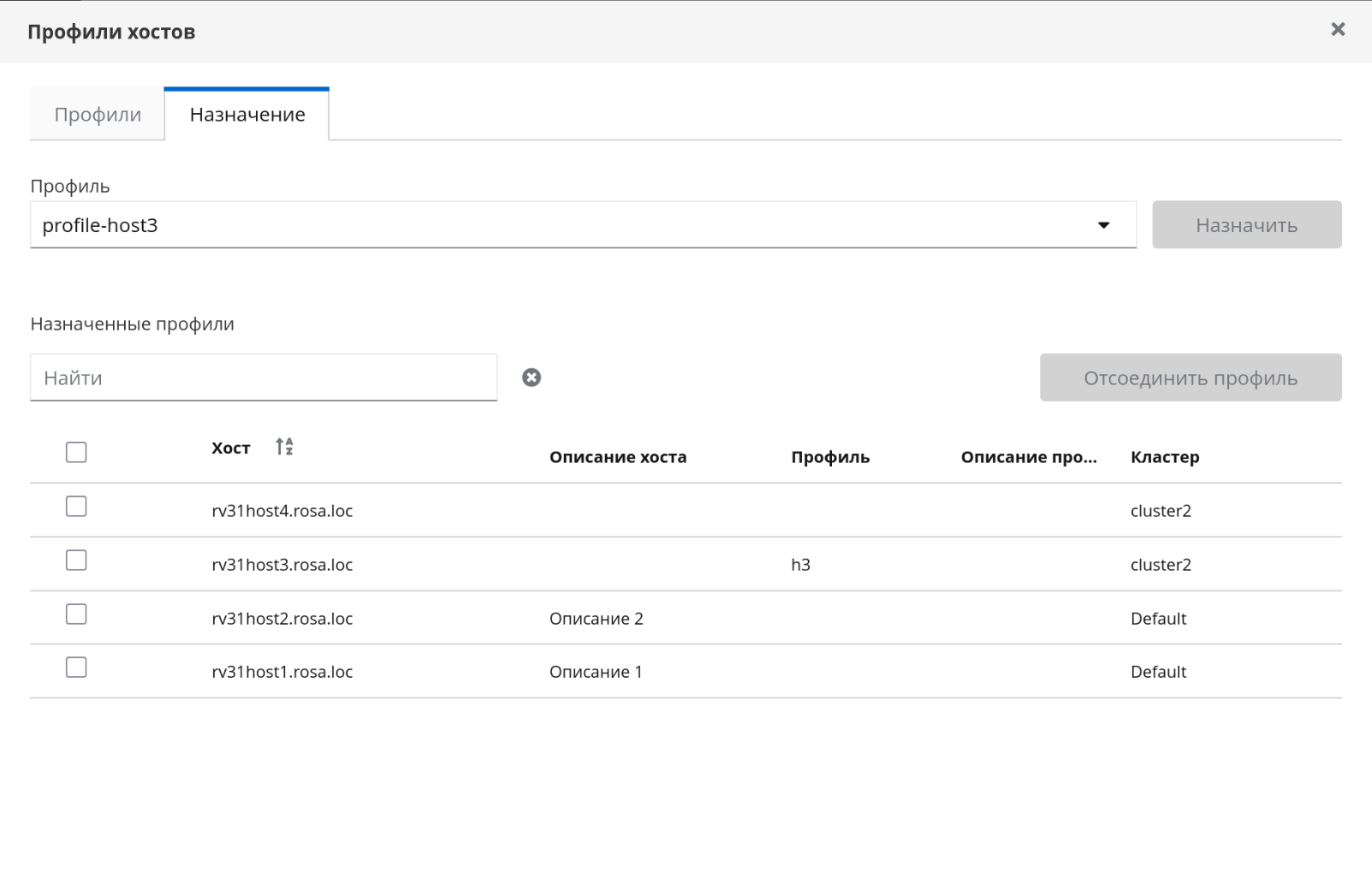

- перейти на вкладку "Профили хостов → Назначение";

- в списке "Профиль" выбрать профиль, который требуется отсоединить (рисунок 155);

Рисунок 155 ‒ Выбор хостов для отсоединения профиля

- в таблице "Назначенные профили" отметить хосты, у которых нужно убрать профиль (рисунок 155);

- нажать кнопку

Отсоединить профиль.

После выполнения операции имя отсоединяемого профиля исчезнет у выбранных хостов (рисунок 156).

Рисунок 156 ‒ Обновленный список хостов и профилей

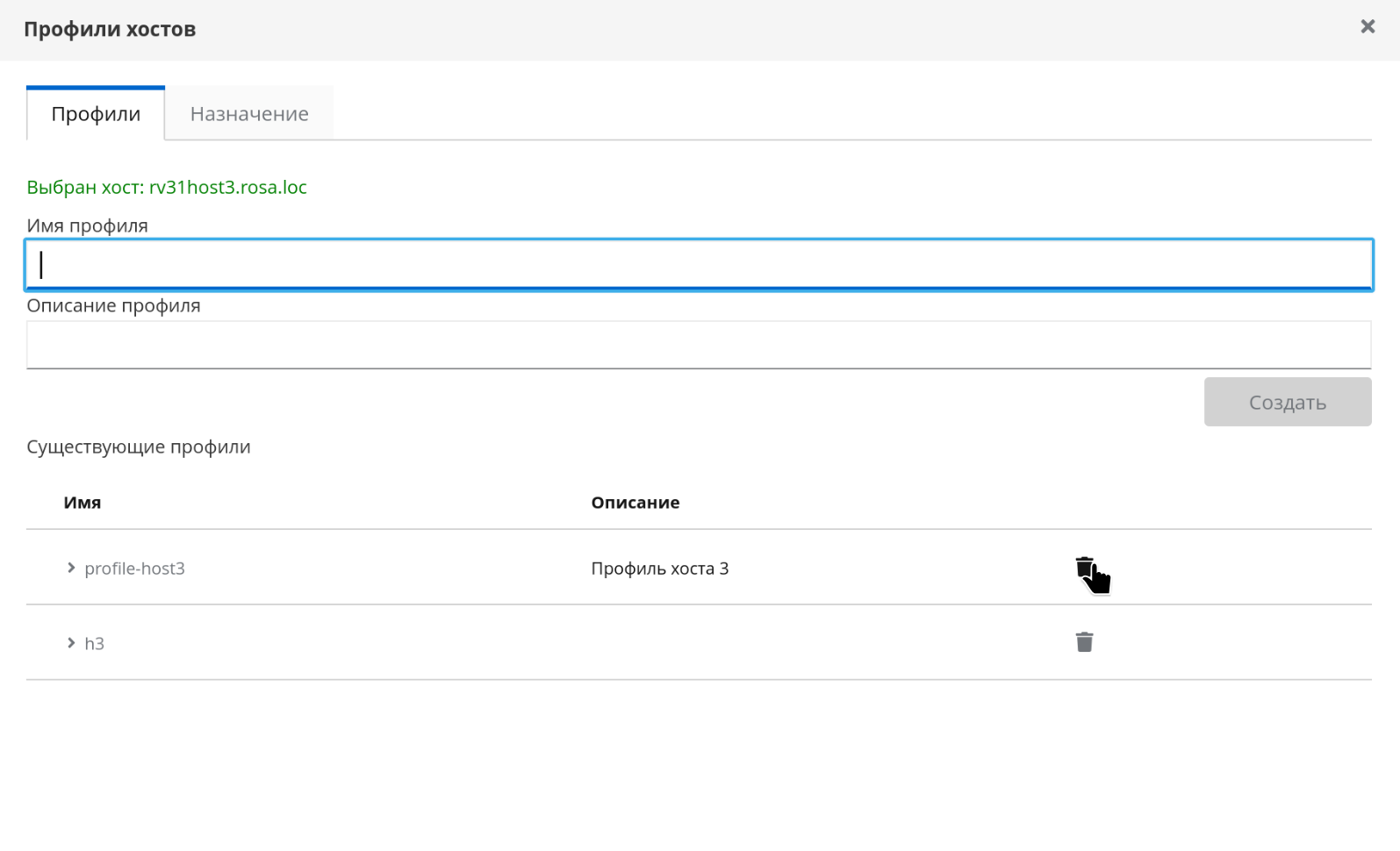

Удаление профиля хоста

Чтобы удалить профиль нужно:

- перейти на вкладку "Профили" (рисунок 157);

Рисунок 157 ‒ Удаление профиля

- в таблице "Существующие профили" найти нужный профиль;

- нажать пиктограмму удаления (корзина) рядом с именем профиля.

Указанный профиль будет удален.

Поддержка организации сетей с помощью IPv6

В большинстве контекстов РОСА Виртуализация поддерживает статические сети IPv6.

Примечание — Системе виртуализации РОСА Виртуализация необходима включенная поддержка протокола IPv6 на тех компьютерах или ВМ, где работает виртуализированный ЦУ. Не следует отключать поддержку IPv6 на этих компьютерах или ВМ, даже если в Системе IPv6 не используется.

Ограничения, связанные с IPv6:

- Поддерживается только статическая адресация IPv6. Динамическая адресация с помощью DHCP, а также автоматическая настройка адресов без сохранения состояния не поддерживаются.

- Адресация для двойного стека (IPv4 и IPv6) не поддерживается.

- Сетевые конфигурации OVN могут использовать только IPv4 или IPv6.

- Перевод кластеров с использования IPv4 на использование IPv6 не поддерживается.

- Для IPv6 можно настроить только один шлюз на хост.

- Если две сети разделяют один шлюз (находятся в одной подсети), то можно перенести роль маршрута по умолчанию из сети управления (

ovirtmgmt) в другую логическую сеть. Хост и виртуализированный ЦУ должны иметь один и тот же шлюз IPv6. Если хост и виртуализированный ЦУ находятся в разных подсетях, ЦУ может потерять связь с хостом из-за потенциального удаления шлюза IPv6. - Использование домена хранилищ на базе

glusterfs, где серверglusterиспользует адресацию IPv6, не поддерживается.

Объединение сетевых интерфейсов

Объединение сетевых интерфейсов (агрегирование каналов) — это объединение нескольких сетевых плат в единое устройство, имеющее следующие преимущества:

- Скорость передачи нескольких агрегированных интерфейсов выше, чем у одного отдельного интерфейса.

- Устойчивость к отказам, так как устройство связки не откажет до тех пор, пока не откажут все интерфейсы в его составе.

Использование физических сетевых интерфейсов одной марки и одной модели обеспечивает поддержку одних и тех же параметров и режимов связок.

Примечание — Режим агрегации по умолчанию "(Режим 4) Динамическое агрегирование каналов" требует коммутатор с поддержкой стандарта 802.3ad.

Логические сети одной связки должны быть совместимы друг с другом. Связка может поддерживать только одну логическую сеть, не являющуюся VLAN. Остальные логические сети должны иметь уникальные идентификаторы VLAN.

На портах коммутатора должна быть включена возможность агрегации.

Создать устройство связки можно одним из следующих способов:

- На Портале администрирования вручную для конкретного хоста.

- Автоматически с помощью службы меток LLDP (см. п. Добавление сетевых меток сетевым интерфейсам хоста) для неагрегированных сетевых карт всех хостов кластера или дата-центра.

Если в окружении используется хранилище iSCSI и есть необходимость резервирования (избыточности), см. инструкции для настройки механизма доступа iSCSI по нескольким путям (см. п. Настройка доступа к iSCSI по нескольким путям).

Создание устройства сетевой связки вручную на Портале администрирования

Устройство связки на конкретном хосте можно создать на Портале администрирования. Устройство связки может передавать трафик как с метками VLAN, так и без меток.

Для создания устройства связки вручную на Портале администрирования нужно выполнить следующие действия:

- перейти в "Ресурсы → Хосты";

- нажать на имя хоста, чтобы перейти к подробному просмотру;

- перейти на вкладку "Сетевые интерфейсы", чтобы увидеть список физических сетевых интерфейсов, присоединенных к хосту;

- нажать "Настроить сети хоста";

- проверить параметры коммутатора. Если на коммутаторе было настроено предоставление информации о протоколе обнаружения топологии канального уровня (LLDP), навести курсор на область физического интерфейса, чтобы просмотреть конфигурацию агрегирования портов коммутатора;

- переместить сетевую карту на другую карту (две сетевые карты формируют новую связку) или в связку (добавление новой сетевой карты в уже существующую связку);

Примечание — Если сетевые карты являются несовместимыми, то операция агрегирования будет заблокирована.

- в выпадающих списках "Имя связки" и "Режим связки" выбрать соответствующие пункты;

- при выборе "Пользовательского" режима связки ввести параметры связки в текстовое поле (список параметров агрегирования и их описание можно посмотреть по ссылке Linux Ethernet Bonding Driver HOWTO), например:

- если существующее окружение не сообщает о состоянии каналов с помощью ethtool, для настройки наблюдения за протоколом разрешения адресов (ARP) ввести:

"mode=1 arp_interval=1 arp_ip_target=192.168.0.2"; - для назначения сетевой карты с самой высокой пропускной способностью в качестве первичного интерфейса ввести:

"mode=1primary=eth0";

- нажать кнопку

OK; - присоединить к новой связке логическую сеть, после чего настроить логическую сеть;

Примечание — Логическую сеть невозможно присоединить напрямую к отдельной сетевой карте в связке.

- при необходимости, если хост находится в режиме обслуживания, выбрать пункт "Проверить доступность соединения между хостом и ЦУ";

- нажать кнопку

OK.

Создание устройства сетевой связки автоматически с помощью службы меток LLDP

Служба меток LLDP дает возможность автоматического создания устройства сетевой связки с использованием всех несвязанных сетевых плат для всех хостов в одном или более кластерах или в дата-центре.

Создание устройства сетевой связки осуществляется в режиме агрегирования по умолчанию — "(Режим 4) Динамическое агрегирование каналов".

Сетевые платы с несовместимыми логическими сетями агрегировать нельзя.

По умолчанию служба меток LLDP запускается один раз в час. Это удобно при замене аппаратных составляющих (сетевых карт, коммутаторов или кабелей) или изменении конфигураций коммутаторов.

Предварительные условия:

- Интерфейс должен быть подключен к коммутатору Juniper.

- Протокол управления агрегированием каналов на коммутаторе Juniper должен быть настроен с использованием LLDP.

Последовательность действий:

- настроить параметры

usernameиpasswordв файле /etc/ovirt-lldp-labeler/conf.d/ovirt-lldp-credentials.conf:

username‒ имя пользователя администратора виртуализированного ЦУ. Значение по умолчанию ‒"admin@internal";password‒ пароль администратора виртуализированного ЦУ. Значение по умолчанию ‒"123456";

- настроить службу меток LLDP, для чего обновить следующие значения в файле /etc/ovirt-lldp-labeler/conf.d/ovirt-lldp-credentials.conf:

clusters‒ список кластеров (через запятую), на которых должна выполняться служба. Например, Cluster* означает, что служба меток будет выполняться в кластерах, название которых начинается со слова Cluster. Чтобы служба меток выполнялась во всех кластерах в дата-центре, ввести символ"*"(звездочка). Значение по умолчанию ‒"Def*";api_url‒ полный URL-адрес API виртуализированного ЦУ. Значение по умолчанию ‒"https://*полное_доменное_имя_ЦУ*/ovirt-engine/api";ca_file‒ путь до частного файла сертификата центра сертификации. Если сертификат не используется, оставить пустое поле. Значение по умолчанию ‒"пустое поле";auto_bonding– параметр включает возможности службы меток LLDP по созданию сетевых агрегаций. Значение по умолчанию ‒"true";auto_labeling‒ параметр включает возможности службы меток LLDP по созданию меток. Значение по умолчанию ‒"true";

- при необходимости можно настроить выполнение службы с другими интервалами, для чего изменить значение параметра "OnUnitActiveSec" в файле /etc/ovirt-lldp-labeler/conf.d/ovirt-lldp-labeler.timer. Значение по умолчанию ‒

"1h"(1 час); - выполнить следующую команду для текущего и автоматического (при загрузке) запуска службы:

systemctl enable --now ovirt-lldp-labeler

Примечание — Для запуска службы ovirt-lldp-labeler вручную следует выполнить следующую команду:

/usr/bin/python /usr/share/ovirt-lldp-labeler/ovirt_lldp_labeler_cli.py

- присоединить к новой связке логическую сеть, после чего настроить логическую сеть.

Примечание — Логическую сеть невозможно присоединить напрямую к отдельной сетевой карте в связке.

Режимы агрегирования

Алгоритм рассеивания пакетов определяется режимом агрегирования.

Режим агрегирования по умолчанию — "(Режим 4) Динамическое агрегирование каналов".

Система виртуализации РОСА Виртуализация поддерживает следующие режимы агрегирования каналов, которые могут использоваться в сетях виртуальных машин (мостовые сети):

- (Режим 1) Active-Backup — активной является только одна сетевая карта. При сбое активной карты ее заменяет одна из запасных. MAC-адрес этой связки виден только на порте сетевого адаптера, что предотвращает путаницу, которая может случиться в случае смены MAC-адреса связки, в соответствии с MAC-адресом новой активной сетевой карты;

- (Режим 2) Load Balance (balance-xor) — сетевая карта, передающая пакеты, выбирается с помощью выполнения операции XOR для исходного и целевого MAC-адресов, умноженных на фактор modulo общего числа сетевых карт. Этот алгоритм обеспечивает выбор одной и той же сетевой карты для каждого из целевых MAC-адресов;

- (Режим 3) Broadcast — пакеты передаются на все сетевые карты;

- (Режим 4) Dynamic Link Aggregation (802.3ad) — режим агрегирования по умолчанию. Сетевые карты объединяются в группы, разделяющие одни и те же параметры скорости и дуплекса. В активной группе связки используются все сетевые карты.

Физические интерфейсы в связке должны иметь одни и те же идентификаторы агрегатора. В противном случае во вкладке "Сетевые интерфейсы" виртуализированный ЦУ пометит связку значком "!" (восклицательный знак) и укажет значение "00:00:00:00:00:00" для параметра связки "ad_partner_mac".

Для просмотра идентификаторов агрегатора нужно выполнить следующую команду:

cat /proc/net/bonding/bond0

Система виртуализации РОСА Виртуализация не поддерживает следующие режимы агрегации, так как их нельзя использовать в мостовых сетях, и поэтому они несовместимы с логическими сетями виртуальных машин:

- (Режим 0) Round-Robin — сетевые карты передают пакеты в последовательном порядке. Пакеты передаются в петле, которая начинается с первой доступной сетевой платы в связке и заканчивается в последней доступной плате. Последующие петли начинаются с первой доступной сетевой платы;

- (Режим 5) Balance-TLB (Transmit Load-Balance) — в зависимости от нагрузки исходящий трафик распределяется по всем сетевым картам в связке. Входящий трафик получает активная сетевая карта. В случае сбоя карты, получающей трафик, выделяется другая сетевая карта;

- (Режим 6) Balance-ALB (Adaptive Load-Balance) — для балансировки входящей нагрузки используется согласование ARP.