Установка и настройка компонентов СУСВ

Установка СУСВ осуществляется с дистрибутива РОСА Виртуализация.

Подключения репозитория DVD

Для работы с репозиторием DVD сначала необходимо подключиться к серверу СУСВ через SSH, используя логин и пароль ранее созданной учетной записи администратора root.

Затем следует выполнить команды для подключения репозитория DVD:

смонтировать DVD

mount /dev/sr0 /mnt

активировать репозиторий DVD

sed -i 's/enabled=0/enabled=1/g' /etc/yum.repos.d/dvd.repo

Установка компонентов СУСВ

Для установки компонентов СУСВ нужно выполнить следующую команду:

yum install ovirt-engine

Настройка СУСВ

Для запуска процесса установки и настройки СУСВ нужно выполнить команду:

engine-setup

Далее в процессе установки необходимо ответить на вопросы конфигуратора.

Примечание – Для выбора ответа по умолчанию необходимо нажать на клавишу

Enter, вводить вручную значения по умолчанию не нужно.

Пример ответов на вопросы конфигуратора:

engine-setup

[ INFO ] Stage: Initializing

[ INFO ] Stage: Environment setup

Configuration files: /etc/ovirt-engine-setup.conf.d/10-packaging-jboss.conf,

/etc/ovirt-engine-setup.conf.d/10-packaging.conf

Log file: /var/log/ovirt-engine/setup/ovirt-engine-setup-20240628185510-dtvpku.log

Version: otopi-1.10.3 (otopi-1.10.3-1.rv30)

[ INFO ] Stage: Environment packages setup

[ INFO ] Stage: Programs detection

[ INFO ] Stage: Environment setup (late)

[ INFO ] Stage: Environment customization

--== PRODUCT OPTIONS ==--

Configure Cinderlib integration (Currently in tech preview) (Yes, No) [No]:

Configure Engine on this host (Yes, No) [Yes]:

Configuring ovirt-provider-ovn also sets the Default cluster's default network

provider to ovirt-provider-ovn.

Non-Default clusters may be configured with an OVN after installation.

Configure ovirt-provider-ovn (Yes, No) [Yes]:

Configure WebSocket Proxy on this host (Yes, No) [Yes]:

* Please note * : Data Warehouse is required for the engine.

If you choose to not configure it on this host, you have to configure

it on a remote host, and then configure the engine on this host so

that it can access the database of the remote Data Warehouse host.

Configure Data Warehouse on this host (Yes, No) [Yes]:

* Please note * : Keycloak is now deprecating AAA/JDBC authentication module.

It is highly recommended to install Keycloak based authentication.

Configure Keycloak on this host (Yes, No) [No]:

Configure VM Console Proxy on this host (Yes, No) [Yes]:

Configure Grafana on this host (Yes, No) [Yes]:

--== PACKAGES ==--

[ INFO ] Checking for product updates...

[ INFO ] No product updates found

--== NETWORK CONFIGURATION ==--

Host fully qualified DNS name of this server [susv.rosa.lan]:

Setup can automatically configure the firewall on this system.

Note: automatic configuration of the firewall may overwrite current settings.

Do you want Setup to configure the firewall? (Yes, No) [Yes]:

[ INFO ] firewalld will be configured as firewall manager.

--== DATABASE CONFIGURATION ==--

Where is the DWH database located? (Local, Remote) [Local]:

Setup can configure the local postgresql server automatically for the DWH to run.

This may conflict with existing applications.

Would you like Setup to automatically configure postgresql and create DWH database,

or prefer to perform that manually? (Automatic, Manual) [Automatic]:

Where is the Engine database located? (Local, Remote) [Local]:

Setup can configure the local postgresql server automatically for the engine to

run. This may conflict with existing applications.

Would you like Setup to automatically configure postgresql and create Engine

database, or prefer to perform that manually? (Automatic, Manual) [Automatic]:

--== OVIRT ENGINE CONFIGURATION ==--

Engine admin password:

Confirm engine admin password:

[WARNING] Password is weak: Пароль не прошел проверку орфографии ‒ слишком простой

Use weak password? (Yes, No) [No]:Yes

Application mode (Virt, Gluster, Both) [Both]:

Use default credentials (admin@internal) for ovirt-provider-ovn (Yes, No) [Yes]:

--== STORAGE CONFIGURATION ==--

Default SAN wipe after delete (Yes, No) [No]:

--== PKI CONFIGURATION ==--

Organization name for certificate [rosa.lan]:

--== APACHE CONFIGURATION ==--

Setup can configure the default page of the web server to present the application

home page. This may conflict with existing applications.

Do you wish to set the application as the default page of the web server? (Yes, No)

[Yes]:

Setup can configure apache to use SSL using a certificate issued from the internal

CA.

Do you wish Setup to configure that, or prefer to perform that manually?

(Automatic, Manual) [Automatic]:

--== SYSTEM CONFIGURATION ==--

--== MISC CONFIGURATION ==--

Please choose Data Warehouse sampling scale:

(1) Basic

(2) Full

(1, 2)[1]:1

Use Engine admin password as initial Grafana admin password (Yes, No) [Yes]:

--== END OF CONFIGURATION ==--

Основные параметры для настройки:

Configure Engine on this host (Yes, No) [Yes]:

- ввести

Yes(нажать клавишуEnter) для подтверждения конфигурирования СУСВ на данном хосте;

Configure Keycloak on this host (Yes, No) [No]:

- ввести

No(нажать клавишуEnter);

Where is the DWH database located? (Local, Remote) [Local]:

- ввести

Local(нажать клавишуEnter) для использования локального хранилища;

Engine admin password:

Confirm engine admin password:

- ввести пароль администратора СУСВ, затем ввести его ещё раз для подтверждения;

[WARNING] Password is weak: Пароль не прошел проверку орфографии ‒ слишком простой

Use weak password? (Yes, No) [No]:Yes

- в случае если система считает пароль слабым, будет выведено предупреждение

"Пароль не прошел проверку орфографии ‒ слишком простой". Если требуется использовать именно этот пароль, ввестиYesв поле ответа;

Application mode (Virt, Gluster, Both) [Both]:

- ввести

Both(нажать клавишуEnter);

Use default credentials (admin@internal) for ovirt-provider-ovn (Yes, No) [Yes]:

- ввести

Yes(нажать клавишуEnter), по умолчанию будет использоваться учетная запись admin.

Примечание – Данная учетная запись и пароль к ней будет использоваться для входа веб-интерфейс управления СУСВ.

Organization name for certificate [rosa.lan]:

- доменное имя (название организации), на которое будет выпущен сертификат. Если СУСВ расположен по адресу "susv.rosa.lan", то ввести "rosa.lan"

Please choose Data Warehouse sampling scale:

(1) Basic

(2) Full

(1, 2)[1]:1

- для базового сценария развертывания выбрать

"1", для полного сценария развертывания выбрать"2".

Интеграция с внешним Keycloak

Модуль интеграции с внешним Keycloak входит в состав интерфейса РОСА Виртуализация и доступен по умолчанию после установки Системы. Установка отдельного дистрибутива или выполнение дополнительных шагов для подключения модуля не требуется.

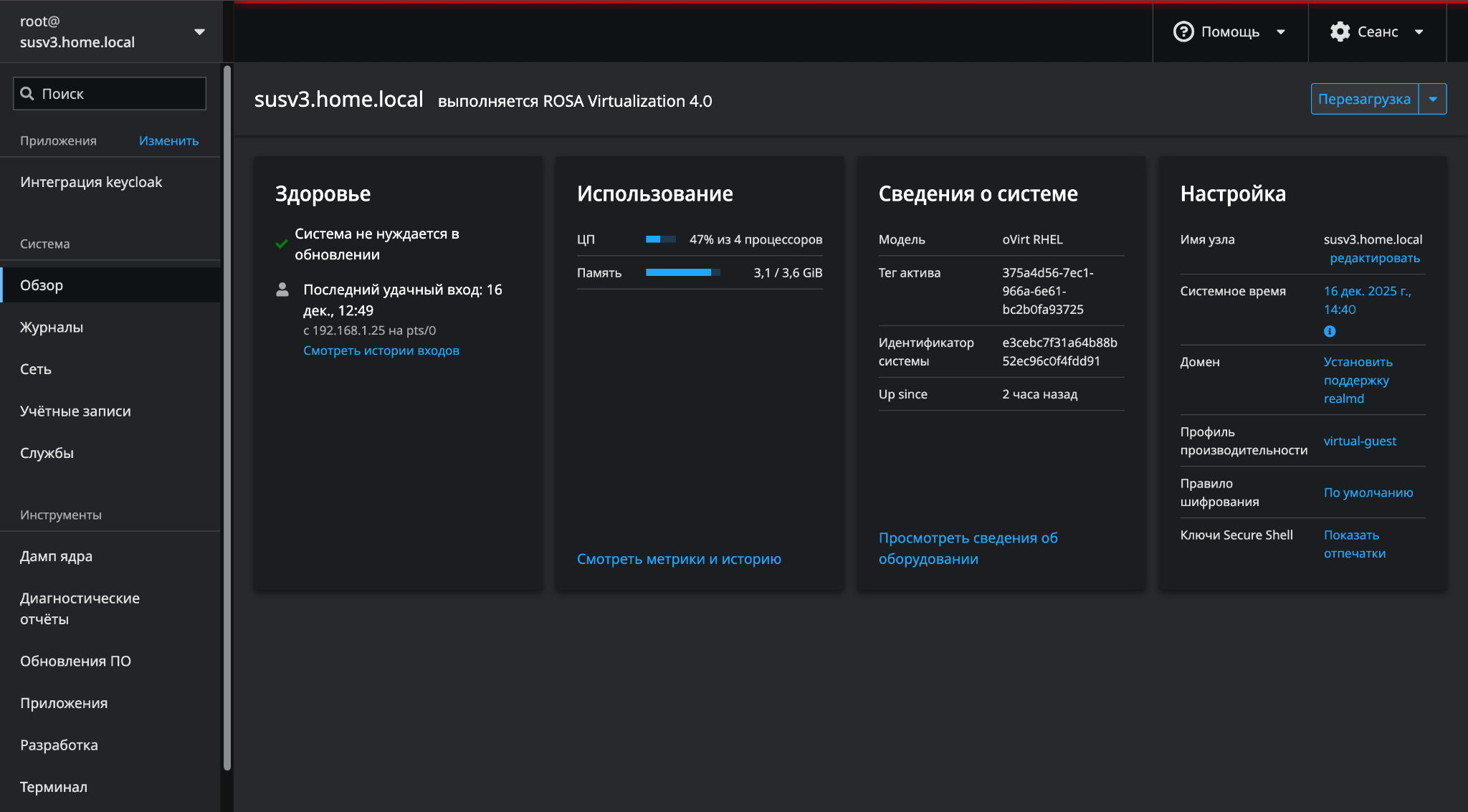

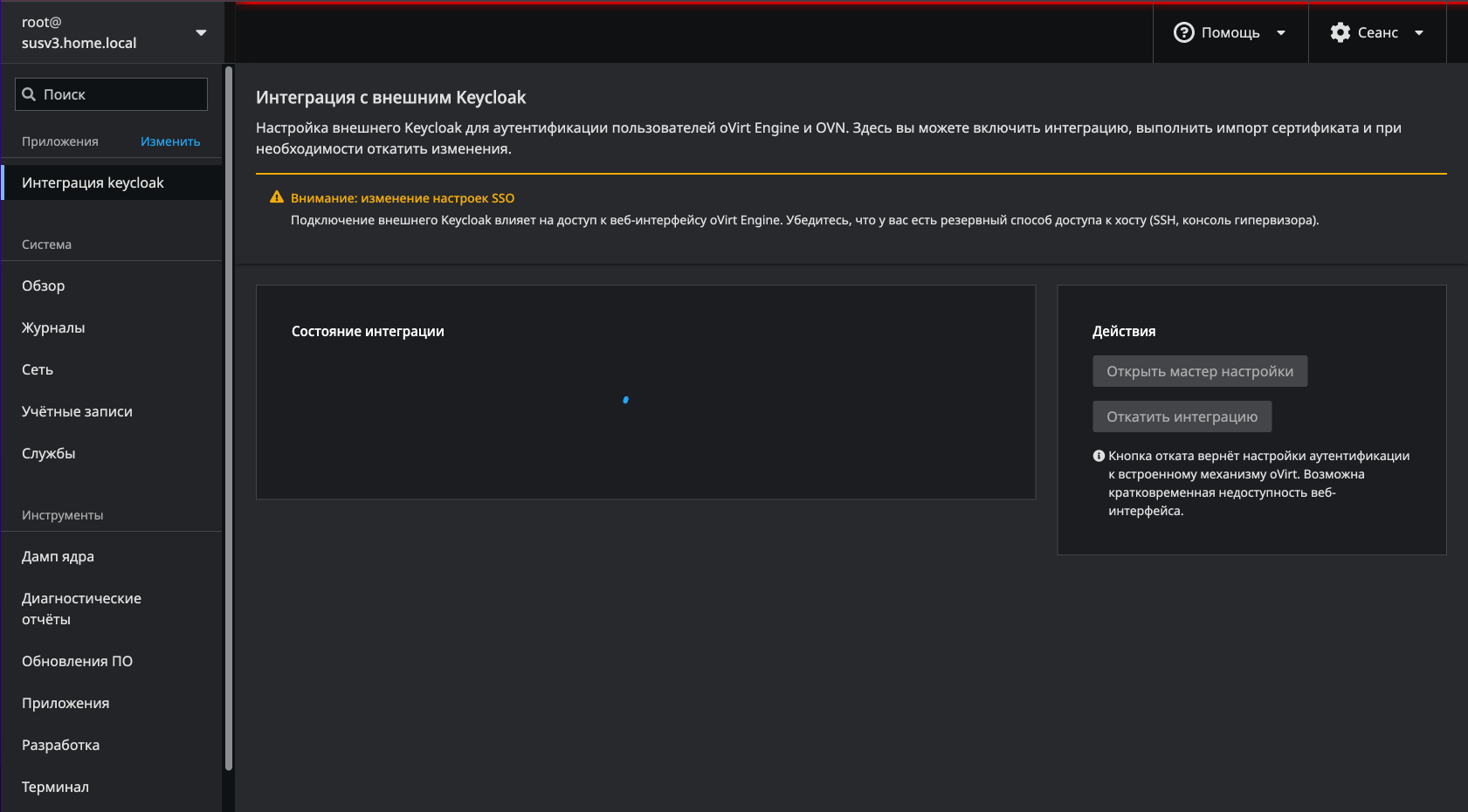

Для перехода к настройкам интеграции с внешним Keycloak нужно открыть веб-интерфейс Cockpit на виртуальной машине менеджера виртуализации по адресу https://<адрес_менеджера>:9090 (рисунок 21).

Рисунок 21 – Веб-интерфейс Cockpit

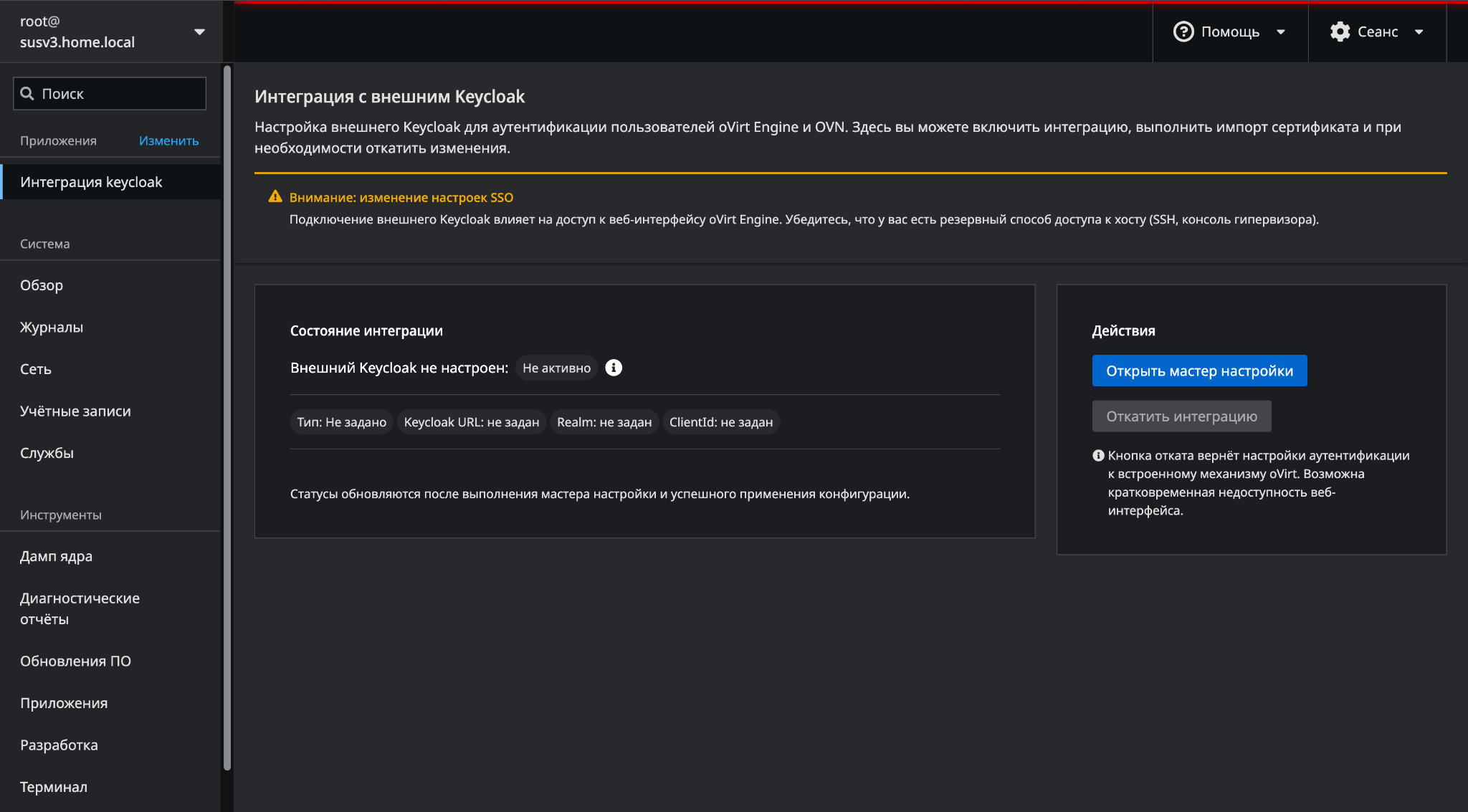

В навигационном меню Cockpit следует выбрать раздел "Интеграция Keycloak", после чего отобразится интерфейс модуля, позволяющий выполнить настройку подключения и проверить его состояние (рисунок 22).

Рисунок 22 – Интеграция с внешним Keycloak

Модуль "Интеграция с внешним Keycloak" предоставляет следующие основные функции:

- Отображение состояния интеграции ‒ отображает текущее состояние интеграции с внешним Keycloak, включая:

- статус активности интеграции (активна/не активна);

- тип подключения(внешняя/внутренняя);

- параметры подключения (URL Keycloak, realm, client ID);

- актуальность и применяемость конфигурации.

- Настройка и активация интеграции ‒ с помощью мастера настройки пользователь может:

- включить интеграцию с внешним Keycloak;

- задать параметры подключения;

- выполнить импорт сертификата;

- применить конфигурацию для oVirt Engine и OVN.

- Откат интеграции ‒ позволяет выполнить откат настроек аутентификации и вернуть встроенный механизм аутентификации Системы, при этом пользователь информируется о возможной кратковременной недоступности веб-интерфейса.

Отображение состояния интеграции

Модуль "Интеграция с внешним Keycloak" отображает текущее состояние механизма аутентификации и параметры подключения.

В зависимости от конфигурации и доступности сервисов возможны три состояния интеграции:

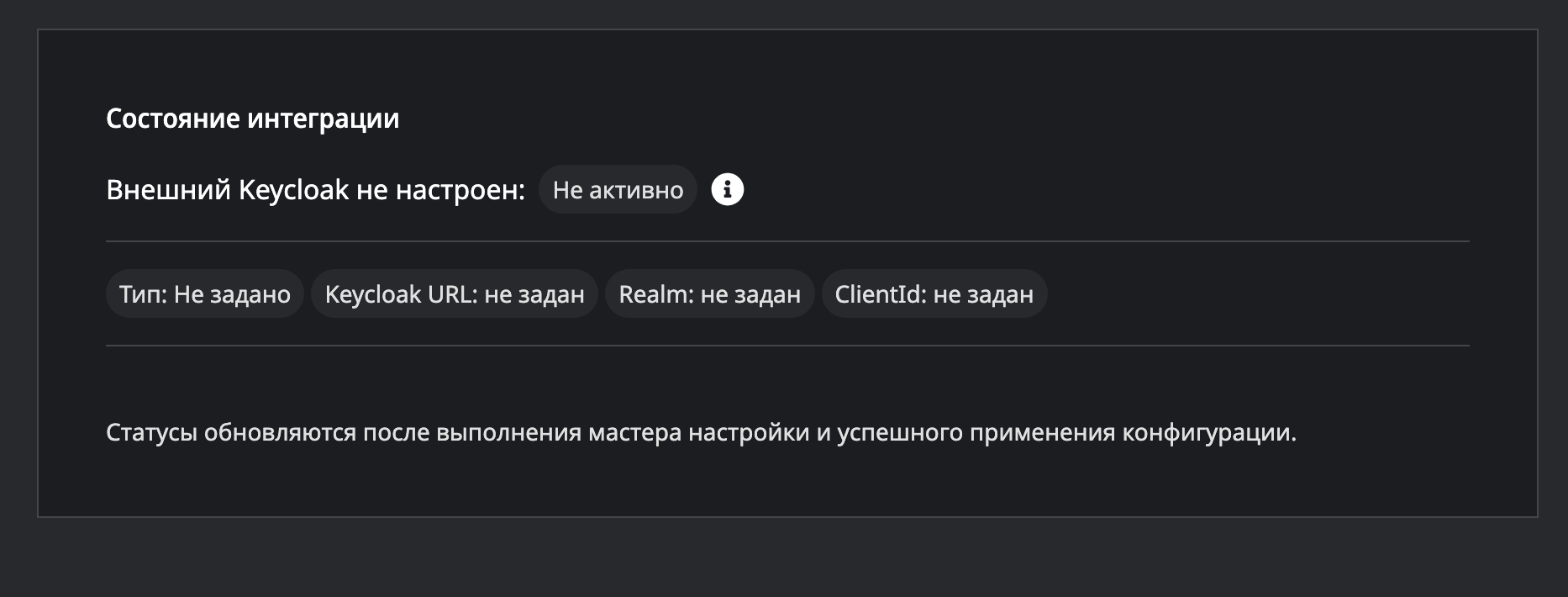

- Интеграция не настроена (рисунок 23) ‒ в данном состоянии интеграция с внешним Keycloak отсутствует и не активирована.

Рисунок 23 – Интеграция с внешним Keycloak не настроена

Характерные признаки состояния:

- отображается статус "Внешний Keycloak не настроен: Не активно";

- параметры подключения отсутствуют;

- поля "Тип", "Keycloak URL", "Realm" и "Client ID" не заданы.

Данное состояние является начальным и соответствует ситуации,когда настройка интеграции ещё не выполнялась.

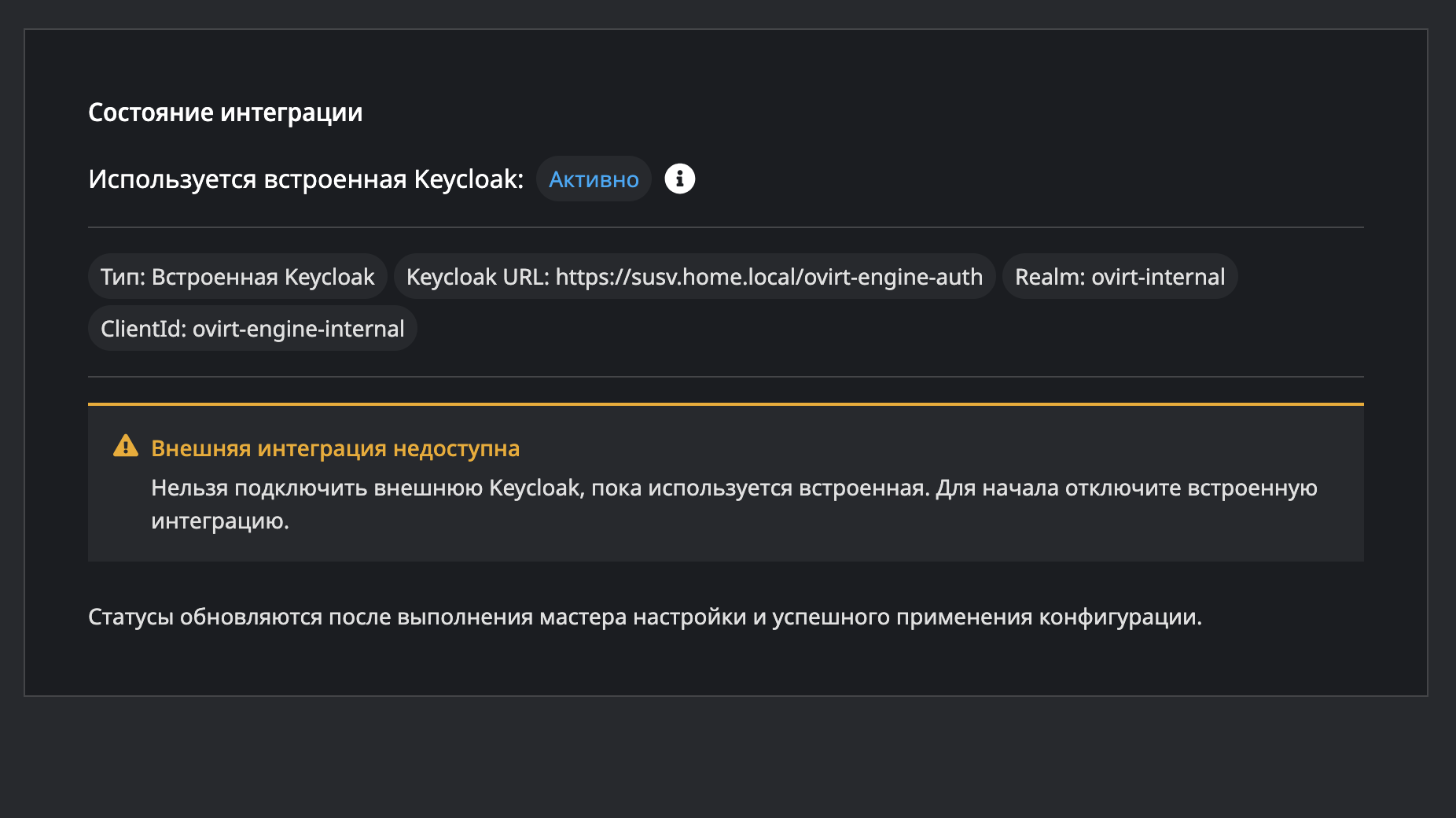

- Интеграция активна ‒ в случае успешной настройки и применения конфигурации модуль отображает активное состояние интеграции.

В зависимости от используемого механизма аутентификации возможны два варианта отображения:

- Используется встроенный Keycloak (рисунок 24) ‒ если в системе активен встроенный механизм аутентификации СУСВ, отображается информация о встроенном Keycloak:

- статус "Используется встроенная Keycloak: Активно";

- тип "Встроенная Keycloak";

- отображаются параметры подключения (Keycloak URL, Realm, Client ID);

- выводится предупреждение о невозможности подключения внешнего Keycloak до отключения встроенной интеграции.

Рисунок 24 – Встроенный Keycloak активен

Данное состояние означает, что Cистема использует встроенный механизм аутентификации.

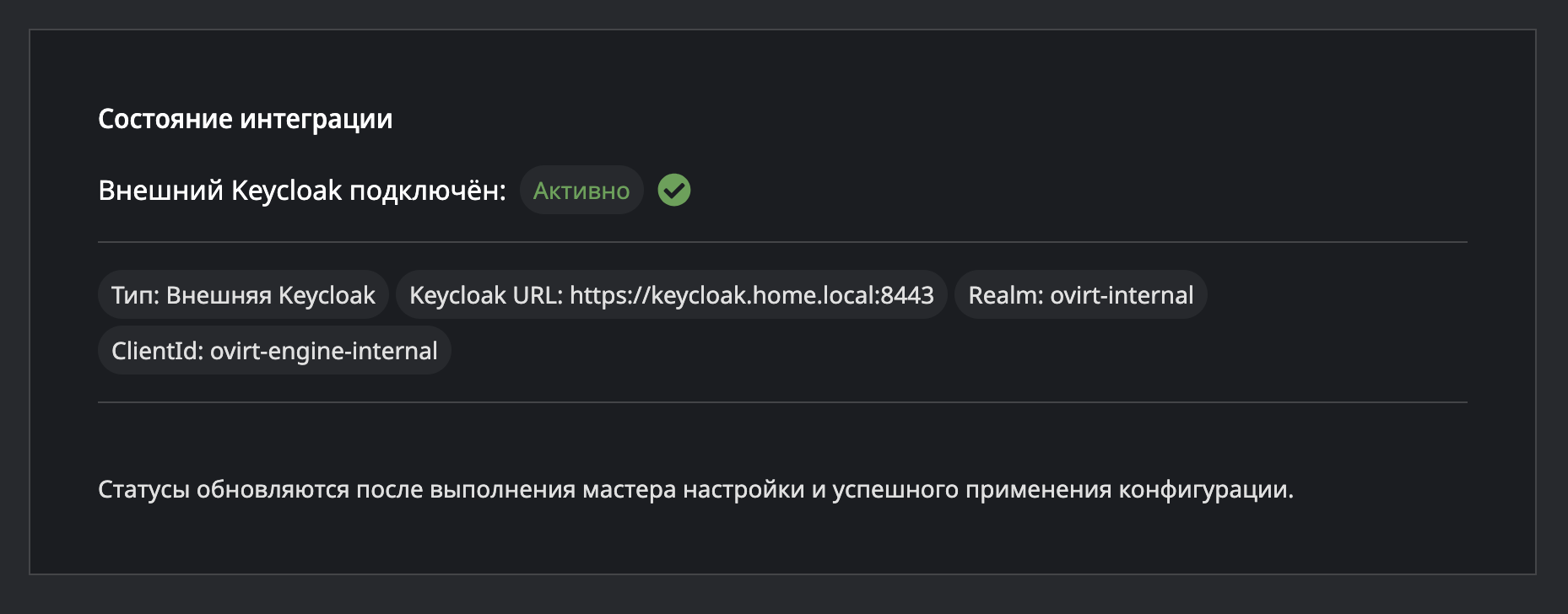

- Подключён внешний Keycloak (рисунок 25) ‒ если интеграция с внешним сервером Keycloak выполнена успешно, отображается следующее состояние:

- статус "Внешний Keycloak подключён: Активно";

- тип "Внешняя Keycloak";

- отображаются параметры подключения (Keycloak URL, Realm, Client ID).

Рисунок 25 – Интеграция с внешним Keycloak активна

Это состояние подтверждает, что аутентификация пользователей oVirt Engine и OVN выполняется через внешний сервер Keycloak.

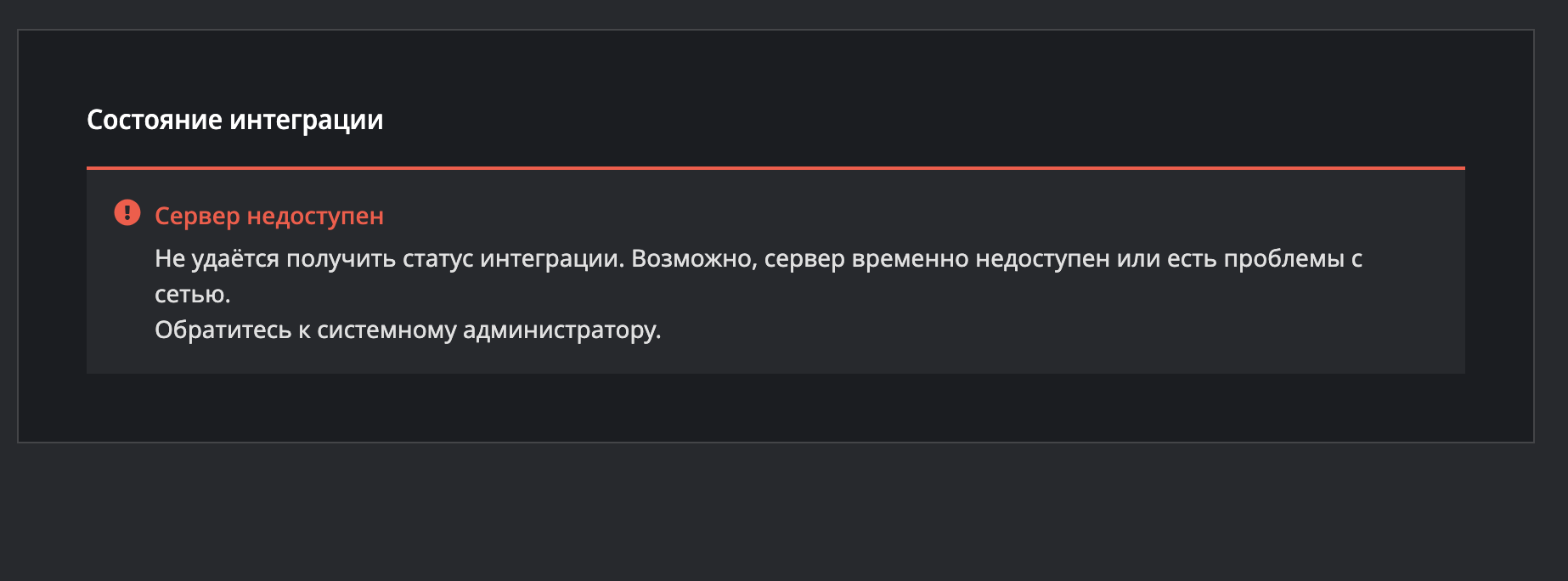

- Ошибка получения состояния интеграции (рисунок 26) ‒ в случае возникновения ошибки при получении данных с серверной части отображается состояние ошибки.

Характерные признаки:

- выводится сообщение "Сервер недоступен";

- отображается уведомление о невозможности получить статус интеграции;

- указывается возможная причина (временная недоступность сервера или проблемы с сетью);

- пользователю рекомендуется обратиться к системному администратору.

Рисунок 26 – Ошибка получения состояния интеграции

Данное состояние не отражает фактическую конфигурацию интеграции и указывает на проблему взаимодействия интерфейса с серверной частью.

Настройка и активация интеграции

Настройка интеграции выполняется с помощью мастера. Для запуска мастера нужно нажать "Открыть мастер настройки" в разделе интеграции с внешним Keycloak. Начальное окно мастера с четырьмя шагами настроек показано на рисунке 27.

Рисунок 27 – Мастер настройки

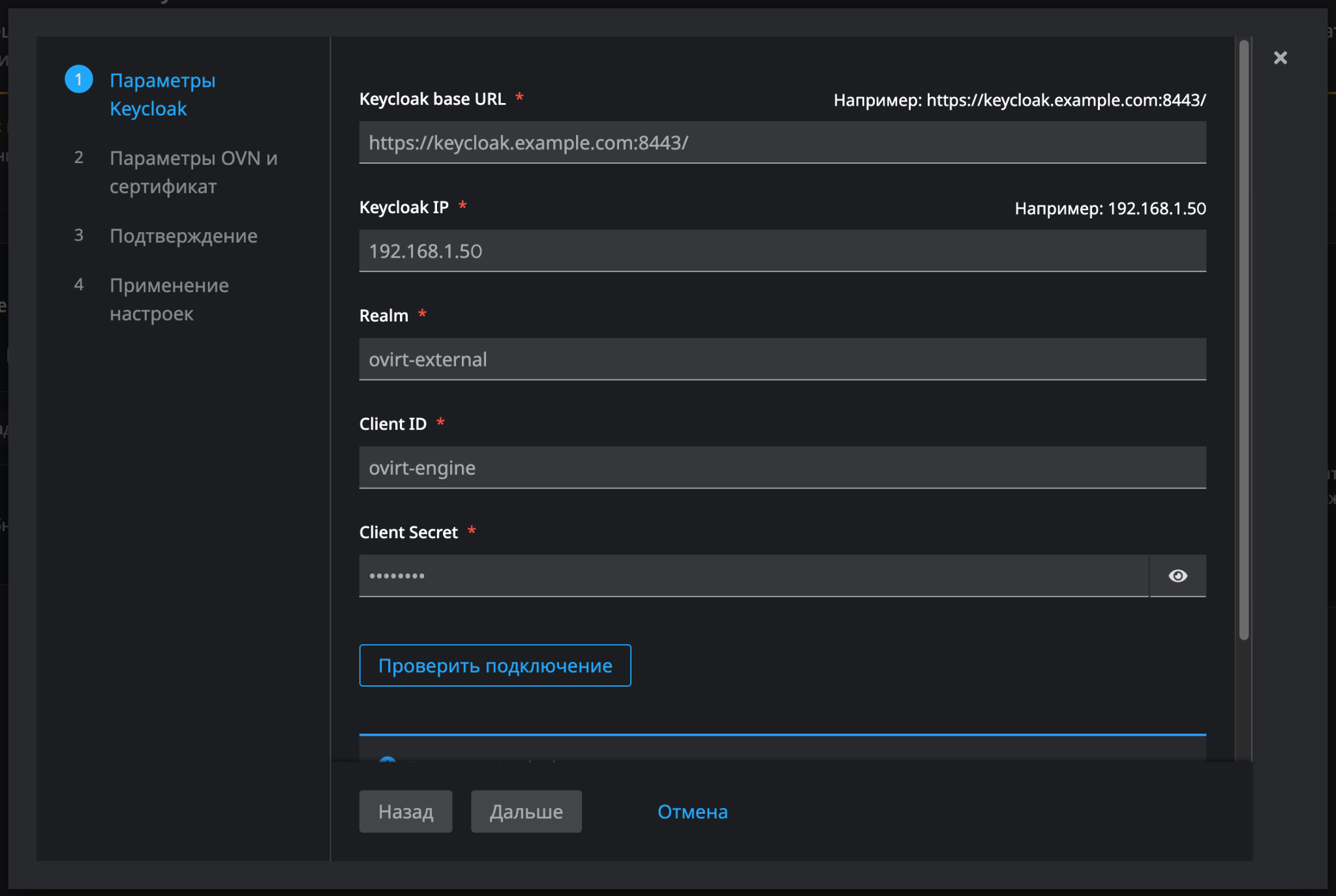

Шаг 1 ‒ Параметры Keycloak

На первом шаге необходимо указать параметры подключения к серверу Keycloak и данные клиента, через который будет выполняться интеграция.

Обязательные поля:

- Keycloak base URL — базовый URL внешнего Keycloak, например https://keycloak.example.com:8443/;

- Keycloak IP — IP-адрес сервера Keycloak;

- Realm — имя Realm в Keycloak;

- Client ID — идентификатор клиента в Keycloak;

- Client Secret — секрет клиента (отображается скрыто).

При необходимости можно показать/скрыть значение с помощью пиктограммы просмотра.

До запуска проверки отображается информационное сообщение "Проверка Keycloak не выполнялась" с рекомендацией нажать кнопку проверки после ввода параметров.

После заполнения параметров следует нажать кнопку Проверить подключение, чтобы убедиться, что:

- сервер Keycloak доступен по указанному адресу;

- указанные Realm и параметры клиента корректны;

- возможна аутентификация через Client ID/Client secret (если включены необходимые настройки клиента).

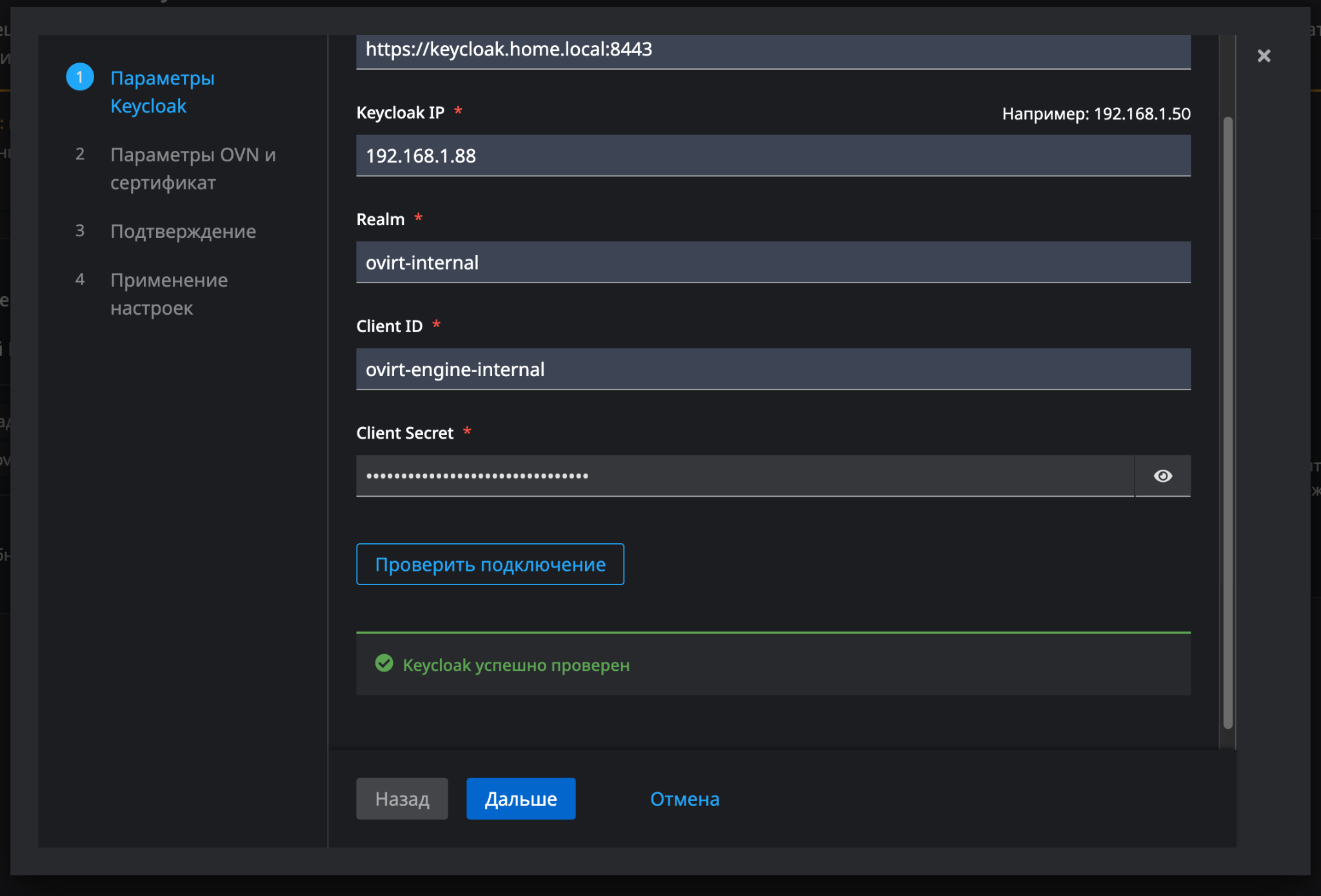

Если все параметры указаны корректно, и проверка выполнена успешно, отображается сообщение "Keycloak успешно проверен" (рисунок 28). В этом случае становится доступен переход к следующему шагу мастера по кнопке Дальше.

Рисунок 28 – Успешная проверка Keycloak

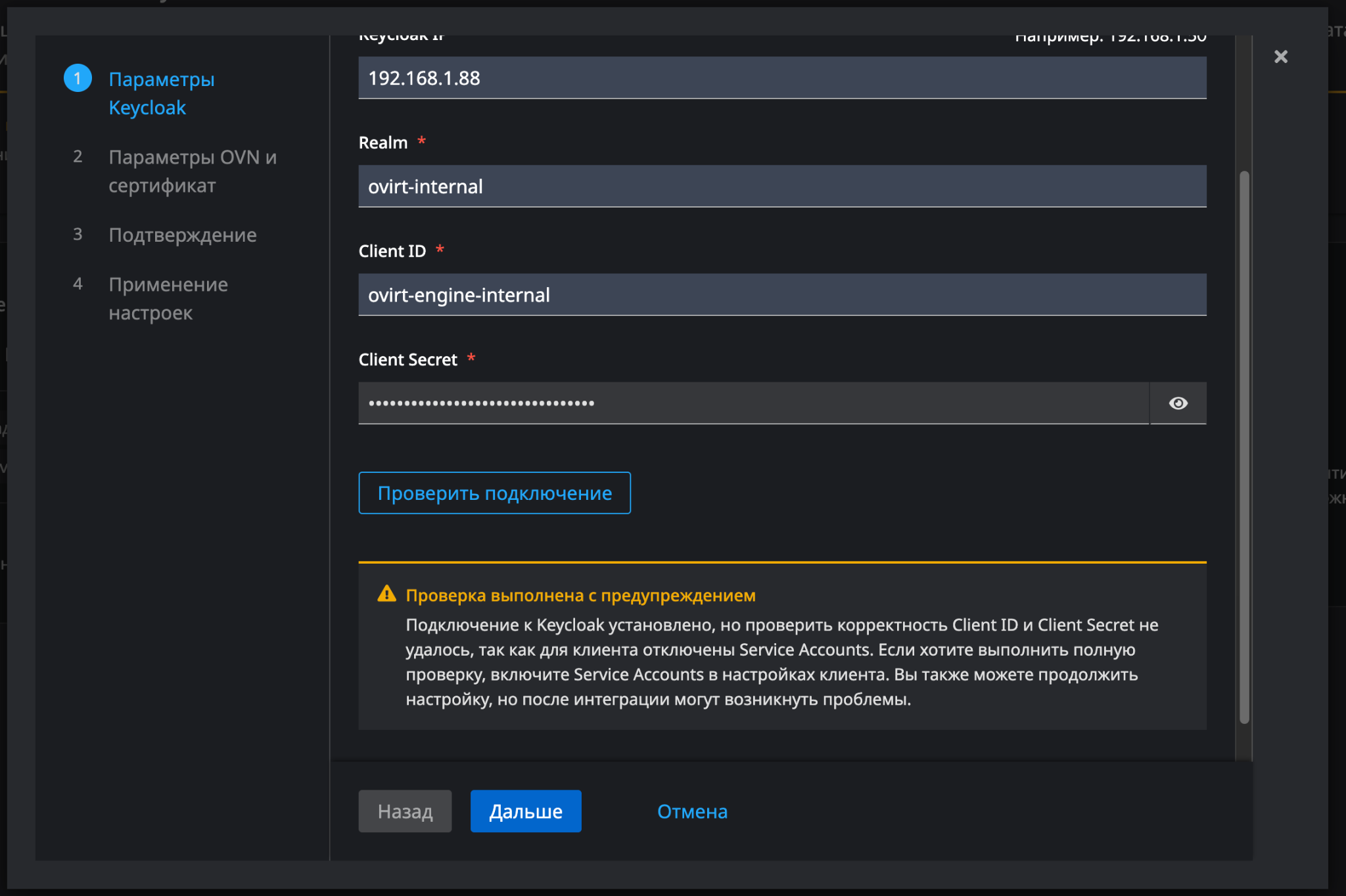

Если соединение с Keycloak установлено, но часть проверки выполнить не удалось, отображается сообщение "Проверка выполнена с предупреждением" (рисунок 29).

Типовой случай в качестве примера: для клиента отключены Service Accounts, из-за чего невозможно подтвердить корректность Client ID и Client Secret, а в сообщении отображается рекомендация включить Service Accounts в настройках клиента Keycloak.

Примечание ‒ Возможно продолжение настройки, но при дальнейшей интеграции могут возникнуть ошибки, связанные с правами клиента или невозможностью получить сервисный токен.

Рисунок 29 – Проверка выполнена с предупреждением

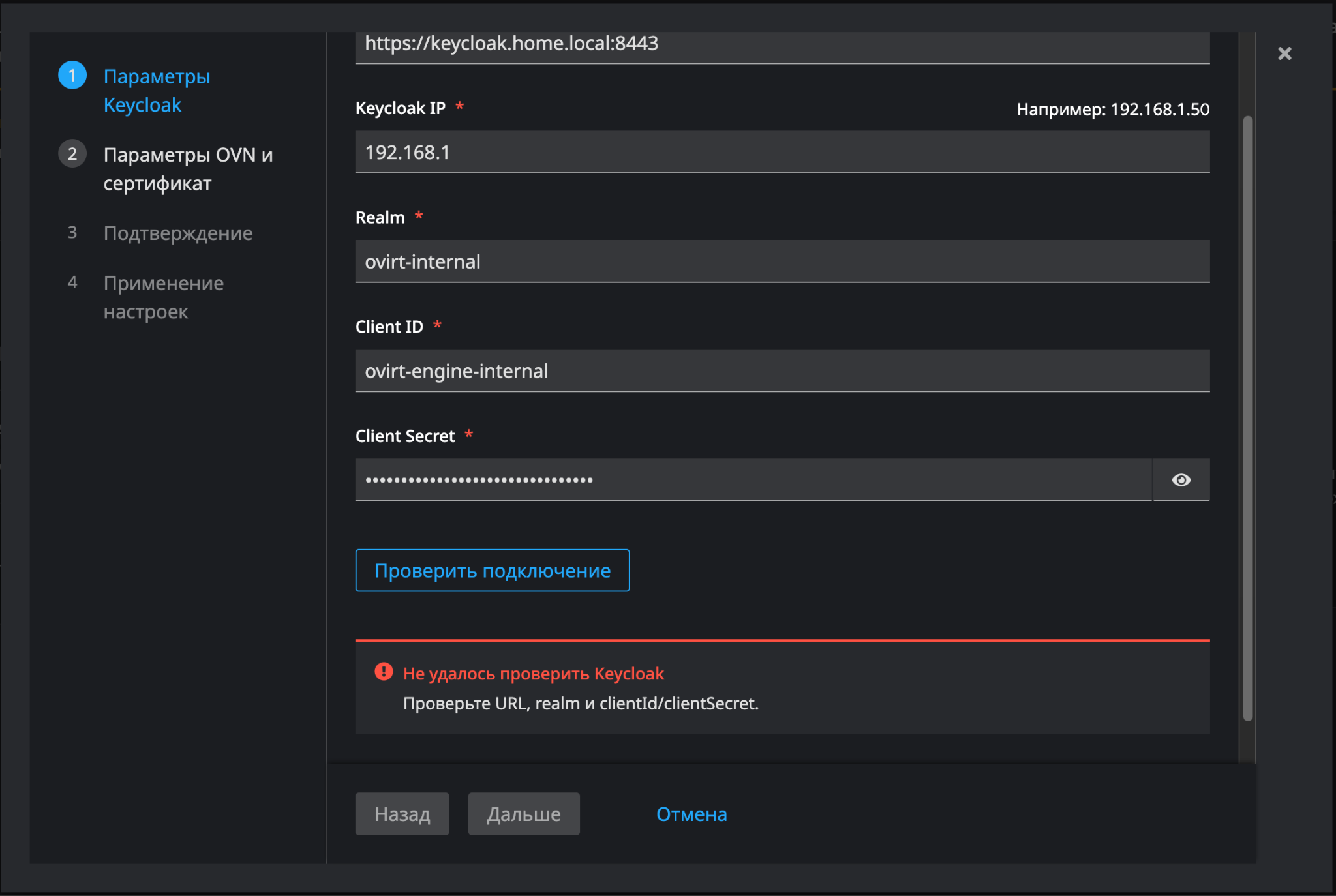

Если успешно выполнить проверку не удалось, отображается сообщение "Не удалось проверить Keycloak" (рисунок 30).

Возможные причины:

- указан неверный URL или IP Keycloak;

- сервер Keycloak недоступен по сети;

- некорректно указаны Realm, Client ID или Client secret;

- используется неверный протокол/порт (например, ожидается HTTPS, но доступен только HTTP).

В этом случае необходимо проверить введённые параметры и повторить проверку подключения.

Рисунок 30 – Проверка не удалась

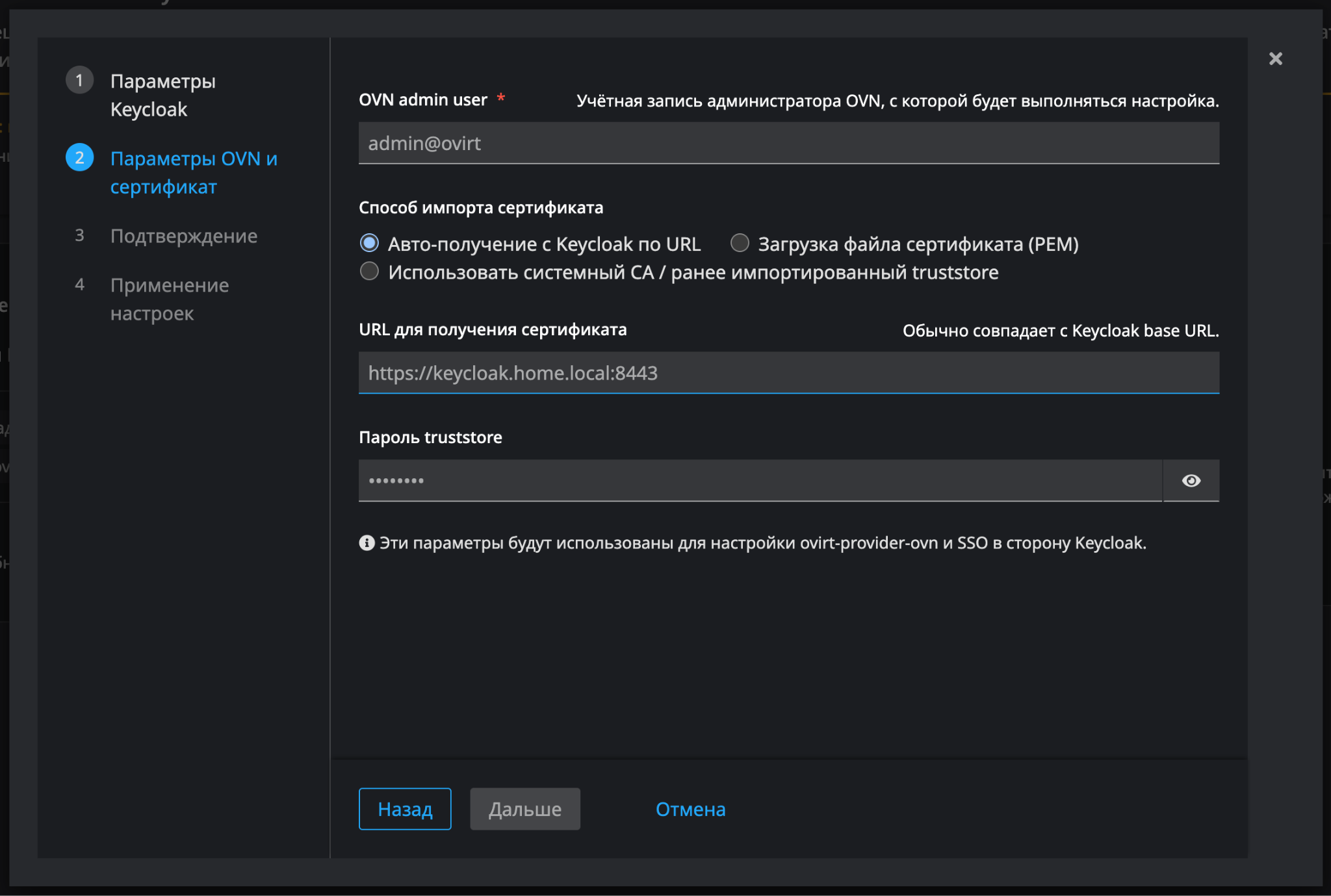

Шаг 2 ‒ Параметры OVN и сертификат

На втором шаге мастера выполняется настройка параметров OVN и импорт сертификата Keycloak, необходимого для корректного взаимодействия сервисов ovirt-provider-ovn и механизма SSO (рисунок 31).

Рисунок 31 – Параметры OVN и сертификат

Параметры OVN для настройки:

- OVN admin user — учётная запись администратора OVN, от имени которой будет выполняться настройка интеграции. Указанный пользователь должен обладать необходимыми правами для применения конфигурации.

- Способ импорта сертификата ‒ для доверенного взаимодействия с сервером Keycloak необходимо наличие корректного TLS-сертификата. Модуль поддерживает три способа импорта сертификата:

- Автоматическое получение сертификата с Keycloak по URL ‒ сертификат автоматически запрашивается с сервера Keycloak по указанному адресу

"URL для получения сертификата", который, как правило, совпадает со значением "Keycloak base URL", указанным на первом шаге. Этот способ рекомендуется использовать, если:

- сервер Keycloak доступен по сети;

- используется стандартная TLS-конфигурация;

- нет необходимости в ручном управлении сертификатами.

- Загрузка файла сертификата (PEM) ‒ сертификат загружается вручную в виде файла. Допустимы следующие форматы файлов сертификатов: .pem, .crt, .cer, .txt. Возможные ошибки при загрузке:

- Недопустимый формат файла ‒ если выбран файл неподдерживаемого типа, отображается сообщение:

"Недопустимый формат файла. Разрешены файлы сертификатов (.pem, .crt, .cer, .txt)."; - Некорректный сертификат PEM ‒ если файл имеет допустимое расширение, но его содержимое не соответствует формату PEM (повреждённый файл или неверная структура), отображается сообщение

"Файл не является корректным сертификатом в формате PEM.".

В обоих случаях необходимо выбрать корректный файл сертификата и повторить загрузку.- Использовать системный CA / ранее импортированный truststore ‒ используется сертификат, уже присутствующий в системном truststore или доверенный системным центром сертификации (CA). Этот способ рекомендуется, если:

- сертификат Keycloak уже был импортирован ранее;

- используется корпоративный или системный CA;

- нет необходимости повторно добавлять сертификат.

- Автоматическое получение сертификата с Keycloak по URL ‒ сертификат автоматически запрашивается с сервера Keycloak по указанному адресу

Поле "Пароль truststore" — пароль для доступа к хранилищу доверенных сертификатов ‒ является обязательным для всех способов импорта и используется при применении конфигурации.

Примечание ‒ Указанные на данном шаге параметры будут использованы для настройки ovirt-provider-ovn и механизма SSO в сторону Keycloak.

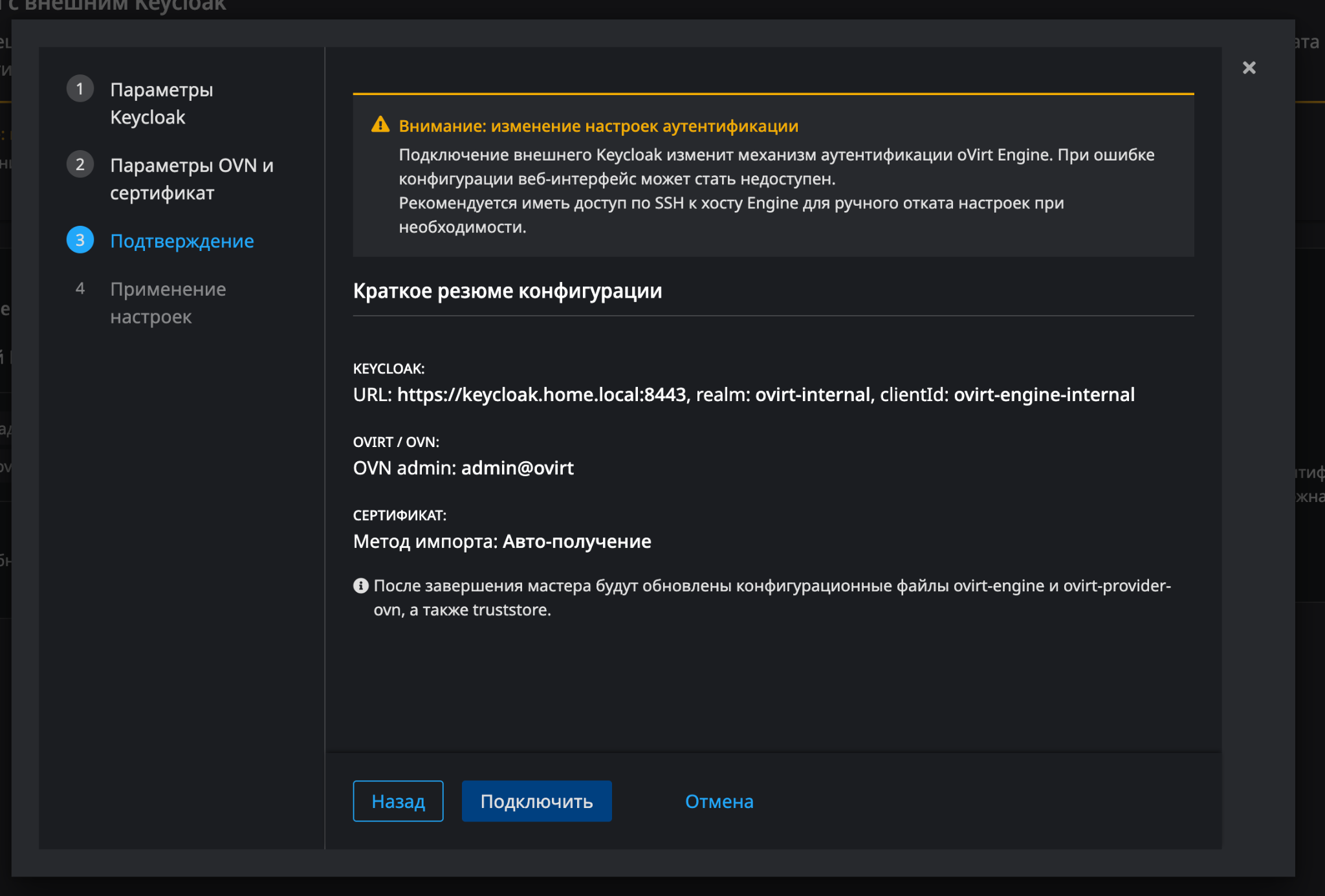

Шаг 3 ‒ Подтверждение

На третьем шаге мастера пользователю отображается предупреждение и краткое резюме конфигурации, которая будет применена к Системе (рисунок 32).

В верхней части экрана отображается предупреждающее сообщение "Внимание: изменение настроек аутентификации". В предупреждении указывается, что:

- подключение внешнего Keycloak изменяет механизм аутентификации oVirt Engine;

- при ошибке конфигурации веб-интерфейс может стать недоступен;

- рекомендуется заранее обеспечить альтернативный доступ к хосту Engine (например, по SSH) для возможности ручного отката настроек.

Также на этом шаге в окне отображается краткое резюме конфигурации со сводной информацией по всем параметрам, заданным на предыдущих шагах мастера.

Под резюме отображается информационное сообщение о том, что после завершения мастера будут:

- обновлены конфигурационные файлы ovirt-engine;

- обновлена конфигурация ovirt-provider-ovn;

- при необходимости обновлён truststore.

Для продолжения настройки необходимо нажать кнопку Подключить, после чего мастер перейдёт к шагу применения настроек.

Рисунок 32 – Этап подтверждения

Шаг 4 ‒ Применение настроек

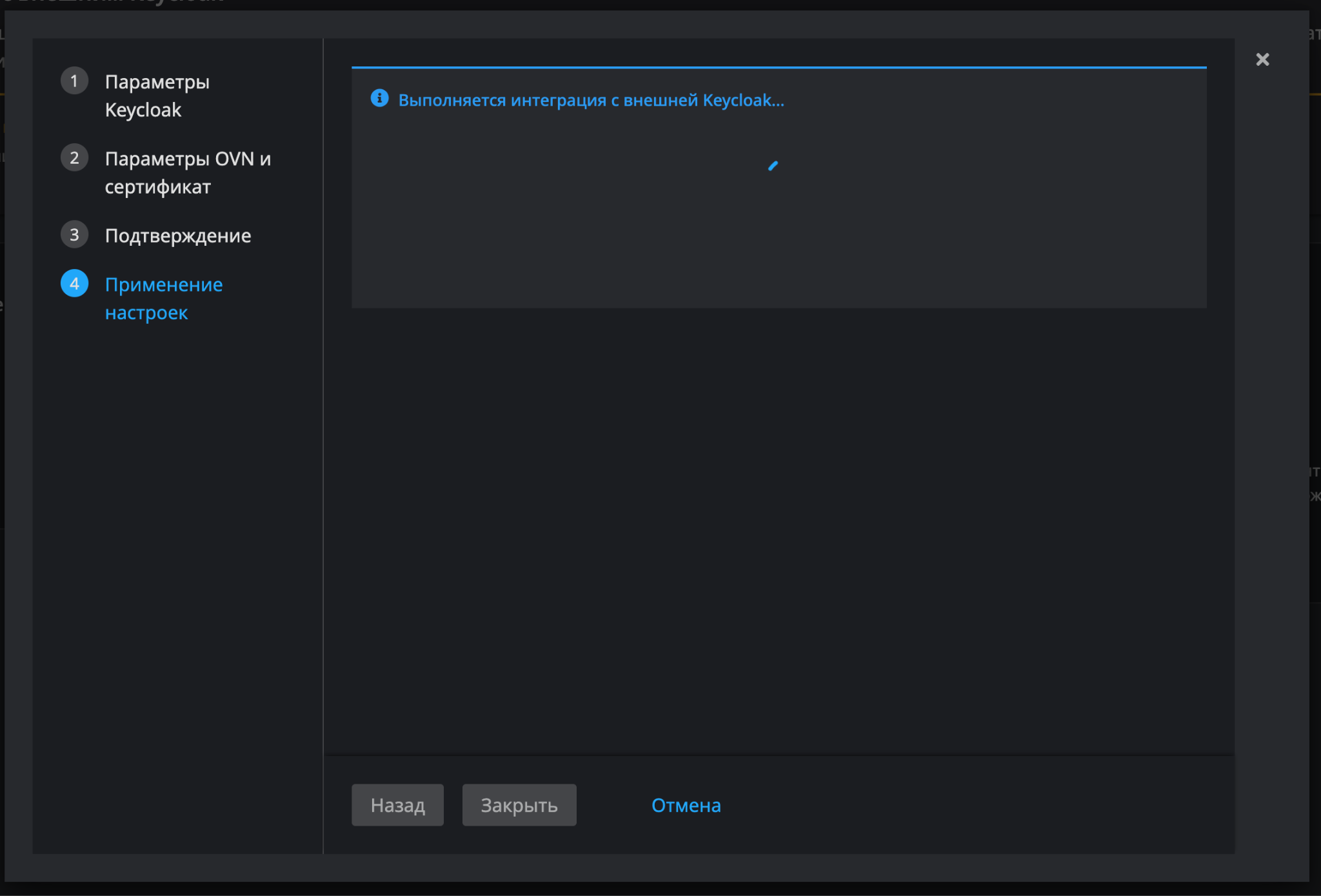

На четвёртом шаге мастера выполняется непосредственное применение конфигурации и запуск процесса интеграции с внешним Keycloak.

После подтверждения параметров система автоматически начинает процесс настройки. В интерфейсе отображается информационное сообщение "Выполняется интеграция с внешней Keycloak…" (рисунок 33).

В этот момент выполняются следующие действия:

- обновляются конфигурационные файлы ovirt-engine;

- настраивается интеграция ovirt-provider-ovn;

- производится настройка и обновление truststore;

- применяется механизм аутентификации через внешний Keycloak;

- перезапускаются сервисы.

Рисунок 33 – Процесс интеграции

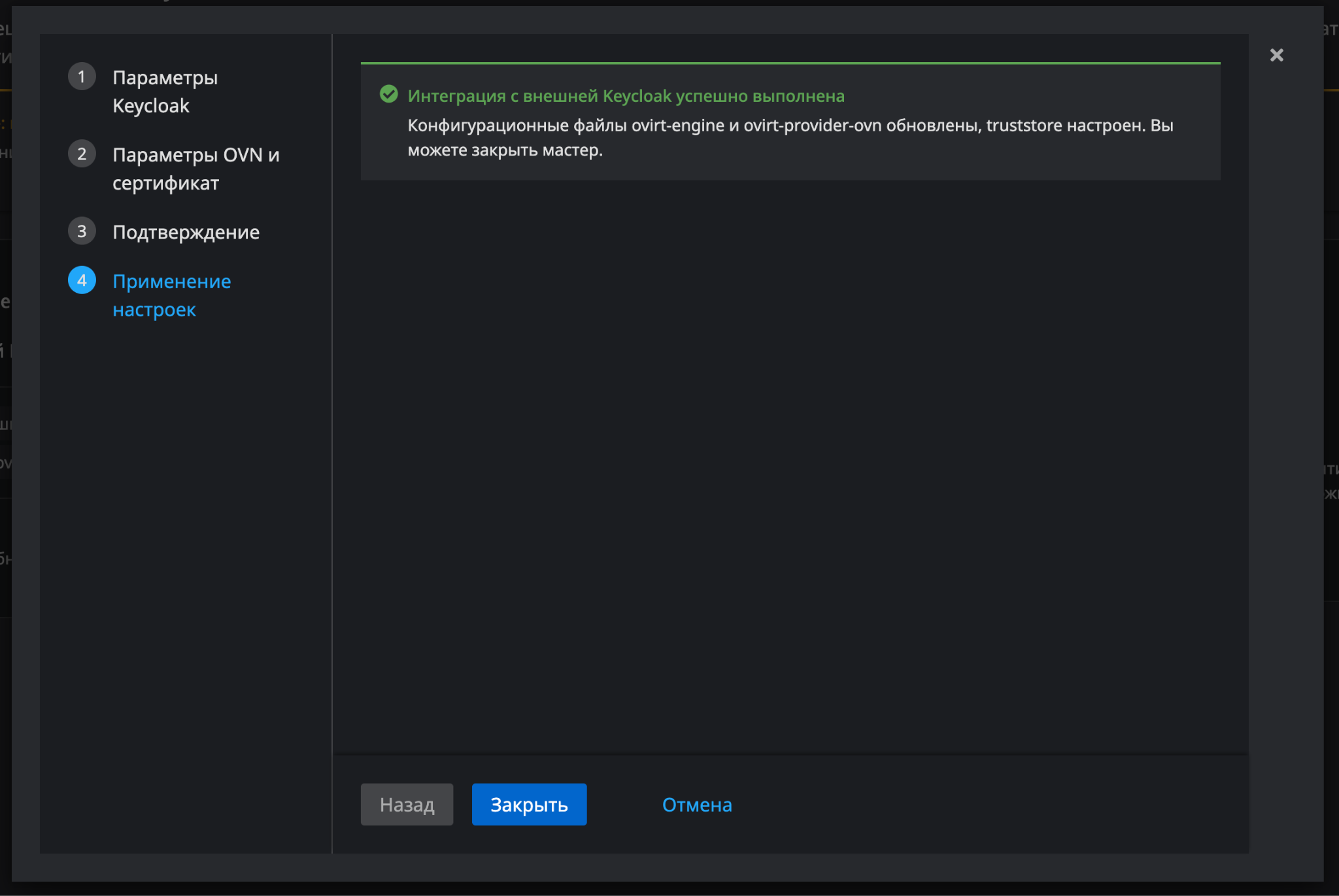

В случае успешного применения конфигурации отображается сообщение "Интеграция с внешней Keycloak успешно выполнена" (рисунок 34).

После этого работу с мастером можно завершить, нажав кнопку Закрыть.

В результате в разделе "Состояние интеграции" будет отображаться активная интеграция с внешним Keycloak.

Рисунок 34 – Интеграция успешна

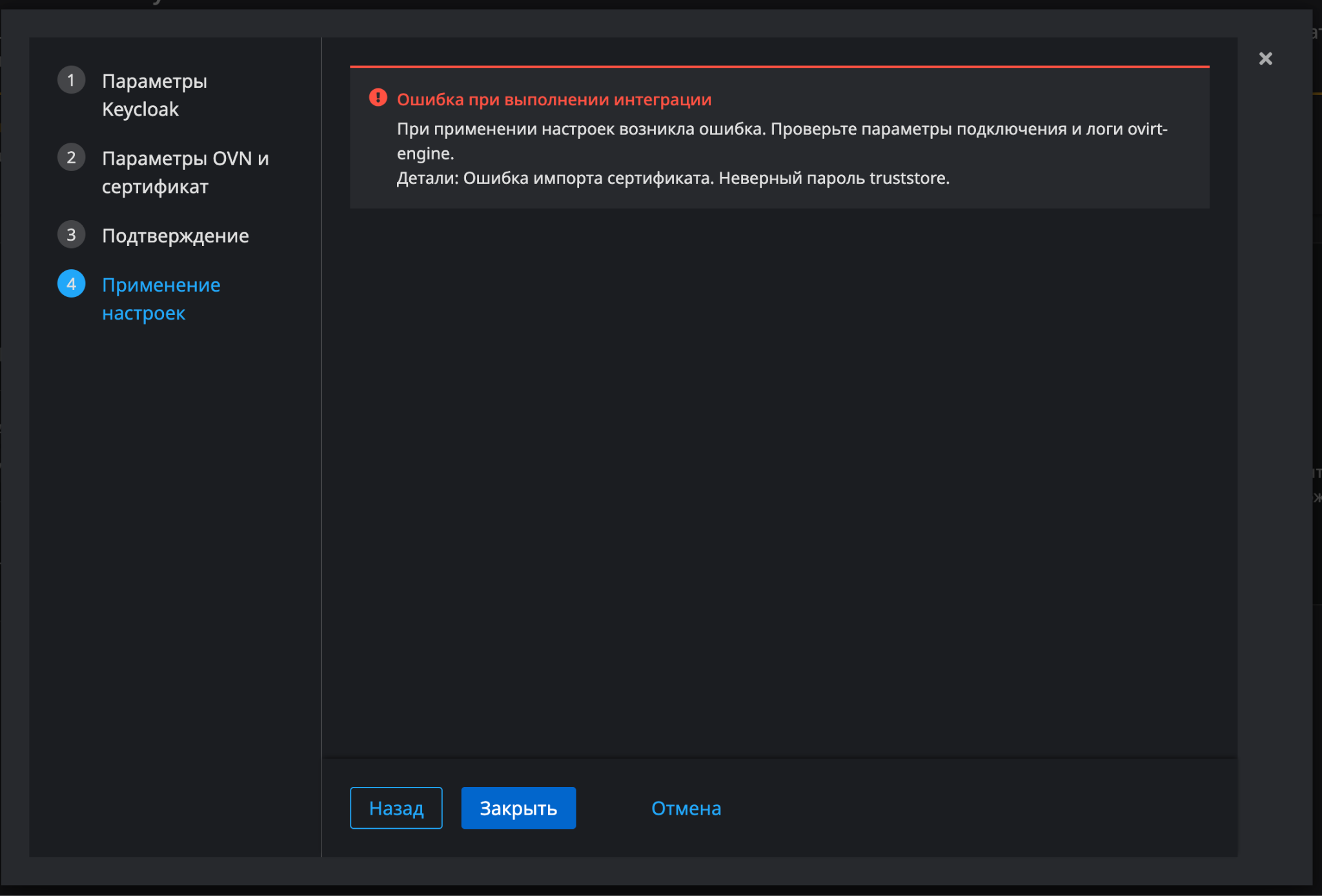

Если в процессе применения конфигурации возникает ошибка, отображается сообщение "Ошибка при выполнении интеграции", и в блоке сообщения указываются (рисунок 35):

- общее описание ошибки;

- подробная информация о причине (например, ошибка импорта сертификата, неверный пароль truststore и т. д.).

Рекомендации по устранению ошибки:

- внимательно изучить текст ошибки и её детали;

- вернуться на шаг мастера, на котором была допущена ошибка (например, параметры Keycloak или параметры сертификата);

- исправить значение поля, указанного в сообщении об ошибке;

- повторить применение настроек.

При необходимости рекомендуется дополнительно проверить логи keycloak-connect для более детального анализа причины сбоя.

Рисунок 35 – Ошибка при выполнении интеграции

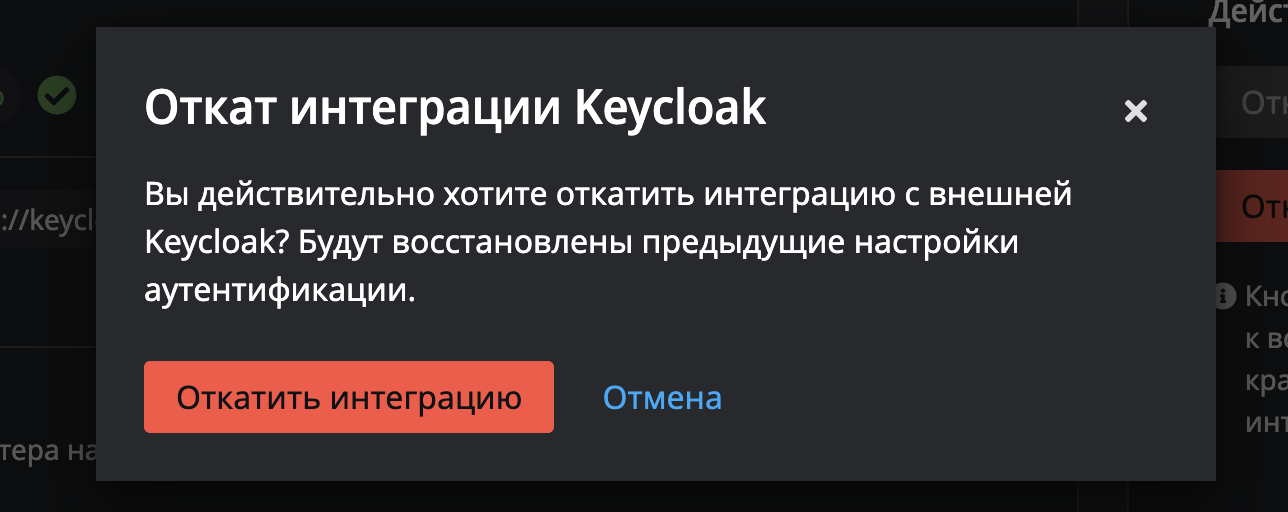

Откат интеграции

Функция отката интеграции предназначена для восстановления предыдущих настроек аутентификации в случае возникновения проблем после подключения внешнего Keycloak. Процедура отказа запускается нажатием кнопки Откатить интеграцию в основном окне "Интеграция с внешним Keycloak". В открывшемся диалоговом окне необходимо подтвердить действие, нажав кнопку Откатить интеграцию (рисунок 36).

Рисунок 36 – Подтверждение отката интеграции

Откат рекомендуется выполнять в следующих ситуациях:

- После успешной установки интеграции веб-интерфейс менеджера виртуализации становится недоступен.

- Возникают ошибки в работе сервиса ovirt-provider-ovn.

- Изменились или стали некорректными параметры внешнего Keycloak (URL, Realm, Client, сертификаты).

- Требуется временно вернуть встроенный механизм аутентификации Системы.

Откат позволяет безопасно вернуться к состоянию, которое использовалось до подключения внешнего Keycloak.

После подтверждения выполнения отката:

- модальное окно закрывается;

- в разделе "Состояние интеграции" отображается индикатор загрузки, указывающий на выполнение операции отката (рисунок 37);

- выполняется восстановление конфигурации аутентификации и связанных компонентов.

Во время выполнения операции возможна кратковременная недоступность веб-интерфейса.

При успешном завершении отката:

- в разделе "Состояние интеграции" отображается состояние, соответствующее варианту "Интеграция не настроена";

- Система возвращается к предыдущему механизму аутентификации;

- внешний Keycloak больше не используется для аутентификации.

Рисунок 37 – Процесс отката

Проверка параметров установки СУСВ

После ввода всех параметров для установки следует осуществить их проверку в выдаче на экран:

[ INFO ] Stage: Setup validation

[WARNING] Warning: Not enough memory is available on the host. Minimum requirement is 4096MB, and 16384MB is recommended.

Do you want Setup to continue, with amount of memory less than recommended? (Yes,

No) [No]:Yes

--== CONFIGURATION PREVIEW ==--

Application mode : both

Default SAN wipe after delete : False

Host FQDN : susv.rosa.lan

Firewall manager : firewalld

Update Firewall : True

Set up Cinderlib integration : False

Configure local Engine database : True

Set application as default page : True

Configure Apache SSL : True

Keycloak installation : False

Engine database host : localhost

Engine database port : 5432

Engine database secured connection : False

Engine database host name validation : False

Engine database name : engine

Engine database user name : engine

Engine installation : True

PKI organization : rosa.lan

Set up ovirt-provider-ovn : True

DWH installation : True

DWH database host : localhost

DWH database port : 5432

DWH database secured connection : False

DWH database host name validation : False

DWH database name : ovirt_engine_history

Configure local DWH database : True

Grafana integration : True

Grafana database user name : ovirt_engine_history_grafana

Configure VMConsole Proxy : True

Configure WebSocket Proxy : True

Please confirm installation settings (OK, Cancel) [OK]:

В секции следующего содержания:

[WARNING] Warning: Not enough memory is available on the host. Minimum requirement is 4096MB, and 16384MB is recommended.

Do you want Setup to continue, with amount of memory less than recommended? (Yes, No) [No]:Yes

нужно ввести Yes для подтверждения конфигурации с оперативной памятью объемом 4096 МБ.

Затем необходимо ввести OK (нажать клавишу Enter) для старта установки СУСВ.

После этого начнется процесс установки. Примерный вывод в консоль во время процесса установки выглядит следующим образом:

Please confirm installation settings (OK, Cancel) [OK]:

[ INFO ] Stage: Transaction setup

[ INFO ] Stopping engine service

[ INFO ] Stopping ovirt-fence-kdump-listener service

[ INFO ] Stopping dwh service

[ INFO ] Stopping vmconsole-proxy service

[ INFO ] Stopping websocket-proxy service

[ INFO ] Stage: Misc configuration (early)

[ INFO ] Stage: Package installation

[ INFO ] Stage: Misc configuration

[ INFO ] Upgrading CA

[ INFO ] Initializing PostgreSQL

[ INFO ] Creating PostgreSQL 'engine' database

[ INFO ] Configuring PostgreSQL

[ INFO ] Creating PostgreSQL 'ovirt_engine_history' database

[ INFO ] Configuring PostgreSQL

[ INFO ] Creating CA: /etc/pki/ovirt-engine/ca.pem

[ INFO ] Creating CA: /etc/pki/ovirt-engine/qemu-ca.pem

[ INFO ] Creating a user for Grafana

[ INFO ] Allowing ovirt_engine_history_grafana to read data on ovirt_engine_history

[ INFO ] Setting up ovirt-vmconsole proxy helper PKI artifacts

[ INFO ] Setting up ovirt-vmconsole SSH PKI artifacts

[ INFO ] Configuring WebSocket Proxy

[ INFO ] Creating/refreshing Engine database schema

...

--== SUMMARY ==--

[ INFO ] No need to restart fapolicyd because it is not running.

[ INFO ] Starting dwh service

[ INFO ] Starting Grafana service

[ INFO ] Restarting ovirt-vmconsole proxy service

Please use the user 'admin@internal' and password specified in order to login

Web access is enabled at:

http://susv.rosa.lan:80/ovirt-engine

https://susv.rosa.lan:443/ovirt-engine

Internal CA fingerprint: SHA256:

BB:04:C4:04:89:D0:53:2F:7C:8B:F8:95:32:60:6C:84:09:08:73:9C:AC:54:FF:B1:78:75:0A:24:B5:10:FF:FF

SSH fingerprint: SHA256:8WUkkAGIKLAEEnirrE2AfqrZN5niS0vFbS4DvzGZDrY

[ INFO ] Starting engine service

[WARNING] Warning: Not enough memory is available on the host. Minimum requirement is 4096MB, and 16384MB is recommended.

Web access for grafana is enabled at:

https://susv.rosa.lan/ovirt-engine-grafana/

Please run the following command on the engine machine susv.rosa.lan, for SSO

to work:

systemctl restart ovirt-engine

--== END OF SUMMARY ==--

[ INFO ] Restarting httpd

[ INFO ] Stage: Clean up

Log file is located at

/var/log/ovirt-engine/setup/ovirt-engine-setup-20240628185510-dtvpku.log

[ INFO ] Generating answer file '/var/lib/ovirt-engine/setup/answers/20240628190306-setup.conf'

[ INFO ] Stage: Pre-termination

[ INFO ] Stage: Termination

[ INFO ] Execution of setup completed successfully

Сообщение после завершения процесса установки:

[ INFO ] Execution of setup completed successfully

означает, что установка прошла успешно.

После успешной установки СУСВ нужно выполнить установку плагинов Портала администрирования, выполнив команду:

dnf install rv-install-plugins

Затем следует перезапустить сервис ovirt-engine, выполнив в консоли команду:

systemctl restart ovirt-engine

После завершения установки и внесения всех изменений в настройки требуется перезагрузить хост:

reboot

Вход в веб-интерфейс СУСВ

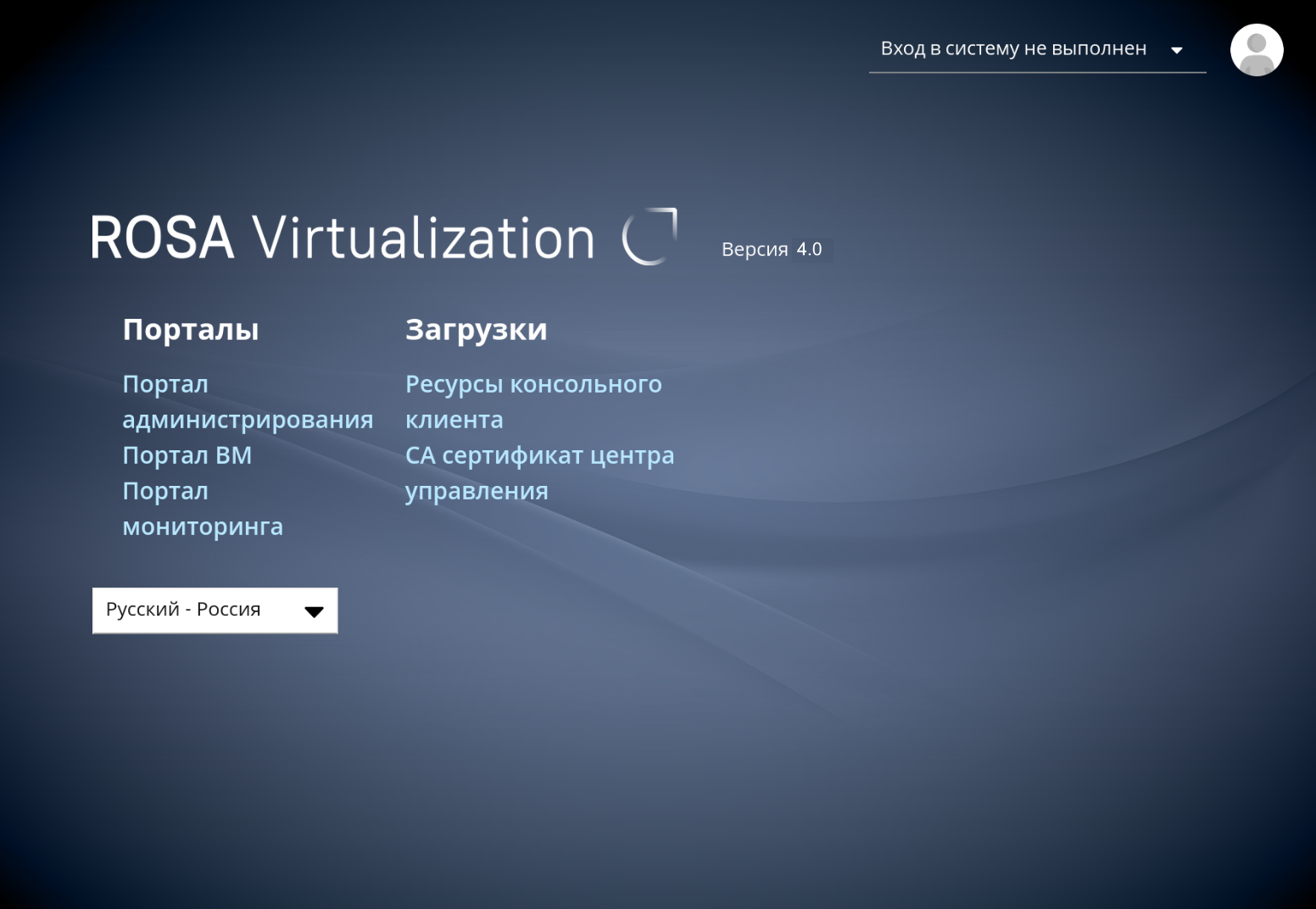

Для доступа к веб-интерфейсу СУСВ нужно ввести в адресной строке браузера (на внешней рабочей станции) доменное имя или IP-адрес хоста, на котором установлен СУСВ, например:

https://susv.rosa.lan

На экране появится окно, содержащее ссылки для перехода к Порталу администрирования или Порталу ВМ (рисунок 38).

Рисунок 38 ‒ Интерфейс выбора портала СУСВ: Портал администрирования, Портал ВМ

При появлении предупреждения:

Подключение не защищено (net::ERR_CERT_AUTHORITY_INVALID) Не удалось подтвердить, что это сервер susv.rosa.lan. Операционная система компьютера не доверяет его сертификату безопасности. Возможно, сервер настроен неправильно или кто-то пытается перехватить ваши данные.

следует нажать на кнопку Дополнительные настройки, а затем на ссылку "Перейти на сайт susv.rosa.lan (небезопасно)". Появление предупреждения связано с использованием СУСВ самодподписанного сертификата.

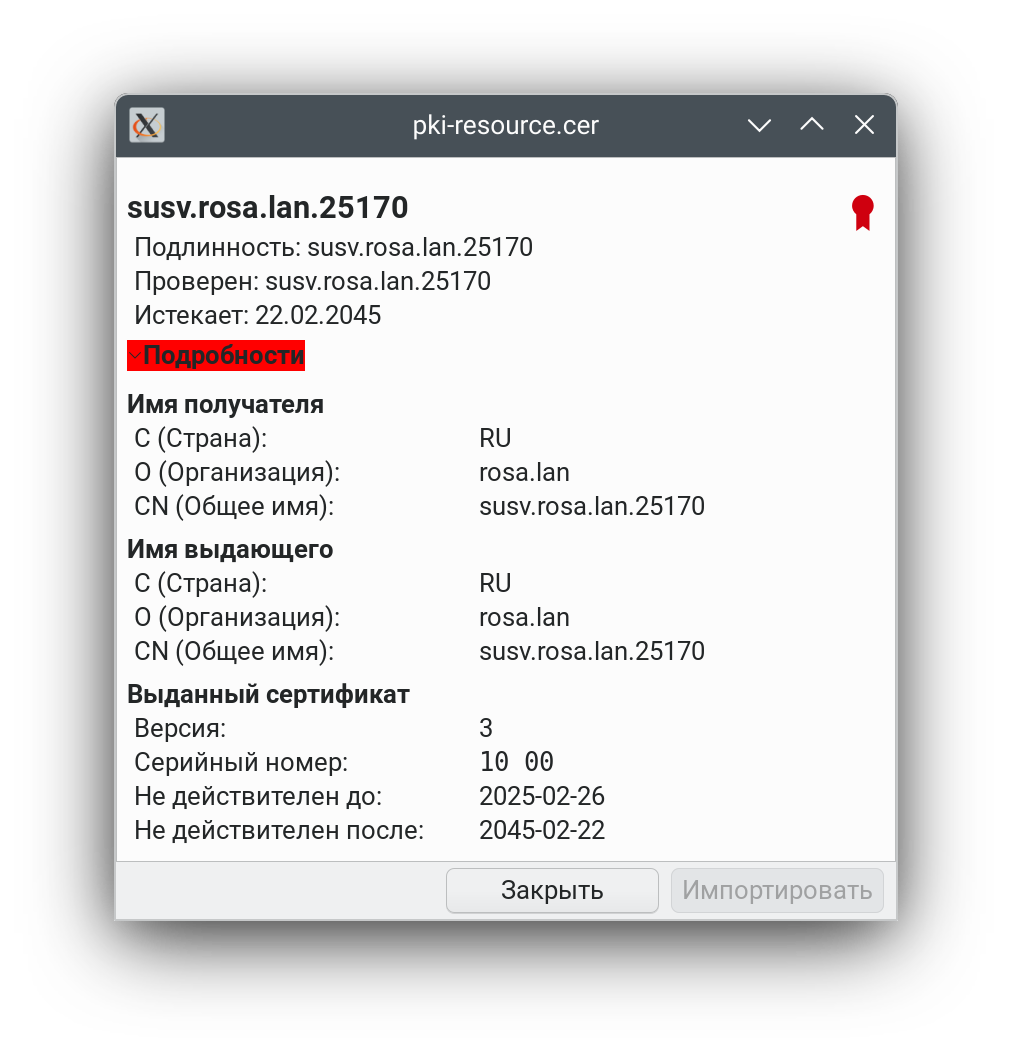

Далее необходимо нажать на ссылку "CA сертификат центра управления" и скачать сертификат с именем pki-resource.cer, а затем добавить его в список доверенных, импортировав в список доверенных сертификатов браузера (рисунок 39).

После добавления сертификата в список доверенных предупреждение при последующих входах в веб-интерфейс СУСВ исчезнет.

Рисунок 39 ‒ Пример сертификата pki-resource.cer, выпущенного для susv.rosa.lan

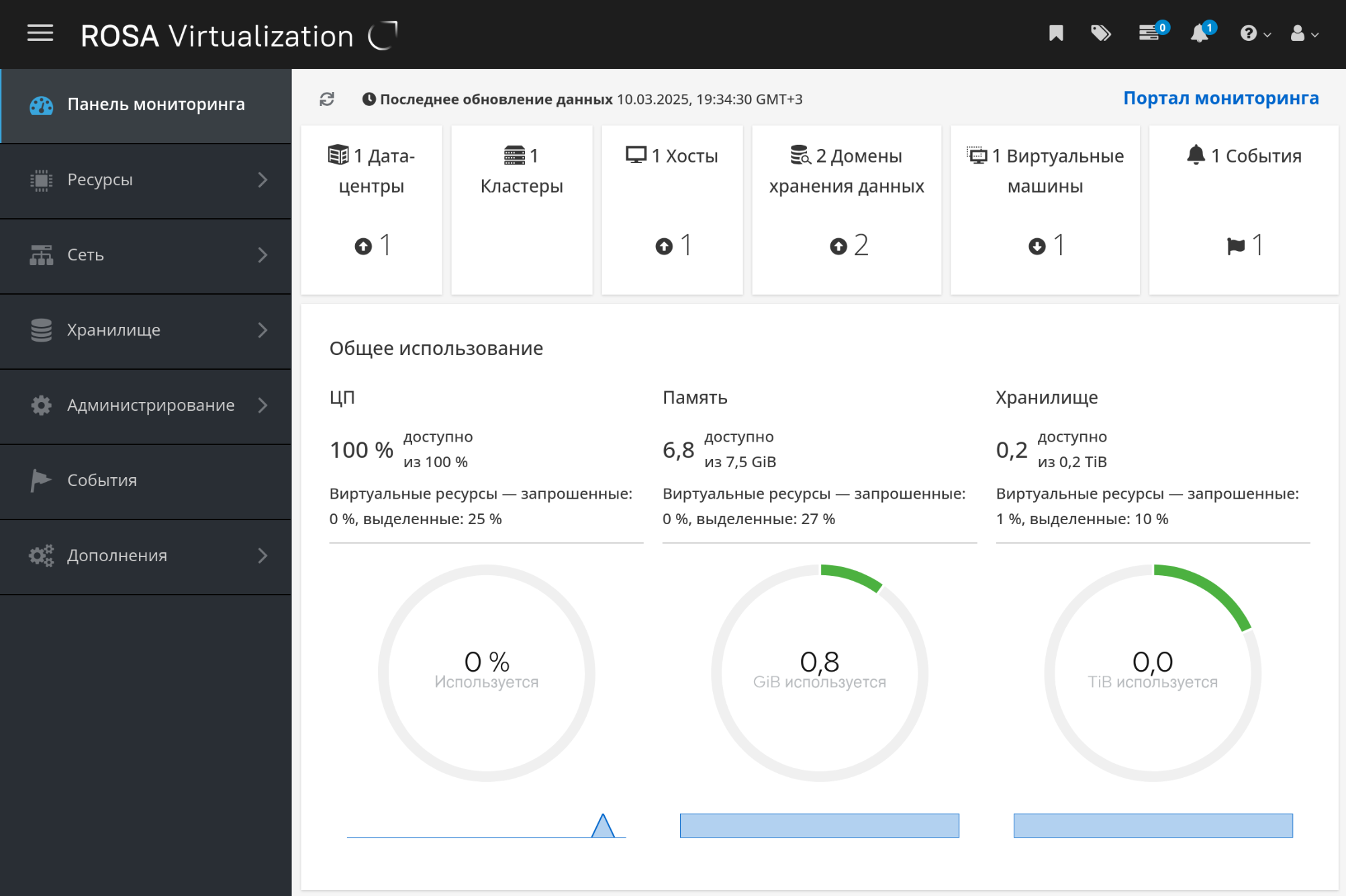

Для доступа к административным функциям СУСВ необходимо нажать на ссылку "Портал администрирования" и ввести учетные данные (логин и пароль) пользователя admin для авторизации (рисунок 38).

В случае успешной авторизации, на экране появится панель мониторинга (Dashboard) СУСВ, которая загружается по умолчанию и содержит общую информацию о компонентах РОСА Виртуализация (40).

Рисунок 40 ‒ Информационная панель и панель мониторинга СУСВ

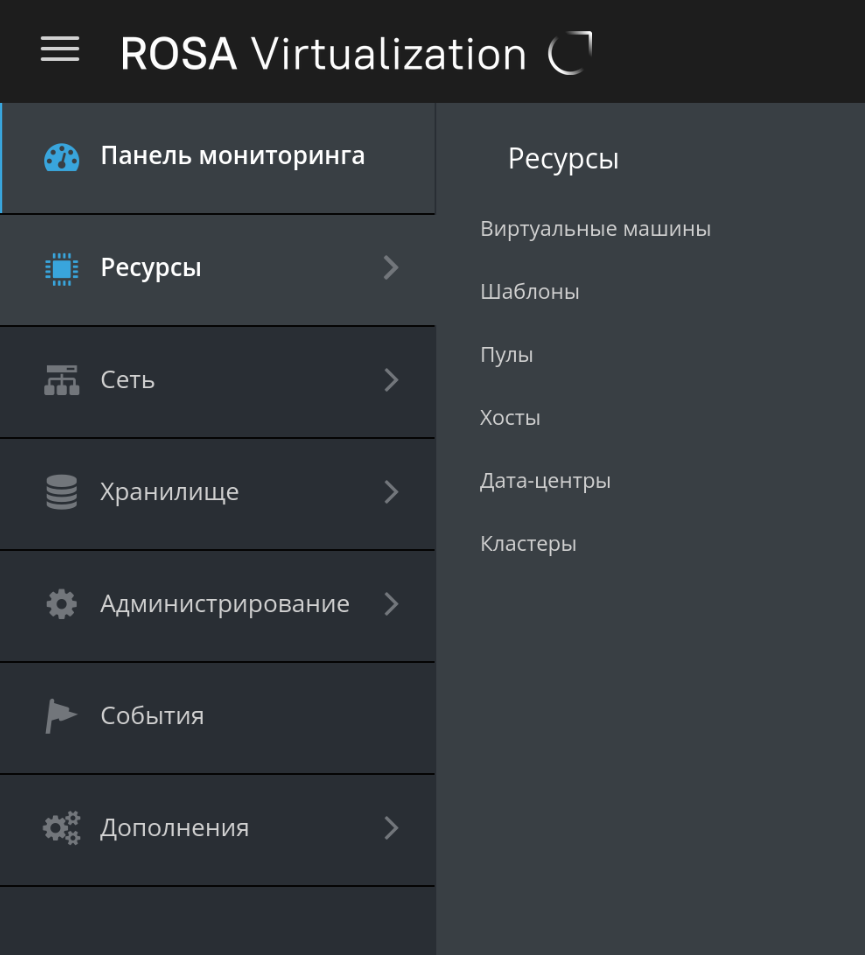

Последующий доступ к функциям СУСВ осуществляется через выбор необходимых пунктов в главном меню СУСВ (рисунок 41).

Рисунок 41 ‒ Главное меню панели управления СУСВ с открытым подменю "Ресурсы"