Настройка глобальных ресурсов

Настройка глобальных ресурсов осуществляется на Портале администрирования в окне "Настроить".

В этом окне можно настроить такие глобальные ресурсы среды виртуализации, как роли, системные права доступа, политики планирования задач, типы экземпляров и пулы MAC-адресов. Кроме того, в этом окне можно настроить способы взаимодействия пользователей с ресурсами в окружении, также здесь располагается центральная локация для настройки параметров, которые можно применять к нескольким кластерам.

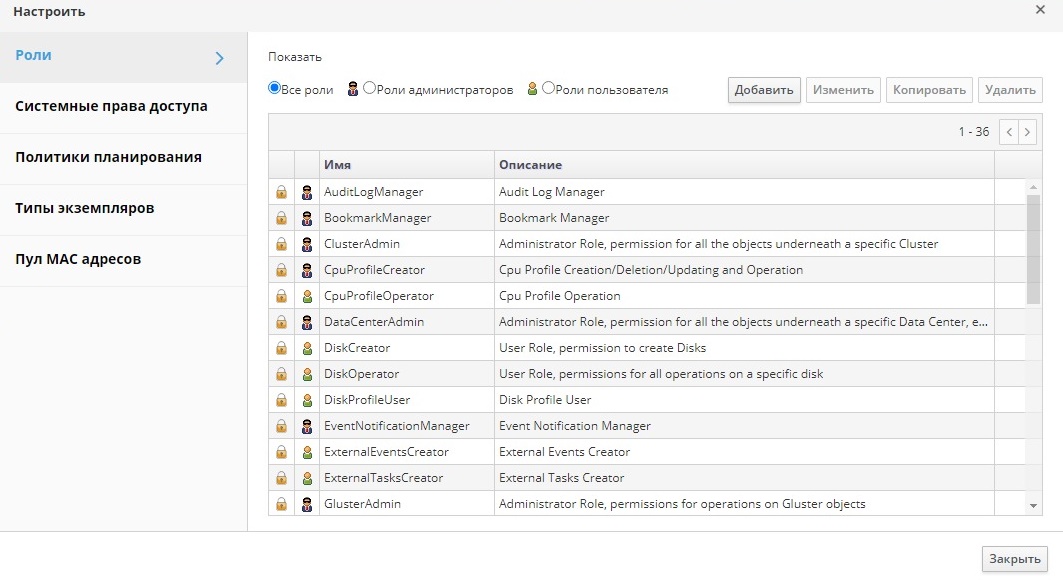

Окно "Настроить" (рисунок 1) можно открыть из меню "Администрирование → Настроить" на Портале администрирования.

Рисунок 1 ‒ Настройки Системы — секция "Роли"

Роли

Роли — это предварительно настроенный набор привилегий, настройку которых можно выполнить в виртуализированном центре управления (ЦУ). Роли предоставляют доступ и управленческие полномочия к разным уровням ресурсов в дата-центре, а также к конкретным физическим и виртуальным ресурсам.

В условиях многоуровневого администрирования любые полномочия, применяемые к контейнерному объекту, также применяются ко всем отдельным объектам в этом контейнере. Если, например, роль администратора хоста присвоена пользователю на конкретном хосте, то этот пользователь получает полномочия на выполнение любых доступных действий с хостом, но только на присвоенном хосте. Но если роль администратора хоста будет присвоена пользователю в дата-центре, то этот пользователь получает полномочия на выполнение действий для всех хостов в рамках кластера дата-центра.

Если требуемая роль отсутствует в изначальном списке ролей Системы виртуализации, то можно создать новую роль и настроить эту роль согласно требованиям и целевому назначению.

Добавление новой роли

Для добавления роли в Портале администрирования:

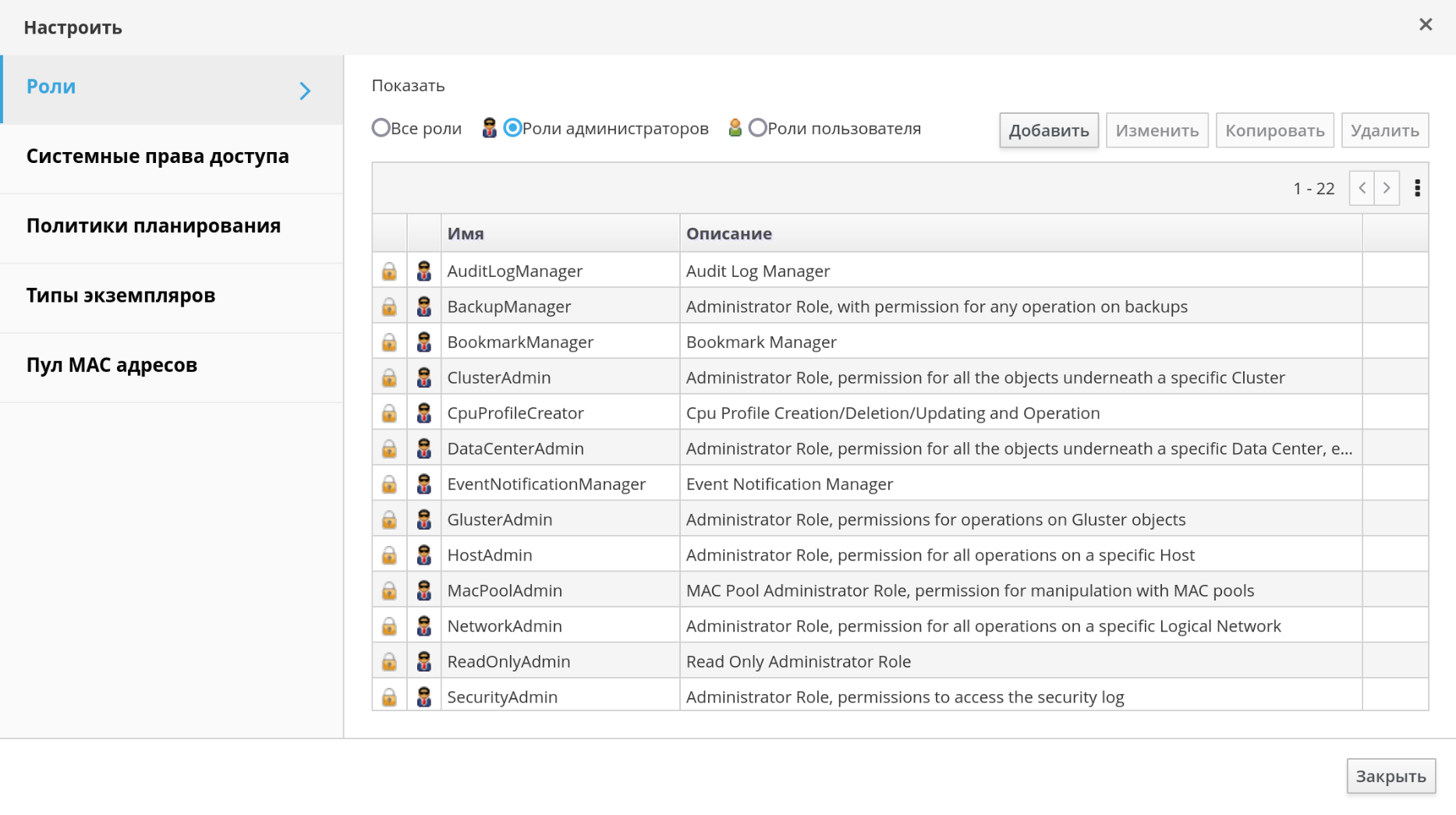

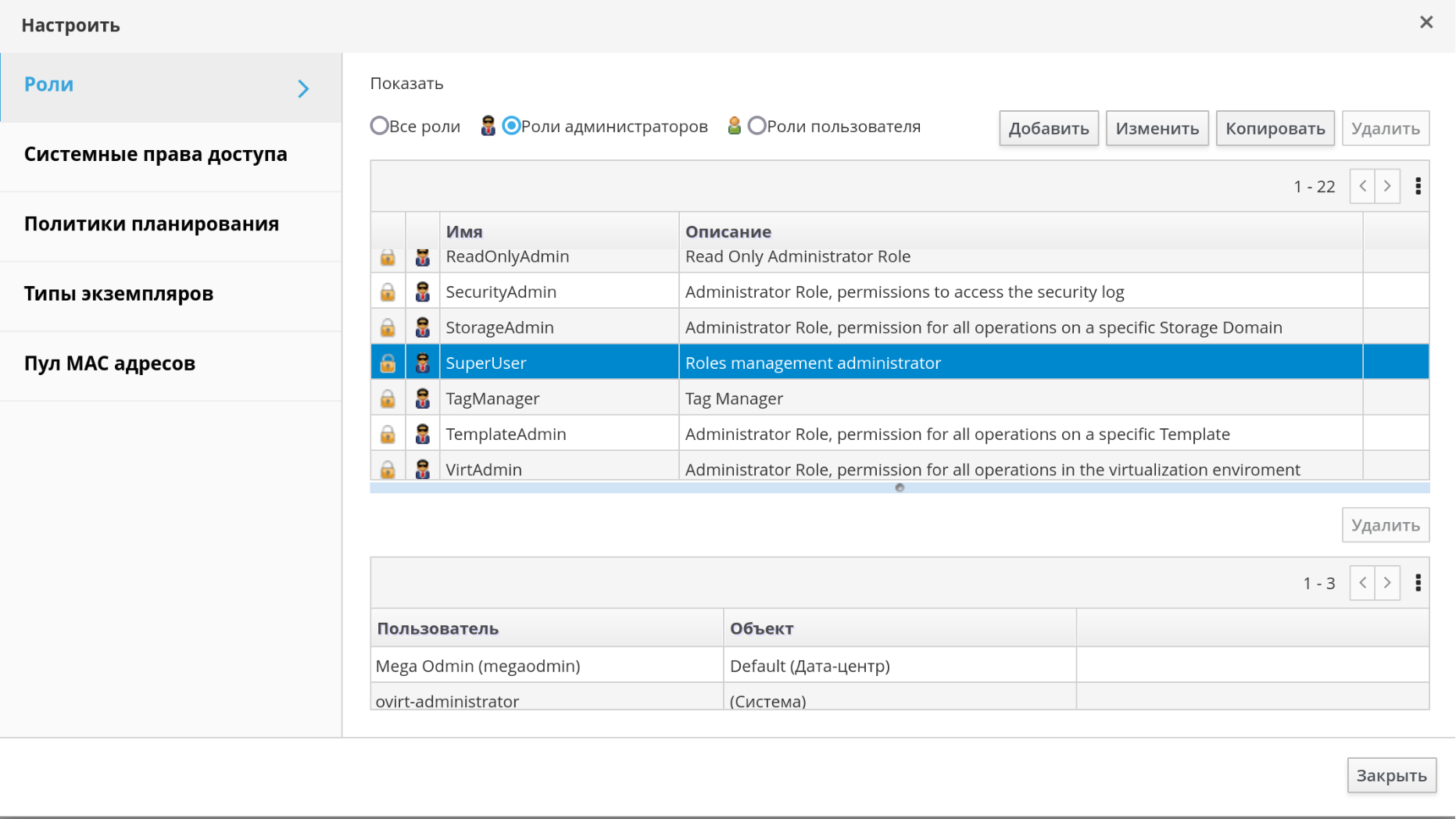

- перейти в "Администрирование → Настроить", чтобы открыть окно "Настроить". По умолчанию выбрана вкладка "Роли" (рисунок 2), где отображается список изначальных ролей Пользователя и Администратора, а также все частные роли;

- нажать кнопку

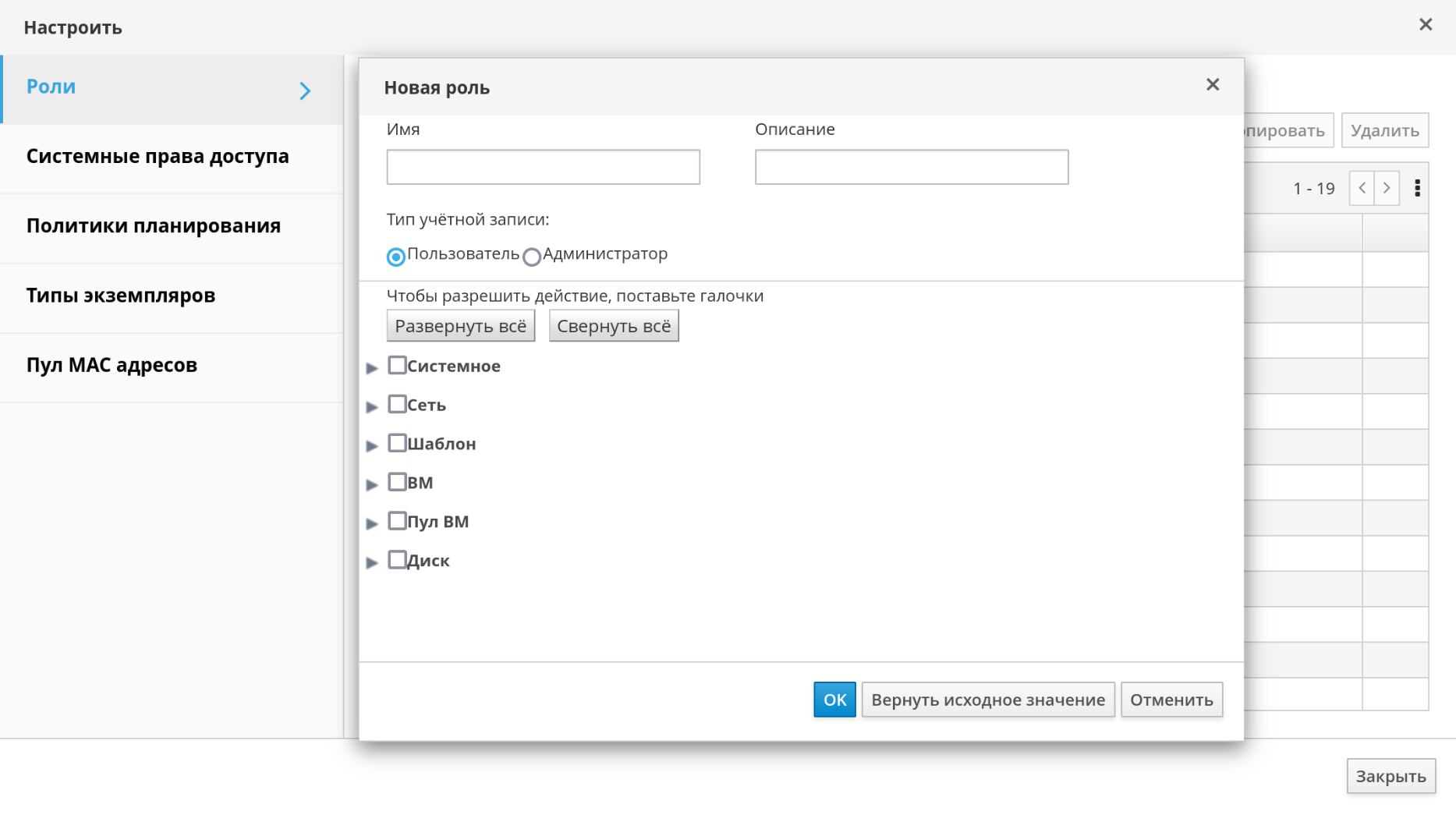

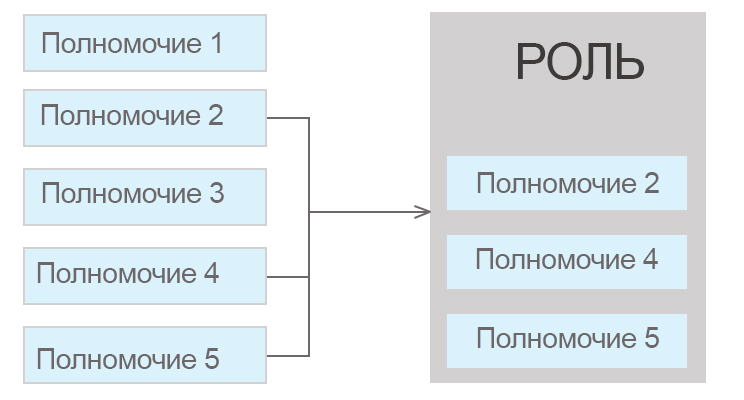

Добавить; - ввести "Имя" и "Описание" для новой роли (рисунок 3);

- для параметра "Тип учетной записи" выбрать тип учетной записи — "Администратор" или "Пользователь";

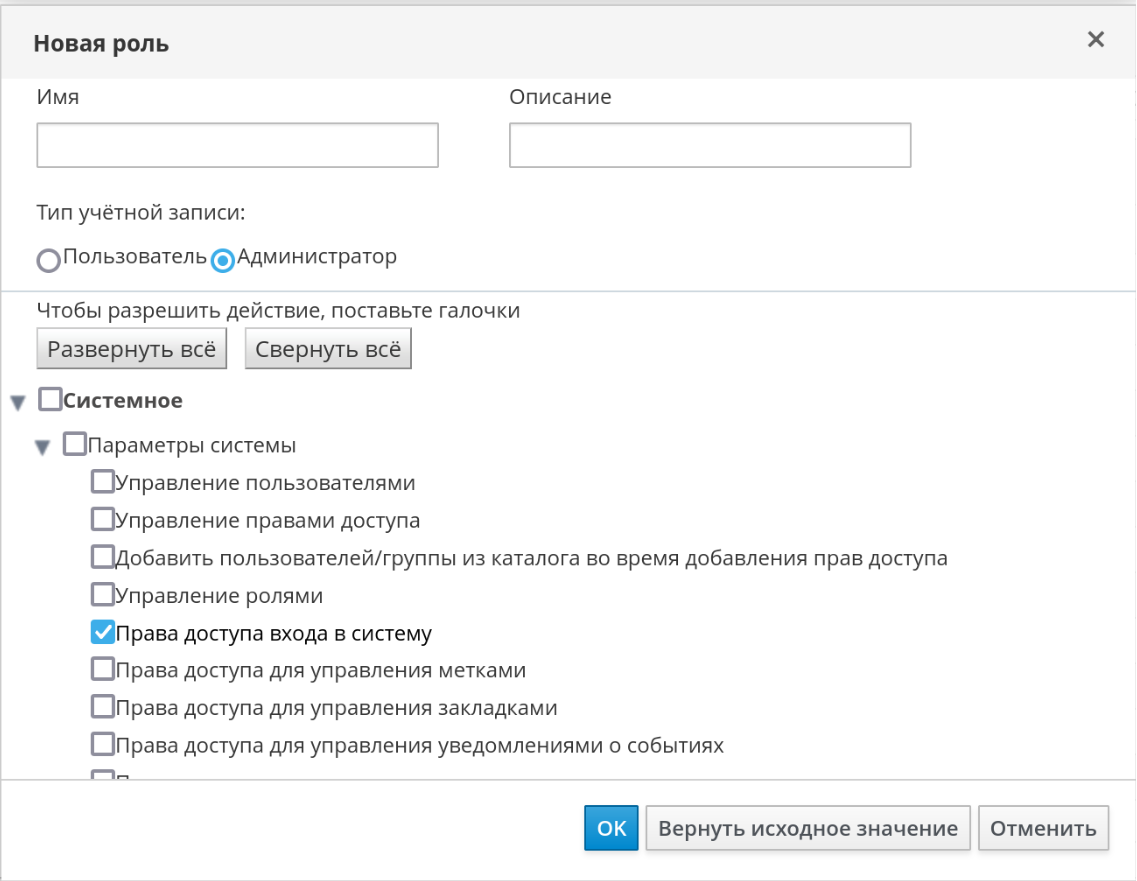

- с помощью кнопок Развернуть все (рисунок 4) или Свернуть все можно увидеть соответственно больше или меньше подробностей для полномочий объектов, присутствующих в списке. Также можно развернуть или свернуть параметры для каждого объекта;

- для каждого объекта установить или снять соответствующие флажки для действий, которые нужно разрешить или запретить в настраиваемой роли;

- для применения изменений нажать кнопку

OK.

Новая роль будет показана в списке ролей.

Рисунок 2 ‒ Настройка ролей — Роли администратора

Рисунок 3 ‒ Добавление новой роли

Рисунок 4 ‒ Действия, доступные для настройки новой роли

Изменение параметров роли

Параметры созданной администратором роли можно изменять , но нельзя изменять роли по умолчанию. Чтобы изменить роль по умолчанию, нужно скопировать роль и изменить копию роли согласно своим требованиям.

Для изменения или копирования роли требуется выполнить следующие действия:

- выбрать "Администрирование → Настроить", чтобы открыть окно "Настроить". По умолчанию выбрана вкладка "Роли", где отображается список изначальных ролей Пользователя и Администратора, а также все частные роли;

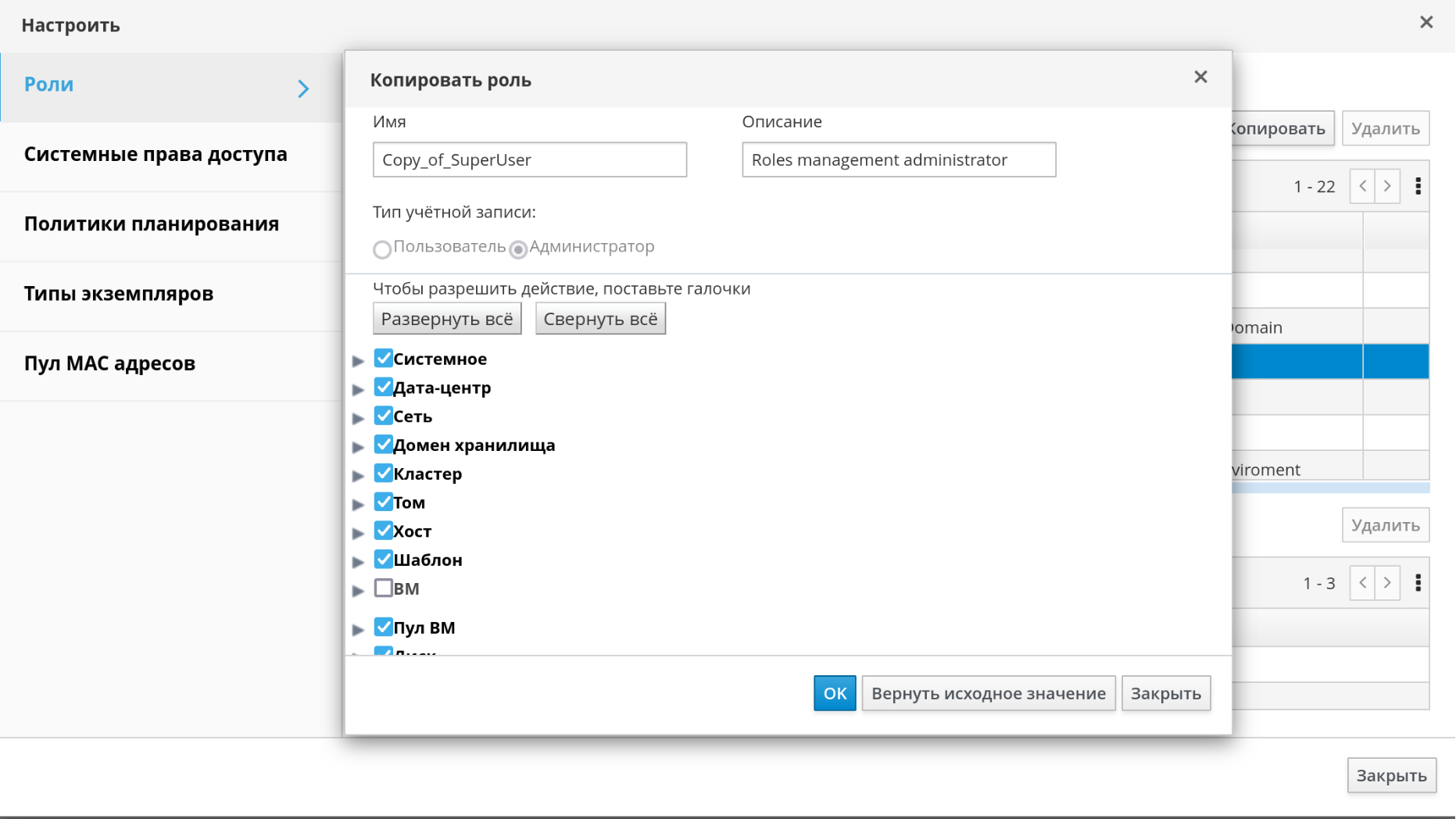

- выбрать роль, которую нужно изменить (рисунок 5). Чтобы открыть окно "Параметры роли", нажать кнопку

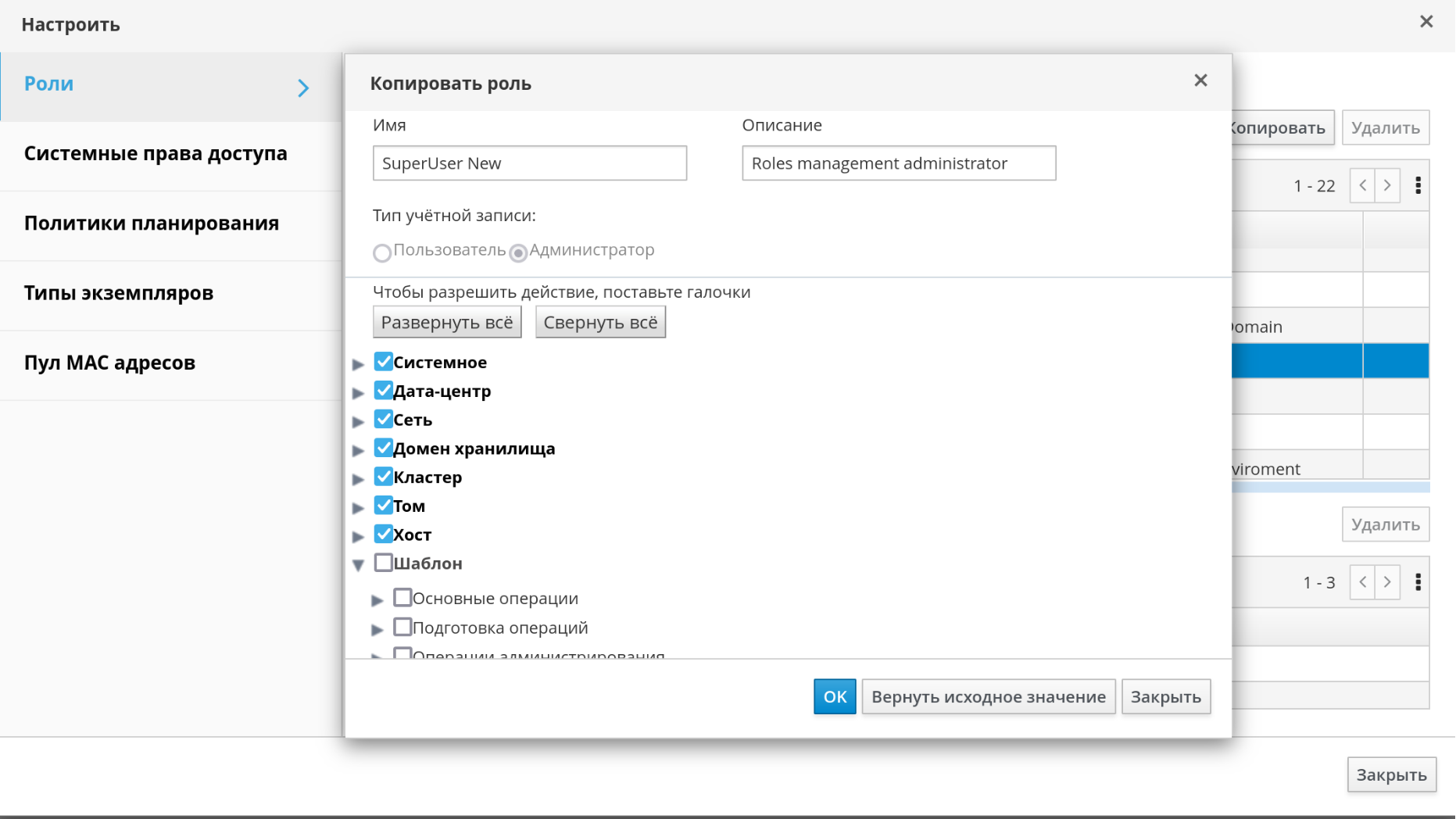

Изменитьили, чтобы открыть окно "Копировать" роль, нажать кнопкуКопировать; - при необходимости изменить "Имя" и "Описание" роли (рисунок 6);

- с помощью кнопок

Развернуть всеилиСвернуть всеможно увидеть соответственно больше или меньше подробностей для полномочий объектов, присутствующих в списке. Также можно развернуть или свернуть параметры для каждого объекта; - для каждого объекта установить или снять соответствующие флажки для действий, которые нужно разрешить или запретить в настраиваемой роли (рисунок 7);

- для применения внесенных изменений нажать кнопку

OK.

Рисунок 5 ‒ Выбор роли SuperUser для копирования и внесения изменений

Рисунок 6 ‒ Изменение скопированной роли SuperUser

Рисунок 7 ‒ Настройка полномочий по выполняемым действиям для скопированной роли

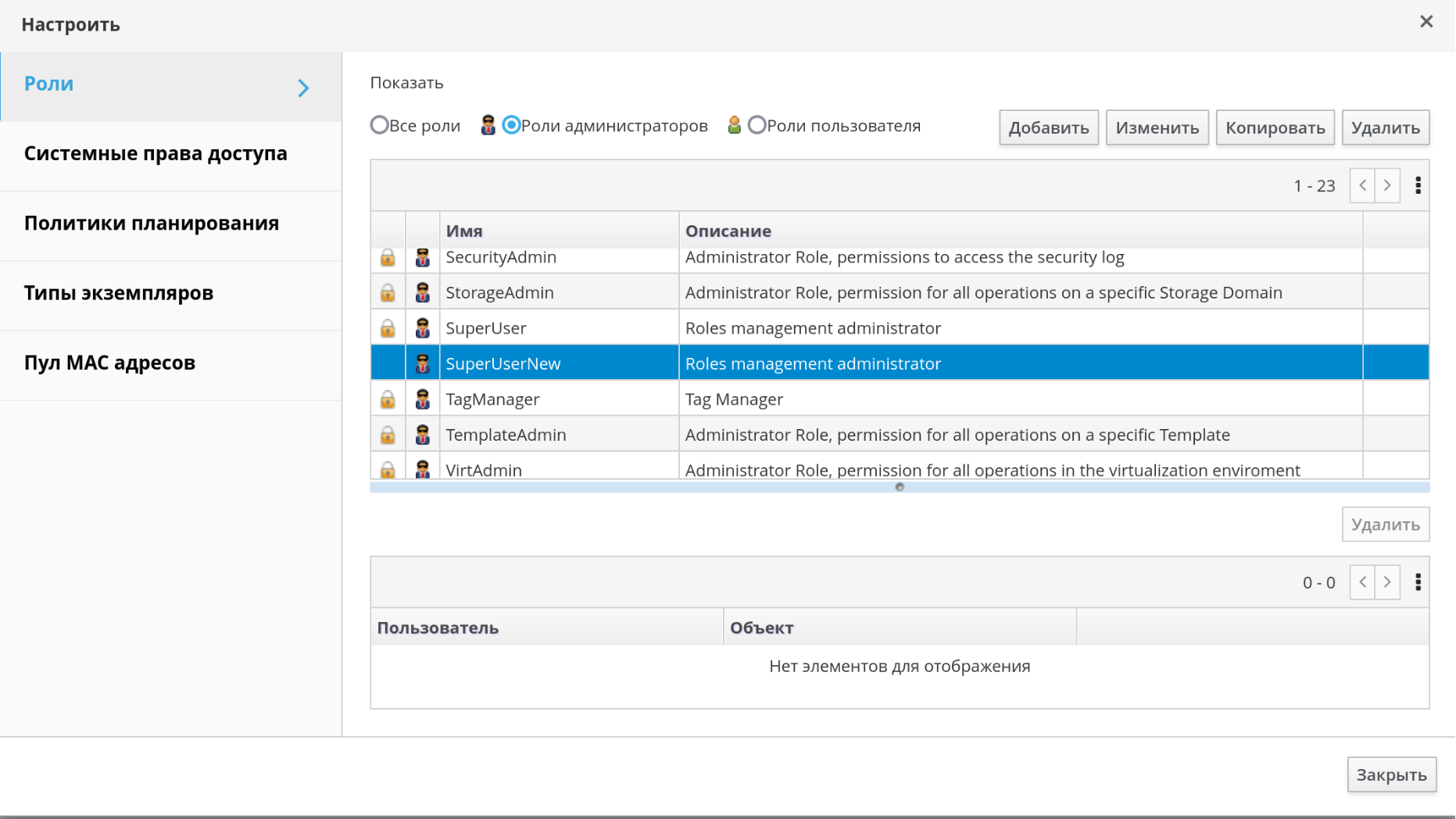

Добавленная роль отобразится в списке ролей для настройки (рисунок 8).

Рисунок 8 ‒ Список ролей с добавленной ролью SuperUserNew

Роль пользователя и примеры авторизации

В примерах ниже демонстрируется применение контроля авторизации в различных сценариях с использованием возможностей системы авторизации, описываемой в данном разделе.

Пример ‒ Полномочия для кластера

Светлана — системный администратор отдела бухгалтерии в своей организации. Все виртуальные ресурсы отдела бухгалтерии организованы в кластер системы виртуализации под названием Accounts. В кластере Accounts Светлане присвоена роль ClusterAdmin. Это дает Светлане возможность администрирования всех виртуальных машин в кластере, поскольку виртуальные машины являются дочерними объектами кластера. Администрирование ВМ включает в себя изменение, добавление или удаление таких виртуальных ресурсов, как диски, а также создание снимков. Роль Светланы не позволяет администрировать никакие ресурсы за пределами кластера. Поскольку ClusterAdmin является ролью администратора, то Светлане позволено работать на Портале администрирования для управления этими ресурсами.

Пример ‒ Полномочия PowerUser на ВМ

Иван — программист в отделе бухгалтерии. Для сборки и тестирования своих программ он использует виртуальные машины. Светлана создала для него виртуальный рабочий стол с названием "ivandesktop". На ВМ со столом "ivandesktop" Ивану присвоена роль UserVmManager, дающая ему доступ с Портала виртуальных машин к этой единственной ВМ. Поскольку Иван обладает полномочиями UserVmManager, то он может вносить изменения в параметры своей виртуальной машины. А поскольку **UserVmManager является ролью пользователя, то данная роль не дает ему возможности использовать Портал администрирования.

Пример ‒ Полномочия роли PowerUser дата-центра

Дарья — руководитель отдела. В дополнение к собственным обязанностям она время от времени помогает менеджеру по персоналу в задачах найма работников, планируя интервью и проверяя рекомендации. Согласно корпоративной политике для задач найма персонала Дарья должна использовать определенное приложение.

Хотя у Дарьи есть своя собственная машина для задач управления отделом, ей нужно создать отдельную ВМ для работы с приложением по подбору персонала. Ей присвоены полномочия PowerUserRole для дата-центра, в котором будет располагаться ее новая ВМ, потому что для создания новой виртуальной машины ей нужно внести изменения в некоторые компоненты в границах дата-центра, включая создание виртуального диска в домене хранилища.

Следует обратить внимание, что это не то же самое, что и присвоение Дарье привилегий DataCenterAdmin. В качестве пользователя PowerUser дата-центра Дарья может входить на Портал ВМ и выполнять действия с виртуальными машинами в границах дата-центра. Но она не может выполнять такие действия на уровне дата-центра, как прикрепление к дата-центру хостов или хранилищ.

Пример ‒ Полномочия сетевого администратора

Наташа работает сетевым администратором в отделе ИТ. В ее ежедневные обязанности входит создание, управление и удаление сетей в окружении виртуализации ее отдела. Для ее роли нужны административные привилегии на ресурсы и на сети каждого ресурса. Если, например, у Наташи будут привилегии NetworkAdmin** в дата-центре отдела ИТ**, то она сможет добавлять и удалять сети в дата-центре, а также присоединять и отсоединять сети для всех ВМ, принадлежащих дата-центру.

Пример ‒ Полномочия частной роли

Раиса работает в отделе ИТ и отвечает за администрирование учетных записей пользователей в Системе виртуализации. Ей нужны полномочия для добавления учетных записей пользователей и для присвоения им соответствующих ролей и полномочий. Раиса не использует никаких виртуальных машин и не должна иметь доступ к администрированию хостов, ВМ, кластеров или дата-центров. Такой встроенной роли, которая предоставляла бы ей этот конкретный набор полномочий, не существует. Для настройки набора полномочий, соответствующих рабочим обязанностям Раисы, нужно создать частную роль.

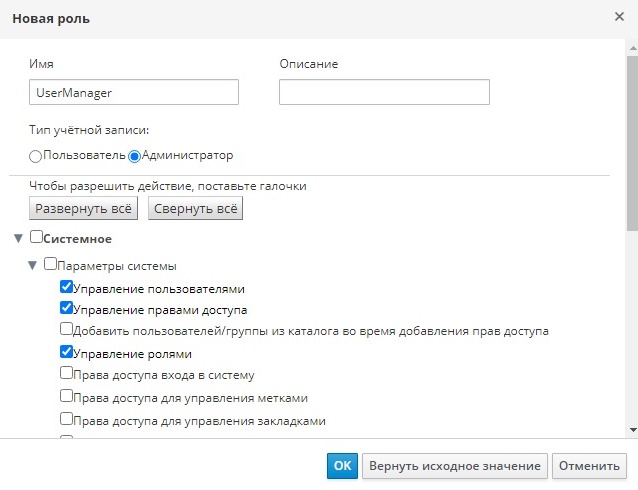

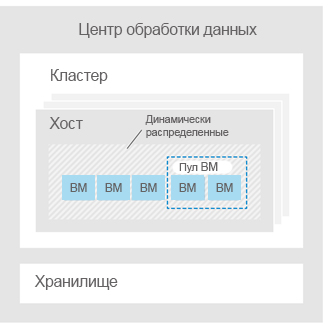

Частная роль UserManager (рисунок 9) разрешает управление пользователями, полномочиями и ролями. Эти действия собраны в разделе "Система", являющимся самым верхним объектом иерархии, показанной на рисунок 10, что означает, что эти действия применимы ко всем другим объектам в Системе.

Рисунок 9 ‒ Частная роль UserManager

Рисунок 10 ‒ Иерархия объектов Системы виртуализации

"Тип учетной записи", указанной для этой роли, — Администратор, а это означает, что после присвоения этой роли Раиса сможет использовать как Портал администрирования, так и Портал ВМ.

Системные полномочия

Полномочия дают пользователям возможность выполнять действия с объектами, где объекты — это либо отдельные объекты, либо контейнерные (рисунок 11). Любые полномочия, применяющиеся к контейнерному объекту, также применимы ко всем членам этого контейнера.

Рисунок 11 ‒ Полномочия и роли

Свойства пользователя

Роли и полномочия являются свойствами пользователя. Роли — это предварительно настроенные наборы привилегий, предоставляющих доступ к разным уровням физических и виртуальных ресурсов. Многоуровневое администрирование предоставляет тонко настроенную иерархию полномочий. У администратора дата-центра, например, есть полномочия на управление всеми объектами в дата-центре, в то время как у администратора хоста есть полномочия на управление одним физическим хостом. Один пользователь может иметь полномочия на использование одной ВМ и не иметь полномочий на внесение изменений в параметры ВМ, в то время как у другого пользователя могут присутствовать системные полномочия на ВМ.

Система виртуализации РОСА Виртуализация предоставляет широкий диапазон предварительно настроенных ролей — от администратора с системными полномочиями до конечного пользователя с доступом только к одной ВМ. Хотя роли по умолчанию нельзя изменять или удалять, их можно копировать (клонировать) и редактировать, а также можно создавать новые роли согласно необходимым требованиям.

В РОСА Виртуализация поддерживаются следующие типы ролей:

- Администратор — предоставляет доступ к Порталу администрирования для управления физическими и виртуальными ресурсами. Роль администратора присваивает права на выполнение действий на Портале ВМ. При этом роль администратора никак не влияет на то, что доступно к просмотру для пользователя на Портале ВМ.

- Пользователь — предоставляет доступ к Порталу ВМ для доступа и управления ВМ и шаблонами. Роль пользователя определяет, что доступно к просмотру для пользователя на Портале ВМ. Полномочия, выданные пользователю с ролью администратора, отражаются на том, какие действия доступны этому пользователю на Портале ВМ.

Роли и привилегии пользователей

В таблице 1 описываются базовые роли пользователей, предоставляющие полномочия на доступ к виртуальным машинам и их параметрам на Портале ВМ.

В таблице 2 описываются продвинутые роли пользователей, позволяющие выполнять более тонкую настройку полномочий на ресурсы на Портале ВМ.

Роли и привилегии администраторов

В таблице 3 описываются базовые административные роли, дающие полномочия на доступ и настройку ресурсов на Портале администрирования.

Важно — Не следует использовать пользователя-администратора сервера каталогов в качестве пользователя-администратора Системы виртуализации. Рекомендуется создать на сервере каталогов пользователя специально для использования в качестве пользователя-администратора Системы виртуализации.

Пользователь SuperUser (системный администратор) управляет всеми аспектами Портала администрирования. Другим пользователям можно присваивать более конкретные административные роли. Эти узкоспециализированные административные роли удобны для присвоения пользователю административных привилегий, ограниченных конкретным ресурсом. У роли DataCenterAdmin, например, есть административные привилегии только для присвоенного дата-центра, за исключением хранилища этого дата-центра, а у роли ClusterAdmin есть административные привилегии только для назначенного кластера.

В таблице 4 описываются продвинутые роли администраторов, позволяющие выполнять более тонкую настройку полномочий на ресурсы на Портале администрирования.

Присвоение ресурсу роли администратора или пользователя

Для присвоения роли ресурсу необходимо:

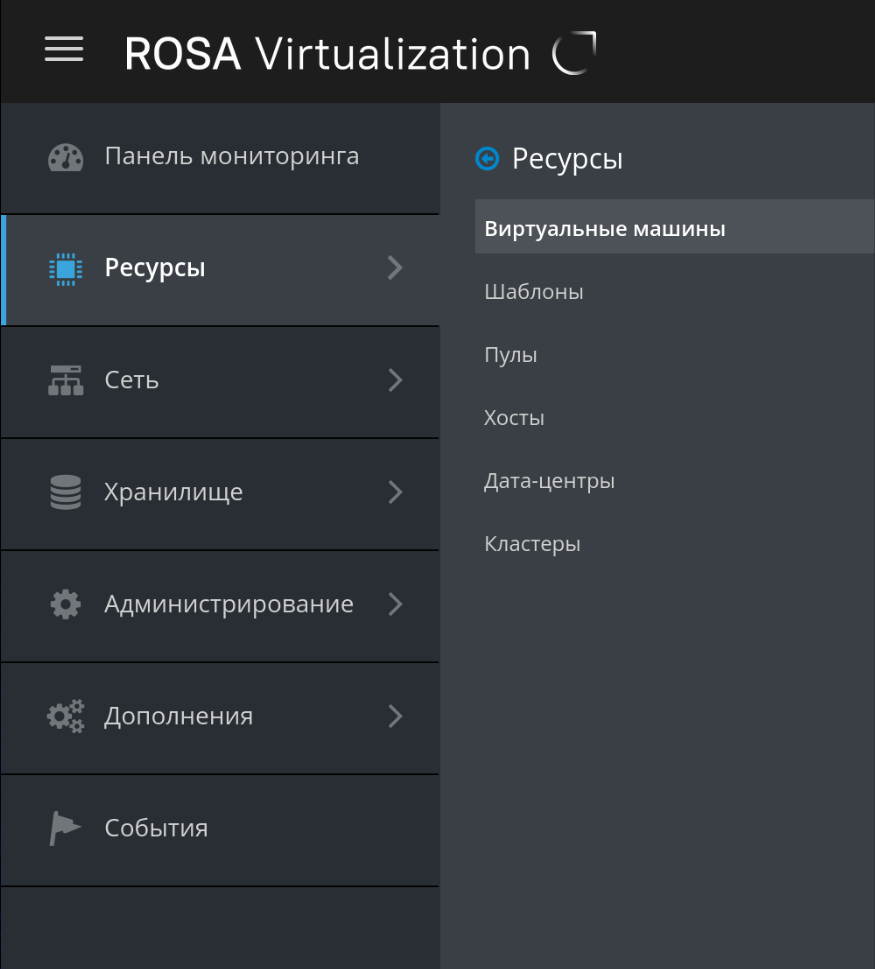

- найти название нужного ресурса и нажать на него, чтобы просмотреть детали (рисунок 12);

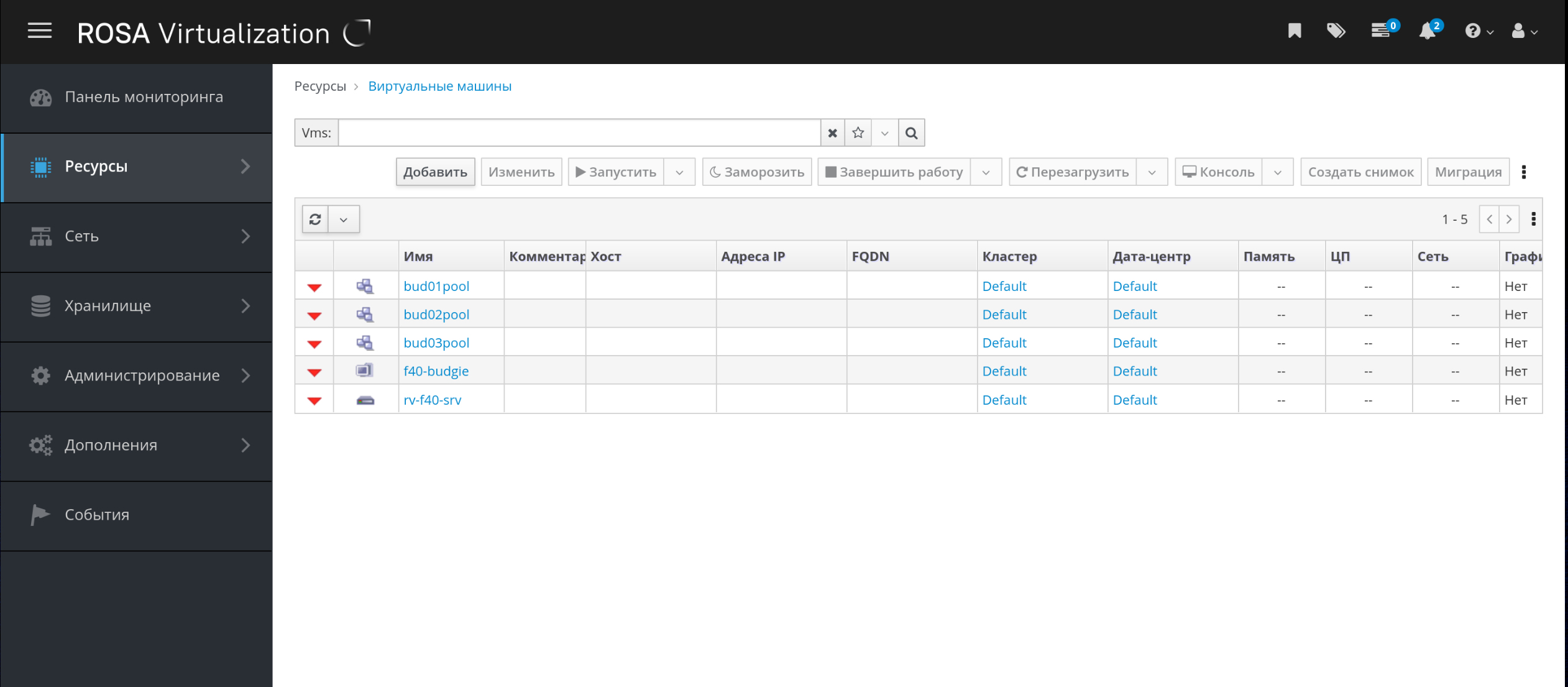

В качестве примера можно рассмотреть выбор "Ресурсы → Виртуальные машины" (рисунок 13).

Рисунок 12 ‒ Ресурсы РОСА Виртуализация: "Виртуальные машины", "Шаблоны", "Пулы", "Хосты", "Дата-центры", "Кластеры"

Рисунок 13 ‒ Доступные ресурсы — "Виртуальные машины"

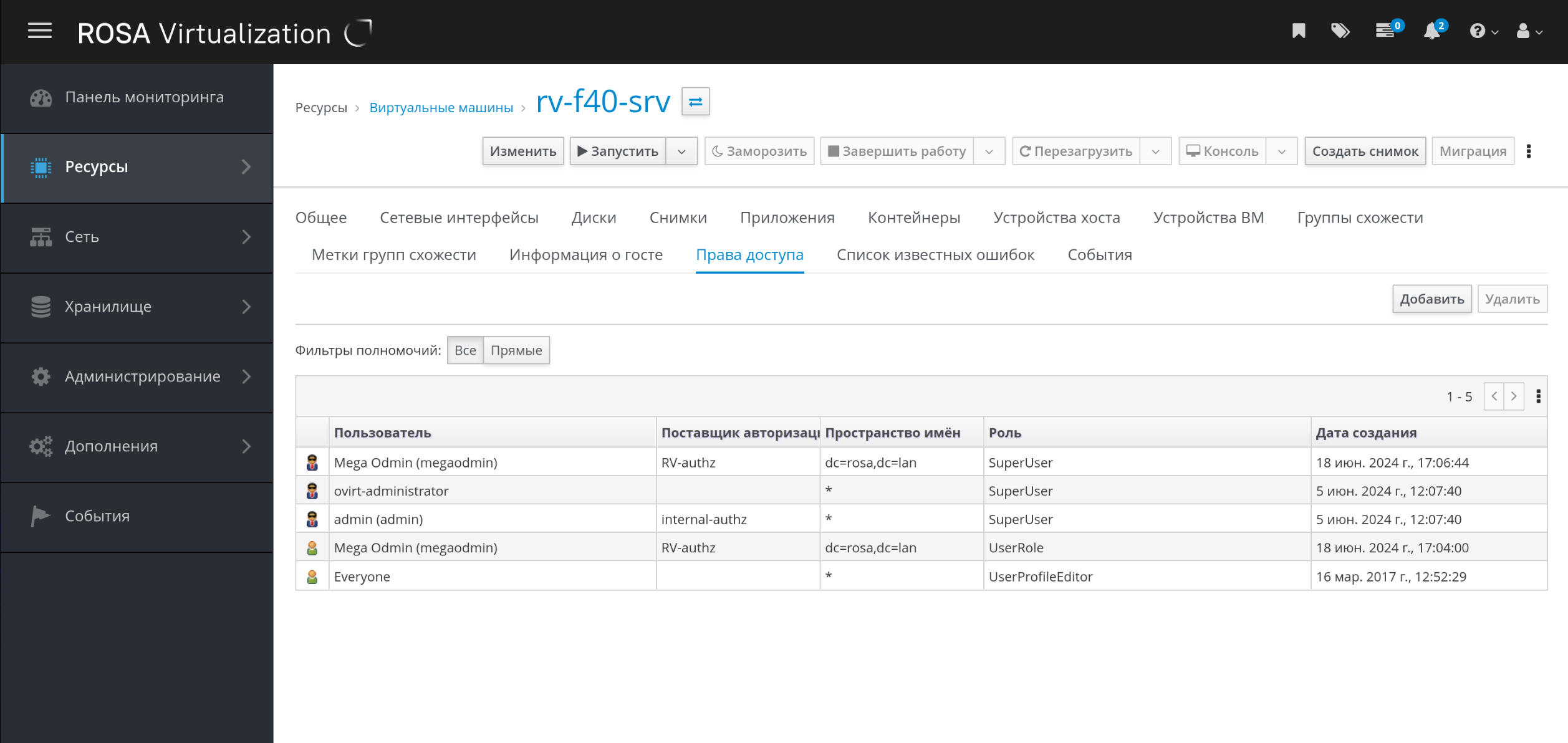

- перейти на вкладку "Права доступа" (рисунок 14), чтобы указать присвоенных пользователей, роль пользователя и наследуемые полномочия для выбранного ресурса;

Рисунок 14 ‒ "Права доступа" для выбранного ресурса (виртуальная машина)

- нажать кнопку

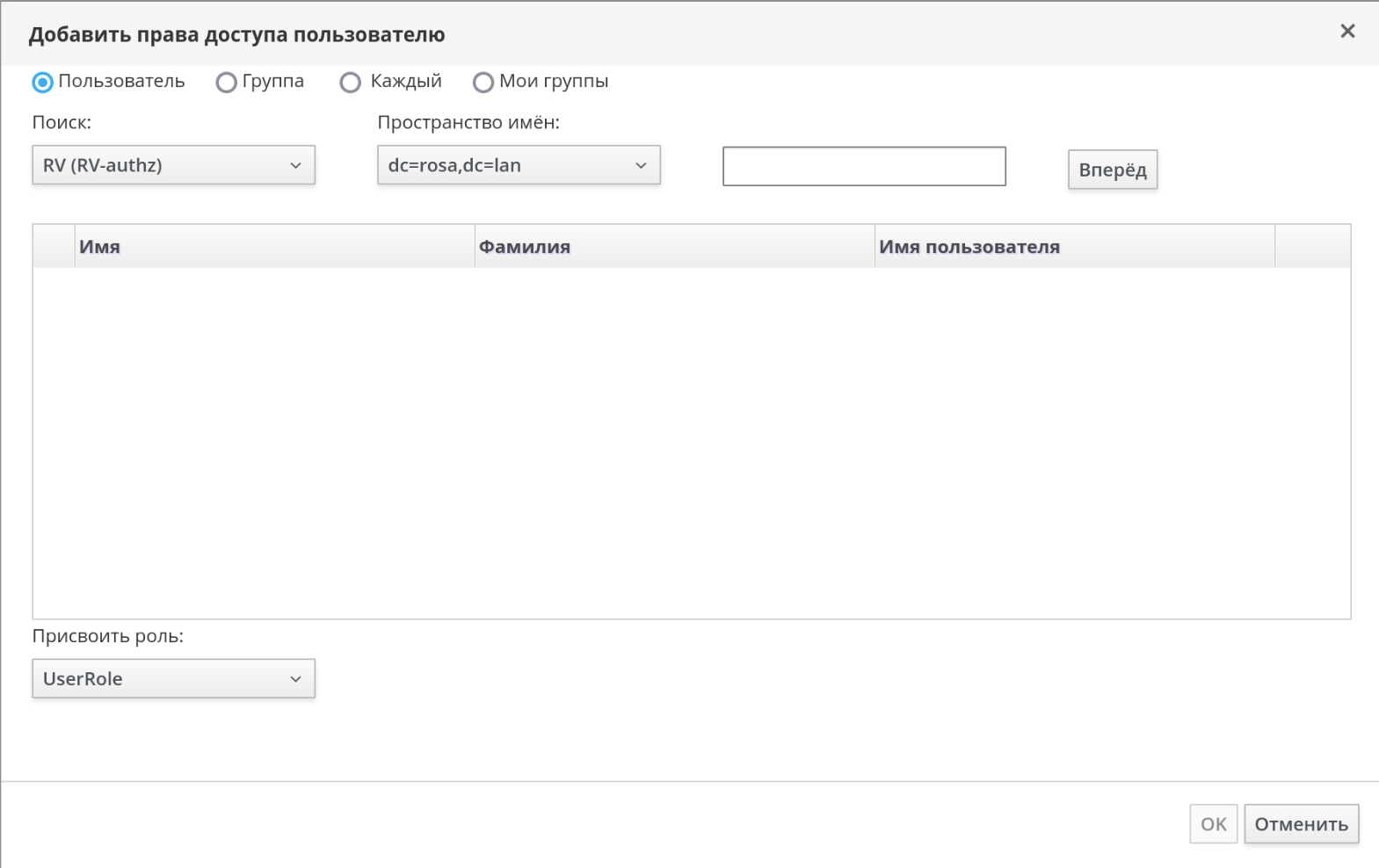

Добавить, после чего откроется форма для добавления пользователя и присвоения ему требуемых прав для данного ресурса (рисунок 15);

Рисунок 15 ‒ Форма для добавления пользователя и присвоения ему требуемых прав

- указать имя существующего пользователя в поле "Поиск" и нажать кнопку

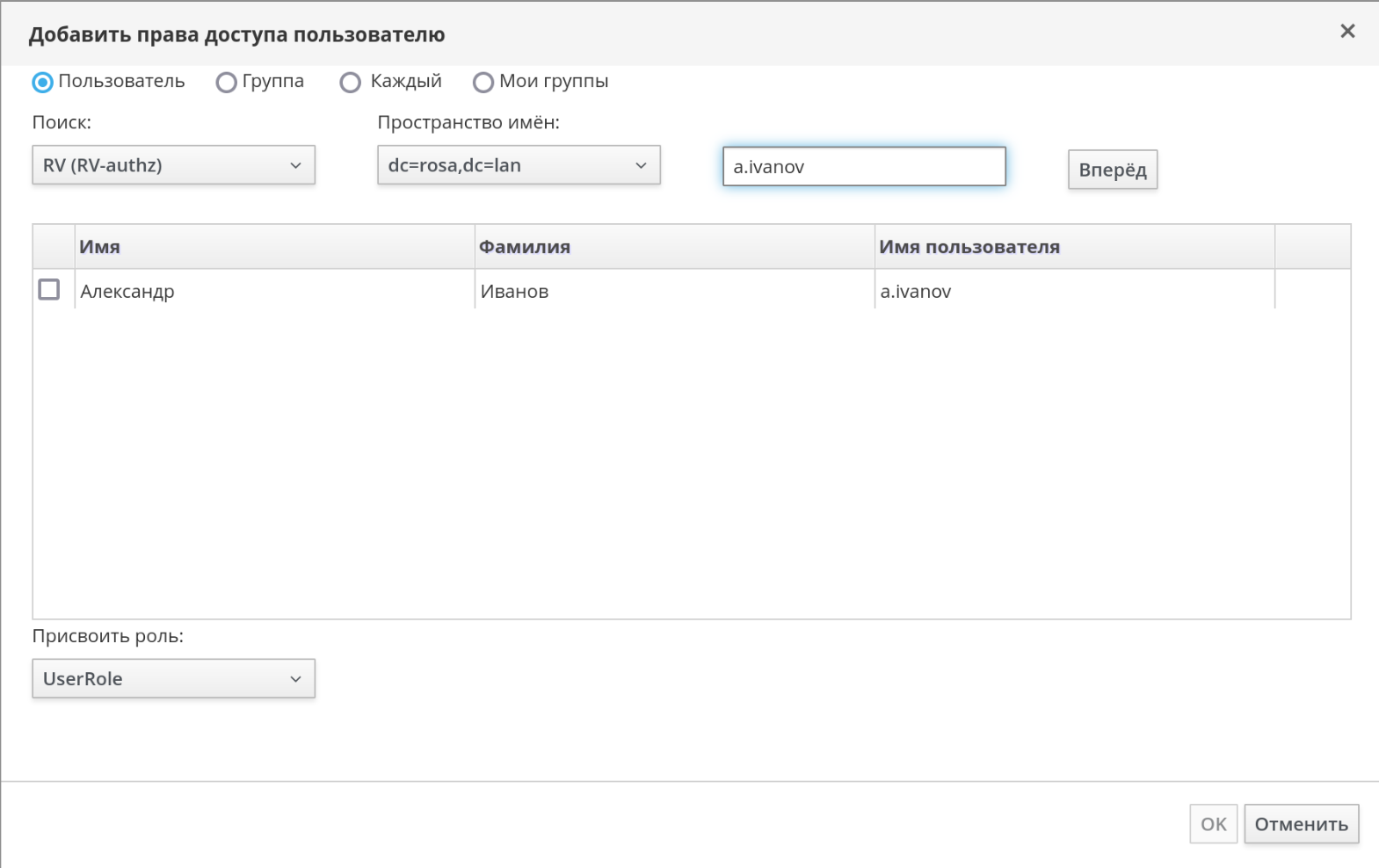

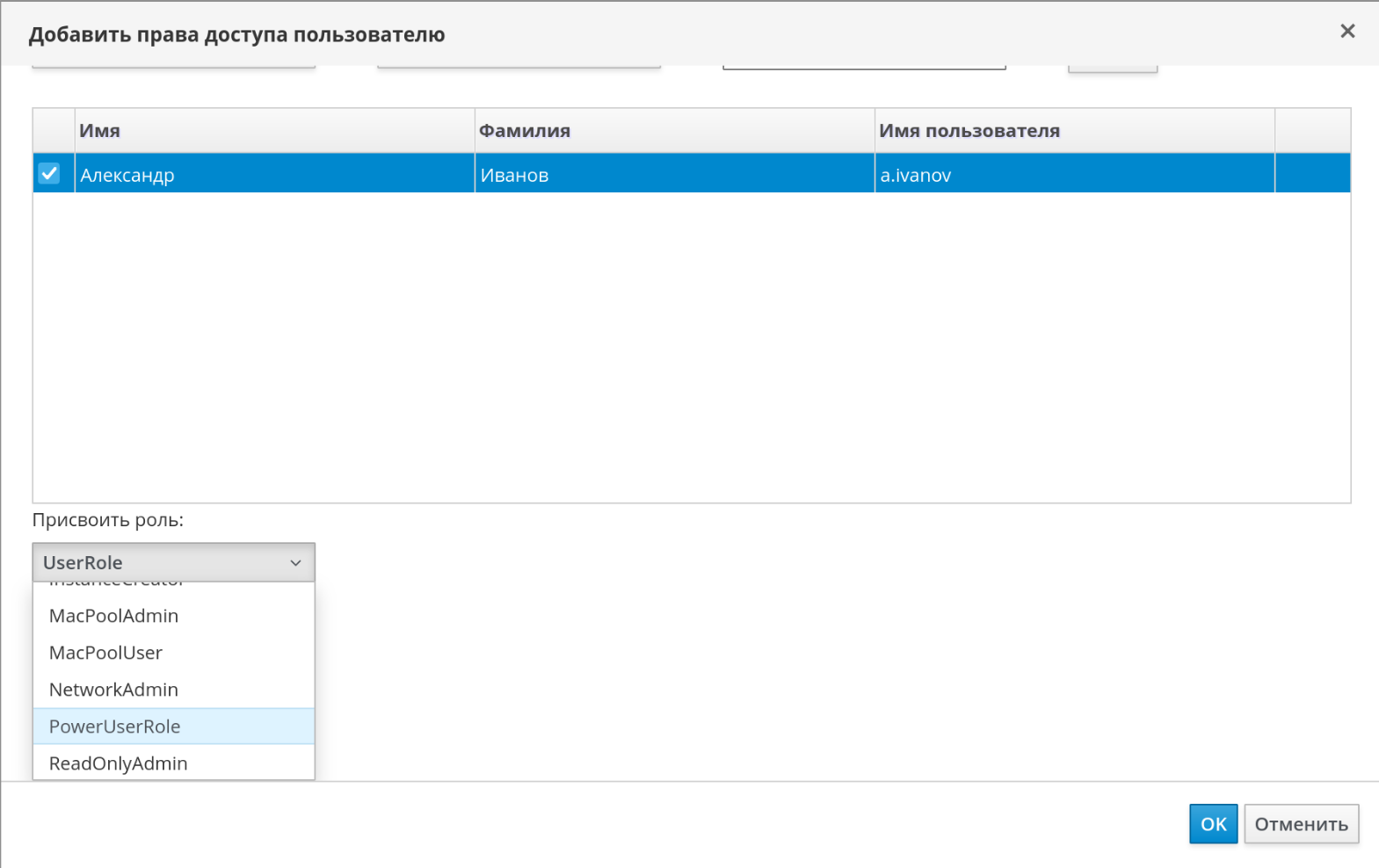

Вперед. Из полученного списка возможных совпадений выбрать пользователя (рисунок 16);

Рисунок 16 ‒ Поиск пользователя

В данном примере нужно найти пользователя a.ivanov (Александр Иванов) из домена RV (подключен как внешний сервер LDAP).

- из выпадающего списка "Присвоить роль" выбрать нужную роль (рисунок 17);

На рисунке 17 пользователю a.ivanov (Александр Иванов) из домена RV присваивается роль PowerUserRole.

Рисунок 17 ‒ Присвоение роли выбранному пользователю

- нажать кнопку

OK.

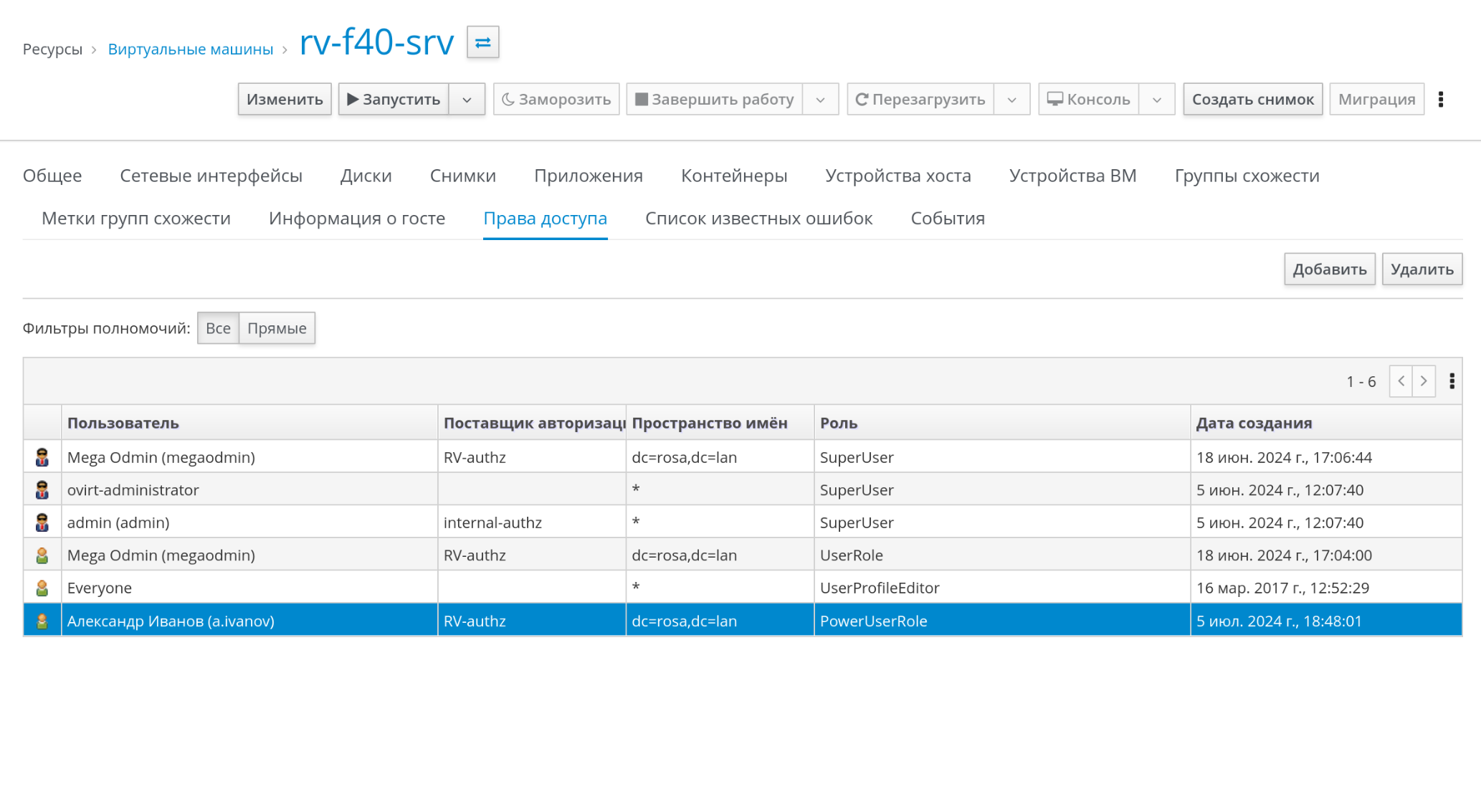

В результате на указанном ресурсе действуют наследуемые полномочия выбранной роли для определенного пользователя, который получает права доступа или управления этим ресурсом (рисунок 18).

Важно — Роли и полномочия можно присваивать только существующим пользователям.

Рисунок 18 ‒ Пользователь a.ivanov получил права (роль) PowerUserRole для выбранного ресурса

Удаление роли администратора или пользователя с ресурса

При удалении роли с ресурса пользователь теряет на этом ресурсе наследуемые полномочия, связанные с ролью.

Для удаления роли с ресурса нужно выполнить следующие действия:

- найти название нужного ресурса и нажать на него, чтобы просмотреть детали;

- перейти на вкладку "Права доступа", чтобы указать присвоенных пользователей, роль пользователя и наследуемые полномочия для выбранного ресурса;

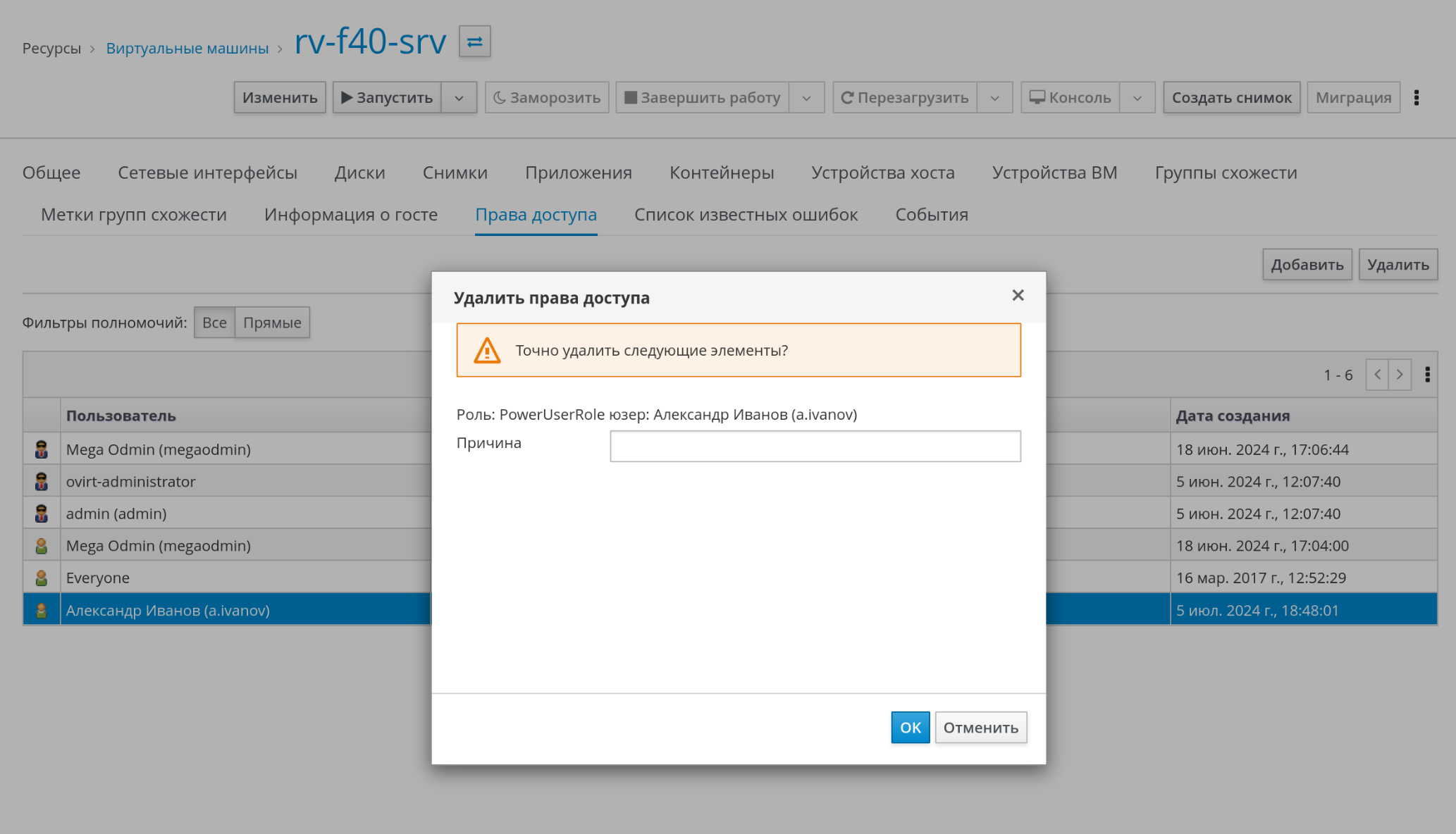

- выбрать пользователя, права которого необходимо удалить с данного ресурса (см. рисунок 18);

- нажать кнопку

Удалить(рисунок 19); - в открывшемся диалоговом окне "Удалить права доступа" нажать кнопку

OKдля удаления прав доступа для данного пользователя/ресурса.

Рисунок 19 ‒ Удаление прав доступа

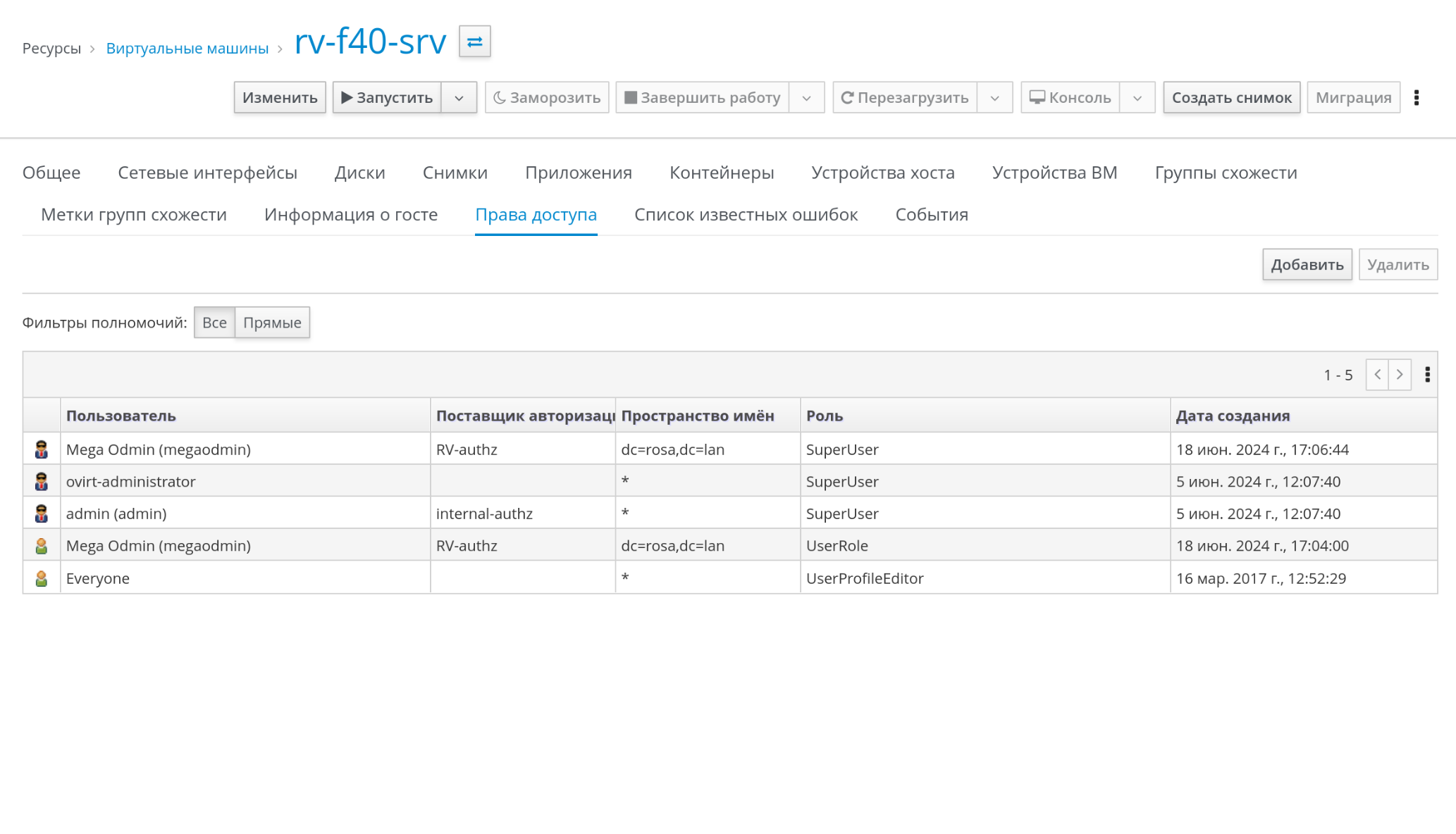

"Права доступа" для данного пользователя/ресурса будут удалены (рисунок 20).

Рисунок 20 ‒ Права пользователя a.ivanov к данному ресурсу удалены

Управление системными полномочиями в дата-центре

Администратор дата-центра — это роль системного администратора только для конкретного дата-центра. Она удобна в среде виртуализации с несколькими дата-центрами, где каждому дата-центру требуется администратор. Роль DataCenterAdmin является иерархической моделью, таким образом пользователь, которому назначена роль администратора дата-центра, может управлять всеми объектами в дата-центре, за исключением хранилища этого дата-центра.

С помощью кнопки Параметры на панели заголовков можно назначать администраторов дата-центров для всех дата-центров в окружении.

Роль администратора дата-центра разрешает выполнять следующие действия:

- создание и удаление кластеров, связанных с дата-центром;

- добавление и удаление хостов, ВМ и пулов, связанных с дата-центром;

- изменение пользовательских полномочий на виртуальных машинах, связанных с дата-центром.

Для смены администратора дата-центра следует удалить существующего администратора и создать нового.

В таблице 5 описываются административные роли и привилегии, применимые в администрировании дата-центров.

Управление системными полномочиями в кластере

Администратор кластера — это роль системного администратора только для конкретного кластера. Она удобна в среде виртуализации с несколькими кластерами, где каждому кластеру требуется администратор. Роль ClusterAdmin является иерархической моделью, таким образом пользователь, которому назначена роль администратора кластера, может управлять всеми объектами в кластере.

С помощью кнопки Параметры на панели заголовков можно назначать администраторов кластеров для всех кластеров в окружении.

Роль администратора кластера разрешает выполнять следующие действия:

- создание и удаление ассоциированных кластеров;

- добавление и удаление хостов, ВМ и пулов, связанных с кластером;

- изменение пользовательских полномочий на виртуальных машинах, связанных с кластером.

Для смены администратора кластера следует удалить существующего администратора и создать нового.

В таблице 6 описываются административные роли и привилегии, применимые в администрировании кластеров.

Управление сетевыми системными полномочиями

Сетевой администратор — это роль системного администратора, которую можно применить для конкретной сети или для всех сетей в дата-центре, кластере, хосте, виртуальной машине или шаблоне. Сетевой пользователь может исполнять ограниченные административные роли, такие как просмотр и присоединение сетей на конкретной ВМ или конкретном шаблоне.

Для назначения сетевого администратора всем сетям в окружении нужно использовать кнопку Параметры на панели заголовков.

Роль сетевого администратора позволяет выполнять следующие действия:

- создание, изменение и удаление сетей;

- редактирование параметров сети, включая настройку зеркалирования портов;

- подключение и отключение сетей от ресурсов, включая кластеры и виртуальные машины.

Пользователю, создавшему сеть, автоматически присваиваются полномочия NetworkAdmin в созданной сети.

Для смены администратора сети следует удалить существующего администратора и создать нового.

В таблице 7 описываются роли сетевого администратора и сетевого пользователя, а также привилегии, используемые в сетевом администрировании.

Управление системными полномочиями для хоста

Администратор хоста — это административная роль для одного конкретного хоста. Данная роль удобна для кластеров с множеством хостов, где для каждого хоста нужен системный администратор.

Для назначения администратора для всех хостов окружения нужно использовать кнопку Параметры на панели заголовков.

Роль администратора хоста разрешает выполнять следующие действия:

- настройка параметров хоста;

- настройка логических сетей;

- удаление хоста.

Для смены администратора хоста следует удалить существующего администратора и создать нового.

В таблице 8 описывается роль администратора, а также привилегии, применяемые для администрирования хостов.

Управление системными полномочиями в домене хранилища

Администратор хранилища — это роль системного администрирования только для одного конкретного домена хранилища. Данная роль удобна в дата-центрах с несколькими доменами хранилищ, где для каждого домена хранилища требуется свой системный администратор.

Для назначения администратора хранилища для всех доменов хранилищ окружения нужно использовать кнопку Параметры на панели заголовков.

Роль администратора домена хранилища позволяет выполнять следующие действия:

- изменение конфигурации домена хранилища;

- перевод домена хранилища в режим обслуживания;

- удаление домена хранилища.

Для смены администратора домена хранилища следует удалить существующего администратора и создать нового.

В таблице 9 описываются роли администратора, а также привилегии, применяемые для администрирования доменов хранилищ.

Управление системными полномочиями на пул виртуальных машин

Администратор пула ВМ — это роль системного администрирования пулов ВМ в дата-центре. Данную роль можно применить к конкретным пулам виртуальных машин, к дата-центру или ко всему виртуализированному окружению в целом. Роль администратора пула ВМ удобна для назначения различных пользователей на управление конкретными ресурсами пулов виртуальных машин.

Роль администратора пула ВМ позволяет выполнять следующие действия:

- создание, изменение и удаление пулов;

- добавление и открепление ВМ от пулов.

В таблице 10 описываются роли администратора, а также привилегии, применяемые для администрирования пулов.

Управление системными полномочиями на виртуальные диски

Диспетчер виртуализации предоставляет две изначальные роли пользователя виртуальных дисков (DiskCreator и DiskOperator), но не предоставляет изначальной роли администратора виртуальных дисков.

Роль создателя виртуальных дисков DiskCreator предоставляет возможность администрирования виртуальных дисков на Портале ВМ. Роль DiskCreator можно применить к конкретным ВМ, к дата-центру, к конкретному домену хранилища или ко всему виртуализированному окружению в целом. Данная роль удобна тем, что позволяет различным пользователям управлять различными виртуальными ресурсами.

Роль создателя виртуальных дисков DiskCreator позволяет выполнять следующие действия:

- создание, изменение и удаление виртуальных дисков, связанных с ВМ или другими ресурсами;

- изменение полномочий пользователей на виртуальные диски.

В таблице 11 описываются роли пользователей и привилегии, применимые для использования и администрирования виртуальных дисков на Портале ВМ.

Настройка шифра для старых версий SPICE

По умолчанию в консолях SPICE используется совместимое с FIPS шифрование с определенной строкой шифра. Строка шифра для SPICE по умолчанию:

kECDHE+FIPS:kDHE+FIPS:kRSA+FIPS:!eNULL:!aNULL

При наличии ВМ с более старой ОС или старым клиентом SPICE, где один из них не поддерживает совместимое с FIPS шифрование, необходимо будет использовать более слабую строку шифра. В противном случае при установке нового кластера или нового хоста в существующий кластер и попытке подключения к этой виртуальной машине может возникнуть ошибка безопасности соединения.

Строку шифра можно изменить с помощью файла сценариев Ansible (Ansible playbook).

Для изменения строки шифра нужно:

- на машине диспетчера виртуализации создать файл в каталоге /usr/share/ovirt-engine/playbooks, например:

vi /usr/share/ovirt-engine/playbooks/change-spice-cipher.yml

- вставить в файл следующее содержимое и сохранить файл:

name: oVirt ‒ setup weaker SPICE encryption for old clients

hosts: hostname

vars:

host_deploy_spice_cipher_string: 'DEFAULT:-RC4:-3DES:-DES'

roles:

‒ ovirt-host-deploy-spice-encryption

- запустить только что созданный файл Ansible playbook:

ansible-playbook -l hostname \

/usr/share/ovirt-engine/playbooks/change-spice-cipher.yml

Как вариант, можно изменить "Параметры хоста" с помощью Ansible playbook ovirt-host-deploy с параметром "--extra-vars" и переменной "host_deploy_spice_cipher_string" следующим образом:

ansible-playbook -l hostname –extra-vars \

host_deploy_spice_cipher_string=”DEFAULT:-RC4:-3DES:-DES” \

/usr/share/ovirt-engine/playbooks/ovirt-host-deploy.yml

Политики планирования

Политика планирования — это набор правил, определяющих логику, согласно которой виртуальные машины распределяются между хостами в кластере, к которому применяется данная политика. Политики планирования определяют эту логику с помощью сочетания фильтров, весов и политики балансировки нагрузки. Модули фильтров реализуют жесткое применение политики и отфильтровывают хосты, не соответствующие указанным условиям. Модули веса применяют мягкое применение и используются для контроля относительного приоритета факторов, принимаемых во внимание при определении тех хостов в кластере, на которых может выполняться виртуальная машина.

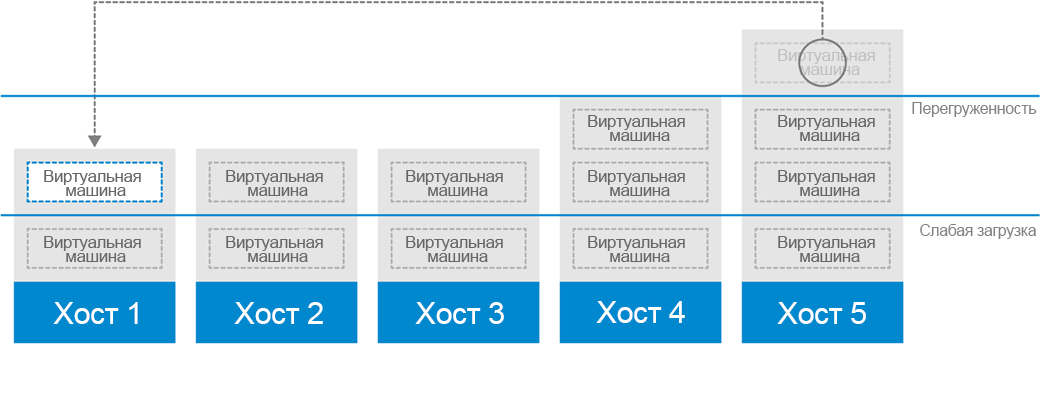

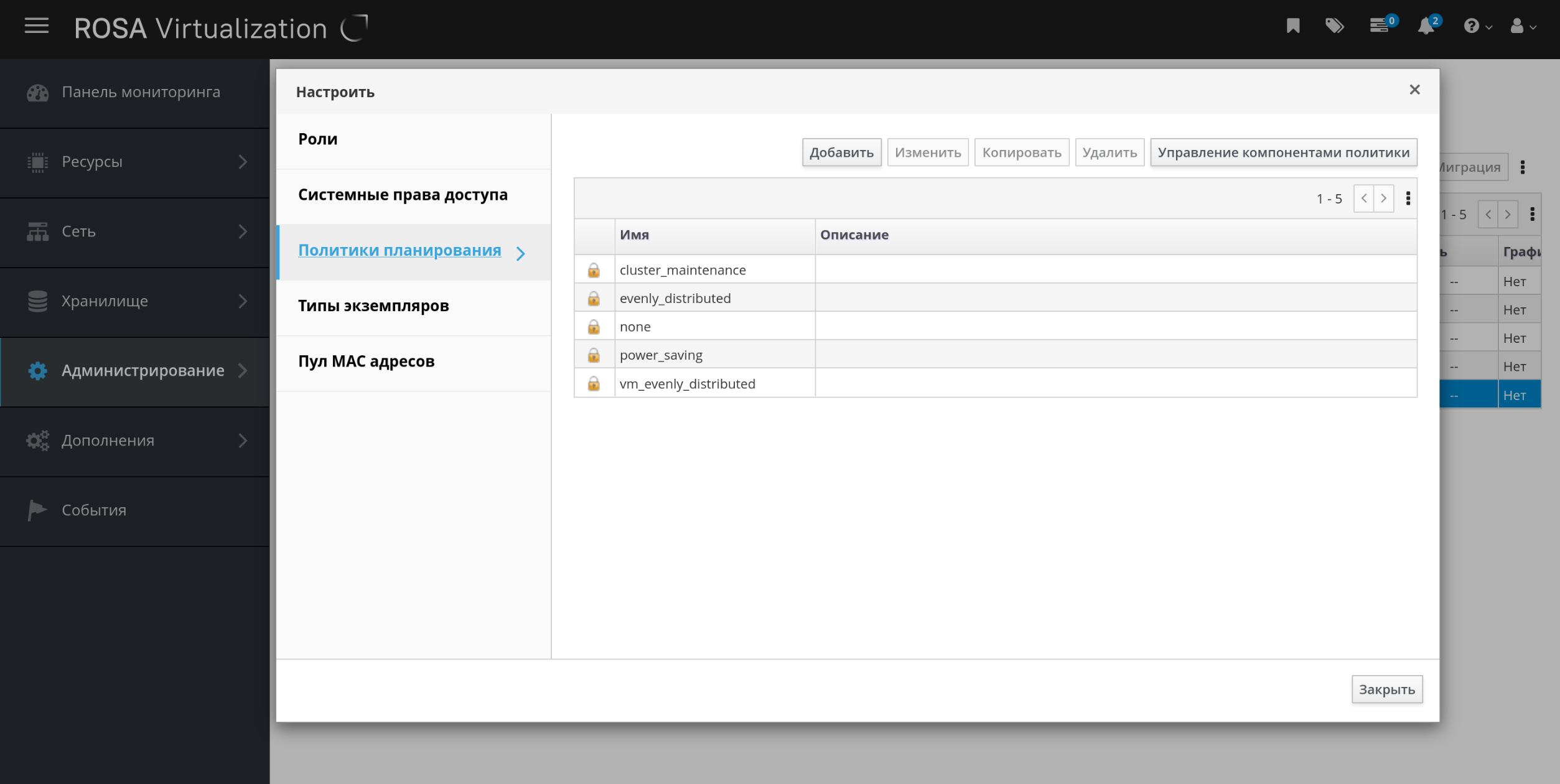

Диспетчер Системы виртуализации по умолчанию предоставляет пять политик планирования — Evenly_Distributed, Cluster_Maintenance, None, Power_Saving и VM_Evenly_Distributed (рисунок 21). Также можно настроить новые политики, предлагающие тонко настроенный контроль распределения виртуальных машин. Вне зависимости от политики планирования виртуальная машина не станет начинать работу на хосте с перегруженным ЦП. По умолчанию ЦП хоста считается перегруженным, если в течение 5 минут его загрузка составляет более 80%, но эти значения можно изменить с помощью политик планирования.

Рисунок 21 ‒ Политика планирования равномерного распределения (Evenly Distributed)

Политика планирования Evenly_Distributed равномерно распределяет загрузку на память и вычисления ЦП между всеми хостами в кластере. Дополнительные ВМ, прикрепленные к хосту, не начнут работу, если этот хост достиг хотя бы одного из указанных значений для параметров "CpuOverCommitDurationMinutes", "HighUtilization" или "MaxFreeMemoryForOverUtilized".

Политика планирования VM_Evenly_Distributed равномерно распределяет виртуальные машины между хостами на основе количества машин. "Кластер" считается несбалансированным, если на любом из хостов выполняется больше машин, чем указано в значении параметра "HighVmCount", а также если есть в наличии хоть один хост, число ВМ на котором выходит за пределы значения "MigrationThreshold".

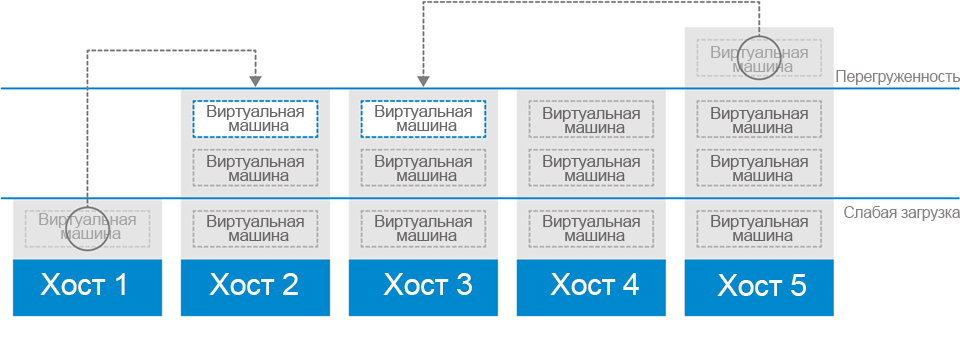

Политика планирования Power_Saving (рисунок 22) распределяет память и вычислительные мощности ЦП между хостами в выборке доступных хостов для снижения потребления энергии на недостаточно загруженных хостах. Виртуальные машины с хостов, имеющих нагрузку на ЦП ниже указанного значения слабой загрузки в течение интервала времени, превышающего указанный интервал, будут мигрировать на другие хосты с тем, чтобы работу данного хоста можно было завершить. Дополнительные ВМ, прикрепленные к хосту, не начнут работу, если этот хост достиг указанного значения высокого коэффициента использования.

Рисунок 22 ‒ Политика планирования энергосбережения (Power Saving)

Необходимо указать политику None**,** чтобы нагрузка или использование энергии для выполняемых ВМ не разделялись между хостами, ‒ это режим по умолчанию. При начале работы ВМ, память и загрузка на вычислительные мощности ЦП равномерно разделяются между всеми хостами кластера. Дополнительные ВМ, прикрепленные к хосту, не начнут работу, если этот хост достиг хотя бы одного из указанных значений для параметров "CpuOverCommitDurationMinutes", "HighUtilization" или "MaxFreeMemoryForOverUtilized".

Политика планирования Cluster_Maintenance ограничивает активность в кластере во время выполнения задач обслуживания. При активной политике Cluster_Maintenance никакие новые ВМ не могут начинать работу, за исключением ВМ с высокой доступностью. В случае отказа хоста высокодоступные ВМ корректно возобновят работу, и любая ВМ сможет мигрировать.

Создание политик планирования

Для контролирования логики, согласно которой ВМ распределяются по указанному кластеру в окружении виртуализации, можно создавать новые политики планирования.

Для создания политики планирования нужно выполнить следующие действия:

- перейти в "Администрирование → Настроить";

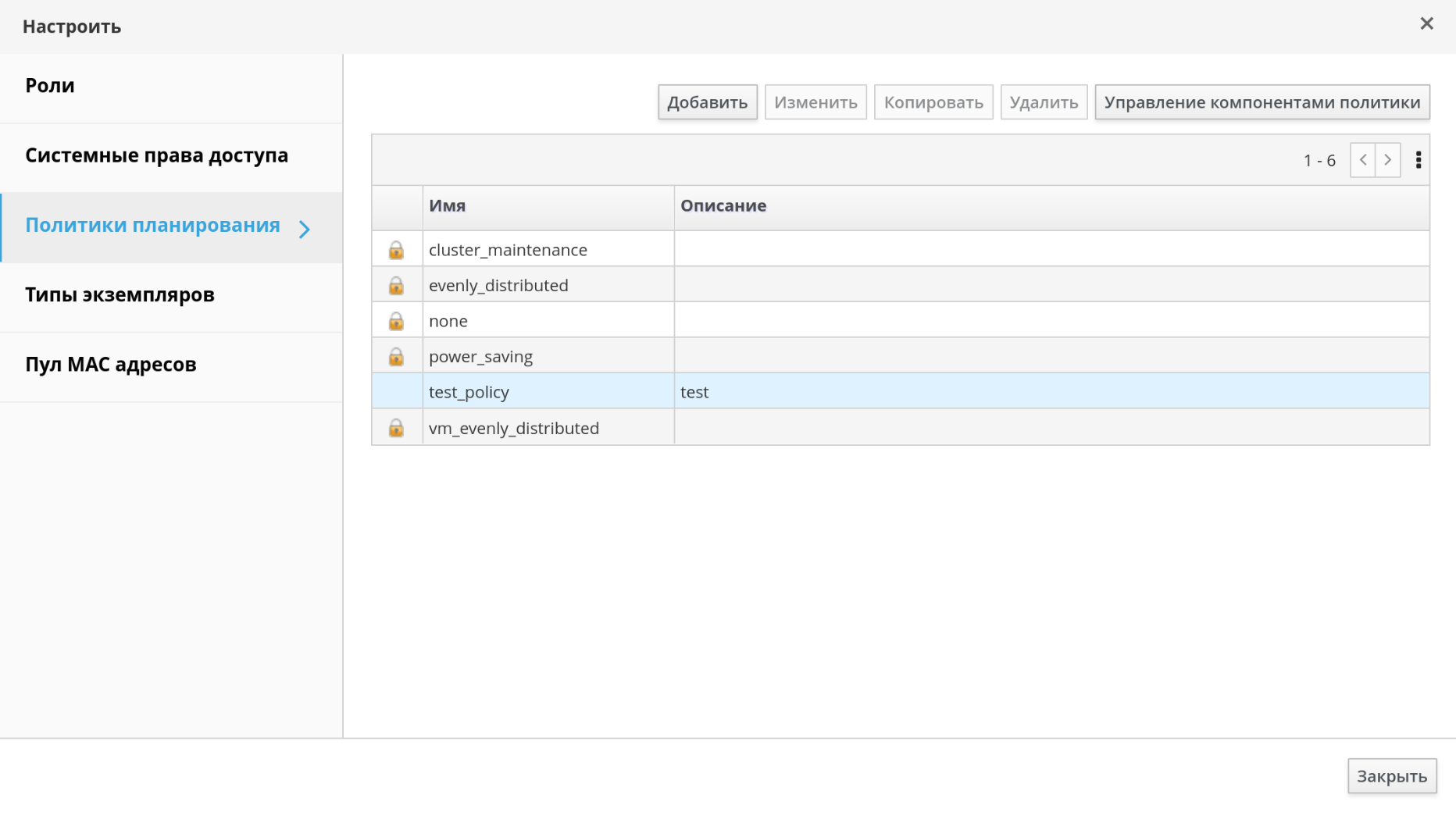

- перейти на вкладку "Политики планирования" (рисунок 23);

Рисунок 23 ‒ Настройка политик планирования

- нажать кнопку

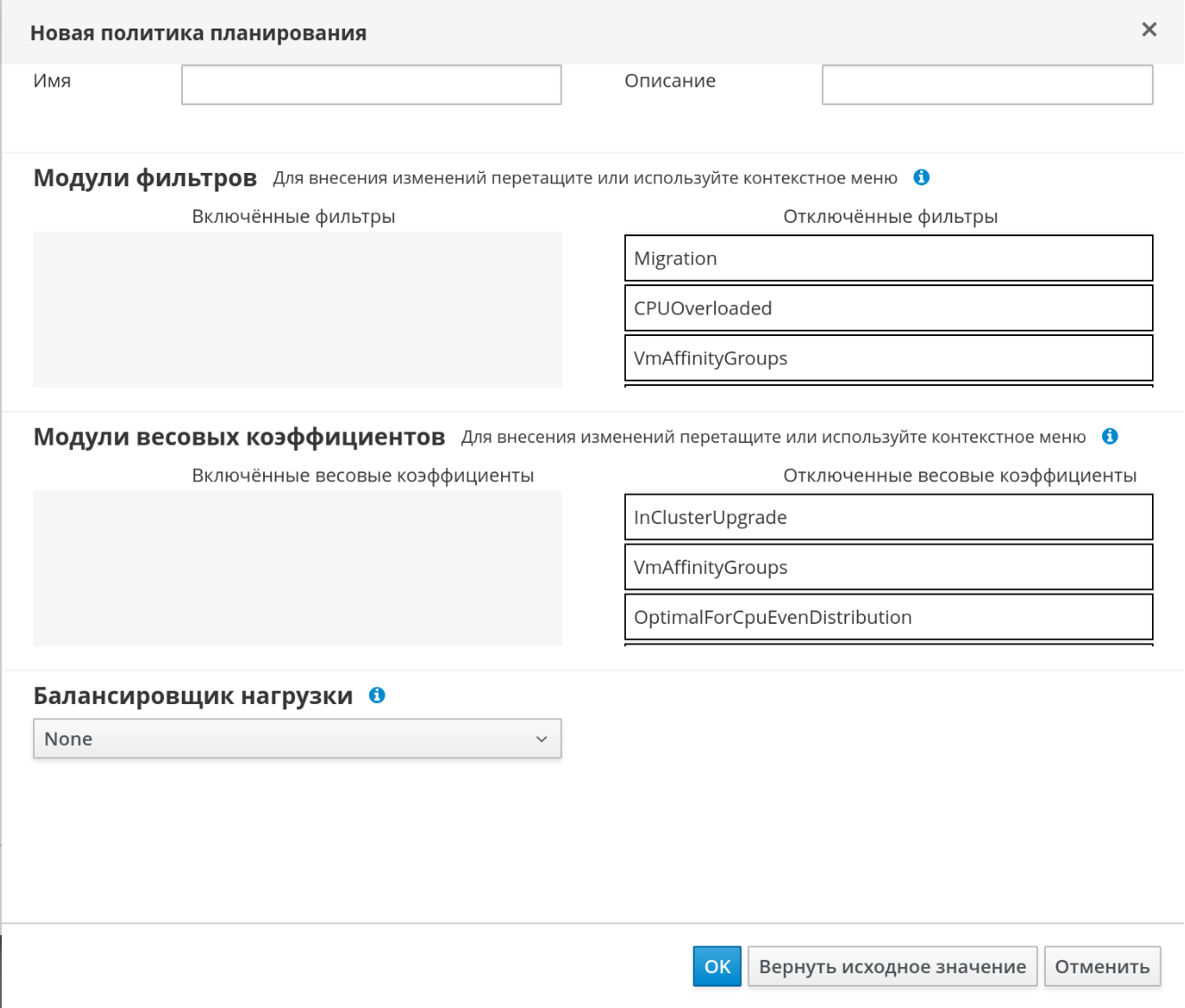

Добавитьдля создания новой политики планирования (рисунок 24);

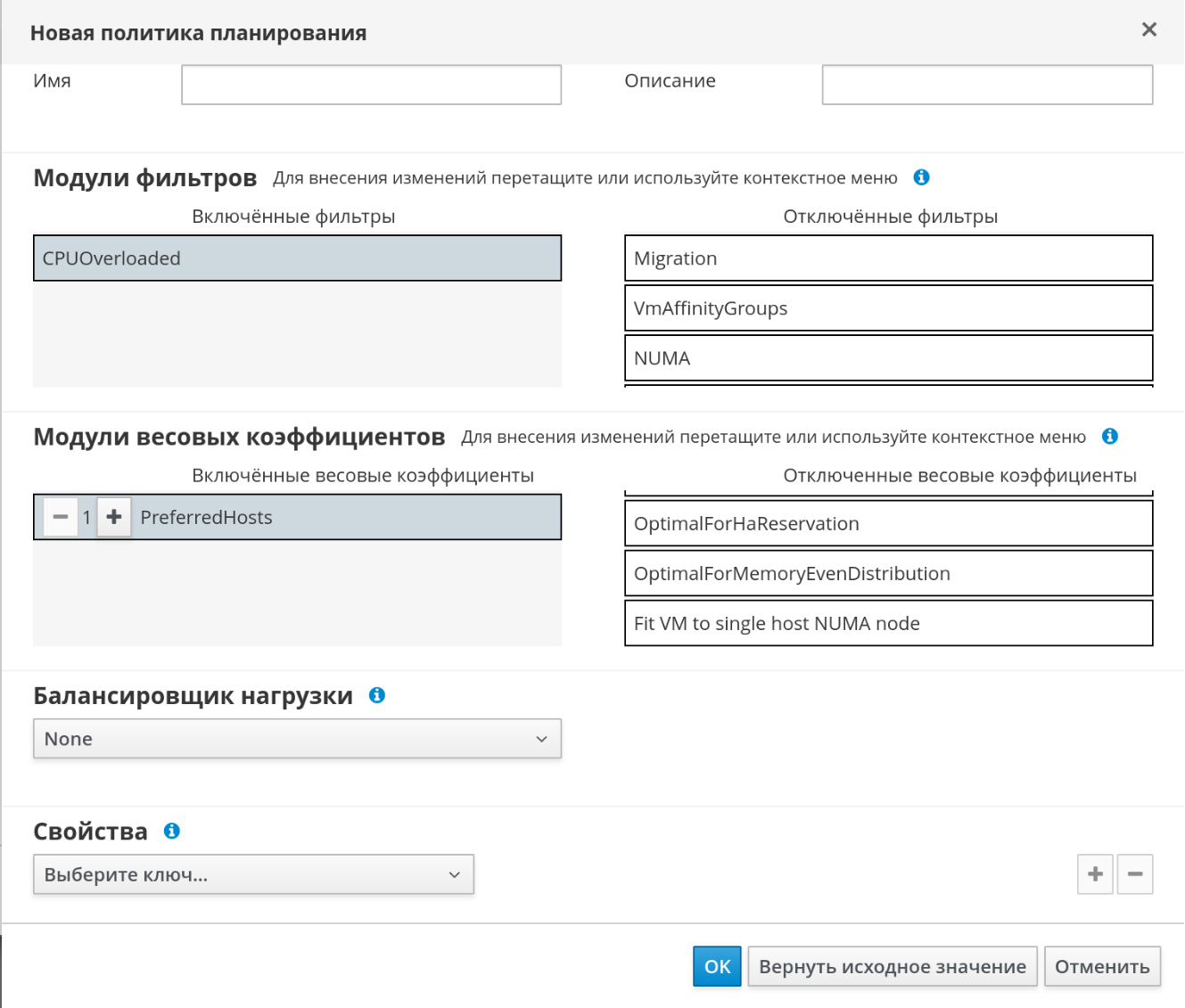

Рисунок 24 ‒ Создание политики планирования

- указать "Имя" и "Описание" политики планирования;

- настроить модули фильтров (рисунок 25):

Рисунок 25 ‒ Настройка модулей фильтров для политики планирования

- в секции "Модули фильтров" переместить предпочитаемые модули фильтров из раздела "Отключенные фильтры" в раздел "Включенные фильтры" для применения фильтров в политике планирования;

- конкретные модули фильтров также можно настроить как "Первый", чтобы у него был наивысший приоритет, или "Последний", чтобы он получил самый низкий приоритет, для базовой оптимизации. Чтобы установить приоритет, нажать на необходимый модуль фильтра, навести курсор на пункт "Местоположение" и выбрать "Первый" или "Последний";

- настроить модули веса:

- в секции "Модули весовых коэффициентов" переместить предпочитаемые модули веса из области "Отключенные весовые коэффициенты" в область "Включенные весовые коэффициенты", чтобы применить весовые коэффициенты к политике планирования;

- с помощью кнопок

+и–слева от включенных модулей веса повысить или уменьшить вес этих модулей (рисунок 25);

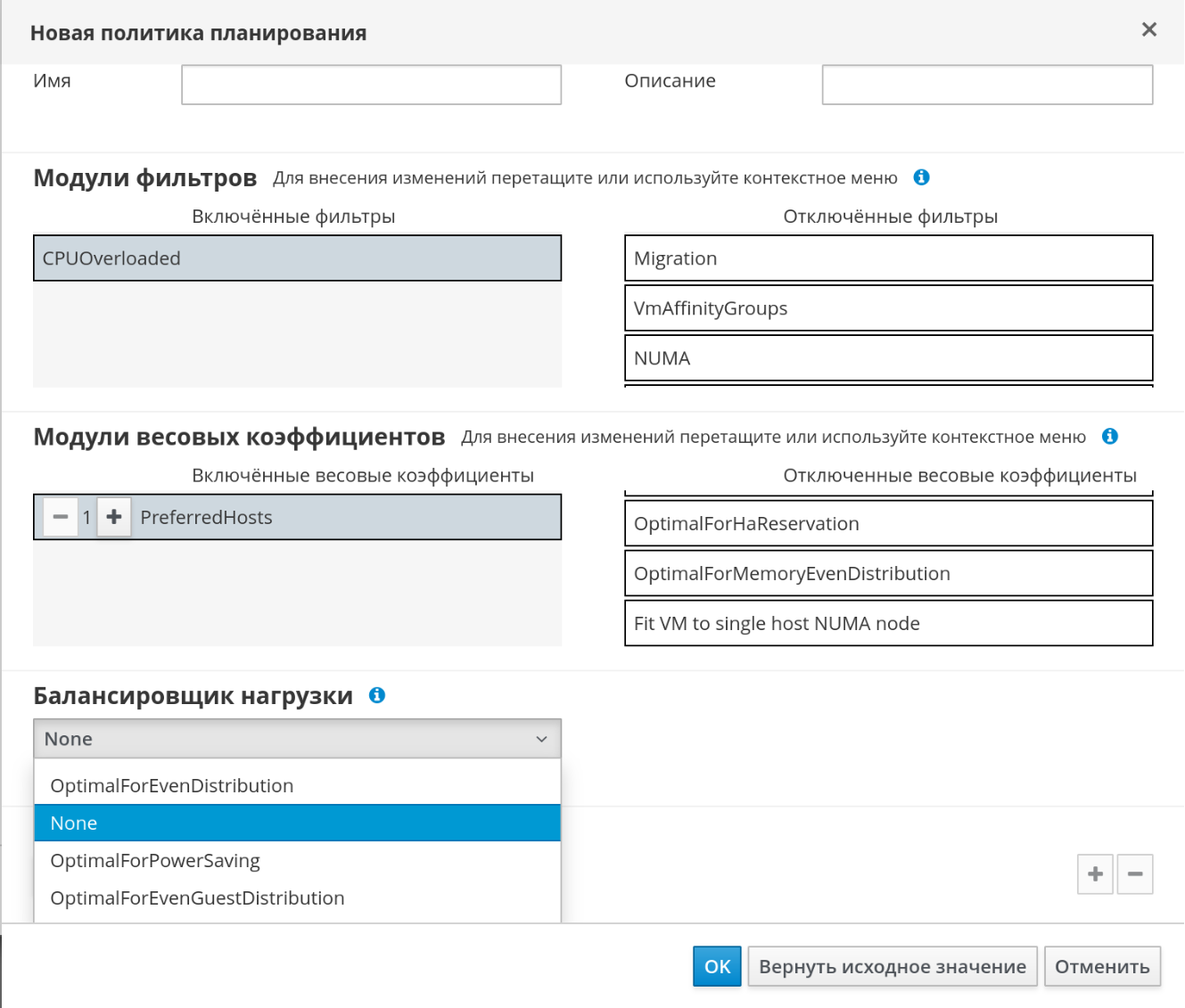

- указать политику балансировки нагрузки (рисунок 26):

Рисунок 26 ‒ Настройка балансировщика нагрузки

- из выпадающего списка в секции "Балансировщик нагрузки" выбрать политику балансировки нагрузки, которая будет применяться в политике планирования;

- из выпадающего списка в секции "Параметры" выбрать свойство балансировки нагрузки, которое нужно применить в политике планирования, и в текстовом поле справа от этого свойства указать значение;

- с помощью кнопок

+и–добавить или удалить дополнительные свойства;

- нажать кнопку

OK.

- Новая политика будет добавлена в список политик планирования (рисунок 27).

Рисунок 27 ‒ Политика планирования добавлена в список доступных политик планирования

Параметры политик планирования

В таблице 12 приведено подробное описание параметров, доступных в окнах "Новая политика планирования" и "Параметры политики планирования".

Схема виртуализации

Схема виртуализации являются частью интерфейса РОСА Виртуализация и устанавливается из отдельного дистрибутива.

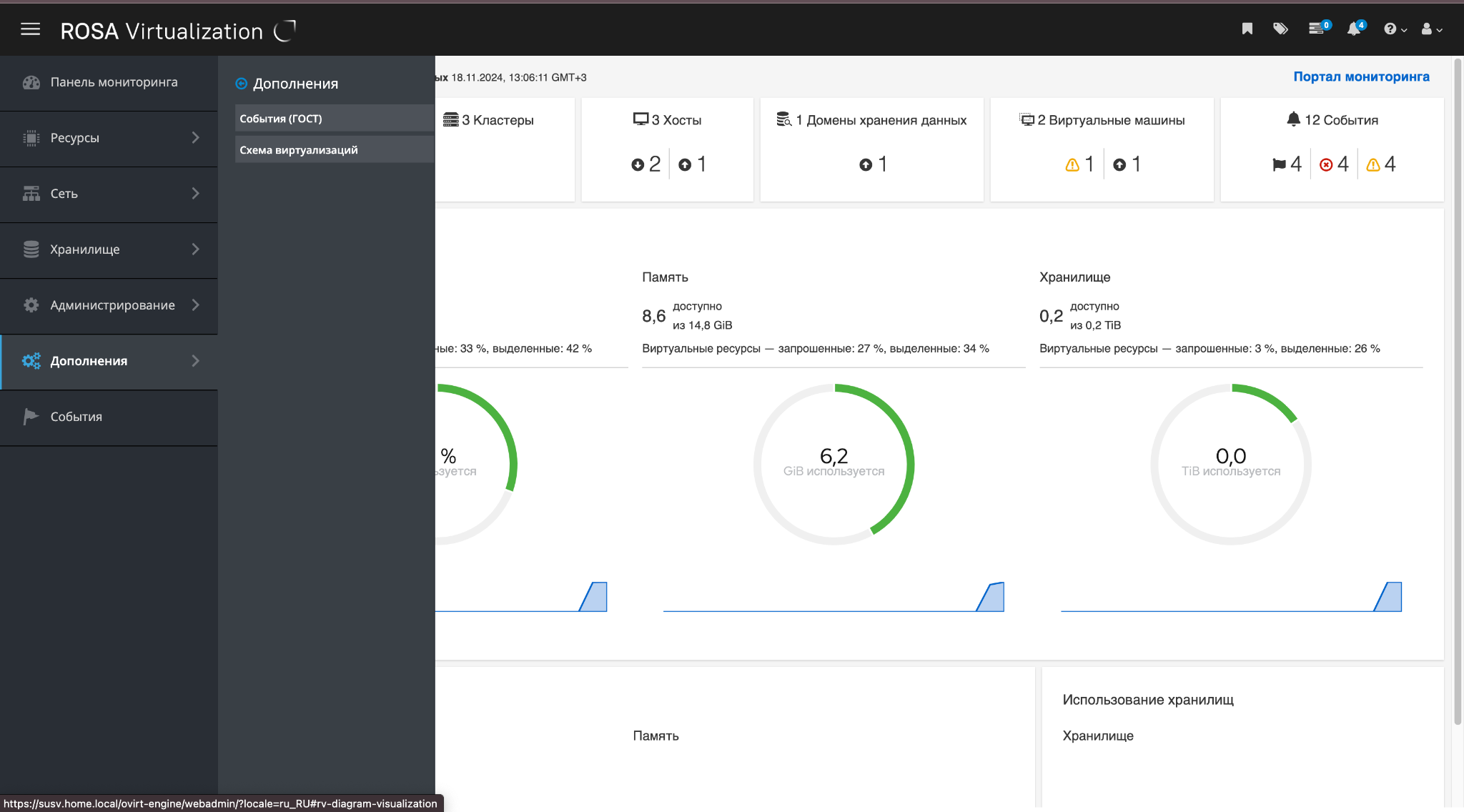

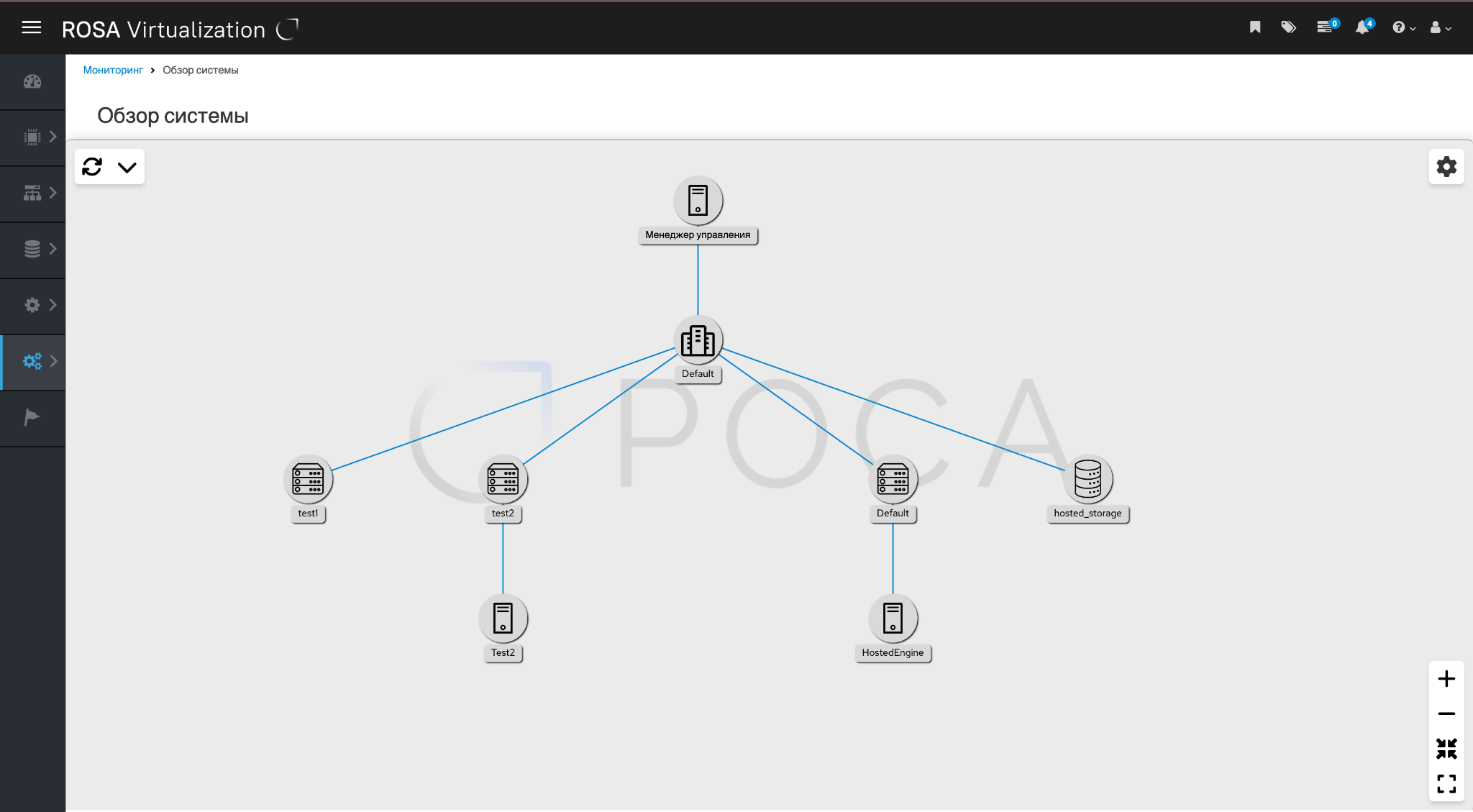

Для перехода в раздел со схемой виртуализации необходимо в навигационном меню выбрать раздел "Дополнения → Схема виртуализаций" (рисунок 28).

Рисунок 28 ‒ Раздел "Дополнения → Схема виртуализаций"

После этого отобразится графический интерфейс схемы виртуализации (рисунок 29).

Рисунок 29 ‒ Схема виртуализации

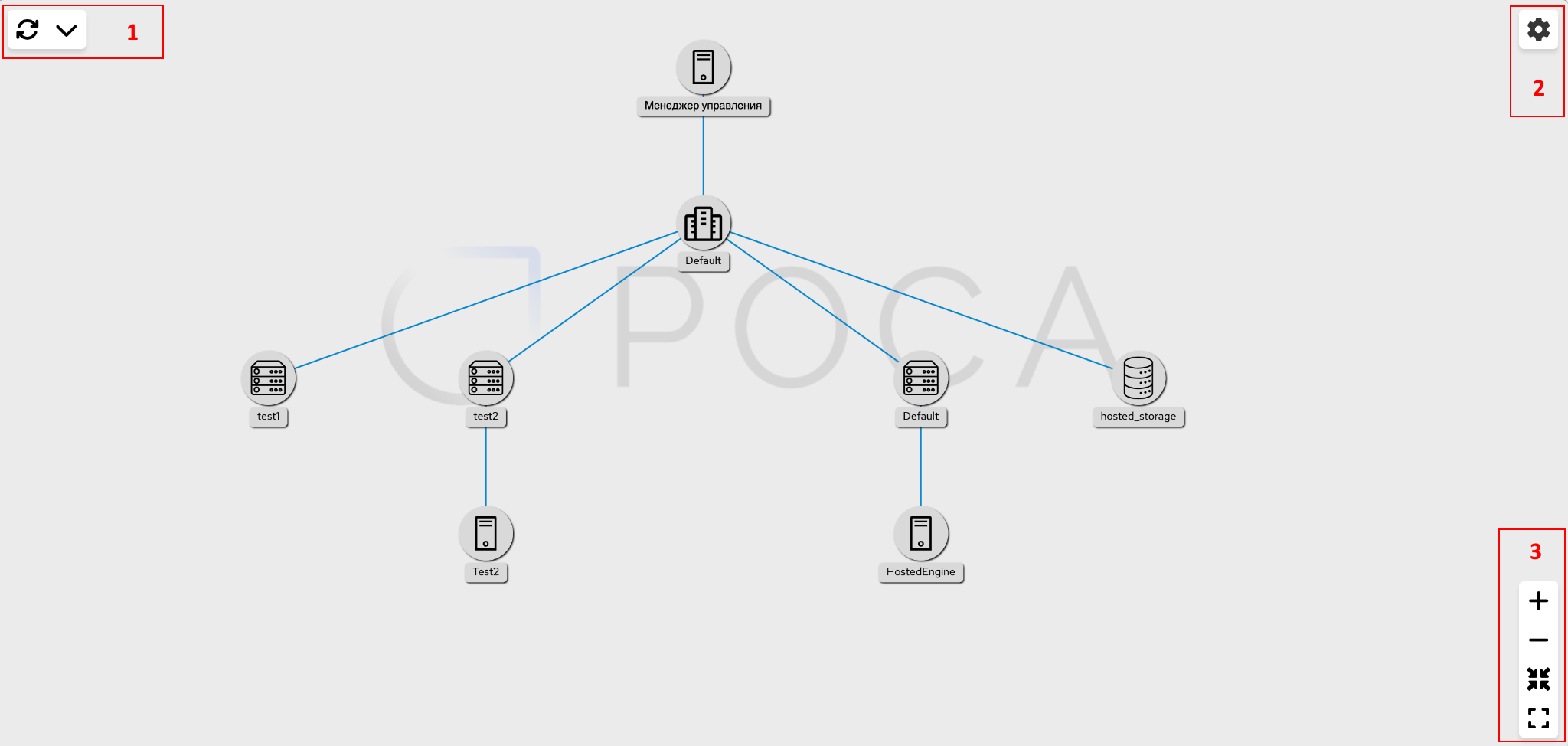

В схеме реализованы четыре основные функции (рисунок 30):

- Детальный просмотр схемы виртуализации;

- Меню автообновления данных ‒ элемент 1;

- Меню настройки схемы ‒ элемент 2;

- Меню управления отображением ‒ элемент 3.

Рисунок 30 ‒ Элементы управления схемы

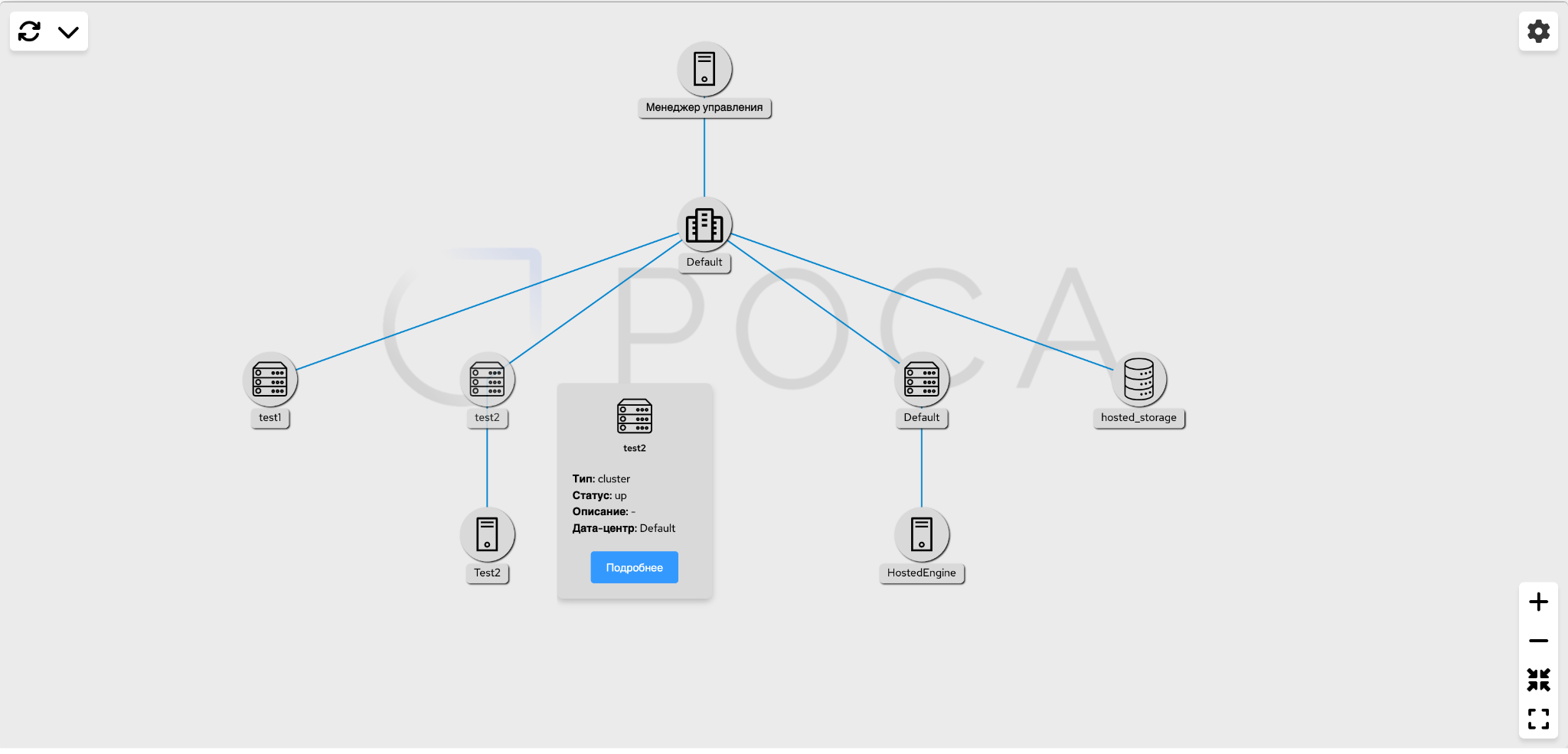

Детальный просмотр схемы виртуализации

Детальный просмотр схемы виртуализации предоставляет расширенные возможности для анализа и управления виртуальной инфраструктурой. Схема представлена в удобной древовидной структуре, что упрощает восприятие взаимосвязей между элементами.

Функциональные возможности:

- Обзор схем ‒ полная схема доступна для масштабирования и перемещения, что позволяет удобно работать с её отдельными элементами.

- Краткая информация ‒ при наведении на любой элемент схемы появляется модальное окно с ключевыми сведениями (рисунок 31).

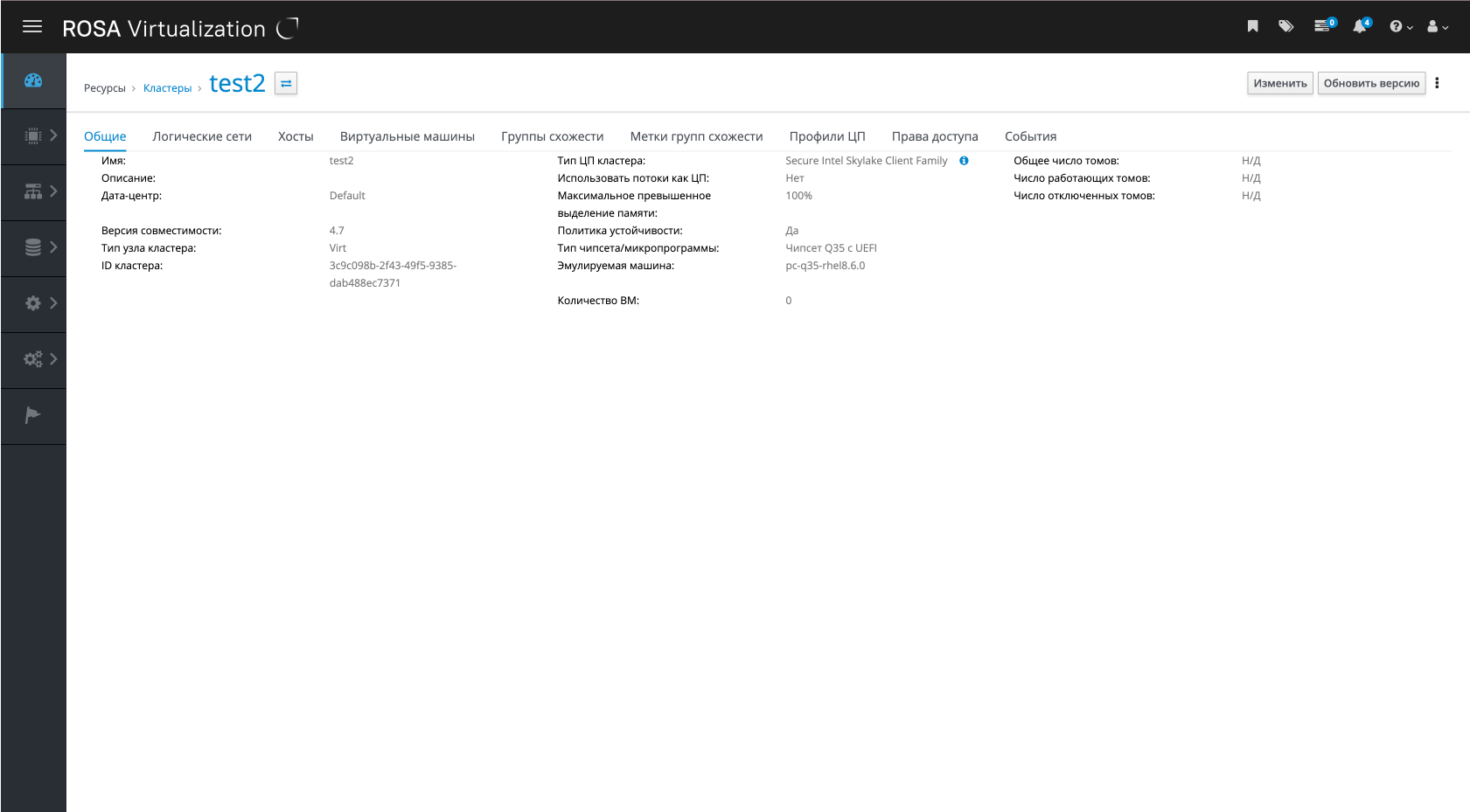

- Переход к элементу ‒ с помощью кнопки Подробнее можно перейти на страницу элемента для более глубокого изучения (рисунок 32).

Рисунок 31 ‒ Краткая информация

Рисунок 32 ‒ Переход к элементу

Меню автообновления данных

Меню предназначено для удобного управления процессом обновления информации в режиме реального времени (рисунок 33).

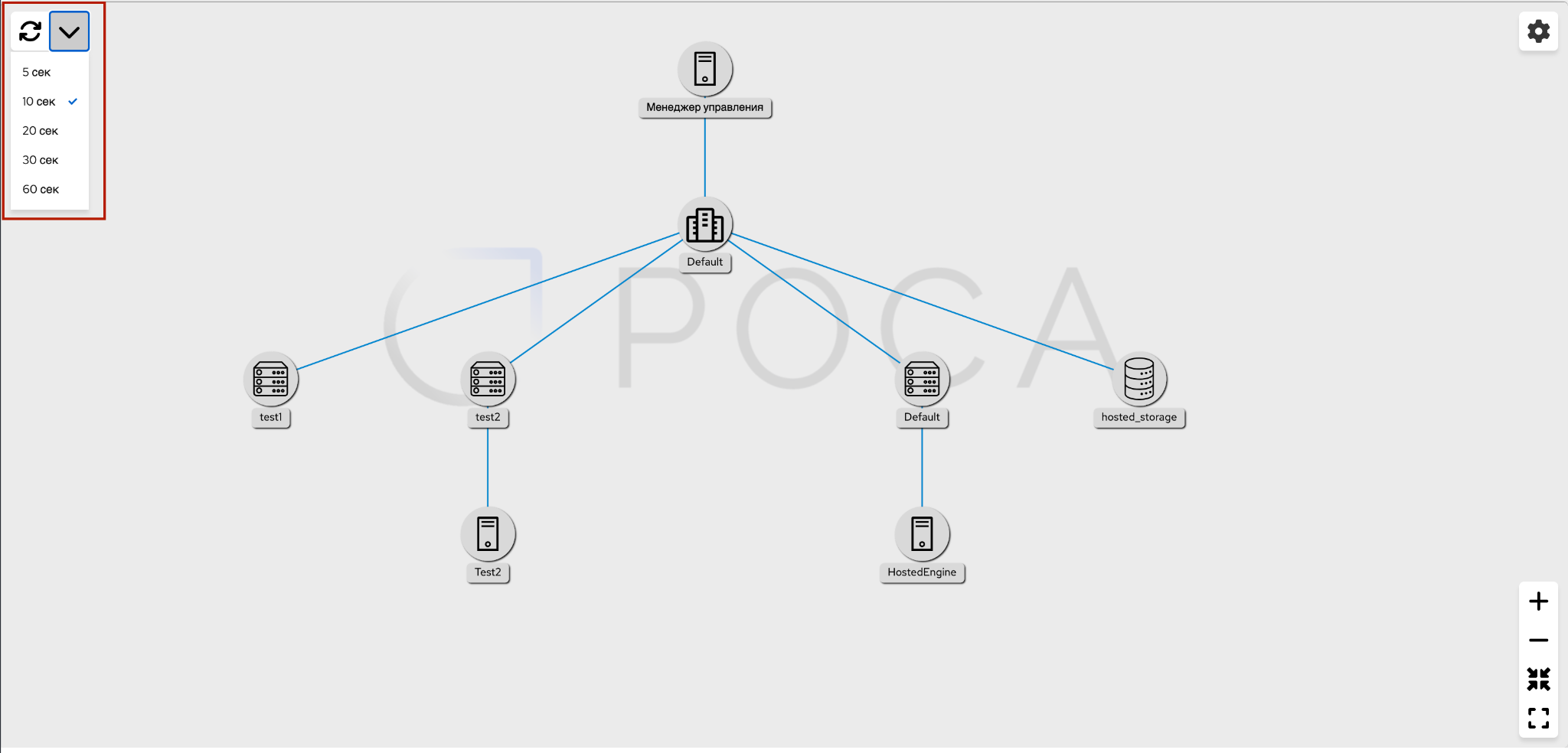

Рисунок 33 ‒ Меню автообновление данных

Основные элементы:

- Кнопка обновления ‒ позволяет вручную обновить данные в любой момент, обеспечивая актуальность отображаемой информации;

- Выпадающее меню ‒ предоставляет выбор интервала автоматического обновления данных. Пользователь может выбрать предпочтительную частоту обновления (например, каждые 5 секунд, 30 секунд и т. д.).

Это меню помогает настроить обновление данных в соответствии с индивидуальными потребностями, обеспечивая баланс между актуальностью и производительностью.

Меню настройки схемы

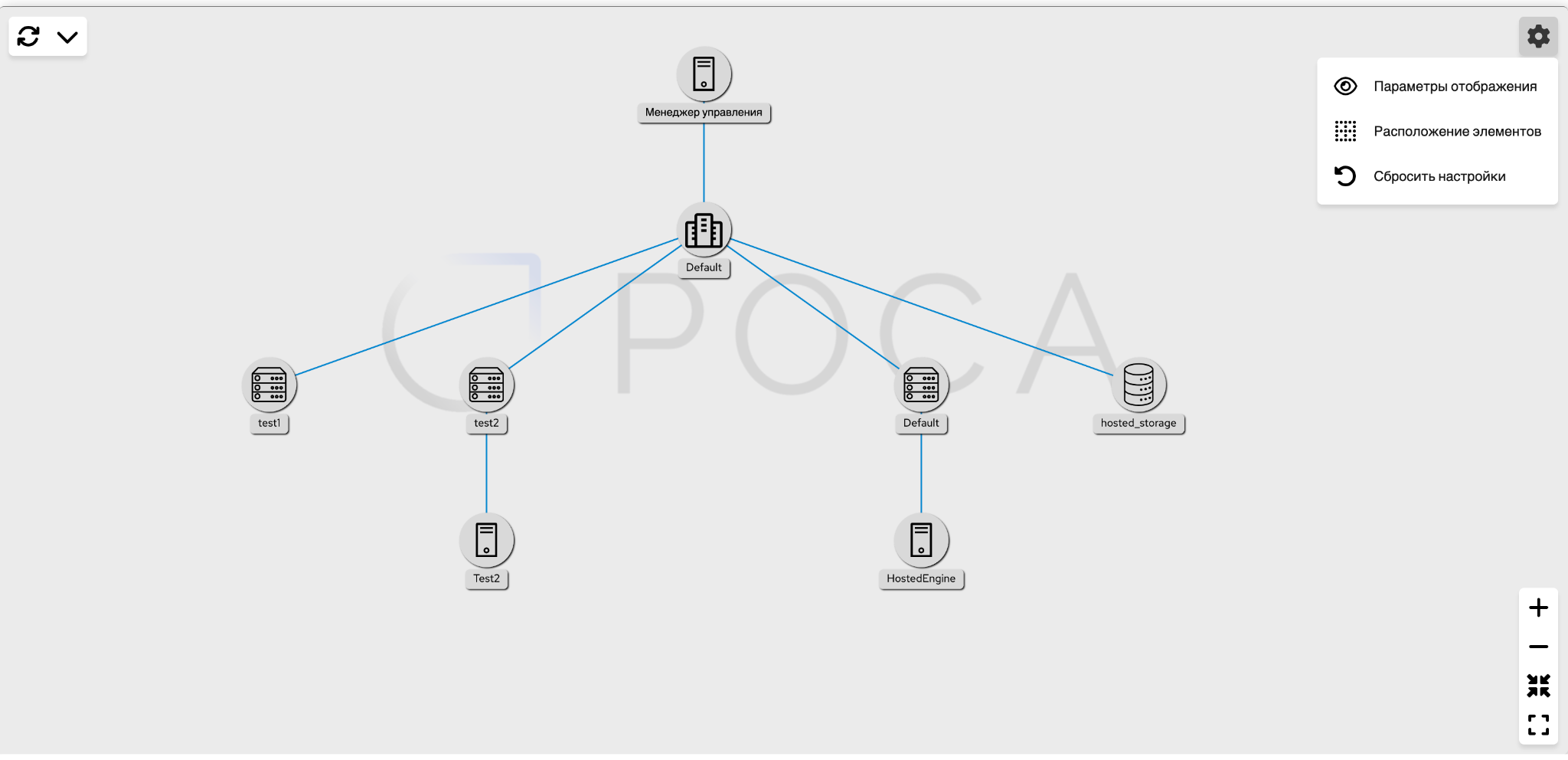

Меню настройки схемы состоит из трёх пунктов (рисунок 34).

Рисунок 34 ‒ Меню настройки схемы

Пункты меню:

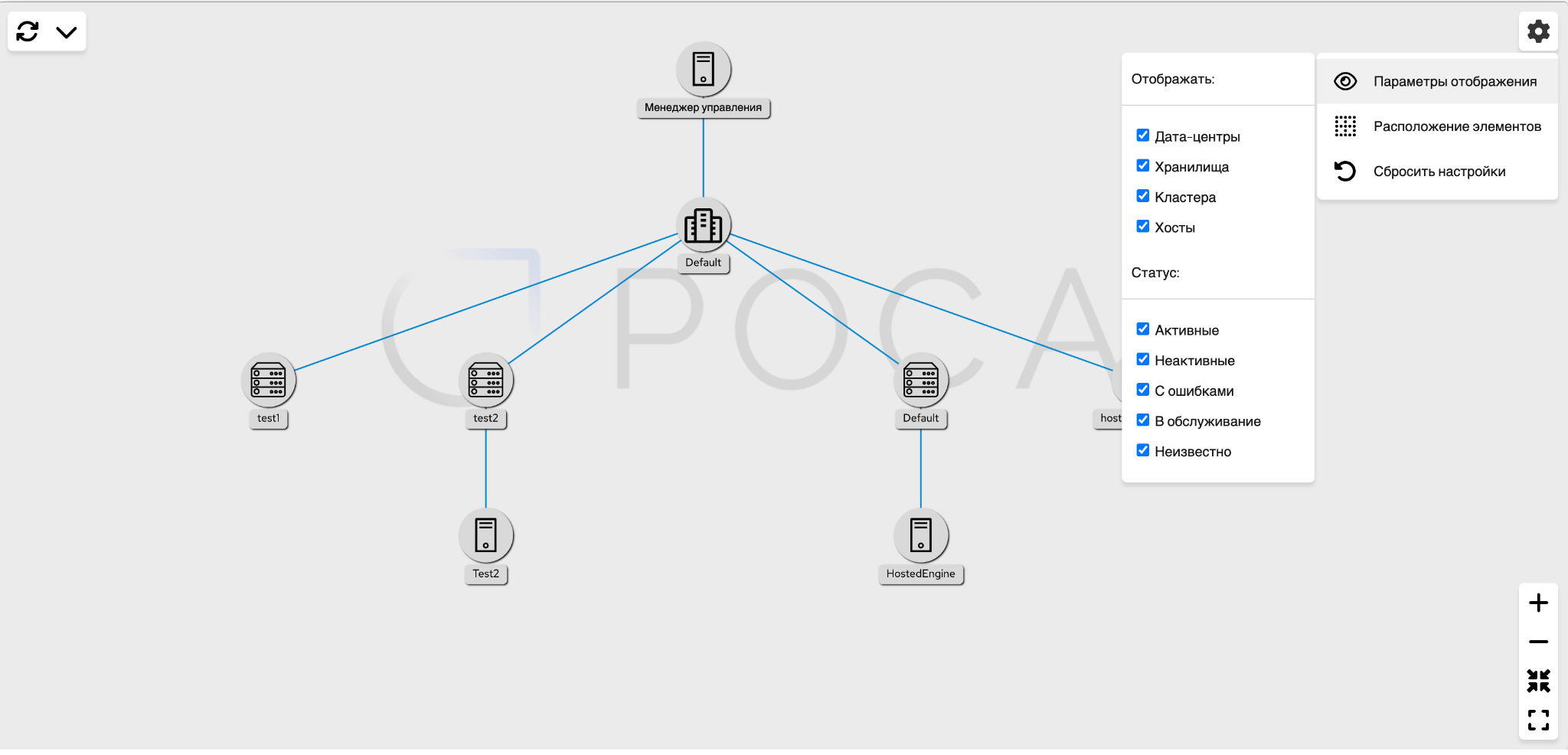

- Параметры отображения ‒ позволяет выбрать элементы для отображения на схеме, например дата-центры, кластеры, узлы и другие сущности. Выбор осуществляется через фильтры, что помогает скрывать ненужные элементы и улучшать восприятие визуализации (рисунок 35).

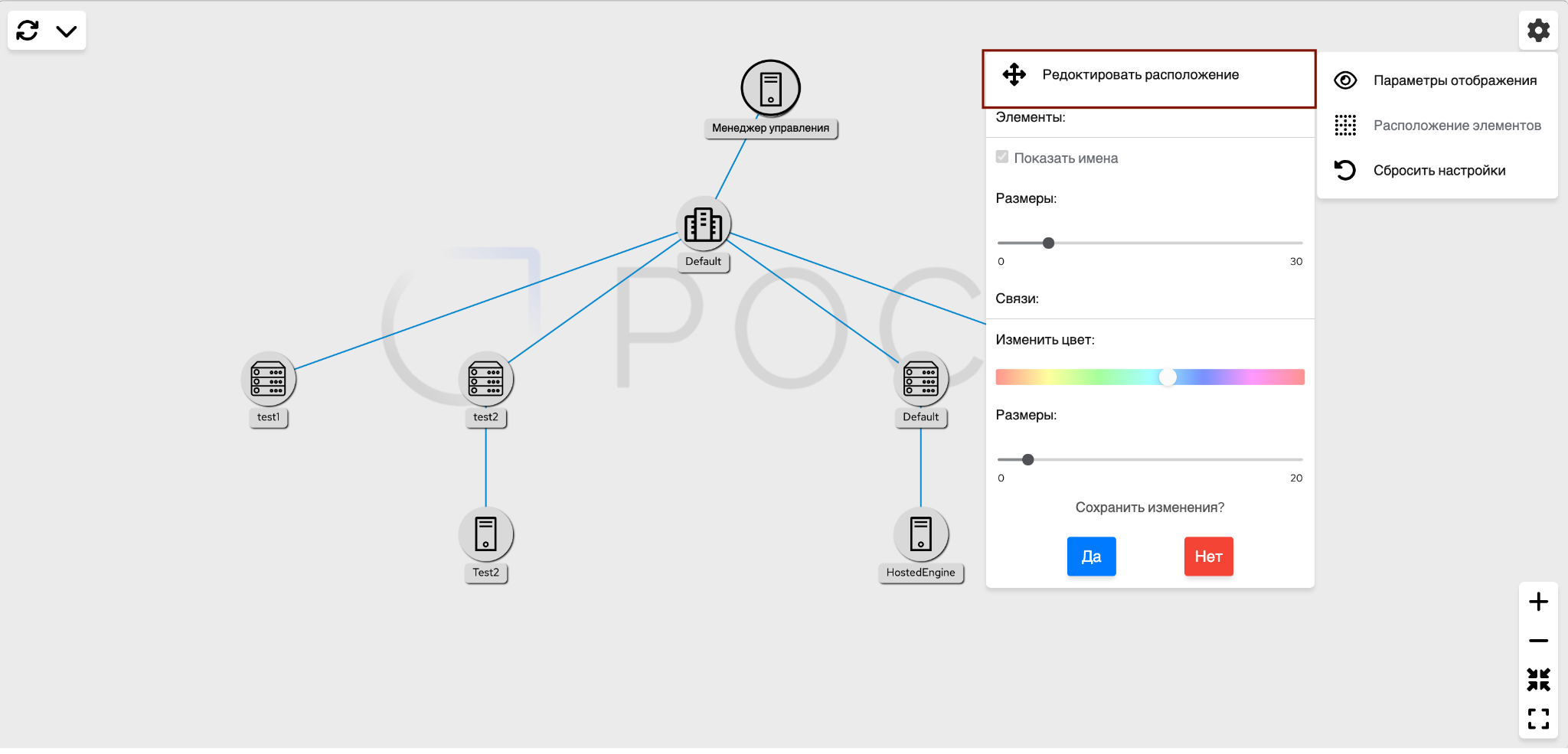

- Расположение элементов ‒ предоставляет полный контроль над позицией и визуальными параметрами объектов:

Рисунок 35 ‒ Пункт "Параметры отображения"

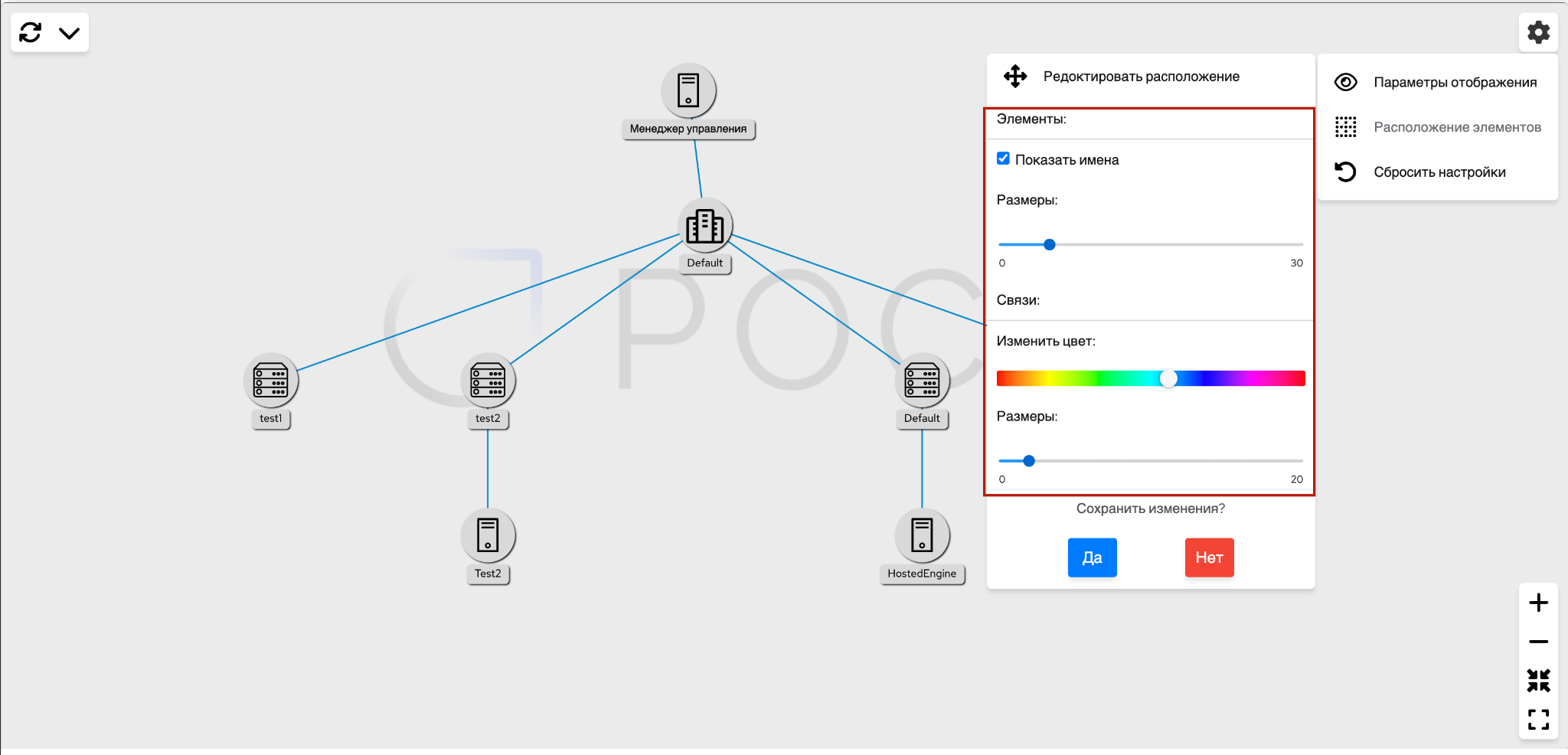

- Редактирование расположения элементов ‒ пользователь может активировать специальный режим. Элемент при выборе выделяется границей. В этом режиме пользователь может перемещать элементы схемы, настраивая их расположение по своему усмотрению (рисунок 36).

- Кастомизация отображения ‒ настройка параметров элементов, таких как отображение имен, изменение размеров объектов и связей между ними, а также настройка их цвета (рисунок 37).

Рисунок 36 ‒ Редактирование расположения элементов

Рисунок 37 ‒ Кастомизация отображения

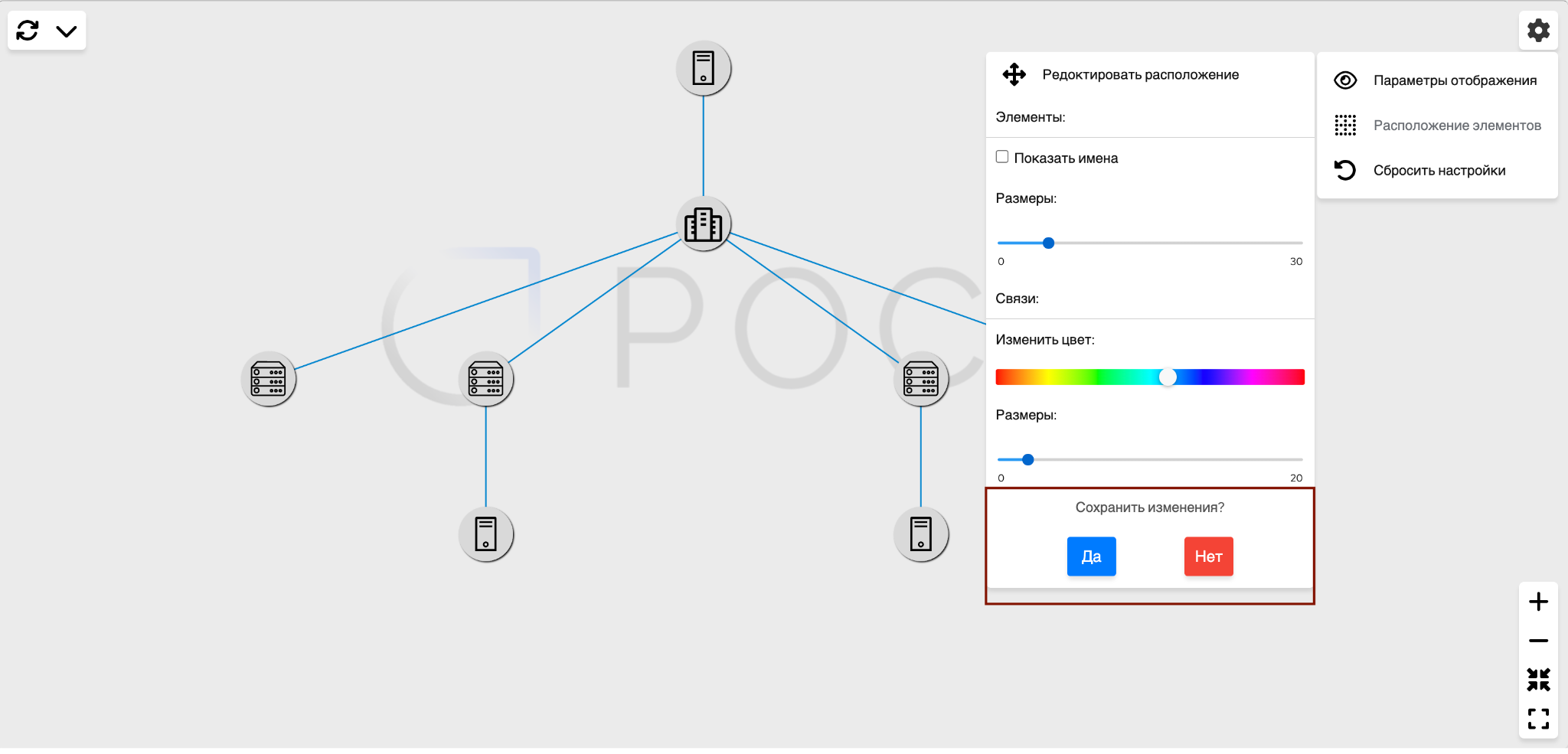

После завершения редактирования пользователь может сохранить изменения или отменить их, вернув всё в исходное состояние (рисунок 38).

Рисунок 38 ‒ Сохранение изменений

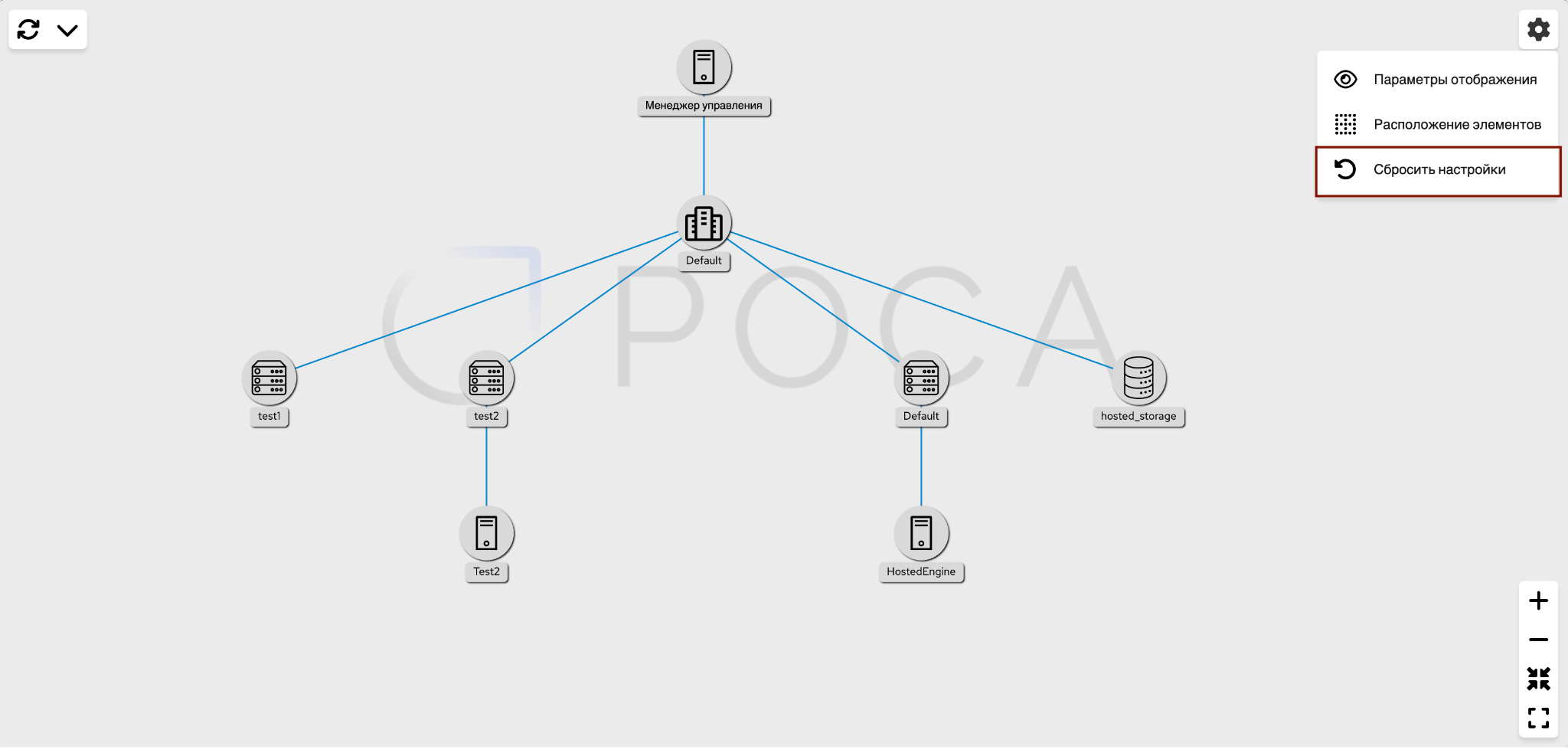

- Сбросить настройки ‒ позволяет восстановить схему к состоянию по умолчанию, отменяя все пользовательские изменения (рисунок 39).

Рисунок 39 ‒ Сброс настроек

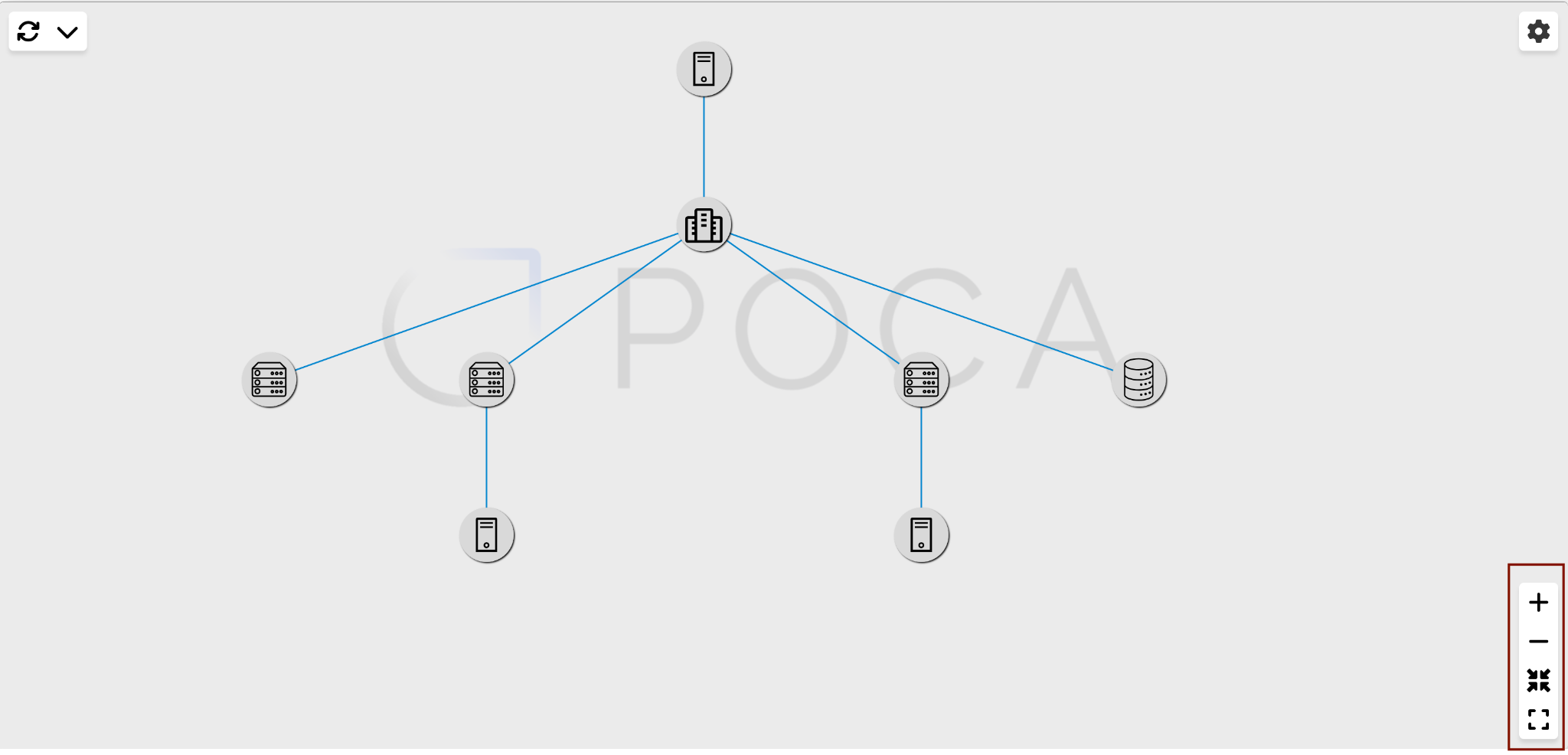

Меню управления отображением

Меню состоит из четырех основных кнопок, каждая из которых выполняет важную функцию (рисунок 40):

- Увеличение масштаба ‒ приближает отображение дерева для детального изучения;

- Уменьшение масштаба ‒ отдаляет изображение, позволяя увидеть больше структуры дерева;

- Сброс масштаба и положения ‒ возвращает дерево к исходному состоянию по масштабу и центру экрана;

- Полноэкранный режим ‒ раскрывает дерево на весь экран, улучшая обзор и удобство работы.

Рисунок 40 ‒ Меню управления отображением

Типы экземпляров

Типы экземпляров можно использовать для настройки аппаратных составляющих ВМ. При выборе типа экземпляра при создании или редактировании ВМ параметры аппаратных составляющих будут заполнены автоматически. Это дает пользователям возможность создавать множество ВМ с одними и теми же аппаратными компонентами без необходимости ручного заполнения каждого пункта.

По умолчанию доступен набор предварительно настроенных типов экземпляров, приведенных в таблица 13.

Администраторы также могут создавать, редактировать и удалять типы экземпляров на вкладке "Типы экземпляров" окна "Параметры".

Рядом с текстовыми полями в окнах "Новая ВМ" и "Параметры виртуальной машины", привязанными к типам экземпляров, располагаются значки звена цепочки. При изменении значения в одном из этих полей виртуальная машина будет откреплена от типа экземпляра, который сменится на "Пользовательский", а значок сменится на значок разорванного звена. Но если значение будет возвращено, звено цепочки вновь соединится, и снова будет указан выбранный тип экземпляра.

Создание типов экземпляров

Администраторы могут создавать новые типы экземпляров, которые затем выбираются пользователями при создании или редактировании ВМ.

Для создания типа экземпляра:

- перейти в "Администрирование → Настроить";

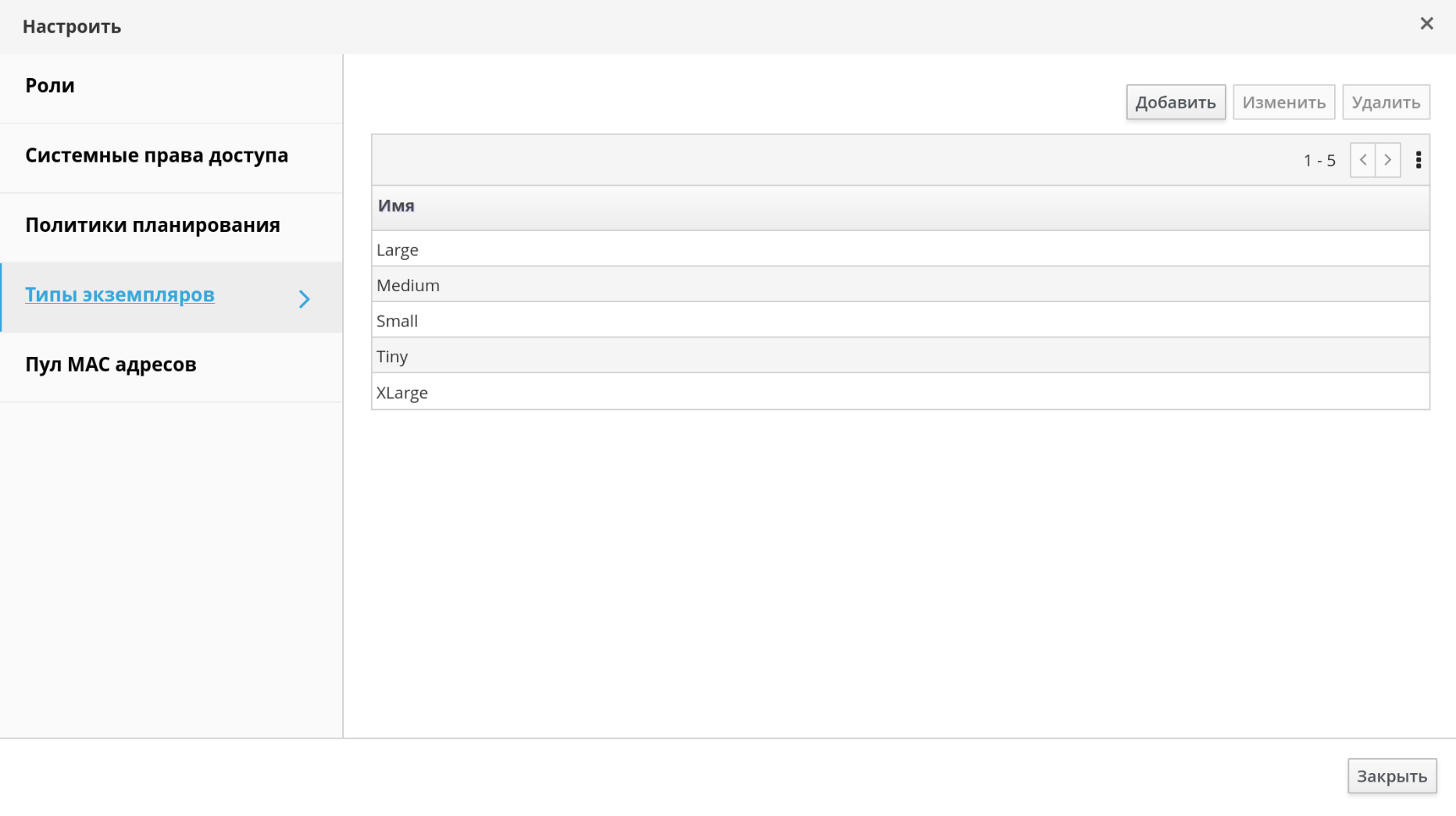

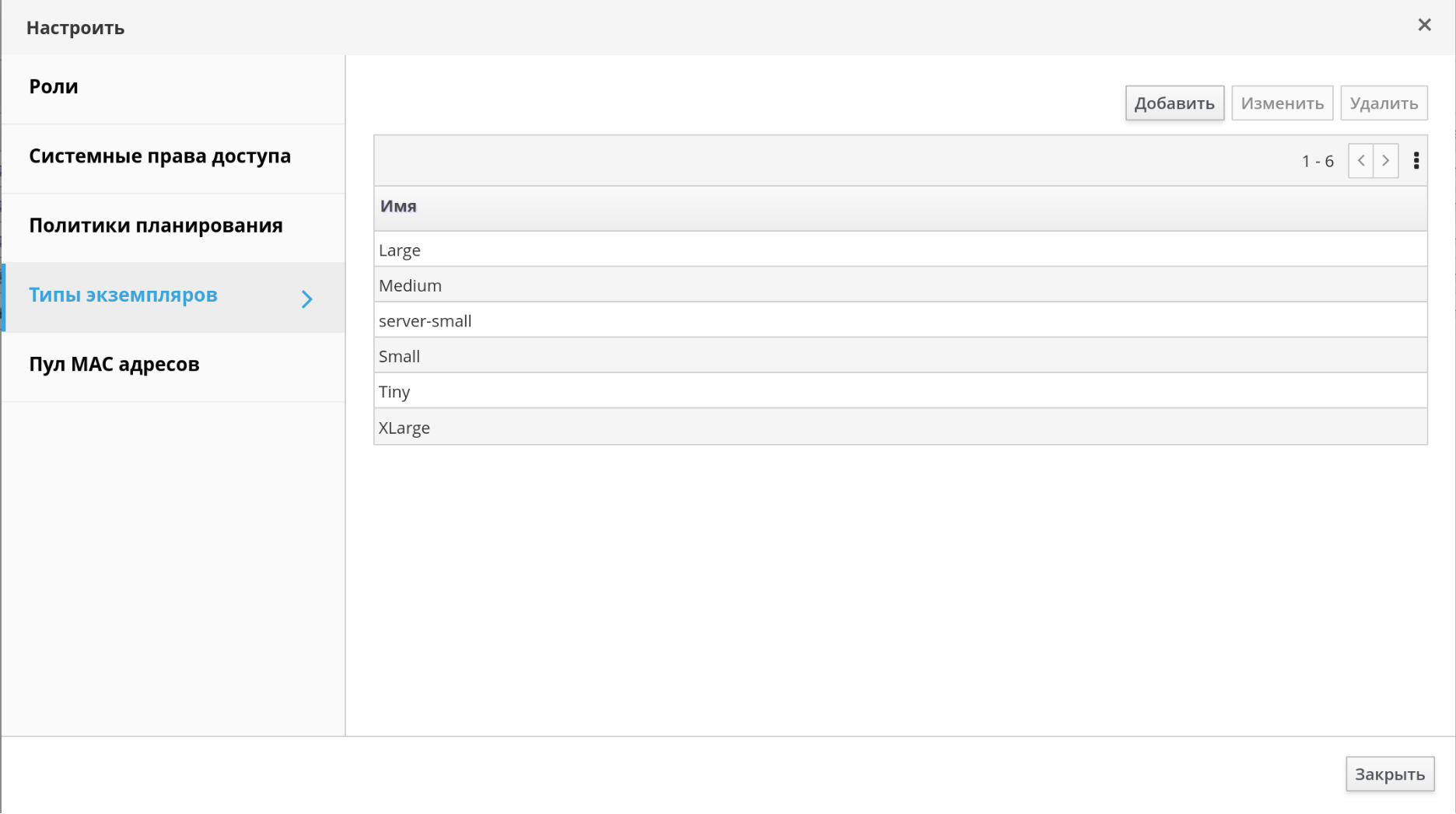

- перейти на вкладку "Типы экземпляров" (рисунок 41). В секции справа отобразится список из доступных на данный момент экземпляров;

Рисунок 41 ‒ Выбор типа экземпляра в секции "Администрирование → Настроить"

- нажать кнопку

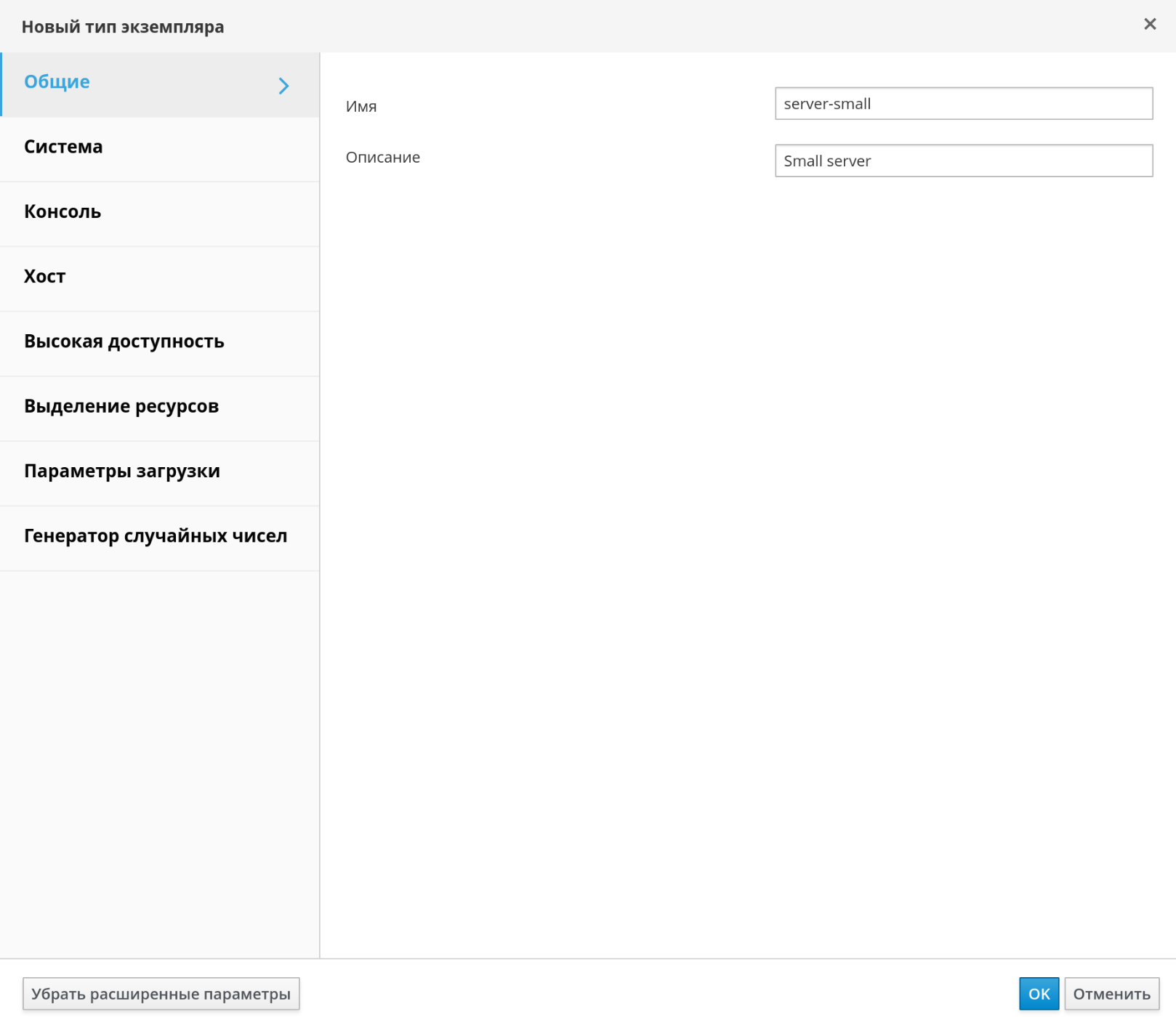

Добавить, после чего откроется экранная форма "Новый тип экземпляра" (рисунок 42);

Рисунок 42 ‒ Форма "Новый тип экземпляра" для добавления нового экземпляра

- ввести "Имя" и "Описание" типа экземпляра;

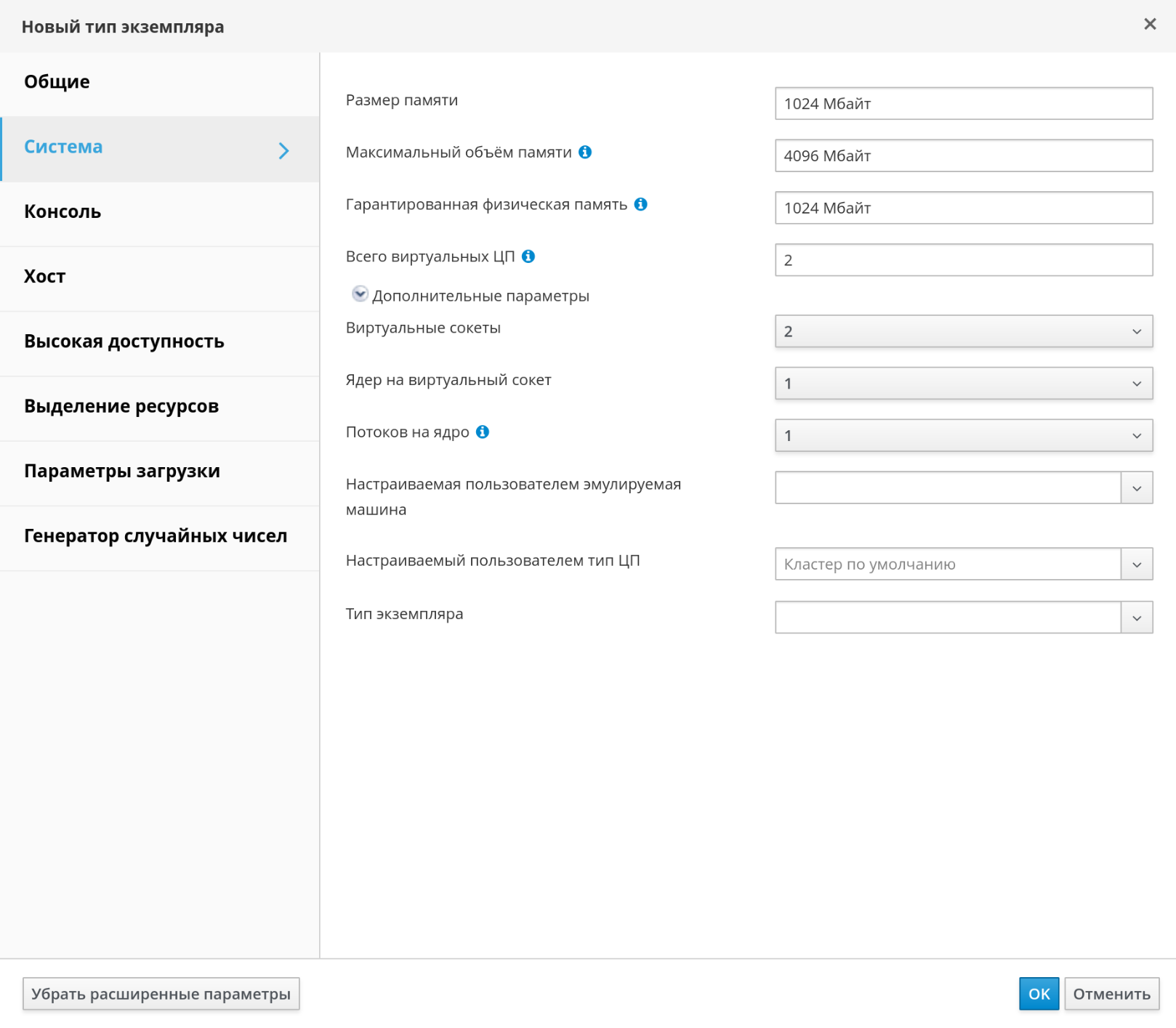

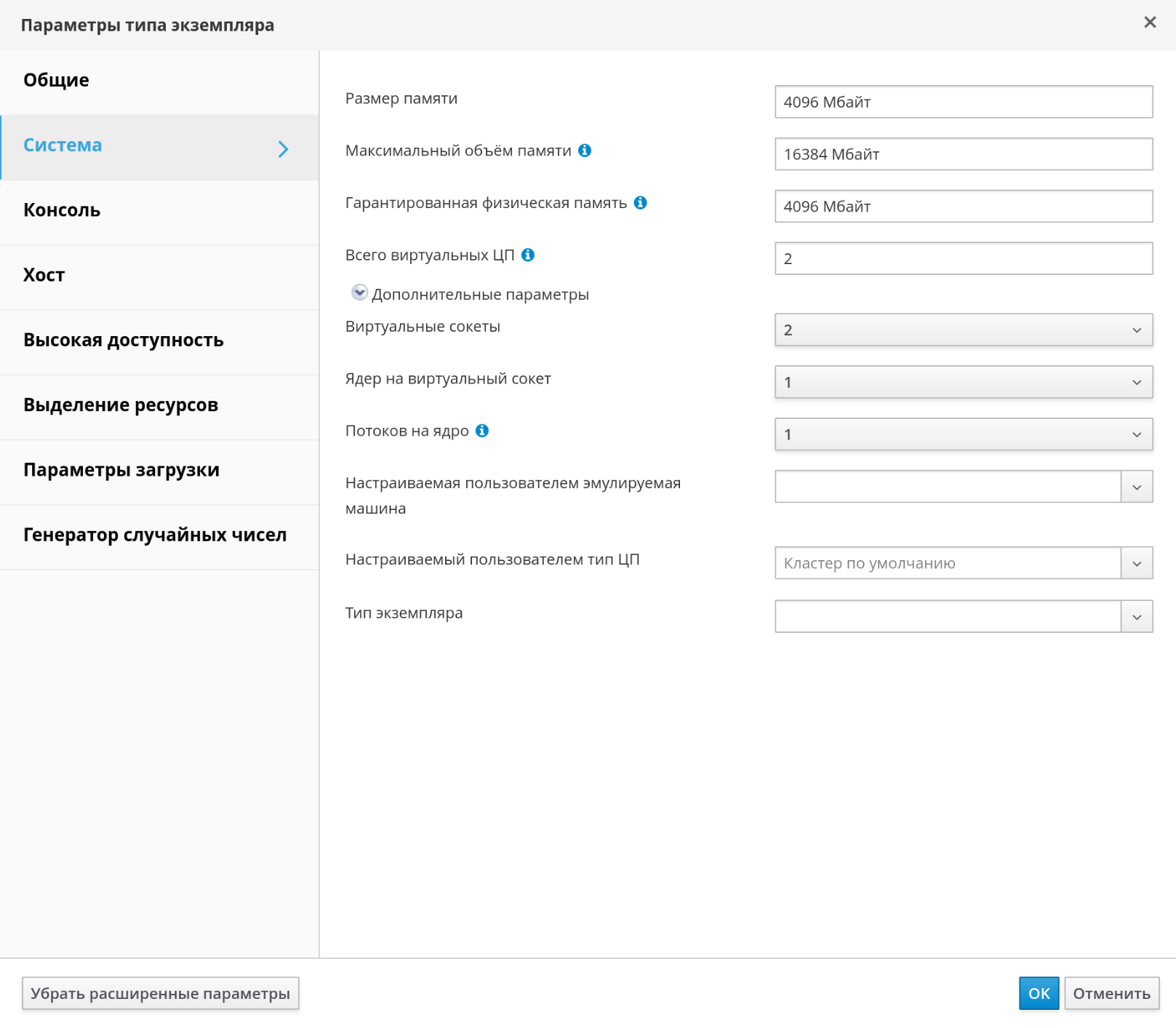

- выбрать секцию "Система" и нажать "Дополнительные параметры" (рисунок 43);

Рисунок 43 ‒ Секция "Система" и подсекция "Дополнительные параметры"

- настроить параметры типа экземпляра так, как это необходимо. Параметры, присутствующие в окне "Новый тип экземпляра", идентичны параметрам в окне "Новая виртуальная машина", но присутствуют только поля, имеющие отношение к типам экземпляров (см. Применение VDSM);

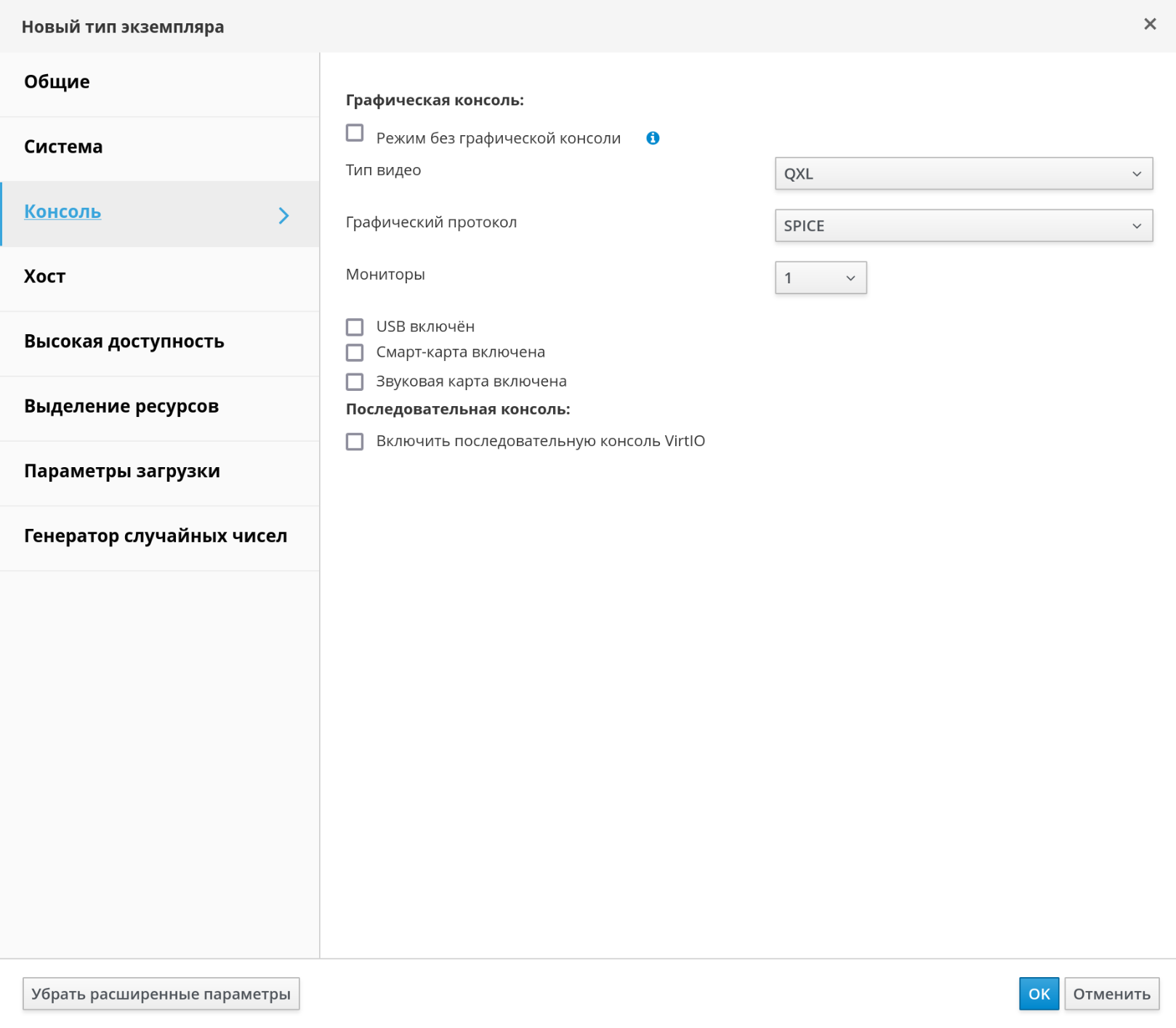

- выбрать секцию "Консоль" (рисунок 44) и указать параметры консоли, используемые по умолчанию;

Рисунок 44 ‒ "Новый тип экземпляра" — секция "Консоль"

- нажать кнопку

OK.

Новый тип экземпляра появится во вкладке "Типы экземпляров" в секции "Администрирование → Настроить" (рисунок 47).

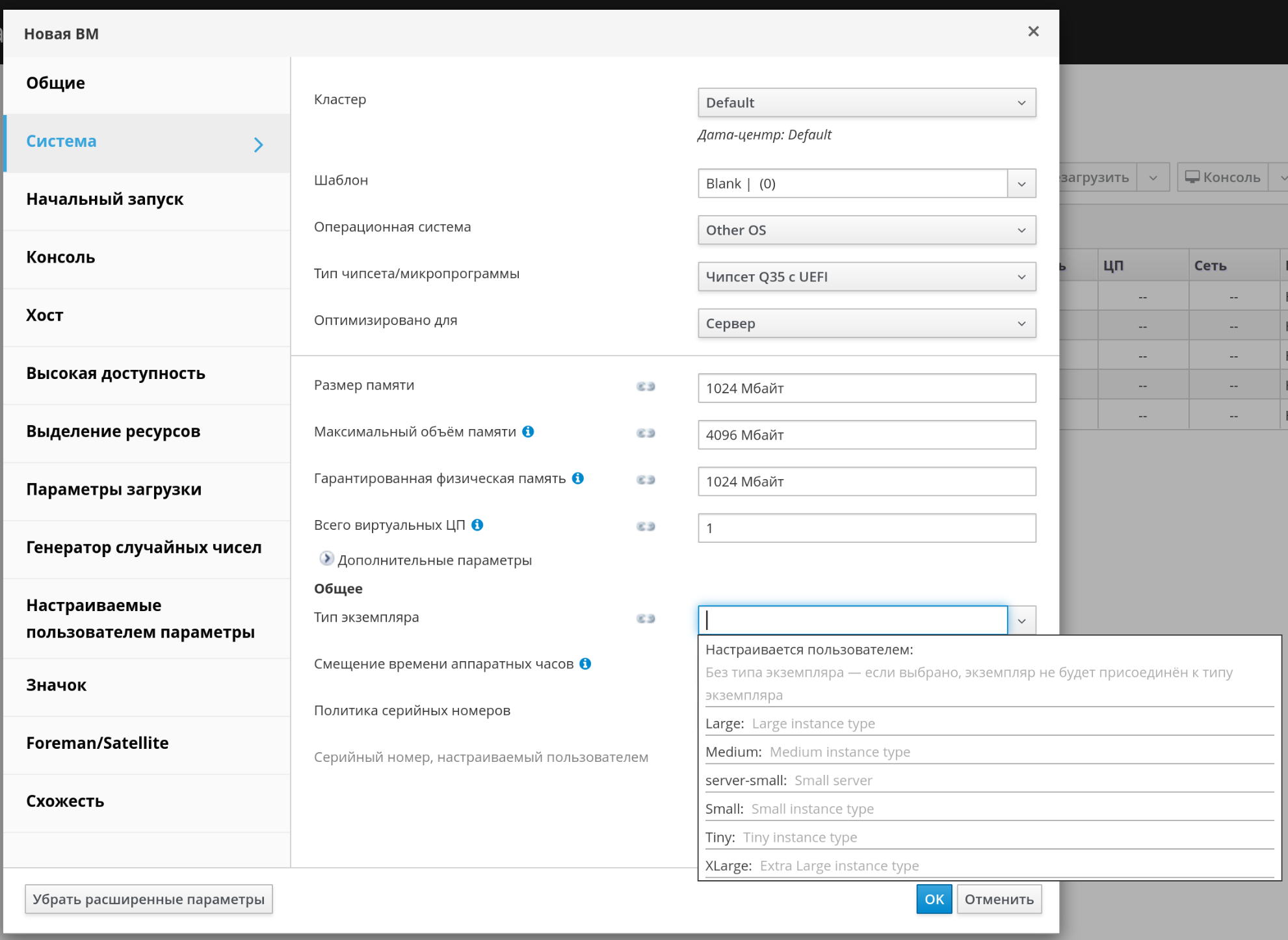

Рисунок 45 ‒ Выбор типа экземпляра при создании новой ВМ

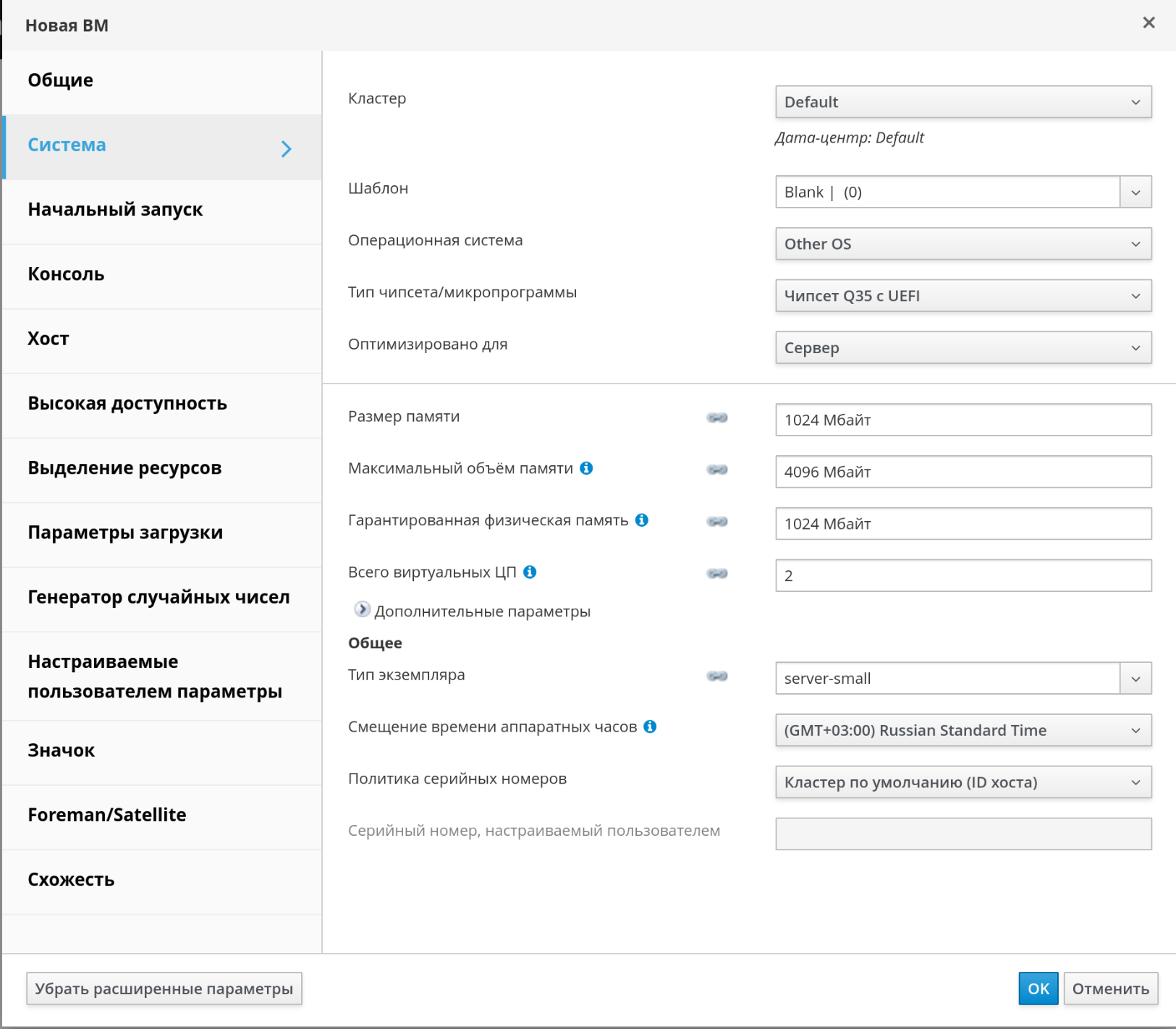

Тип экземпляра новой ВМ отображается во вкладке "Система" (рисунок 46).

Рисунок 46 ‒ При создании новой ВМ выбран экземпляр (Тип экземпляра) server-small

В примере на рисунок 47 добавлен новый тип экземпляра server-small.

Рисунок 47 ‒ Секция "Типы экземпляров" — список экземпляров с добавленным новым типом экземпляра

Изменение типов экземпляров

В окне "Параметры" администраторы могут изменять типы экземпляров.

Для изменения параметров типов экземпляров нужно:

- выбрать "Администрирование → Настроить";

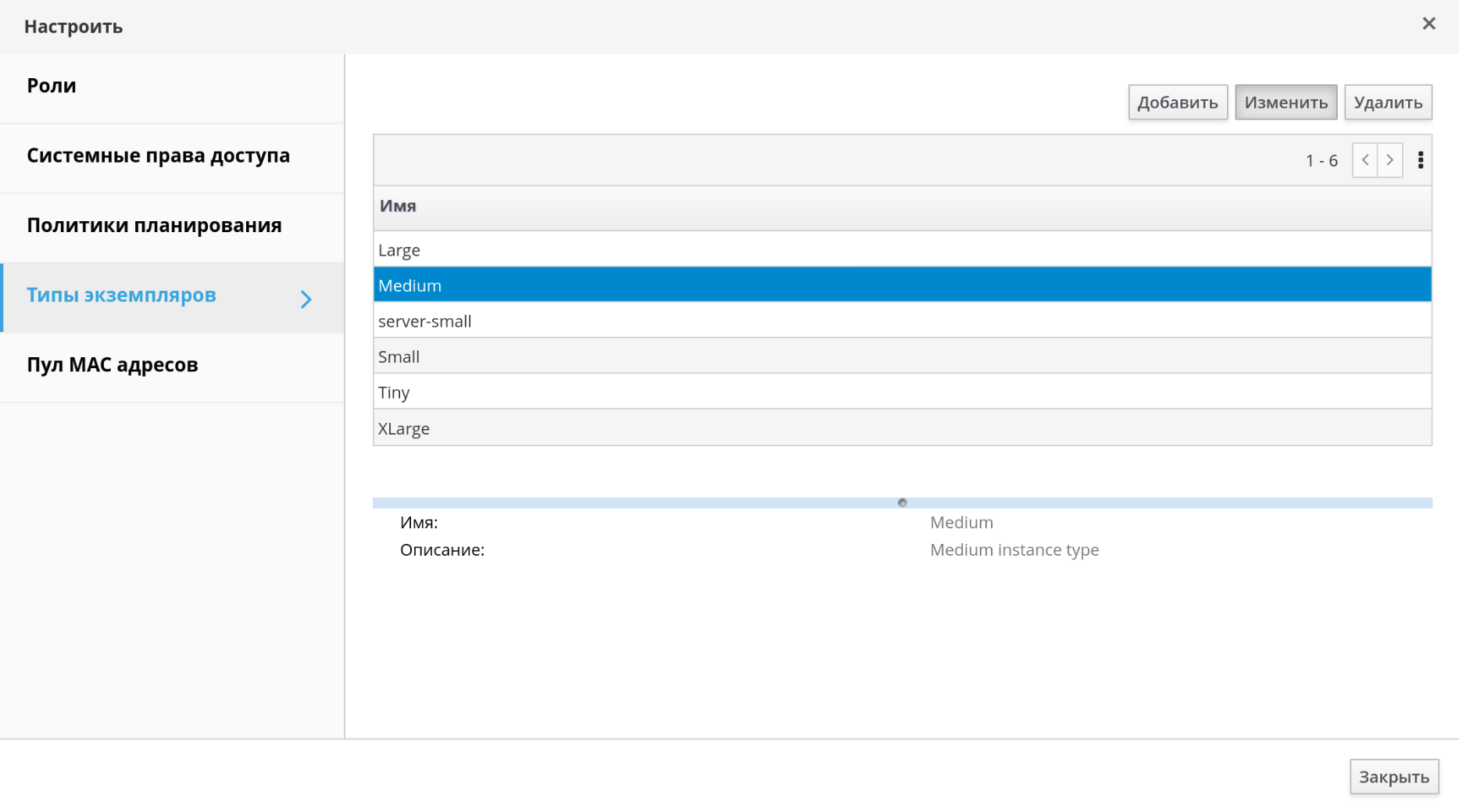

- перейти на вкладку "Типы экземпляров";

- выбрать изменяемый тип экземпляра;

- нажать кнопку

Изменить(рисунок 48);

Рисунок 48 ‒ Выбор типа экземпляра для внесения изменений

- изменить параметры экземпляра так, как это необходимо (рисунок 49);

Рисунок 49 ‒ Изменение параметров экземпляра

- нажать кнопку

OK.

Конфигурация типа экземпляра будет обновлена. При создании новой ВМ на базе этого типа экземпляра или при изменении существующей ВМ, основанной на этом типе экземпляра, будет применяться новая конфигурация.

В параметрах существующих ВМ, основанных на этом типе экземпляра, будут показаны поля со значком цепи, и информация в этих полях будет обновлена. Если во время изменения типа экземпляра выполнялись ВМ, то рядом с такими ВМ появится оранжевый значок "Изменения, ожидающие применения", а информация в полях со значком цепи будет обновлена во время следующего перезапуска.

Удаление типов экземпляров

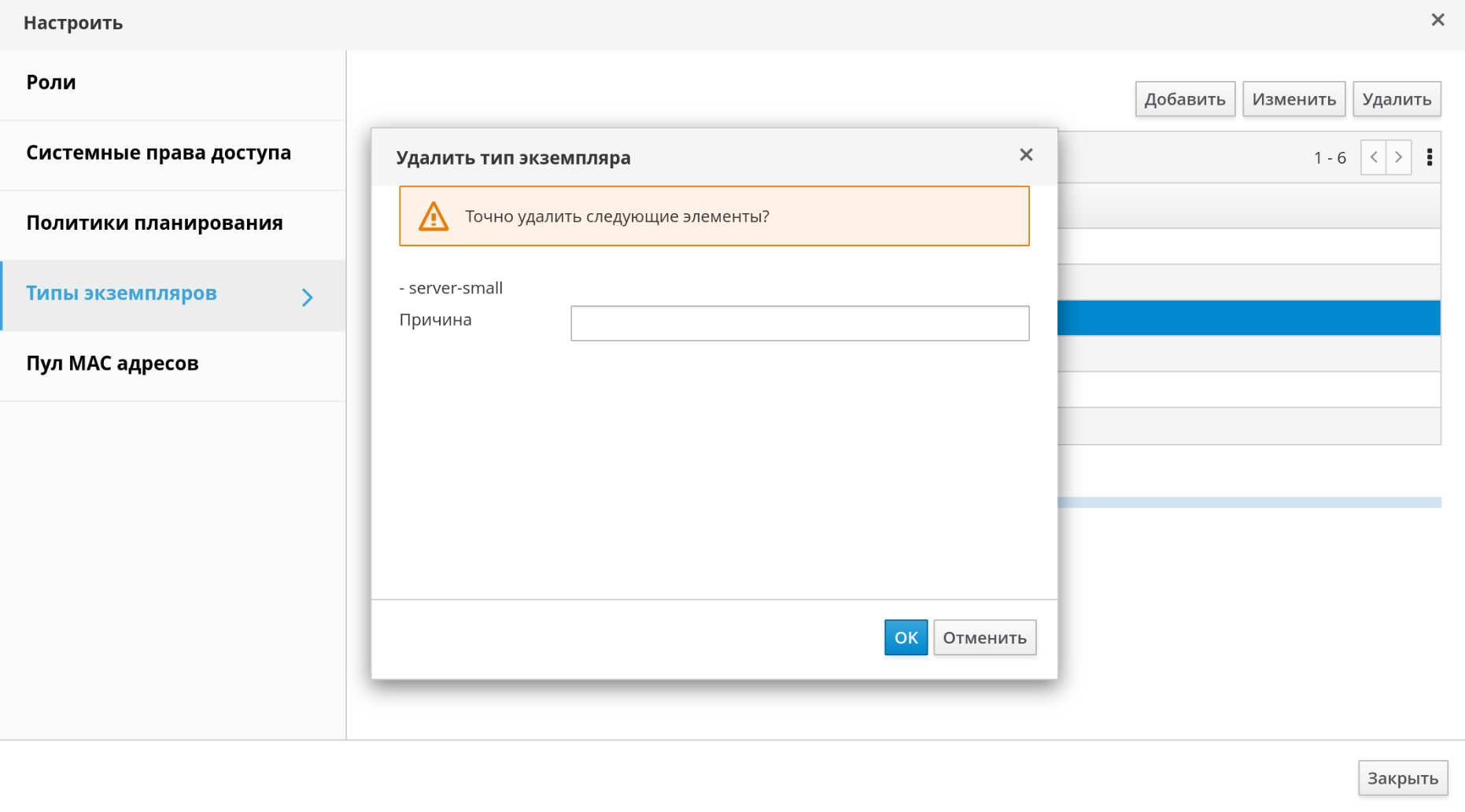

Для удаления типа экземпляра нужно:

- выбрать "Администрирование → Настроить";

- перейти на вкладку "Типы экземпляров";

- выбрать удаляемый тип экземпляра;

- нажать кнопку

Удалить(рисунок 50);

Рисунок 50 ‒ Окно "Удалить тип экземпляра"

- при наличии ВМ, созданных на основе этого типа экземпляра, появится предупреждающее окно со списком привязанных машин. Для удаления типа экземпляра установить флажок "Подтвердить операцию". В противном случае нажать кнопку

Отмена; - указать причину удаления (опционально) и нажать кнопку

OKдля подтверждения удаления экземпляра (рисунок 50) или кнопкуОтменитьдля отмены удаления.

Тип экземпляра будет удален из списка "Типы экземпляров" и его больше нельзя будет использовать во время создания новых ВМ. Все ВМ, ранее прикрепленные к этому типу экземпляра, теперь будут прикреплены к типу "Пользовательский", то есть без типа экземпляра.

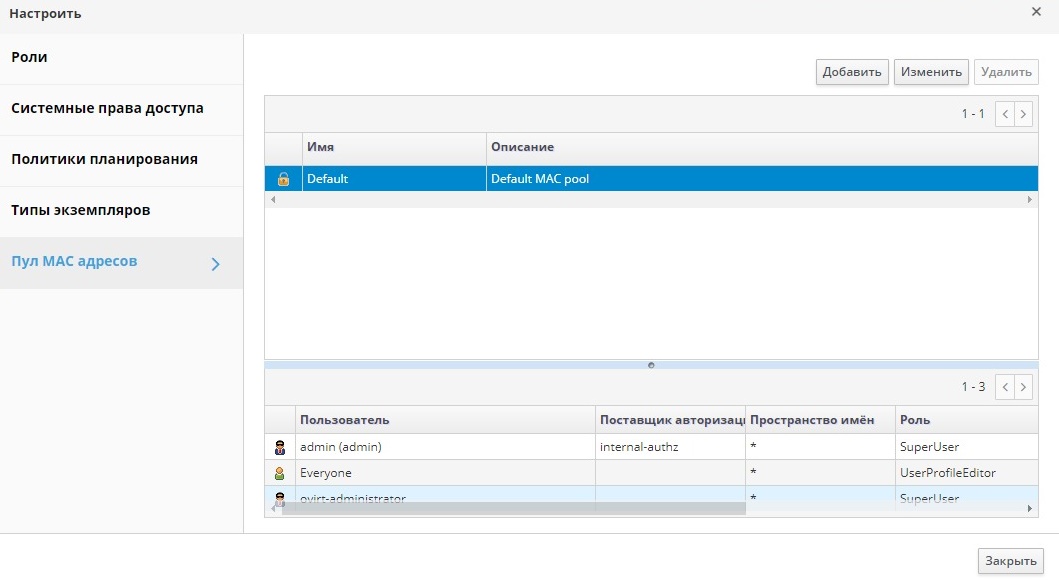

Пулы MAC-адресов

Пулы MAC-адресов определяют диапазоны MAC-адресов, выделенные для каждого кластера. Пул MAC-адресов настраивается для каждого кластера. Используя пулы MAC-адресов, Система виртуализации может автоматически создавать и присваивать MAC-адреса новым устройствам в виртуальной сети, что помогает предотвратить дублирование адресов. Пулы MAC-адресов более продуктивно работают с памятью, если все адреса, относящиеся к кластеру, находятся в диапазоне присвоенного пула.

Несколько кластеров могут разделять один и тот же пул MAC-адресов, но каждому кластеру присваивается один пул. Система виртуализации создает изначальный пул MAC-адресов, который используется в случае, если не будет присвоено ни одного пула. Подробности о присвоении кластерам пулов MAC-адресов приведены в п. Создание нового кластера.

Примечание — Если сеть разделяют более одного кластера Системы виртуализации, не нужно полагаться только на изначальный пул MAC-адресов, так как ВМ каждого кластера попытаются использовать один и тот же диапазон адресов, что приведет к конфликтам. Во избежание конфликтов MAC-адресов следует проверять диапазоны пулов, чтобы каждому кластеру был присвоен уникальный диапазон MAC-адресов.

Пул MAC-адресов присваивает доступный адрес, следующий за последним адресом, возвращенным в пул. Если в диапазоне не осталось адресов, поиск начинается снова с начала диапазона. При наличии в одном пуле нескольких диапазонов MAC-адресов с доступными адресами диапазоны обслуживают входящие запросы в том же порядке, что и выбираются доступные MAC-адреса.

Полномочия пользователей пула задаются через роли и определяют, какие дата-центры могут использовать пул MAC-адресов. Подробности о добавлении новых полномочий пользователям приведены в п. Роли.

Создание пулов MAC адресов

Для создания пула MAC адресов нужно выполнить следующие действия:

- выбрать "Администрирование → Настроить";

- перейти на вкладку "Пул MAC адресов" (рисунок 51);

- нажать кнопку

Добавить; - ввести "Имя" и "Описание" нового пула MAC-адресов (рисунок 52);

- установить флажок "Разрешить дубликаты", чтобы разрешить использование в пуле одного и того же MAC-адреса более одного раза. Пул не будет автоматически использовать дублирующий MAC-адрес, но включение параметра, разрешающего дубликаты, означает, что пользователь может вручную использовать дублирующий адрес;

Примечание — Если в одном пуле дубликаты разрешены, а в другом пуле — нет, то каждый MAC-адрес может один раз использоваться в пуле с запрещенными дубликатами и много раз использоваться в пуле с разрешенными дубликатами.

- указать необходимый "Диапазон MAC адресов";

- для указания нескольких диапазонов нажать кнопку

+в одной строке с полями "Из" и "До"; - нажать кнопку

OK.

Рисунок 51 ‒ Меню "Пул МАС адресов"

Рисунок 52 ‒ Новый пул МАС-адресов

Изменение пулов MAC-адресов

Администраторы могут изменять пулы MAC-адресов, включая такие параметры, как диапазон адресов, доступных в пуле, а также разрешение или запрещение дубликатов.

Для изменения параметров пулов MAC-адресов нужно выполнить следующие действия:

- выбрать "Администрирование → Настроить";

- перейти на вкладку "Пул MAC-адресов" (рисунок 51);

- выбрать изменяемый пул;

- нажать кнопку

Изменить; - нужным образом изменить поля "Имя", "Описание", "Разрешить дубликаты" и "Диапазон MAC-адресов";

Примечание — При обновлении диапазона MAC-адресов адреса существующих NIC повторно не присваиваются. MAC-адреса, уже присвоенные, но находящиеся вне нового диапазона, добавляются как MAC-адреса, присвоенные пользователем, и по-прежнему отслеживаются этим пулом.

- нажать кнопку

OK.

Удаление пулов MAC-адресов

Созданный пул MAC-адресов, не связанный с кластером, можно удалить, но пул по умолчанию удалить нельзя.

Для удаления пула MAC-адресов нужно:

- выбрать "Администрирование → Настроить";

- перейти на вкладку "Пул MAC-адресов";

- выбрать удаляемый пул;

- нажать кнопку

Удалить; - нажать кнопку

OK.