Обслуживание виртуализированного ЦУ

Режимы обслуживания виртуализированного ЦУ

Режимы обслуживания дают возможность запускать, останавливать и изменять параметры ВМ СУСВ без вмешательств со стороны агентов высокой доступности, а также перезапускать и изменять параметры узлов виртуализированного ЦУ, не пересекаясь с работой СУСВ.

Существует три режима обслуживания:

- Глобальный ‒ Мониторинг состояния СУСВ со стороны всех агентов высокой доступности в кластере отключается. Глобальный режим должен применяться для любых операций по настройке или обновлению, требующих остановки службы ovirt-engine.

- Локальный ‒ Мониторинг состояния СУСВ со стороны агента высокой доступности на узле, отдающем команду, отключается. В локальном режиме обслуживания узел исключается из числа узлов, на которых может размещаться СУСВ; если во время перевода в этот режим на узле размещается СУСВ, то она мигрирует на другой узел при условии доступности такого узла. Локальный режим рекомендуется во время применения изменений системных параметров узла виртуализированного ЦУ.

- Нет ‒ Режим обслуживания отключается, обеспечивая работу агентов высокой доступности.

Активация локального режима обслуживания

Включение локального режима обслуживания останавливает работу агента высокой доступности на отдельном узле виртуализированного ЦУ.

Для активации локального режима обслуживания с Портала администрирования:

- Перевести узел виртуализированного ЦУ в локальный режим обслуживания:

- На Портале администрирования нажмите "Ресурсы → Хосты" и выберите узел виртуализированного ЦУ.

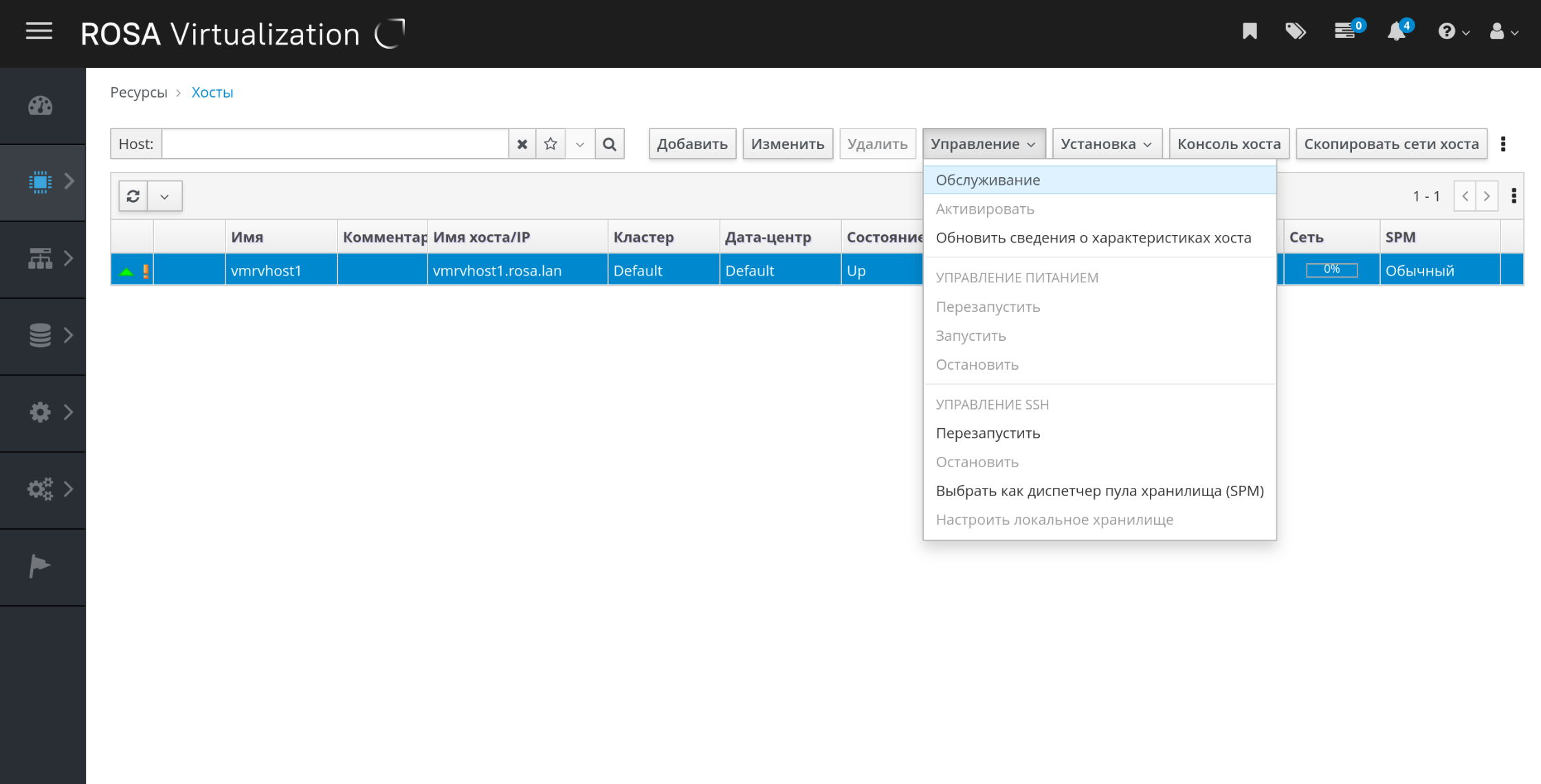

- Выберите "Управление → Обслуживание" (рисунок 169) и в открывшемся окне нажмите OK. Опционально укажите причину перевода хоста в режим обслуживания (рисунок 170). Выбранный узел будет автоматически помещён в локальный режим обслуживания.

Рисунок 169 ‒ Активация локального режима обслуживания хоста

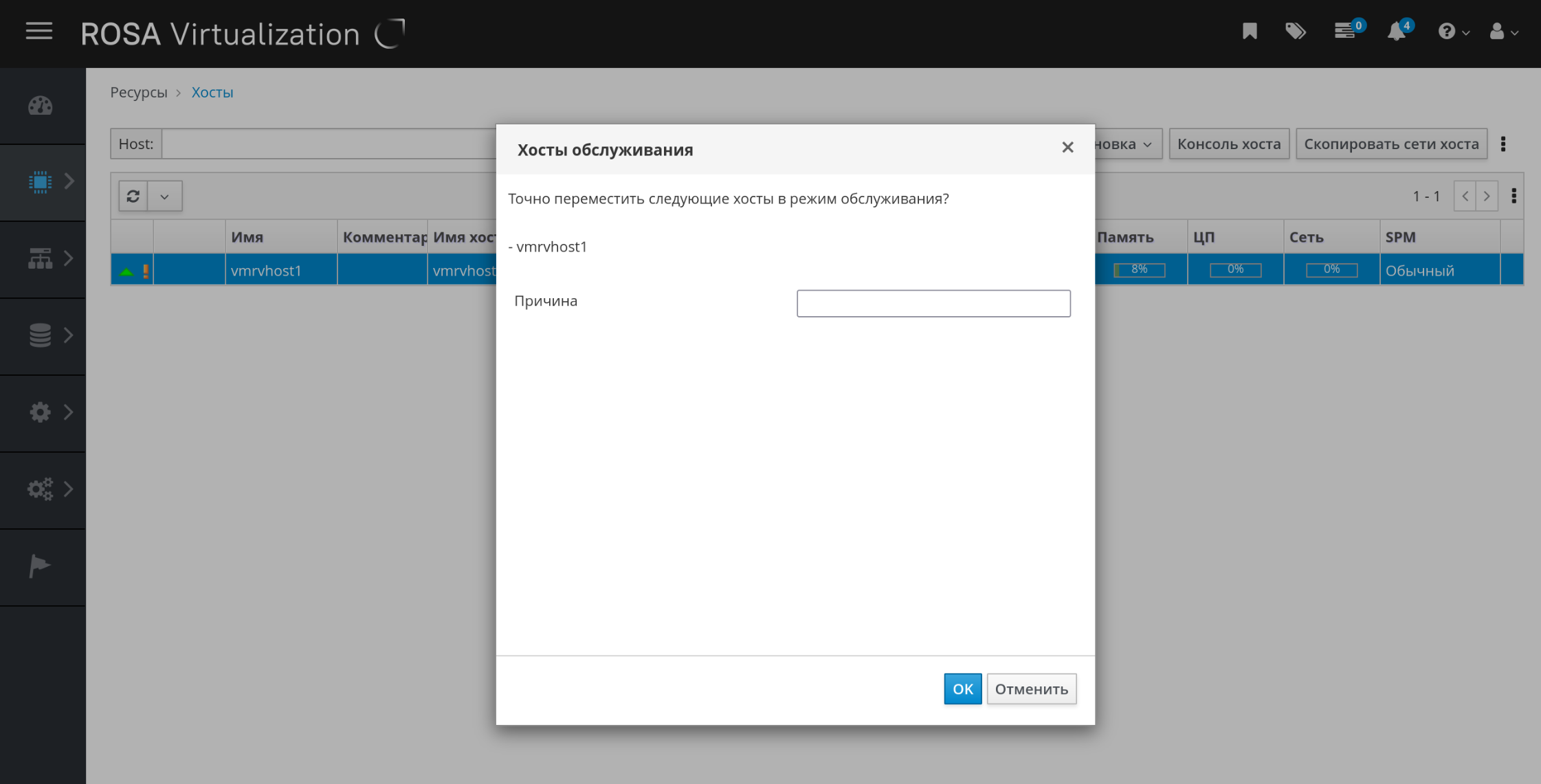

- Укажите причины перевода в режим обслуживания (рисунок 170).

Рисунок 170 ‒ Форма подтверждения перевода хоста в режим обслуживания

- Выполнив необходимые задачи по обслуживанию, отключите режим обслуживания:

- На Портале администрирования нажмите "Ресурсы → Хосты" и выберите узел виртуализированного ЦУ.

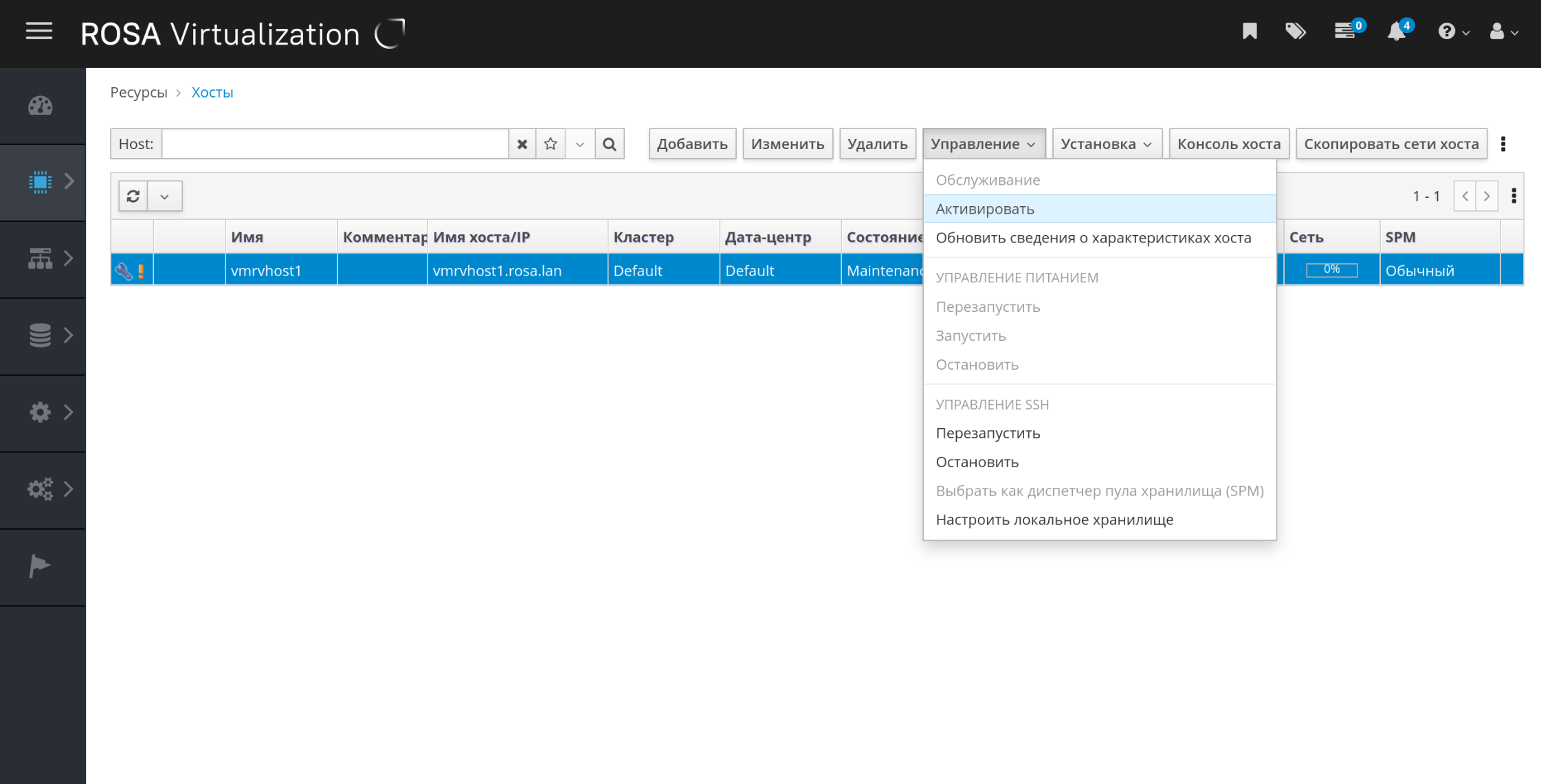

- Нажмите "Управление → Активировать" для активации хоста, находящегося в режиме обслуживания (рисунок 171).

Рисунок 171 ‒ Активация хоста, находящегося в режиме обслуживания

Для активации локального режима обслуживания из командной строки:

- Войдите в систему на узле виртуализированного ЦУ и переведите его в локальный режим обслуживания:

hosted-engine --set-maintenance --mode=local

- Выполнив необходимые задачи по обслуживанию, отключите режим обслуживания:

hosted-engine --set-maintenance --mode=none

Активация глобального режима обслуживания

Включение глобального режима обслуживания останавливает работу агентов высокой доступности на всех узлах виртуализированного ЦУ в кластере.

Для активации глобального режима обслуживания через интерфейс Портала администрирования:

- Переведите все узлы виртуализированного ЦУ в глобальный режим обслуживания:

- На Портале администрирования нажмите "Ресурсы → Хосты" и выберите любой узел виртуализированного ЦУ.

- Нажмите пиктограмму

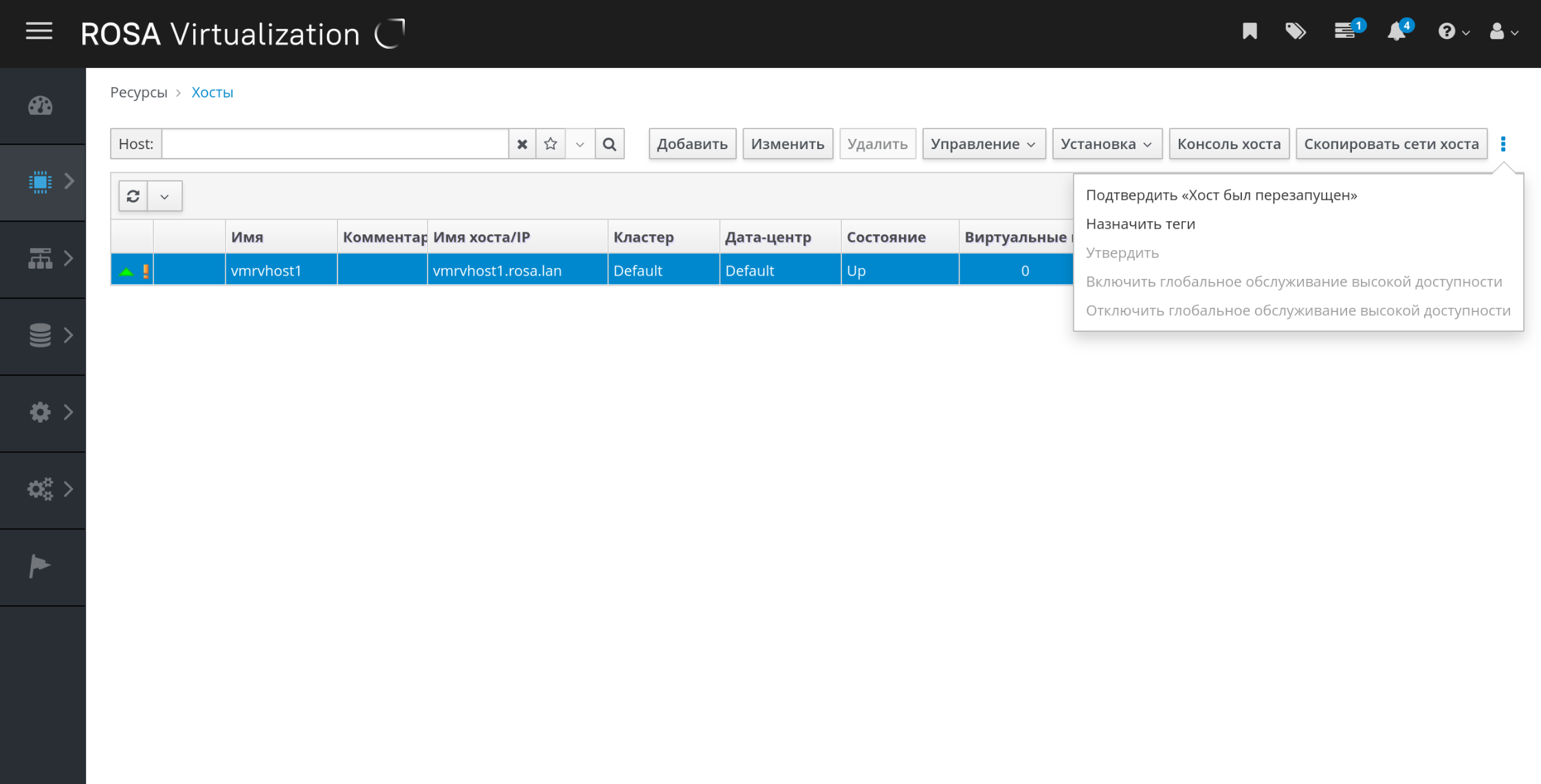

(больше действий), затем нажмите Включить глобальное обслуживание высокой доступности (рисунок 172).

(больше действий), затем нажмите Включить глобальное обслуживание высокой доступности (рисунок 172).

Рисунок 172 ‒ Меню "Больше действий" в форме для управления хостами

- Выполнив необходимые задачи по обслуживанию, отключите режим обслуживания:

- На Портале администрирования нажмите "Ресурсы → Хосты" и выберите любой узел виртуализированного ЦУ.

- Нажмите пиктограмму

(больше действий), затем нажмите Отключить глобальное обслуживание высокой доступности.

(больше действий), затем нажмите Отключить глобальное обслуживание высокой доступности.

Для активации глобального режима обслуживания из командной строки:

- Войдите в систему на узле виртуализированного ЦУ и переведите его в глобальный режим обслуживания:

hosted-engine --set-maintenance --mode=global

- Выполнив необходимые задачи по обслуживанию, отключите режим обслуживания:

hosted-engine --set-maintenance --mode=none

Администрирование СУСВ

Утилита hosted-engine предоставляет в помощь администраторам множество команд для работы с СУСВ. Утилиту можно запускать на любом узле виртуализированного ЦУ. Для просмотра всех доступных команд выполните:

hosted-engine —help

Дополнительные сведения по отдельной команде можно просмотреть, выполнив:

hosted-engine --<команда> --help

Обновление конфигурации виртуализированного ЦУ

Для обновления конфигурации виртуализированного ЦУ используйте команду:

hosted-engine --set-shared-config.

Эта команда обновляет конфигурацию виртуализированного ЦУ в домене разделяемого хранилища после выполнения начального развёртывания.

Для просмотра значений текущей конфигурации используйте команду:

hosted-engine --get-shared-config.

Для получения списка всех доступных ключей конфигурации и их соответствующих типов введите следующую команду:

hosted-engine --set-shared-config key --type=type --help

где параметр type будет одним из указанных в таблице 68.

Настройка почтовых уведомлений

Для каждого изменения состояния высокой доступности на узлах виртуализированного ЦУ можно настроить почтовые уведомления с помощью SMTP. Обновляемые ключи включают в себя: smtp-server, smtp-port, source-email, destination-emails и state_transition.

Для настройки почтовых уведомлений выполните следующие действия:

- На узле виртуализированного ЦУ настройте желаемый адрес сервера SMTP для ключа smtp-server:

hosted-engine --set-shared-config smtp-server smtp.example.com \

--type=broker

Примечание — Для проверки обновлённых значений в конфигурации виртуализированного ЦУ выполните:

hosted-engine --get-shared-config smtp-server --type=broker \

broker : smtp.example.com, type : broker

- Проверьте конфигурация порта SMTP по умолчанию (порт 25):

hosted-engine --get-shared-config smtp-port –type=broker

broker : 25, type : broker

- Укажите почтовый адрес, с которого сервер SMTP будет отправлять уведомления. Можно указать только один адрес:

hosted-engine --set-shared-config source-email source@example.com \

--type=broker

- Укажите адрес, на котором будут приниматься почтовые уведомления. Для указания нескольких адресов используйте запятые:

hosted-engine --set-shared-config destination-emails \

destination1@example.com,destination2@example.com --type=broker

Для проверки корректности параметров SMTP, настроенных для окружения виртуализированного ЦУ, измените состояние высокой доступности на узле виртуализированного ЦУ и проверьте, пришло ли почтовое уведомление. Изменить состояние можно, например, переведя агента высокой доступности в режим обслуживания. Дополнительные сведения см. в разделе Режимы обслуживания виртуализированного ЦУ.

Настройка резервирования слотов памяти для виртуализированного ЦУ на дополнительных хостах

В случае если СУСВ необходимо выключить или выполнить её миграцию, объём памяти на узле виртуализированного ЦУ должен быть достаточным для перезапуска или миграции на этот узел СУСВ. Эту память можно зарезервировать на нескольких узлах виртуализированного ЦУ с помощью политики планирования. Перед выполнением запуска или миграции любых ВМ эта политика проверяет, останется ли достаточно памяти для запуска ВМ на указанном числе дополнительных узлов виртуализированного ЦУ.

Сведения о том, как добавить дополнительные узлы виртуализированного ЦУ в СУСВ см. в п. Режимы обслуживания виртуализированного ЦУ.

Для настройки на дополнительных хостах слотов памяти, зарезервированных для виртуализированного ЦУ:

- Нажмите "Ресурсы → Кластеры" и выберите кластер, в котором располагаются узлы виртуализированного ЦУ.

- Нажмите Изменить.

- Перейдите на вкладку "Политика планирования".

- Нажмите + и выберите "HeSparesCount".

- Введите число дополнительных узлов виртуализированного ЦУ, на которых будет зарезервирован объём памяти, достаточный для запуска ВМ виртуализированного ЦУ.

- Нажмите OK.

Добавление узлов виртуализированного ЦУ для СУСВ

Узлы виртуализированного ЦУ добавляются точно так же, как добавляются стандартные хосты с дополнительным шагом по развёртыванию хоста как узла виртуализированного ЦУ. Домен разделяемого хранилища обнаруживается автоматически, и узел можно использовать как запасной хост для размещения СУСВ при необходимости. Также стандартный хост можно прикрепить к окружению виртуализированного ЦУ, но на этих хостах невозможно размещать СУСВ. Для обеспечения высокой доступности машине диспетчера необходимо иметь минимум два узла виртуализированного ЦУ.

Предварительные условия для добавления узлов виртуализированного ЦУ для СУСВ:

- Все узлы виртуализированного ЦУ должны располагаться в одном и том же кластере.

- Если узел виртуализированного ЦУ будет использоваться повторно, удалите существующую конфигурацию его виртуализированного ЦУ.

Порядок действий по добавлению узлов виртуализированного ЦУ для СУСВ:

- На портале администрирования нажмите "Ресурсы → Хосты".

- Нажмите Добавить.

- Сведения по настройке параметров дополнительных хостов см. в п. Хосты.

- В выпадающем списке выберите дата-центр и кластер хоста для нового хоста.

- Введите "Имя" и "Адрес" нового хоста. Стандартный порт SSH ‒ 22 ‒ будет автоматически введён в соответствующем поле.

- Выберите метод аутентификации, который диспетчер будет использовать при доступе к хосту:

- Для аутентификации по паролю введите пароль пользователя root.

- Для аутентификации по открытому ключу, скопируйте ключ из поля "Открытый ключ SSH" в файл

/root/.ssh/authorized_keysна хосте.

- Перейдите на вкладку "Виртуализированный ЦУ".

- Выберите "Развернуть".

- Нажмите OK.

Перенастройка существующего хоста в качестве узла виртуализированного ЦУ

Существующий стандартный хост в окружении виртуализированного ЦУ можно превратить в узел виртуализированного ЦУ, пригодного для размещения ВМ диспетчера.

Примечание — Во время установки или переустановки ОС хоста настоятельно рекомендуется предварительно открепить любые не относящиеся к ОС хранилища, прикреплённые к хосту, во избежание случайной инициализации дисков хранилища и возможной потери данных на них.

Последовательность действий по перенастройке существующего хоста в качестве узла виртуализированного ЦУ:

- Нажмите "Ресурсы → Хосты" и выберите хост.

- Нажмите "Управление → Обслуживание" и нажмите OK для подтверждения перевода хоста в режим обслуживания (170).

- Нажмите "Установка → Переустановить".

- Перейдите на вкладку "Виртуализированный ЦУ" и в выпадающем списке выберите "Развернуть".

- Нажмите OK.

Хост будет переустановлен с конфигурацией виртуализированного ЦУ и затем будет помечен пиктограммой "корона" на портале администрирования.

Загрузка СУСВ в режиме восстановления

В данном разделе описывается способ загрузки СУСВ в режим аварийного восстановления в случаях, когда ВМ не запускается:

- Подключитесь к одному из узлов виртуализированного ЦУ (host_address — адрес хоста):

$ ssh root@host_address

- Переведите виртуализированный ЦУ в глобальный режим обслуживания:

hosted-engine --set-maintenance --mode=global

- Проверьте наличие уже выполняющегося экземпляра ВМ диспетчера:

hosted-engine --vm-status

- Если экземпляр ВМ диспетчера уже выполняется, подключитесь к её хосту:

ssh root@host_address

- Выключите ВМ, выполнив в консоли команду:

hosted-engine --vm-shutdown

- Если ВМ не выключается, выполните следующую команду:

hosted-engine --vm-poweroff

- Запустите ВМ диспетчера в режиме паузы:

hosted-engine --vm-start-paused

- Настройте временный пароль VNC:

hosted-engine --add-console-password

Данная команда выводит сведения, необходимые для выполнения входа на ВМ диспетчера с помощью консоли VNC.

- Войдите в систему ВМ диспетчера с помощью VNC. ВМ диспетчера по-прежнему на паузе, поэтому кажется зависшей.

- Возобновите работу ВМ диспетчера с помощью следующей команды, выполняемой на её хосте:

/usr/bin/virsh -c \

qemu:///system?authfile=/etc/ovirt-hosted-engine/virsh_auth.conf \

resume HostedEngine

Примечание — После выполнения данной команды будет показано меню загрузчика. Войти в режим восстановления необходимо до того, как загрузчик продолжит процесс обычной загрузки. Перед тем как выполнять данную команду, прочтите описание следующего шага по переходу в режим восстановления.

- Загрузите ВМ диспетчера в режиме восстановления.

- Отключите глобальный режим обслуживания:

hosted-engine --set-maintenance --mode=none

Теперь на СУСВ можно выполнять работы по её восстановлению.

Удаление хоста из окружения виртуализированного ЦУ

Чтобы удалить узел виртуализированного ЦУ из окружения, переведите узел в режим обслуживания, сверните установку узла, и (опционально) удалите её. После остановки служб высокой доступности и удаления файлов конфигурации виртуализированного ЦУ узлом можно управлять как обычным хостом.

Последовательность действий по удалению хоста из окружения виртуализированного ЦУ

- На портале администрирования нажмите "Ресурсы → Хосты" и выберите узел виртуализированного ЦУ.

- Нажмите "Управление → Обслуживание" и далее нажмите OK.

- Нажмите "Установка → Переустановить".

- Перейдите на вкладку "Виртуализированный ЦУ" и в выпадающем списке выберите "Свернуть установку". Данное действие останавливает работу служб ovirt-ha-agent и ovirt-ha-broker и удаляет файл конфигурации виртуализированного ЦУ.

- Нажмите OK.

- Опционально нажмите Удалить: будет запущено окно с подтверждением удаления хостов.

- Нажмите OK.

Изменение полного доменного имени СУСВ в виртуализированном ЦУ

С помощью команды ovirt-engine-rename можно обновлять записи полного доменного имени (FQDN) диспетчера.

Резервные копии и миграция

В данной главе рассмотрен процесс создания резервных копий СУСВ и восстановление СУСВ из резервных копий.

Обзор создания резервных копий СУСВ

Для регулярного резервного копирования СУСВ используйте утилиту engine-backup. Утилита создаёт резервные копии БД СУСВ и файлов конфигурации в одном файле, и утилиту можно запускать без прерывания работы службы ovirt-engine.

Синтаксис команды engine-backup

Команда engine-backup работает в одном из двух базовых режимов:

engine-backup --mode=backup

engine-backup --mode=restore

Эти два режима можно расширить набором параметров, позволяющих уточнить область данных для резервного копирования, а также указать различные учётные данные для БД СУСВ. Полный список параметров и их назначение можно просмотреть, выполнив команду:

engine-backup --help

Базовые параметры команды engine-backup:

--mode ‒ Указывает, что выполняет команда: операция создания резервной копии или операция восстановления из резервной копии. Доступные параметры: backup (по умолчанию), restore и verify. Для операций verify или restore необходимо также указать параметр mode.

--file ‒ Указывает путь и имя файла (например, file_name.backup), в котором будет сохранена резервная копия в режиме создания резервных копий, и из которого будут читаться данные в режиме восстановления. По умолчанию путь равен /var/lib/ovirt-engine-backup/.

--log ‒ Указывает путь и имя файла (например, log_file_name), в который будет записываться журнал операции создания или восстановления резервной копии. По умолчанию путь равен /var/log/ovirt-engine-backup/.

--scope ‒ Указывает область данных, включаемых в создание или восстановление резервной копии. Есть четыре параметра: all (по умолчанию) — для создания резервной копии или восстановления всех баз данных и данных конфигураций; files — для создания резервной копии или восстановления только файлов системы; db — для создания резервной копии или восстановления только БД СУСВ; dwhdb — для создания резервной копии или восстановления только БД хранилища данных.

В одной и той же команде engine-backup параметр --scope можно указывать несколько раз.

Параметры БД СУСВ

Следующие параметры доступны только при использовании команды engine-backup в режиме restore. Синтаксис параметров, описанный ниже, применяется при восстановлении БД СУСВ. Те же параметры существуют для восстановления БД хранилища данных. Синтаксис параметров для хранилища данных см. в выводе команды:

engine-backup –help

--provision-db ‒ Создаёт БД PostgreSQL, в которую будет восстанавливаться резервная копия БД СУСВ. Этот параметр является обязательным при восстановлении из резервной копии на удалённом хосте или в свежей установке, не имеющей уже настроенной БД PostgreSQL. При использовании в режиме восстановления к этому параметру по умолчанию добавляется параметр --restore-permissions.

--provision-all-databases ‒ Создаёт БД для всех дампов памяти, включённых в архив. Если параметр включён, это является значением по умолчанию.

--change-db-credentials ‒ Даёт возможность указать другие учётные данные при восстановлении БД СУСВ с учётными данными, отличными от сохранённых непосредственно в архиве. Дополнительные параметры, необходимые данному параметру, см. в выводе backup –help.

--restore-permissions или —no-restore-permissions ‒ Восстанавливает или не восстанавливает полномочия пользователей БД. Один из этих параметров является требуемым при восстановлении из резервной копии. При использовании параметра --provision-* в режиме восстановления --restore-permissions применяется по умолчанию.

Примечание — Если в резервной копии содержатся предоставления полномочий дополнительным пользователям БД, то при восстановлении с использованием параметров

--restore-permissionsи--provision-db(или --provision-dwh-db) создаются дополнительные пользователи со случайно созданными паролями. Если дополнительным пользователям требуется доступ к восстановленной системе, то эти пароли необходимо сменить вручную. См. дополнительную информацию по ссылке.

Создание резервных копий с помощью команды engine-backup

Резервные копии СУСВ при активной СУСВ можно создавать с помощью команды engine-backup.

Добавьте один из следующих аргументов к параметру --scope для указания, что именно требуется поместить в архив:

all‒ Полная резервная копия всех БД и файлов конфигурации СУСВ. Это является значением по умолчанию для параметра --scope.files‒ Резервная копия только файлов в системе.db‒ Резервная копия только БД СУСВ.dwhdb‒ Резервная копия только БД хранилища данных.cinderlibdb‒ Резервная копия только БД Cinderlib.grafanadb‒ Резервная копия только БД Grafana.

Указывать параметр --scope можно несколько раз.

Команду engine-backup можно настроить на создание резервной копии для дополнительных файлов. При восстановлении эта команда восстанавливает все файлы из архива.

Примечание — Для восстановления из резервной копии в свежей установке СУСВ недостаточно только архива с БД. СУСВ также нужен доступ к файлам конфигурации. При указании области действия, отличной от all, необходимо также указать --scope=files, либо создать резервную копию файловой системы.

Примечание — Полные сведения о команде engine-backup можно получить в выводе команды:

engine-backup —help

на машине диспетчера.

Последовательность действий для создания резервных копий с помощью команды engine-backup:

- Войдите в систему на машине СУСВ.

- Создайте резервную копию:

engine-backup

Следующие параметры применяются по умолчанию:

- --scope=all;

- --mode=backup.

Эта команда создаёт резервную копию в /var/lib/ovirt-engine-backup/file_name.backup и файл журнала /var/log/ovirt-engine-backup/log_file_name.

Для сохранения окружения используйте file_name.tar.

В примерах ниже показываются несколько разных сценариев создания резервных копий.

Пример 1. Создание полной резервной копии:

engine-backup

Пример 2. Резервная копия БД СУСВ:

engine-backup --scope=files --scope=db

Пример 3. Резервная копия БД хранилища данных:

engine-backup --scope=files --scope=dwhdb

Пример 4. Добавление в архив конкретных файлов:

- Создайте каталог для хранения специальных параметров конфигурации команды engine-backup:

mkdir -p /etc/ovirt-engine-backup/engine-backup-config.d

- Создайте в новом каталоге текстовый файл с именем ntp-chrony.sh и следующим содержимым:

BACKUP_PATHS="${BACKUP_PATHS}

/etc/chrony.conf

/etc/ntp.conf

/etc/ovirt-engine-backup"

- При запуске команды engine-backup используйте

--scope=files. В создание и восстановление из резервной копии входят/etc/chrony.conf,/etc/ntp.confи/etc/ovirt-engine-backup.

Восстановление из резервной копии с помощью команды engine-backup

Восстановление из резервной копии при помощи команды engine-backup требует большего числа шагов, чем создание резервной копии, в зависимости от места назначения восстановления. Например, команду engine-backup можно использовать для восстановления резервных копий в свежую установку ROSA Virtualization, поверх уже имеющейся установки ROSA Virtualization, а также использовать локальные или удалённые БД.

Восстановление из резервной копии в свежую установку

Команду engine-backup можно использовать для восстановления из резервной копии в свежую установку диспетчера ROSA Virtualization. Нижеописанная процедура должна выполняться на машине с установленной хост-системой, но где ещё не запускалась команда engine-setup. Данная процедура предполагает, что с машины, на которой будет восстановлена резервная копия, есть доступ к файлам с резервной копией.

Последовательность действий для восстановления из резервной копии:

- Выполните вход в систему на машине диспетчера. Если восстанавливается БД СУСВ на удалённый хост, то необходимо также войти в систему на этом хосте и выполнить там требуемые действия. Аналогичным образом при восстановлении БД хранилища данных на удалённый хост на этом хосте необходимо войти в систему и выполнить требуемые действия.

- Выполните полное восстановление либо только восстановление резервной копии БД.

- Полное восстановление:

engine-backup --mode=restore --file=file_name \

--log=log_file_name --provision-db

При использовании параметра --provision-* в режиме восстановления параметр --restore-permissions применяется по умолчанию.

Если во время полного восстановления также восстанавливается и хранилище данных, укажите дополнительную БД:

engine-backup --mode=restore --file=file_name \

--log=log_file_name --provision-db -- provision-dwh-db

- При восстановлении резервной копии только БД восстановите файлы конфигурации и архив БД:

engine-backup --mode=restore --scope=files --scope=db \

--file=file_name -- log=log_file_name --provision-db

В примере ниже восстанавливается резервная копия БД диспетчера.

engine-backup --mode=restore --scope=files --scope=dwhdb \

--file=file_name -- log=log_file_name --provision-dwh-db

В примере ниже восстанавливается резервная копия БД хранилища данных. В случае успеха показывается следующее сообщение:

You should now run engine-setup. Done.

- Для создания конфигурации восстановленного диспетчера запустите команду и следуйте подсказкам:

engine-setup

В результате СУСВ будет восстановлен в версии, сохранённой в резервной копии.

Восстановление из резервной копии с перезаписью существующей установки

Команда engine-backup может восстановить резервную копию на машину, где уже была установлена и настроена СУСВ. Это удобно в ситуациях, когда сначала была создана резервная копия окружения, затем в окружение были внесены изменения, а далее необходимо эти изменения отменить с восстановлением окружения.

Изменения, внесённые после создания резервной копии, такие как добавление или удаление хостов, не будут присутствовать в восстановленном окружении.

Последовательность действий для выполнения восстановления из резервной копии с перезаписью существующей установки:

- Войдите в систему на машине СУСВ.

- Удалите файлы конфигурации и очистите БД, связанную с диспетчером, выполнив команду:

engine-cleanup

Примечание — Команда engine-cleanup только очищает БД СУСВ; БД не будет удалена из системы, а также не будут удалены пользователи, владеющие этой БД.

- Восстановление полной резервной копии или резервной копии только БД. Нет необходимости создавать новую БД или указывать учётные записи, т.к. пользователи и БД уже существуют.

- Восстановление из полной резервной копии:

engine-backup --mode=restore --file=file_name \

--log=log_file_name --restore- permissions

- Восстановление только БД с помощью восстановления файлов конфигурации и архива БД:

engine-backup --mode=restore --scope=files --scope=db \

--scope=dwhdb -- file=file_name --log=log_file_name --restore-permissions

Примечание — Чтобы восстановить только БД диспетчера (если, например, БД хранилища данных расположена на другой машине), можно опустить параметр --scope=dwhdb.

В случае успеха будет показано следующее сообщение:

You should now run engine-setup.

Done.

- Повторная настройка диспетчера:

engine-setup

Восстановление из резервной копии с использованием других учётных данных

Команда engine-backup может восстановить резервную копию на машину, где СУСВ уже ранее была установлена и настроена, в ситуации, когда данные учётных записей БД в резервной копии отличаются от данных, используемых на машине, где будет восстановлена эта резервная копия. Это удобно, если в одной системе нужно развернуть из резервной копии установку, созданную и настроенную в другой системе.

Примечание — При восстановлении из резервной копии с перезаписью существующей установки перед запуском команды engine-backup необходимо выполнить команду engine-cleanup для очистки существующей установки. Команда engine-cleanup только очищает БД СУСВ, но не удаляет её из системы и не удаляет пользователей-владельцев этой БД, поэтому нет необходимости создавать новую БД или указывать данные учётных записей. Тем не менее если данные учётной записи владельца БД неизвестны, их нужно изменить до того, как выполнять восстановление из резервной копии.

Последовательность действий по восстановлению из резервной копии с использованием других учётных данных:

- Выполните вход в систему на машине СУСВ.

- Для удаления файлов конфигурации диспетчера и очистки БД СУСВ запустите следующую команду и следуйте подсказкам:

engine-cleanup

- Смените пароль владельца БД engine, если данные его учётной записи неизвестны:

- Войдите в командную строку postgresql:

su ‒ postgres -c 'psql'

- Смените пароль пользователя-владельца БД engine:

postgres=# alter role user_name encrypted password 'new_password';

В случае необходимости повторите эти действия для пользователя-владельца БД ovirt_engine_history.

- Восстановите полный архив или архив только с БД с параметром --change-db-credentials для передачи учётных данных новой БД. Значение параметра database_location для БД, локальной относительно диспетчера, равно localhost.

Примечание — В следующем примере параметр --*password используется для каждой БД без указания пароля, в результате этого для каждого пароля БД выводится запрос командной строки.

Как вариант, для каждой БД можно использовать параметр --*passfile=password_file для защищённой передачи паролей утилите engine-backup без необходимости вводить пароли в интерактивном запросе командной строки.

Восстановите полную резервную копию:

engine-backup --mode=restore --file=file_name --log=log_file_name \

--change-db- credentials --db-host=database_location –db \

name=database_name --db-user=engine --db-password --no-restore-permissions

Если в составе полного восстановления также восстанавливается БД хранилища данных, то необходимо включить данные учётных записей для дополнительной БД:

engine-backup --mode=restore --file=file_name --log=log_file_name \

--change-db-credentials --db-host=database_location \

--dbname=database_name --db-user=engine --db-password \

--change-dwh-db-credentials --dwh-db-host=database_location \

--dwh-db- name=database_name --dwh-db-user=ovirt_engine_history \

--dwh-db-password --no-restore-permissions

Восстановление только резервной копии БД с помощью восстановления файлов конфигурации и архива БД:

engine-backup --mode=restore --scope=files --scope=db \

--file=file_name --log=log_file_name --change-db-credentials \

--db-host=database_location --db- name=database_name \

--db-user=engine --db-password --no-restore-permissions

В примере ниже восстанавливается резервная копия БД диспетчера.

engine-backup --mode=restore --scope=files --scope=dwhdb \

--file=file_name --log=log_file_name --change-dwh-db-credentials \

--dwh-db-host=database_location --dwh-db-name=database_name \

--dwh-db-user=ovirt_engine_history –dwh-db-password \

--no-restore-permissions

В примере ниже восстанавливается резервная копия БД хранилища данных. В случае успеха показывается следующее сообщение:

You should now run engine-setup.

Done.

Для повторной настройки межсетевого экрана и проверки корректности настройки службы ovirt-engine выполните следующую команду:

engine-setup

Создание резервной копии и восстановление из резервной копии виртуализированного ЦУ

Для виртуализированного ЦУ также можно создавать резервные копии и восстанавливать на их базе виртуализированный ЦУ в новом окружении. Выполняйте эти действия для таких задач, как миграция окружений в новые домены хранилищ виртуализированного ЦУ с другими типами хранилищ.

При указании файла резервной копии во время развёртывания архив восстанавливается на новой СУСВ с новым доменом хранилища виртуализированного ЦУ. Старый диспетчер удаляется, а старый домен хранилища переименовывается и может быть удалён вручную после проверки корректности работы нового окружения. Настоятельно рекомендуется выполнять развёртывание на свежем хосте; если в архиве резервной копии окружения присутствовал хост, использованный для развёртывания, он будет удалён из восстановленной БД для избегания конфликтов в новом окружении. При развёртывании на новом хосте новому хосту нужно присвоить новое имя. Повторное использование имени существующего хоста, включённого в резервную копию, может привести к конфликтам в новом окружении.

Создание резервной копии виртуализированного ЦУ

Последовательность действий по созданию и восстановлению резервной копии включает в себя следующие ключевые шаги:

- Создайте резервную копию исходной СУСВ с помощью утилиты engine-backup.

- Разверните новый виртуализированный ЦУ и восстановите СУСВ из резервной копии.

- Подключите репозитории СУСВ на новой СУСВ.

- Переустановите узлы виртуализированного ЦУ для обновления их конфигурации.

- Удалите домен хранилищ старого виртуализированного ЦУ.

Данная процедура предполагает, что у администратора есть доступ к исходному диспетчера и права на внесение изменений.

Предварительные требования для создания резервной копии виртуализированного ЦУ

Предварительные требования для создания резервной копии виртуализированного ЦУ:

- Полное доменное имя, подготовленное для СУСВ и хоста. В DNS должны быть настроены записи для прямого и обратного поиска. Полное доменное имя новой СУСВ должно совпадать с именем исходной СУСВ.

- Уровень совместимости ЦОД должен быть настроен на последнюю версию для обеспечения совместимости с обновлённой версией хранилища.

- В окружении должен присутствовать минимум один обычный хост. Этот хост (а также любые другие обычные хосты) будет оставаться активным для выполнения роли диспетчера пула хранилища (SPM) и размещения любых выполняющихся ВМ. Если обычный хост ещё не является диспетчером пула хранилища, передайте эту роль до начала создания резервной копии, выбрав обычный хост и нажав "Управление → Выбрать как диспетчер пула хранилища (SPM)".

В случае отсутствия доступных обычных хостов есть два способа их добавить:

- Удалите конфигурацию виртуализированного ЦУ на узле (но не удаляйте узел из окружения) (см. п. Режимы обслуживания виртуализированного ЦУ).

- Добавьте новый обычный хост.

Создание резервной копии исходной СУСВ

Создайте резервную копию исходной СУСВ с помощью команды engine-backup и скопируйте файл архива резервной копии в отдельное местоположение, чтобы к нему сохранялся доступ в любой момент работы.

Дополнительные сведения о параметрах engine-backup --mode=backup смотрите в п. Режимы обслуживания виртуализированного ЦУ.

Последовательность действий по созданию резервной копии исходной СУСВ

- Выполните вход в систему на одном из узлов виртуализированного ЦУ и поместите окружение в глобальный режим обслуживания:

hosted-engine --set-maintenance --mode=global

- Выполните вход в систему на исходной СУСВ и остановите службу ovirt-engine:

systemctl stop ovirt-engine

systemctl disable ovirt-engine

Примечание — Хотя остановка работы исходной СУСВ не является обязательной, это рекомендуется сделать, т.к. это обеспечивает защиту окружения от внесения изменений после создания резервной копии. Кроме того, это предотвращает возможность одновременного управления существующими ресурсами со стороны и исходной и новой СУСВ.

- Выполните команду engine-backup, указав имя создаваемого файла резервной копии и имя файла создаваемого журнала процесса создания резервной копии:

engine-backup --mode=backup --file=file_name --log=log_file_name

- Скопируйте файлы на внешний сервер. В примере ниже storage.example.com является полным доменным именем сервера сетевого хранилища, на котором будет храниться резервная копия до того момента, когда она понадобится, а /backup/ — это любая предназначенная папка или путь:

scp -p file_name log_file_name storage.example.com:/backup/

- Выполните вход в систему на одном из узлов виртуализированного ЦУ и выключите исходную СУСВ:

hosted-engine --vm-shutdown

После создания резервной копии СУСВ разверните новый виртуализированный ЦУ и восстановите резервную копию на новой ВМ.

Восстановление резервной копии в новом виртуализированном ЦУ

Запустите сценарий hosted-engine на новом хосте и используйте параметр --restore-from-file=path/to/file_name для восстановления резервной копии диспетчера во время развёртывания.

Примечание — Если используется хранилище iSCSI, и цель iSCSI фильтрует подключения согласно списку управления доступом (ACL) инициатора, то развёртывание может закончиться неудачно с ошибкой STORAGE_DOMAIN_UNREACHABLE. Для предотвращения этой ошибки необходимо обновить конфигурацию iSCSI до начала развёртывания виртуализированного ЦУ:

- Если выполняется повторное развёртывание на уже существующем хосте, то необходимо обновить параметры инициатора iSCSI хоста в файле /etc/iscsi/initiatorname.iscsi. Типизированное имя (IQN) инициатора должно совпадать с именем, ранее отображённым на цель iSCSI, либо необходимо его обновить до нового IQN, если это применимо.

- При развёртывании на свежем хосте необходимо обновить конфигурацию цели iSCSI для принятия подключений с этого хоста.

Обратите внимание, что IQN можно обновлять либо на стороне хоста (инициатор iSCSI), либо на стороне хранилища (цель iSCSI).

Последовательность действий по восстановлению резервной копии в новом виртуализированном ЦУ:

- Скопируйте файл резервной копии на новый хост. В примере ниже host.example.com является полным доменным именем хоста, а /backup/ — это любая предназначенная папка или путь.

scp -p file_name host.example.com:/backup/

- Войдите в систему на новом хосте.

- Чтобы избежать обрыва сеанса в случае неполадок с сетью или терминалом, для запуска сценария используйте оконный менеджер tmux.

- Запустите tmux, используя следующую команду в консоли:

tmux

- Запустите сценарий hosted-engine, указав путь до файла с резервной копией:

hosted-engine --deploy –restore-from-file=/backup/file_name

Чтобы остановить работу сценария и прервать развёртывание в любой момент, используйте клавиши CTRL+D.

- Чтобы начать развёртывание, выберите "Yes".

- Настройте сеть. Сценарий обнаружит сетевые контроллеры, пригодные для использования в качестве моста управления окружением.

- При необходимости использования настраиваемого программно-аппаратного устройства для установки ВМ укажите путь к архиву OVA. В противном случае оставьте поле пустым.

- Введите пароль root для СУСВ.

- Введите открытый ключ SSH, с помощью которого можно будет выполнить вход в систему диспетчера в качестве пользователя root, и укажите, нужно ли разрешать доступ с использованием SSH для root.

- Введите конфигурацию памяти и ЦП для ВМ.

- Укажите MAC-адрес для ВМ диспетчера или примите случайно созданный адрес. Если ВМ должна получать адрес IP с помощью DHCP, убедитесь в наличии действительного зарезервированного DHCP для этого MAC-адреса. Сценарий развёртывания не настраивает сервер DHCP.

- Укажите сетевые параметры ВМ. При указании статического IP укажите IP диспетчера.

Примечание — Статический IP должен принадлежать к той же самой подсети, что и хост. Если, например, хост располагается в

10.1.1.0/24, то IP ВМ СУСВ должен располагаться в том же диапазоне подсети (10.1.1.1-254/24).

- Укажите, нужно ли добавлять запись ВМ диспетчера и запись базового хоста в файл /etc/hosts на ВМ. Убедитесь в разрешаемости имён хостов.

- Укажите имя и номер порта TCP сервера SMTP, почтовый адрес для отсылки уведомлений и список адресов-получателей этих сообщений через запятую.

- Укажите пароль пользователя admin@internal для доступа к порталу администрирования. Сценарий создаст ВМ.

Примечание — Если в связи с отсутствующей требуемой сетью или аналогичной проблемой хост перейдёт в нерабочее состояние, процесс развёртывания приостановится и будет выведено сообщение, аналогичное следующему:

[ INFO ] You can now connect to https://<host name>:6900/ovirt-engine/ and check the status of this host and eventually remediate it, please continue only when the host is listed as 'up'

[ INFO ] TASK [ovirt.ovirt.hosted_engine_setup : include_tasks] [ INFO ] ok: [localhost]

[ INFO ] TASK [ovirt.ovirt.hosted_engine_setup : Create temporary lock file] [ INFO ] changed: [localhost]

[ INFO ] TASK [ovirt.ovirt.hosted_engine_setup : Pause execution until

/tmp/ansible.<random>_he_setup_lock is removed, delete it once ready to proceed]

Приостановка процесса даёт возможность администратору:

- Подключиться к порталу администрирования с помощью предоставленного URL.

- Оценить ситуацию, понять, почему хост в нерабочем состоянии, и исправить всё, что необходимо исправить. Если, например, данное развёртывание было восстановлено из резервной копии, и в архив были включены сети, требуемые для кластера хоста, то нужно настроить сети, прикрепив необходимые сетевые контроллеры хоста к этим сетям.

- Как только всё будет починено, и хост получит статус "работоспособен", удалите временный файл блокировки, указанный в системном сообщении, приведённом выше.

- Настройте тип используемого хранилища:

- Для NFS укажите версию, полный адрес и путь до хранилища, а также любые параметры монтирования.

Примечание — Не используйте точку монтирования старого домена хранилища виртуализированного ЦУ для нового домена хранилища, т.к. присутствует риск потери данных.

- Укажите сведения о портале для iSCSI и выберите цель и LUN из списка автоматически обнаруженных. Во время развёртывания можно выбрать только одну цель iSCSI, но для подключения всех порталов из одной группы поддерживается механизм доступа по нескольким путям.

Примечание — Для возможности указания более одной цели iSCSI необходимо включить использования механизма доступа по нескольким путям до начала развёртывания виртуализированного ЦУ.

- Для хранилища Gluster укажите полный адрес и путь до хранилища вместе с любыми параметрами монтирования.

Примечание — Не используйте точку монтирования строго домена хранилища виртуализированного ЦУ для нового домена хранилища, т.к. присутствует риск потери данных ВМ.

Примечание — Поддерживаются только хранилища Gluster с типом replica 1 и replica 3. Убедитесь, что том настроен следующим образом:

gluster volume set VOLUME_NAME group virt

gluster volume set VOLUME_NAME performance.strict-o-direct on gluster volume set VOLUME_NAME network.remote-dio off gluster volume set VOLUME_NAME storage.owner-uid 36

gluster volume set VOLUME_NAME storage.owner-gid 36 gluster volume set VOLUME_NAME network.ping-timeout 30

- Для Fibre Channel выберите LUN из списка автоматически обнаруженных. Адаптеры шины хоста должны быть заранее настроены и подключены, а LUN не должен содержать никаких существующих данных. Сведения о том, как повторно использовать уже существующий LUN, см. в п. Повторное использование LUN.

- Укажите размер диска диспетчера.

Сценарий продолжит своё выполнение до завершения развёртывания.

- В процессе развёртывания будут изменены ключи SSH диспетчера. Чтобы разрешить клиентским машинам доступ к новому диспетчеру без ошибок, связанных с SSH, удалите запись исходного диспетчера из файла .ssh/known_hosts на любой из клиентских машин, ранее имевших доступ к исходному диспетчеру.

- После завершения развёртывания выполните вход в систему на ВМ новой СУСВ и подключите необходимые репозитории.

Повторная установка хостов

Переустановите хосты ROSA Virtualization на портале администрирования. Эти действия включают в себя остановку и перезапуск работы хостов.

Примечание — Настоятельно рекомендуется перед началом установки или переустановки ОС хостов отсоединить любые существующие, не относящиеся к ОС хранилища, прикреплённые к хостам. Это позволит избежать случайной инициализации этих дисков и связанной с этим возможной потери данных.

Предварительные требования для повторной установки хостов:

- Если в кластере включена возможность миграции, ВМ могут автоматически мигрировать на любой другой хост в кластере. Соответственно, переустанавливайте хост в момент его относительно низкой нагрузки.

- Убедитесь в том, что объём памяти в кластере достаточен для выполнения обслуживания хостов кластера. При нехватке памяти в кластере миграция ВМ зависнет и затем завершится сбоем. Для снижения потребления памяти перед помещением хоста в режим обслуживания выключите некоторые или все ВМ.

- Перед началом переустановки убедитесь в том, что в кластере находится более одного хоста. Не пытайтесь начать переустановку всех хостов одновременно. Один хост всегда должен быть доступен для выполнения задач диспетчера пула хранилища (SPM).

Последовательность действий по повторной установка хостов:

- Нажмите "Ресурсы → Хосты" и выберите хосты.

- Выберите "Управление → Обслуживание" и нажмите OK.

- Выберите "Установка → Переустановить". Будет открыто окно "Установить хост".

- Перейдите на вкладку "Виртуализированный ЦУ" и в выпадающем списке выберите "Развернуть".

- Для переустановки хоста нажмите OK.

После окончания процесса переустановки хоста, когда статус хоста снова будет "Работоспособен", можно выполнить миграцию ВМ обратно на хост.

Примечание — После выполнения регистрации хоста ROSA Virtualization в СУСВ статус этого хоста на портале администрирования может ошибочно показывать "Сбой установки". Нажмите "Управление→Активировать", и статус хоста сменится на "Работоспособен", а хост будет готов к использованию.

После переустановки узлов виртуализированного ЦУ статус нового окружения можно проверить, выполнив на одном из узлов следующую команду:

hosted-engine —vm-status

Во время восстановления старый домен хранилища виртуализированного ЦУ был переименован, но не был удалён на случай, если при восстановлении случится сбой. После подтверждения того, что окружение работает нормально, старый домен можно удалить.

Удаление домена хранилища

В ЦОД имеется домен хранилища, который необходимо удалить из виртуализированного окружения.

Последовательность действий по удалению домена хранилища

- Нажмите "Хранилище → Домены".

- Переведите домен хранилища в режим обслуживания и отсоедините его:

- Нажмите на имя домена хранилища. Будет открыт подробный просмотр.

- Перейдите на вкладку "Дата-центр".

- Нажмите Обслуживание, затем нажмите OK.

- Нажмите Отсоединить, затем нажмите OK.

- Нажмите Удалить.

- Опционально выберите "Форматировать домен", т.е. содержимое хранилища будет потеряно и поставьте флажок для удаления содержимого домена.

- Нажмите OK.

Домен хранилища будет навсегда удалён из окружения.

Восстановление виртуализированного ЦУ из существующей резервной копии

Если виртуализированный ЦУ становится недоступен в связи с неустранимыми проблемами, его можно восстановить в новом окружении с помощью резервной копии, созданной до того, как начались проблемы, если такая резервная копия доступна.

При указании файла резервной копии во время развёртывания этот архив восстанавливается на новой ВМ и с новым доменом хранилища виртуализированного ЦУ. Старый диспетчер удаляется, а старый домен хранилища виртуализированного ЦУ переименовывается и удаляется вручную после проверки корректности работы нового окружения.

Настоятельно рекомендуется выполнять развёртывание на свежем хосте; если хост, используемый для развёртывания, существовал в окружении, для которого создавалась резервная копия, то он будет удалён из восстановленной БД во избежание конфликтов в новом окружении. Если развёртывание выполняется на новом хосте, этому хосту необходимо присвоить уникальное имя. Повторное использование имени хоста, включённого в резервную копию, может привести к конфликтам в новом окружении.

Последовательность восстановления виртуализированного ЦУ состоит из следующих ключевых действий:

- Развёртывание нового виртуализированного ЦУ и восстановление резервной копии.

- Подключение репозиториев СУСВ на новой ВМ СУСВ.

- Переустановка узлов виртуализированного ЦУ для обновления их конфигурации.

- Удаление старого домена хранилища виртуализированного ЦУ.

Данная процедура подразумевает, что у администратора нет доступа к исходному диспетчеру, и что у нового хоста есть доступ к файл резервной копии.

Предварительные требования для восстановления виртуализированного ЦУ:

- Полное доменное имя, подготовленное для СУСВ и хоста. В DNS должны быть настроены записи для прямого и обратного поиска.

- Полное доменное имя нового диспетчера должно совпадать с именем исходного диспетчера.

Восстановление из резервной копии на новом виртуализированном ЦУ

Запустите на новом хосте сценарий hosted-engine и с помощью параметра --restore-from-file=path/to/file_name восстановите диспетчер из резервной копии во время развёртывания.

Примечание — Если используется хранилище iSCSI, и цель iSCSI фильтрует подключения согласно списку управления доступом (ACL) инициатора, то развёртывание может закончиться неудачно с ошибкой STORAGE_DOMAIN_UNREACHABLE. Для предотвращения этой ошибки необходимо обновить конфигурацию iSCSI до начала развёртывания виртуализированного ЦУ:

- Если выполняется повторное развёртывание на уже существующем хосте, то необходимо обновить параметры инициатора iSCSI хоста в файле /etc/iscsi/initiatorname.iscsi. Типизированное имя (IQN) инициатора должно совпадать с именем, ранее отображённым на цель iSCSI, либо необходимо его обновить до нового IQN, если это применимо.

- При развёртывании на свежем хосте необходимо обновить конфигурацию цели iSCSI для принятия подключений с этого хоста.

Обратите внимание, что IQN можно обновлять либо на стороне хоста (инициатор iSCSI), либо на стороне хранилища (цель iSCSI).

Последовательность действий по восстановлению из резервной копии на новом виртуализированном ЦУ:

- Скопируйте файл резервной копии на новый хост. В примере ниже host.example.com — это полное доменное имя хоста, а /backup/ — любая назначенная папка или путь:

scp -p file_name host.example.com:/backup/

- Выполните вход в систему на новом хосте.

- Чтобы избежать обрыва сеанса в случае неполадок с сетью или терминалом, для запуска сценария используйте оконный менеджер tmux. Запустите tmux командой:

tmux

- Запустите сценарий hosted-engine, указав путь до файла с резервной копии:

hosted-engine --deploy --restore-from-file=backup/file_name

Чтобы остановить работу сценария и прервать развёртывание в любой момент, используйте CTRL+D.

- Чтобы начать развёртывание, выберите "Yes".

- Настройте сеть. Сценарий обнаруживает сетевые контроллеры, пригодные к использованию в качестве моста для управления окружением.

- При необходимости использования настраиваемого программно-аппаратного устройствв для установки ВМ, укажите путь к архиву OVA. В противном случае оставьте поле пустым.

- Введите пароль root для диспетчера.

- Введите открытый ключ SSH, с помощью которого можно будет выполнить вход в систему диспетчера в качестве пользователя root, и укажите, нужно ли разрешать доступ с использованием SSH для root.

- Введите конфигурацию памяти и ЦП для ВМ.

- Укажите MAC-адрес для ВМ диспетчера или примите случайно созданный адрес. Если ВМ должна получать адрес IP с помощью DHCP, убедитесь в наличии действительного зарезервированного DHCP для этого MAC-адреса. Сценарий развёртывания не настраивает сервер DHCP.

- Укажите сетевые параметры ВМ. При указании статического IP укажите IP СУСВ.

Примечание — Статический IP должен принадлежать к той же самой подсети, что и хост. Если, например, хост располагается в 10.1.1.0/24, то IP ВМ СУСВ должен располагаться в том же диапазоне подсети (10.1.1.1-254/24).

- Укажите, нужно ли добавлять запись ВМ диспетчера и запись базового хоста в файл /etc/hosts на ВМ. Убедитесь в разрешаемости имён хостов.

- Укажите имя и номер порта TCP сервера SMTP, почтовый адрес для отсылки уведомлений и список адресов-получателей этих сообщений через запятую.

- Укажите пароль пользователя admin@internal для доступа к порталу администрирования. Сценарий создаст ВМ.

Примечание — Если в связи с отсутствующей требуемой сетью или аналогичной проблемой хост перейдёт в нерабочее состояние, процесс развёртывания приостановится и будет выведено сообщение, аналогичное следующему:

[ INFO ] You can now connect to https://<host name>:6900/ovirt-engine/ and check the status of this host and eventually remediate it, please continue only when the host is listed as 'up'

[ INFO ] TASK [ovirt.ovirt.hosted_engine_setup : include_tasks] [ INFO ] ok: [localhost]

[ INFO ] TASK [ovirt.ovirt.hosted_engine_setup : Create temporary lock file] [ INFO ] changed: [localhost]

[ INFO ] TASK [ovirt.ovirt.hosted_engine_setup : Pause execution until

/tmp/ansible.<random>_he_setup_lock is removed, delete it once ready to proceed]

Приостановка процесса даёт возможность администратору:

- Подключиться к порталу администрирования с помощью предоставленного URL.

- Оценить ситуацию, понять, почему хост в нерабочем состоянии, и исправить всё, что необходимо исправить. Если, например, данное развёртывание было восстановлено из резервной копии, и в архив были включены сети, требуемые для кластера хоста, то нужно настроить сети, прикрепив необходимые сетевые контроллеры хоста к этим сетям.

- Как только всё будет починено, и хост получит статус "работоспособен", удалите временный файл блокировки, указанный в системном сообщении, приведённом выше. Процесс развёртывания продолжается.

- Выберите тип используемого хранилища:

- Для NFS укажите версию, полный адрес и путь до хранилища, а также любые параметры монтирования.

Примечание — Не используйте точку монтирования старого домена хранилища виртуализированного ЦУ для нового домена, т.к. существует риск потери данных ВМ.

- Укажите сведения о портале для iSCSI и выберите цель и LUN из списка автоматически обнаруженных. Во время развёртывания можно выбрать только одну цель iSCSI, но для подключения всех порталов из одной группы поддерживается механизм доступа по нескольким путям.

Примечание — Для возможности указания более одной цели iSCSI необходимо включить использования механизма доступа по нескольким путям до начала развёртывания виртуализированного ЦУ.

- Для хранилища Gluster укажите полный адрес и путь до хранилища, вместе с любыми параметрами монтирования.

Примечание — Не используйте точку монтирования старого домена хранилища виртуализированного ЦУ для нового домена, т.к. существует риск потери данных ВМ

Примечание — Поддерживаются только хранилища Gluster с типом replica 1 и replica 3. Убедитесь, что том настроен следующим образом:

gluster volume set VOLUME_NAME group virt

luster volume set VOLUME_NAME performance.strict-o-direct on gluster volume set VOLUME_NAME network.remote-dio off gluster volume set VOLUME_NAME storage.owner-uid 36

gluster volume set VOLUME_NAME storage.owner-gid 36 gluster volume set VOLUME_NAME network.ping-timeout 30

- Для Fibre Channel выберите LUN из списка автоматически обнаруженных. Адаптеры шины хоста должны быть заранее настроены и подключены, а LUN не должен содержать никаких существующих данных.

- Укажите размер диска диспетчера. Сценарий продолжит своё выполнение до завершения развёртывания.

- В процессе развёртывания будут изменены ключи SSH диспетчера. Чтобы разрешить клиентским машинам доступ к новому диспетчеру без ошибок, связанных с SSH, удалите запись исходного диспетчера из файла .ssh/known_hosts на любой из клиентских машин, ранее имевших доступ к исходному диспетчеру.

- После завершения развёртывания выполните вход в систему на ВМ новой СУСВ и подключите необходимые репозитории.

Переустановка хостов

Переустановите хосты ROSA Virtualization на портале администрирования. Эти действия включают в себя остановку и перезапуск работы хостов.

Примечание — При установке или переустановке хоста настоятельно рекомендуется предварительно отсоединить любые хранилища, не относящиеся к ОС. Это поможет избежать риска случайной инициализации дисков и связанной с этим потери данных.

Предварительные требования для переустановки хостов:

- Если в кластере включена возможность миграции, ВМ могут автоматически мигрировать на любой другой хост в кластере. Соответственно, переустанавливайте хост в момент его относительно низкой нагрузки.

- Убедитесь в том, что объём памяти в кластере достаточен для выполнения обслуживания хостов кластера. При нехватке памяти в кластере миграция ВМ зависнет и затем завершится сбоем. Для снижения потребления памяти перед помещением хоста в режим обслуживания выключите некоторые или все ВМ.

- Перед началом переустановки убедитесь в том, что в кластере находится более одного хоста. Не пытайтесь начать переустановку всех хостов одновременно. Один хост всегда должен быть доступен для выполнения задач диспетчера пула хранилища (SPM).

Последовательность действий по переустановке хостов:

- Нажмите "Ресурсы → Хосты" и выберите хосты.

- Выберите "Управление → Обслуживание" и нажмите OK.

- Выберите "Установка → Переустановить". Будет открыто окно "Установить хост".

- Перейдите на вкладку "Виртуализированный ЦУ" и в выпадающем списке выберите "Развернуть".

- Для переустановки хоста нажмите OK.

После переустановки хоста и после того, как хост снова получит статус "Работоспособен", можно выполнить миграцию ВМ назад на хост.

Примечание — После выполнения регистрации хоста ROSA Virtualization в СУСВ статус этого хоста на портале администрирования может ошибочно показывать "Сбой установки". Нажмите "Управление → Активировать", и статус хоста сменится на "Работоспособен", а хост будет готов к использованию.

После переустановки узлов виртуализированного ЦУ статус нового окружения можно проверить, выполнив на одном из узлов следующую команду:

hosted-engine --vm-status

Во время восстановления старый домен хранилища виртуализированного ЦУ будет переименован, но не будет удалён на случай, если при восстановлении случится сбой. После подтверждения того, что окружение работает нормально, старый домен можно удалить.

Удаление домена хранилища

В ЦОД имеется домен хранилища, который необходимо удалить из виртуализированного окружения.

Последовательность действий по удалению домена хранилища

- Нажмите "Хранилище → Домены".

- Переведите домен хранилища в режим обслуживания и отсоедините его:

- Нажмите на имя домена хранилища. Будет открыт подробный просмотр.

- Перейдите на вкладку "Дата-центр".

- Нажмите Обслуживание, затем нажмите OK.

- Нажмите Отсоединить, затем нажмите OK.

- Нажмите Удалить.

- Опционально выберите "Форматировать домен", т.е. содержимое хранилища будет потеряно, и поставьте флажок для удаления содержимого домена.

- Нажмите OK.

Домен хранилища будет навсегда удалён из окружения.

Перезапись виртуализированного ЦУ существующей резервной копией

В ситуации, когда виртуализированный ЦУ доступен, но испытывает проблемы, такие как повреждение БД, или ошибки конфигурации, которые трудно откатить, то окружение можно восстановить до предыдущего состояния с помощью резервной копии, созданной до того, как появились проблемы (если она была сделана).

Процесс восстановления виртуализированного ЦУ до предыдущего состояния

Процесс восстановления виртуализированного ЦУ до предыдущего состояния состоит из следующих шагов:

- Поместите окружение в глобальный режим обслуживания.

- Восстановите резервную копию на ВМ СУСВ.

- Отключите режим обслуживания.

Дополнительные сведения о параметрах engine-backup --mode=restore смотрите в п. Создание резервных копий с помощью команды engine-backup.

Активация глобального режима обслуживания

До начала выполнения любых задач по настройке или обновлению на ВМ СУСВ окружение виртуализированного ЦУ необходимо перевести в глобальный режим обслуживания.

Последовательность действий по активации глобального режима обслуживания:

- Выполните вход в систему на одном из узлов виртуализированного ЦУ и поместите окружение в глобальный режим обслуживания:

hosted-engine --set-maintenance --mode=global

- Перед тем как продолжить, убедитесь, что окружение находится в глобальном режиме обслуживания:

hosted-engine --vm-status

В результате должно появиться сообщение, указывающее, что окружение находится в глобальном режиме обслуживания.

Восстановление из резервной копии для перезаписи существующей установки

С помощью команды engine-backup можно восстановить резервную копию на машине, где виртуализированный ЦУ уже ранее был установлен и настроен. Это удобно в тех ситуациях, когда сначала была сделана резервная копия окружения, затем в это окружение были внесены изменения, которые затем необходимо отменить с помощью восстановления окружения из резервной копии.

Изменения, внесённые в окружение после того, как была создана резервная копия, такие как добавление или удаление хостов, не будут присутствовать в восстановленном окружении. Это изменения нужно будет внести повторно.

Последовательность действий по восстановлению из резервной копии для перезаписи существующей установки:

- Выполните вход в систему на ВМ СУСВ.

- Удалите файлы конфигурации и очистите БД, связанную с диспетчером:

engine-cleanup

Примечание — Команда engine-cleanup только очищает БД диспетчера; БД не будет удалена из системы, а также не будут удалены пользователи, владеющие этой БД.

- Восстановление полной резервной копии или резервной копии только БД. Нет необходимости создавать новую БД или указывать учётные записи, т.к. пользователи и БД уже существуют.

- Восстановление из полной резервной копии:

engine-backup --mode=restore --file=file_name --log=log_file_name \

--restore- permissions

- Восстановление только БД с помощью восстановления файлов конфигурации и архива БД:

engine-backup --mode=restore --scope=files --scope=db --scope=dwhdb \

-- file=file_name --log=log_file_name --restore-permissions

Примечание — Чтобы восстановить только БД СУСВ (если, например, БД хранилища данных расположена на другой машине), можно опустить параметр --scope=dwhdb.

В случае успеха будет показано следующее сообщение:

You should now run engine-setup.

Done.

- Повторная настройка диспетчера:

engine-setup

Отключение глобального режима обслуживания

Последовательность действий по отключению глобального режима обслуживания:

- Войдите в систему ВМ СУСВ и выключите её.

- Войдите в систему на одном из узлов виртуализированного ЦУ и отключите глобальный режим обслуживания:

hosted-engine --set-maintenance --mode=none

После выхода из глобального режима обслуживания ovirt-ha-agent запускает ВМ СУСВ, а затем автоматически запускается СУСВ.

- Убедитесь в том, что окружение работает:

hosted-engine --vm-status

В выводимых сведениях присутствует статус виртуализированного ЦУ. Значение статуса должно быть одним из следующих: {"health": "good", "vm": "up", "detail": "Up"}.

Пока ВМ не начала работу и только загружается, ЦУ ещё не запущен и может иметь один из следующих статусов: {"reason": "bad vm status", "health": "bad", "vm": "up", "detail": "Powering up"}. В этом случае подождите несколько минут и повторите попытку.

После того как окружение снова начало работу, можно запустить все ранее остановленные ВМ и проверить корректность поведения ресурсов в окружении.

Миграция хранилища данных на отдельную машину

В данном разделе описывается процесс миграции БД хранилища данных и службы с машины СУСВ на отдельную машину. Размещение службы Data Warehouse на отдельной машине снижает нагрузку на каждой отдельной машине, а также помогает избежать потенциальных конфликтов, возникающих при разделении ресурсов ЦП и памяти между различными процессами.

Примечание — На одной и той же машине поддерживается только совместная установка БД хранилища данных, службы Data Warehouse и Grafana, хотя каждый из этих компонентов можно установить отдельно от других на отдельной машине.

Существуют следующие возможности миграции:

- Можно выполнить миграцию службы Data Warehouse с машины СУСВ и подключить её к существующей БД хранилища данных (ovirt_engine_history).

- Можно выполнить миграцию БД хранилища данных с машины СУСВ, а затем перенести службу Data Warehouse.

Миграция БД хранилища данных на отдельную машину

До начала миграции службы Data Warehouse перенесите БД хранилища данных (ovirt_engine_history). Для создания резервной копии БД и восстановления её на машине новой БД используйте команду engine-backup. Дополнительные сведения об engine-backup смотрите в выводе команды:

engine-backup --help

Примечание — На одной и той же машине поддерживается только совместная установка БД хранилища данных, службы Data Warehouse и Grafana, хотя каждый из этих компонентов можно установить отдельно от других на отдельной машине.

На новом сервере БД должна быть установлена минимальная конфигурация.

Для миграции БД хранилища данных на отдельную машину выполните следующие действия:

- Создайте резервную копию БД и файлов конфигурации хранилища данных на диспетчере:

engine-backup --mode=backup --scope=grafanadb --scope=dwhdb \

--scope=files -- file=file_name --log=log_file_name

- Скопируйте файл резервной копии с диспетчера на новую машину:

scp /tmp/file_name root@new.dwh.server.com:/tmp

- Установите engine-backup на новой машине:

dnf install ovirt-engine-tools-backup

- Установите пакет сервера PostgreSQL:

dnf install postgresql-server postgresql-contrib

- Инициализируйте БД PostgreSQL, запустите службу postgresql и настройте запуск этой службы при загрузке:

su ‒ postgres -c 'initdb'

systemctl enable postgresql

systemctl start postgresql

- Восстановите БД хранилища данных на новой машине. Файл file_name — это файл резервной копии, скопированный с диспетчера.

engine-backup --mode=restore --scope=files --scope=grafanadb \

--scope=dwhdb -- file=file_name --log=log_file_name --provision-dwh-db

При использовании параметра --provision-* в режиме восстановления параметр --restore-permissions применяется по умолчанию.

БД хранилища данных теперь располагается на машине, отдельной от машины, на которой располагается диспетчер. После успешного восстановления БД хранилища данных подсказка командной строки указывает выполнить команду engine-setup. До запуска этой команды выполните миграцию службы Data Warehouse.

Миграция службы Data Warehouse на отдельную машину

Служба Data Warehouse, установленная и настроенная на СУСВ, может мигрировать на отдельную машину. Размещение службы Data Warehouse на отдельной машине помогает снизить нагрузку на машину СУСВ.

Обратите внимание, что в процессе данной процедуры выполняется миграция только службы Data Warehouse.

Сведения о том, как выполнить миграцию БД хранилища данных (ovirt_engine_history) до миграции службы Data Warehouse, приведены в п. Миграция БД хранилища данных на отдельную машину.

Примечание — На одной и той же машине поддерживается только совместная установка БД хранилища данных, службы Data Warehouse и Grafana, хотя каждый из этих компонентов можно установить отдельно от других на отдельной машине.

Предварительные требования для миграции службы Data Warehouse на отдельную машину:

- СУСВ и хранилище данных должны быть ранее установлены на одну и ту же машину.

- Для настройки новой машины хранилища данных необходимы следующие сведения:

- Пароль из файла

/etc/ovirt-engine/engine.conf.d/10-setup- database.conf на диспетчере. - Возможность доступа с машины хранилища данных на машину диспетчера на порте TCP 5432.

- Имя пользователя и пароль для БД хранилища данных из файла

/etc/ovirt-engine-dwh/ovirt-engine-dwhd.conf.d/10-setup-database.confна диспетчере.

Если миграция БД ovirt_engine_history проводилась по инструкции, описанной в п. Миграция БД хранилища данных на отдельную машину, то файл резервной копии содержит эти данные, т.к. они были созданы во время настройки БД на этой машине.

Инструкция состоит из нескольких шагов:

- Настройка новой машины хранилища данных.

- Остановка службы Data Warehouse на машине диспетчера.

- Создание конфигурации на новой машине хранилища данных.

- Отключение пакета Data Warehouse на машине диспетчера.

Остановка службы Data Warehouse на машине диспетчера

Последовательность действий по остановке службы Data Warehouse на машине диспетчера:

- Остановка службы Data Warehouse:

systemctl stop ovirt-engine-dwhd.service

- Если БД размещается на удалённой машине, то необходимо предоставить доступ, вручную отредактировав файл

postgres.conf. Измените строку listen_addresses в файле/var/lib/pgsql/data/postgresql.confследующим образом:

listen_addresses = '*'

Если эта строка отсутствует или была закомментирована, добавьте её вручную.

Если БД размещается на машине диспетчера и была настроена во время чистой установки СУСВ, то доступ предоставляется по умолчанию.

- Перезапустите службу postgresql:

systemctl restart postgresql

Настройка новой машины хранилища данных

Порядок шагов или параметры, представленные в данном разделе, могут отличаться в зависимости от имеющегося окружения.

- Если на одну и ту же машину переносится и БД ovirt_engine_history и служба Data Warehouse, выполните команду, указанную ниже, иначе переходите к следующему шагу:

sed -i '/^ENGINE_DB_/d' \

/etc/ovirt-engine-dwh/ovirt-engine-dwhd.conf.d/10-setup-database.conf

sed -i \

-e 's;^\(OVESETUP_ENGINE_CORE/enable=bool\):True;\1:False;' \

-e '/^OVESETUP_CONFIG\/fqdn/d' \

/etc/ovirt-engine-setup.conf.d/20-setup-ovirt-post.conf

- Удалите файлы PKI apache/grafana, чтобы они могли быть созданы заново командой engine-setup с корректными значениями:

rm -f \

/etc/pki/ovirt-engine/certs/apache.cer \

/etc/pki/ovirt-engine/certs/apache-grafana.cer \

/etc/pki/ovirt-engine/keys/apache.key.nopass \

/etc/pki/ovirt-engine/keys/apache-grafana.key.nopass \

/etc/pki/ovirt-engine/apache-ca.pem \

/etc/pki/ovirt-engine/apache-grafana-ca.pem

- Для начала создания конфигурации хранилища данных на машине запустите команду:

engine-setup

- Нажмите клавишу Enter для принятия автоматически определённого имени хоста либо введите своё имя хоста и нажмите Enter:

Host fully qualified DNS name of this server [autodetected host name]:

- Для автоматической настройки межсетевого экрана нажмите Enter либо введите "No" и нажмите Enter для сохранения существующих параметров:

Setup can automatically configure the firewall on this system.

Note: automatic configuration of the firewall may overwrite current settings. Do you want Setup to configure the firewall? (Yes, No) [Yes]:

Если была выбрана автоматическая настройка межсетевого экрана, но активные диспетчеры межсетевых экранов отсутствуют, то будет предложено выбрать диспетчер из списка поддерживаемых возможностей. Введите имя диспетчера межсетевого экрана и нажмите Enter. Это применимо и в тех случаях, когда доступен только один диспетчер межсетевых экранов.

- Введите полное доменное имя и пароль диспетчера. Для принятия значений по умолчанию в каждом из других полей, нажмите Enter:

Host fully qualified DNS name of the engine server []: engine-fqdn

Setup needs to do some actions on the remote engine server. Either automatically, using ssh as root to access it, or you will be prompted to manually perform each such action.

Please choose one of the following:

- Access remote engine server using ssh as root

- Perform each action manually, use files to copy content around (1, 2) [1]:

ssh port on remote engine server [22]:

root password on remote engine server engine-fqdn: password

- Укажите полное доменное имя и пароль машины БД диспетчера. Для принятия значений по умолчанию в каждом из других полей, нажмите Enter:

Engine database host []: manager-db-fqdn

Engine database port [5432]:

Engine database secured connection (Yes, No) [No]: Engine database name [engine]:

Engine database user [engine]: Engine database password: password

- Подтвердите параметры установки:

Please confirm installation settings (OK, Cancel) [OK]:

Теперь служба Data Warehouse настроена на удалённой машине. Приступайте к отключению службы Data Warehouse на машине диспетчера.

Отключение службы Data Warehouse на диспетчере

Предварительные требования к машине:

- Служба Grafana на машине должна быть отключена:

systemctl disable --now grafana-server.service

Последовательность действий по отключению службы Data Warehouse на диспетчере:

- Перезапустите диспетчер на машине диспетчера:

service ovirt-engine restart

- Для изменения файла /etc/ovirt-engine-setup.conf.d/20-setup-ovirt-post.conf и указания параметра False выполните следующую команду:

sed -i \

-e 's;^\(OVESETUP_DWH_CORE/enable=bool\):True;\1:False;' \

-e 's;^\(OVESETUP_DWH_CONFIG/remoteEngineConfigured=bool\):True;\1:False;' \

/etc/ovirt-engine-setup.conf.d/20-setup-ovirt-post.conf

sed -i \

-e 's;^\(OVESETUP_GRAFANA_CORE/enable=bool\):True;\1:False;' \

/etc/ovirt-engine-setup.conf.d/20-setup-ovirt-post.conf

- Отключите службу Data Warehouse:

systemctl disable ovirt-engine-dwhd.service

- Удалите файлы Data Warehouse:

rm -f /etc/ovirt-engine-dwh/ovirt-engine-dwhd.conf.d/*.conf \

/var/lib/ovirt-engine- dwh/backups/*

Служба Data Warehouse теперь размещается на машине, отдельной от машины диспетчера.

Создание и восстановление ВМ из резервных копий с использованием домена хранения резервных копий

Что такое домены хранения резервных копий

Домен хранения резервных копий — это домен, который может использоваться специально для хранения и миграции ВМ и шаблонов ВМ в целях создания резервных копий и восстановления в аварийных ситуациях, во время миграций или при любых других моделях использования механизма резервных копий. Домен хранения резервных копий отличается от других доменов тем, что все ВМ в домене хранения резервных копий находятся в выключенном состоянии. В домене хранения резервных копий виртуальные машины выполняться не могут.

Доменом хранения резервных копий может стать любой домен хранения. Включить или отключить этот параметр можно, выставив или убрав флажок в диалоговом блоке "Управление доменом". Активировать этот параметр можно только после того, как работа всех ВМ в этом домене хранения будет завершена.

ВМ, хранящуюся в домене хранения резервных копий, нельзя запустить. Диспетчер виртуализации блокирует это действие, а также любое другое действие, которое может сделать резервную копию недействительной. Тем не менее можно запустить ВМ, созданную на базе шаблона, хранящегося в домене хранения резервных копий, если диски этой ВМ не являются частью домена хранения резервных копий.

Как и в случае других типов доменов хранения, домены хранения резервных копий можно присоединять к дата-центрам и отсоединять от них. Таким образом, в дополнение к функции хранения резервных копий домены хранения резервных копий можно использовать для миграции ВМ между дата-центрами.

Некоторые причины для использования доменов хранения резервных копий вместо доменов экспорта:

- В дата-центре может существовать несколько доменов хранения резервных копий, но только один домен экспорта. Домен хранения резервных копий можно выделить для создания резервных копий и восстановления в аварийных ситуациях.

- В домен хранения резервных копий можно переместить резервные копии ВМ, шаблоны или снимки.

- По сравнению с доменами экспорта, в доменах хранения резервных копий процессы миграции большого числа ВМ, шаблонов или файлов OVF проходят значительно быстрее.

- По сравнению с доменами экспорта в доменах хранения резервных копий дисковое пространство используется более эффективно.

- В отличие от доменов экспорта, которые поддерживают только хранение файлов, домены хранения резервных копий поддерживают как файловое (NFS, Gluster), так и блочное хранение (Fiber Channel и iSCSI).

- Принимая во внимание ограничения, параметр хранения резервных копий для домена хранения можно включать и отключать динамически.

Ограничения использования:

- Диски любых ВМ или шаблонов, располагающихся в домене хранения резервных копий, должны размещаться в этом же домене.

- Все ВМ в домене хранения должны быть выключены перед тем, как этот домен можно будет сделать доменом хранения резервных копий.

- ВМ, хранящуюся в домене хранения резервных копий, нельзя запустить, так как при этом будет выполняться обработка дисковых данных.

- Домены хранения резервных копий не предназначены для томов памяти, так как тома памяти поддерживаются только активными ВМ.

- В домене хранения резервных копий нельзя выполнить предварительный просмотр ВМ.

- Динамическая миграция ВМ в домен хранения резервных копий невозможна.

- Домен хранения резервных копий не может быть главным доменом.

- Домен виртуализированного ЦУ нельзя сделать доменом хранения резервных копий.

- Не используйте домен хранилищ по умолчанию в качестве домена хранения резервных копий.

Настройка домена хранения данных в качестве домена хранения резервных копий

Предварительные требования для настройки домена хранения данных:

- Диски любых ВМ или шаблонов, располагающихся в домене хранения резервных копий, должны размещаться в этом же домене.

- Все ВМ в домене должны быть выключены.

Последовательность действий для настройки домена хранения данных в качестве домена хранения резервных копий:

- На портале администрирования выберите "Хранилище → Домены".

- Создайте новый домен хранения или выберите уже существующий и нажмите "Управление доменом". Откроется диалоговый блок "Управление доменами".

- В "Дополнительных параметрах" отметьте флажком пункт "Хранение резервных копий".

В результате домен станет доменом хранения резервных копий.

Создание и восстановление резервной копии ВМ или снимка с помощью домена хранения резервных копий

Для выключенной ВМ или для снимка можно создать резервную копию. После этого резервную копию можно хранить в том же дата-центре, восстановить её при необходимости или же выполнить её миграцию в другой дата-центр.

Последовательность действий при создании резервной копии виртуальной машины

- Создайте домен хранения резервных копий (см. п. Настройка домена хранения данных в качестве домена хранения резервных копий).

- Создайте новую ВМ на основе ВМ, для которой нужно создать резервную копию:

- Для создания резервной копии снимка сначала на базе этого снимка создайте ВМ.

- Для создания резервной копии ВМ машину сначала нужно клонировать и, перед тем как продолжить, убедиться в том, что клон выключен.

- Экспортируйте новую ВМ в домен хранения резервных копий.

Последовательность действий при восстановлении ВМ из резервной копии

- Убедитесь в том, что домен хранения резервных копий, в котором хранится резервная копия ВМ, присоединён к дата-центру.

- Импортируйте ВМ из домена хранения резервных копий.

Обновление сертификатов до истечения срока их действия

В системе ROSA Virtualization до версии 3.0 срок действия всех сертификатов равнялся 398 дням. Начиная с ROSA Virtualization версии 3.0, срок жизни самоподписанных внутренних сертификатов между гипервизорами и диспетчером будет равняться 10 годам.

Примечание — Не пропускайте сроков обновления сертификатов. Просроченный сертификат приводит к тому, что диспетчер и хосты перестают отвечать, а процесс восстановления занимает время и не защищён от ошибок.

Последовательность действий по обновлению сертификатов:

- Обновление сертификатов хоста:

- На портале администрирования нажмите "Ресурсы → Хосты".

- Нажмите "Управление → Обслуживание" и OK. ВМ должны автоматически мигрировать с хоста. В случае прикреплённых ВМ или других причин для невозможности миграции машины необходимо выключить вручную.